CTF-Reverse-[GXYCTF2019]luck_guy

CTF-Reverse-[GXYCTF2019]luck_guy

博客说明

文章所涉及的资料来自互联网整理和个人总结,意在于个人学习和经验汇总,如有什么地方侵权,请联系本人删除,谢谢!本文仅用于学习与交流,不得用于非法用途!

CTP平台

网址

https://buuoj.cn/challenges

题目

Reverse类,[GXYCTF2019]luck_guy

下载attachment.zip,里面有luck_guy文件

思路

分析文件file和checksec命令

使用ida64位打开,F5,这是基本流程了

main方法

// local variable allocation has failed, the output may be wrong!

int __cdecl main(int argc, const char **argv, const char **envp)

{

unsigned int v4; // [rsp+14h] [rbp-Ch]

unsigned __int64 v5; // [rsp+18h] [rbp-8h]

v5 = __readfsqword(0x28u);

welcome(*(_QWORD *)&argc, argv, envp);

puts("_________________");

puts("try to patch me and find flag");

v4 = 0;

puts("please input a lucky number");

__isoc99_scanf("%d", &v4);

patch_me(v4);

puts("OK,see you again");

return 0;

}看一下这个patch_me方法,需要输入为偶数

int __fastcall patch_me(int a1)

{

int result; // eax

if ( a1 % 2 == 1 )

result = puts("just finished");

else

result = get_flag();

return result;

}再进入get_flag方法,发现有效的就是1,4,5

unsigned __int64 get_flag()

{

unsigned int v0; // eax

char v1; // al

signed int i; // [rsp+4h] [rbp-3Ch]

signed int j; // [rsp+8h] [rbp-38h]

__int64 s; // [rsp+10h] [rbp-30h]

char v6; // [rsp+18h] [rbp-28h]

unsigned __int64 v7; // [rsp+38h] [rbp-8h]

v7 = __readfsqword(0x28u);

v0 = time(0LL);

srand(v0);

for ( i = 0; i <= 4; ++i )

{

switch ( rand() % 200 )

{

case 1:

puts("OK, it's flag:");

memset(&s, 0, 0x28uLL);

strcat((char *)&s, f1);

strcat((char *)&s, &f2);

printf("%s", &s);

break;

case 2:

printf("Solar not like you");

break;

case 3:

printf("Solar want a girlfriend");

break;

case 4:

v6 = 0;

s = 9180147350284624745LL;

strcat(&f2, (const char *)&s);

break;

case 5:

for ( j = 0; j <= 7; ++j )

{

if ( j % 2 == 1 )

v1 = *(&f2 + j) - 2;

else

v1 = *(&f2 + j) - 1;

*(&f2 + j) = v1;

}

break;

default:

puts("emmm,you can't find flag 23333");

break;

}

}

return __readfsqword(0x28u) ^ v7;

}这里的函数的意思就是随机进行排列组合,其中会有一个flag,

在case1中,flag=f1+f2,f1的值就是GXY{do_not_,f2的值默认为空

在case4中,给f2赋值了

在case5中,对f2进行了一些处理

所以我们的顺序应该就是4->5->1

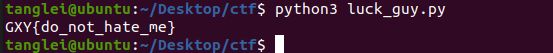

脚本

luck_guy.py

flag = 'GXY{do_not_'

f2 = [0x7F, 0x66, 0x6F, 0x60, 0x67, 0x75, 0x63, 0x69][::-1]

s = ''

for i in range(8):

if i % 2 == 1:

s = chr(int(f2[i]) - 2)

else:

s = chr(int(f2[i]) - 1)

flag += s

print(flag)测试

获得flag,在buu提交的时候要使用flag{}格式

感谢

BUUCTF

以及勤劳的自己

![CTF-Reverse-[GXYCTF2019]luck_guy_第1张图片](http://img.e-com-net.com/image/info8/3e26a85bc55d427b952b71ad3f855220.jpg)

![CTF-Reverse-[GXYCTF2019]luck_guy_第2张图片](http://img.e-com-net.com/image/info8/0adab726fd284092b60b088835ca7eb6.jpg)

![CTF-Reverse-[GXYCTF2019]luck_guy_第3张图片](http://img.e-com-net.com/image/info8/fda07d200bb943bd985bbbcc36f95c54.jpg)