- 密码学 网络安全 科普 网络安全密码技术

黑客-秋凌

密码学web安全安全

网络加密包括密码技术和网络加密方法两个方面。一、密码技术密码技术一般分为常规密码和公钥密码。常规密码是指收信方和发信方使用相同的密钥,即加密密钥和解密密钥是相同或等价的。比较著名的常规密码算法有DES及其各种变形、IDEA、FEAL、Skipjack、RC4、RC5等。在众多的常规密码中影响最大的是DES密码。常规密码的优点是有很强的保密强度,且能经受住时间的检验和攻击,但其密钥必须通过安全的途径

- 密码学:网络安全的基石与未来

安全

在数字化时代,网络安全已成为全球关注的焦点。无论是个人隐私的保护,还是国家关键基础设施的安全,都离不开密码学这一核心技术。密码学不仅是信息安全的基石,更是现代社会中数据保密性、完整性和可用性的守护者。本文将从密码学的基本原理出发,结合最新技术发展,探讨其在网络安全中的核心作用。一、密码学的基本原理密码学的核心目标是通过数学方法保护信息的机密性、完整性和真实性。它主要分为两大领域:对称加密和非对称加

- 零基础转行学网络安全怎么样?能找到什么样的工作?

网络安全苏柒

web安全安全计算机网络网络安全转行黑客工作

网络安全对于现代社会来说变得越来越重要,但是很多人对于网络安全的知识却知之甚少。那么,零基础小白可以学网络安全吗?答案是肯定的。零基础转行学习网络安全是完全可行的,但需要明确的是,网络安全是一个既广泛又深入的领域,包含了网络协议、系统安全、应用安全、密码学、渗透测试、漏洞挖掘、安全编程、安全运维等多个方面。。网络安全是一个快速发展的领域,对专业人才的需求不断增长。以下是一些关于零基础转行学习网络安

- Solidity基础 -- 哈希算法

第十六年盛夏.

智能合约区块链应用搭建区块链智能合约

一、引言在当今数字化时代,数据的安全性、完整性和高效处理变得至关重要。哈希算法作为一种强大的数学工具,在计算机科学、密码学、区块链等众多领域发挥着关键作用。它为数据的存储、传输和验证提供了一种可靠的方式,极大地推动了信息技术的发展。二、哈希算法基础介绍(一)定义哈希算法(HashAlgorithm),也称为散列算法,是一种将任意长度的输入数据(也称为消息)通过特定的数学函数转换为固定长度输出的过程

- 第一篇:CTF入门指南:了解CTF的基本概念与比赛形式

菜腿承希

零基础小白入门CTFpythonjava网络安全前端

#零基础小白入门CTF解题到成为CTF大佬系列文章##引言CTF(CaptureTheFlag)是一种网络安全竞赛,参赛者需要通过解决各种安全相关的题目来获取“Flag”,从而得分。CTF题目通常涵盖密码学、逆向工程、漏洞利用、Web安全等多个领域。本系列文章将从零基础开始,逐步带你了解CTF的各个知识点,最终帮助你成为一名CTF大佬。##文章目录1.**CTF入门指南:了解CTF的基本概念与比赛

- 第二章密码学基础与应用备考要点及真题分布

鹿鸣天涯

信息安全工程师

第二章密码学基础与应用1.密码学基本概念2.分组密码3.序列密码4.Hash函数5.公钥密码体制6.数字签名7.认证8.密钥管理

- 第二篇:CTF常见题型解析:密码学、逆向工程、漏洞利用、Web安全

菜腿承希

零基础小白入门CTFweb安全网络安全

#零基础小白入门CTF解题到成为CTF大佬系列文章##第二篇:CTF常见题型解析:密码学、逆向工程、漏洞利用、Web安全###引言在CTF比赛中,题目类型多种多样,涵盖了网络安全领域的多个方向。掌握这些题型的解题方法,是成为CTF大佬的关键。在本篇文章中,我们将详细解析CTF中常见的四大题型:密码学、逆向工程、漏洞利用和Web安全,帮助你快速入门并掌握解题技巧。---##2.1密码学(Crypto

- 【Crypto】CTF 密码学题目解题思路图

D-river

CTF密码学安全网络安全

CTF密码学题目解题思路图密码学题目├──1.编码/转换│├──1.1Base64││└──步骤:检查填充字符(=),解码工具(CyberChef)。│├──1.2Hex││└──步骤:检查0-9a-f,转换为ASCII。│├──1.3ASCII码││└──步骤:十进制/十六进制转字符。│└──1.4其他编码(摩尔斯、URL等)│└──步骤:识别符号(如.-/),使用专用解码器。│├──2.古典密

- 基于USB Key的Web系统双因素认证解决方案:构建安全与便捷的登录体系

安 当 加 密

安全网络运维

摘要在网络安全威胁日益严峻的背景下,传统的“用户名+密码”认证方式已难以应对钓鱼攻击、密码窃取等风险。上海安当基于USBKey技术,推出了一套面向Web系统的双因素认证解决方案,通过硬件与密码学的深度融合,实现用户身份的高强度验证。本文将从技术原理、实现流程、核心优势及典型应用场景等角度,详细解析该方案的设计与实践。一、技术原理与核心组件1.USBKey的双因素认证机制USBKey作为硬件载体,结

- Zama TFHE-rs v1.0 发布

mutourend

全同态加密FHEFHE

1.引言2025年2月,Zama发布了TFHE-rsv1.0,这是TFHE-rs库的第一个稳定版本。这标志着一个重要的里程碑,稳定了x86CPU后端的高级API,同时确保了向后兼容性。——即,现在可以依赖TFHE-rsAPI,而不必担心未来更新中出现重大变化。此版本中最显著的改进是:关键参数的细化,这增强了密码学安全性,保留了性能并优化了它们以用于分布式协议。还引入了官方手册和简化的贡献流程。值得

- 素数筛介绍,C++实现

非德77

c++算法开发语言密码学

一、素数在数学的奇妙世界里,素数是一个独特而又基础的概念。素数,也被称为质数,是指在大于1的自然数中,除了1和它自身外,不能被其他自然数整除的数。例如,2、3、5、7、11等都是素数,而4(能被2整除)、6(能被2和3整除)等则不是。素数在数学领域中具有举足轻重的地位,是数论等众多数学分支的核心研究对象。在计算机科学领域,素数也有着广泛的应用,比如在密码学中,RSA加密算法就依赖于大素数的性质来保

- 算力网驱动数字经济多场景融合创新

智能计算研究中心

其他

内容概要算力网作为数字经济的核心基础设施,正通过技术融合与架构创新重塑多行业应用场景。其核心架构整合了异构计算、分布式存储和智能调度系统,形成覆盖云端、边缘端及终端的协同网络。从技术要素看,光子芯片将计算密度提升3-5个数量级,而量子计算在密码学、分子模拟等领域的突破性进展,为算力网的演进提供了全新可能性。技术要素应用场景关键指标提升异构计算架构工业互联网任务响应速度提升40%边缘云协同智能安防系

- 人工智能之数学基础:对线性代数中逆矩阵的思考?

每天五分钟玩转人工智能

机器学习深度学习之数学基础线性代数人工智能矩阵机器学习逆矩阵向量

本文重点逆矩阵是线性代数中的一个重要概念,它在线性方程组、矩阵方程、动态系统、密码学、经济学和金融学以及计算机图形学等领域都有广泛的应用。通过了解逆矩阵的定义、性质、计算方法和应用,我们可以更好地理解和应用线性代数知识,解决各种实际问题。关于逆矩阵的思考现在我们有一个计算过程如上所示,我们知道矩阵的作用就是函数,向量a先经过矩阵1进行函数作用,然后再经过矩阵2函数作用最后可以得到输出向量c,这个过

- 拉货搬家小程序开发中保障用户隐私和数据安全的方法

ALLSectorSorft

服务器数据库网络微信小程序小程序

拉货搬家小程序开发中保障用户隐私和数据安全的方法在开发拉货搬家类小程序时,保障用户隐私和数据安全需通过多维度技术手段和管理措施协同实现。以下是系统化的解决方案框架及实施要点:一、数据全生命周期加密保护1.存储层加密采用AES256算法对用户身份信息、订单轨迹、支付凭证等敏感字段加密存储,结合盐值(Salt)增强密码学安全性。敏感数据(如身份证号)建议脱敏后存储,例如仅保留部分字段并用哈希值关联业务

- 计算机密码学思路,密码学中加密算法的研究和实现

一般路过赤旗壬

计算机密码学思路

密码学是一门古老而深奥的学科,是研究计算机信息加密、解密及其变换的科学,是数学和计算机的交叉学科,也是一门新兴的学科[1]。早在四千年前,古埃及人就开始使用密码来保密传递消息。两千多年前,罗马国王JuliusCaesar(恺撒)就开始使用目前称为“恺撒密码”的密码系统。长期以来,密码学仅在很小的范围内使用,直到20世纪40年代以后才有重大突破和发展。随着计算机网络和通信技术的发展,密码学得到前所未

- 信息安全概论———密码学基础

WangCYman

信息安全

密码学基础定义密码学:主要针对数据安全的一种信息安全的核心技术。分为密码编码学和密码分析学。相关定义:明文(消息)(M)——加密(E)——>密文(C)——解密(D)——>明文(M)。发送方——————>信道——————>接收方密钥(K)包括对称密钥和非对称密钥(公开密钥)两种,根据加解密密钥是否相同区分。有效的加解密的前提是密钥空间K足够大,无法穷举密钥搜索。密码分类:(1)古典密码:一般方法为文

- 密码学在区块链技术中的应用

2401_85754355

密码学区块链

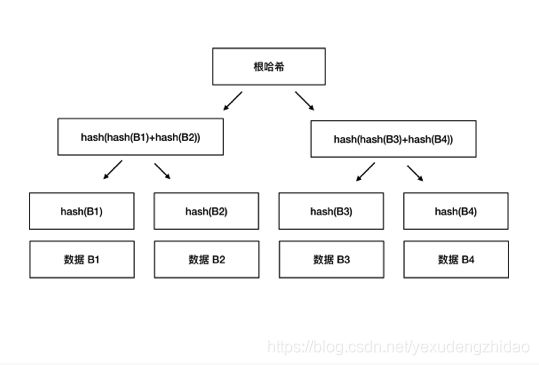

目录1.问题背景1.1区块链技术的快速发展1.2密码学的重要性1.3面临的安全挑战1.4密码学解决方案的需求2.密码学在区块链中的具体应用2.1哈希函数在区块链中的应用2.2数字签名和公钥基础设施(PKI)在区块链中的作用3.问题分析3.1技术层面的分析3.2应用场景的分析3.3监管与合规的分析3.4未来发展的分析4.解决方案4.1技术方面4.2应用方面4.3监管与合规方面4.4社会方面5.结论6

- 3.1、密码学基础

山兔1

信息安全工程师密码学网络服务器

目录密码学概念与法律密码安全分析密码体制分类-私钥密码/对称密码体制密码体制分类-公钥密码/非对称密码体制密码体制分类-混合密码体制密码学概念与法律密码学主要是由密码编码以及密码分析两个部分组成,密码编码就是加密,密码分析就是把我们的密文变化成相应的明文,就是解密跟密码相关的有两个法律,密码法在2020年1月1日起开始实施。2005年,实施了电子签名法密码学相关的一些概念,罗列了一些明文密文,加密

- 网络安全的八大机制

黑客-秋凌

web安全安全

文章目录第一章网络安全概述与环境配置第二章网络安全协议基础第四章网络扫描与网络监听第五章网络入侵第六章网络后门与网络隐身第八章操作系统安全基础第九章密码学与信息加密第十章防火墙与入侵检测第十一章IP安全和WEB安全第一章网络安全概述与环境配置1.狭义上,也就是通常说的信息安全,只是从自然科学的角度介绍信息安全。广义上,信息安全涉及多方面的理论和应用知识,除了数学、通信、计算机等自然科学外,还涉及法

- The missing semester of your CS education--命令行环境

磷光

计算机前置课程学习笔记unixgitlinux

课程结构01.课程概览与shell02.Shell工具和脚本03.编辑器(Vim)04.数据整理05.命令行环境06.版本控制(Git)07.调试及性能分析08.元编程09.安全和密码学10.大杂烩11.提问&回答本文档修改自这里,补充了一些视频中展示但配套文档中未提供的代码,以及一些注释。命令行环境--目录命令行环境任务控制结束进程暂停和后台执行进程终端多路复用tmux快捷键tmux配置扩展阅读

- RSA算法

cliff,

密码学密码学安全学习笔记

文章目录1.前言2.基本概要2.1欧拉函数2.2模反元素2.3RSA3.加密过程3.1参数选择3.2流程3.3习题4.数字签名4.1签名算法4.2攻击4.2.1一般攻击4.2.2利用已有的签名进行攻击4.2.3攻击签名获得明文4.3应用1.前言学习视频:【RSA加密算法】|RSA加密过程详解|公钥加密|密码学|信息安全|_哔哩哔哩_bilibili2.基本概要2.1欧拉函数具体知识点学习《信息安全

- Pwntools 的详细介绍、安装指南、配置说明

程序员的世界你不懂

效率工具提升百度新浪微博

Pwntools:Python开源安全工具箱一、Pwntools简介Pwntools是一个由Securityresearcher开发的高效Python工具库,专为密码学研究、漏洞利用、协议分析和逆向工程设计。它集成了数百个底层工具的功能,提供统一的PythonAPI接口,广泛用于CTF竞赛、渗透测试和安全开发。其核心优势包括:模块化设计:支持密码学、网络协议、shellcode生成等全栈操作跨平台

- 1、密码学

三九笔墨

一密码安全密码学网络安全

目录密码学简介一、密码学分类二、密码安全及分析方法三、相关学习研究方向四、密码学应用密码学密码:密码是一种用来混淆的技术,使用者将可识别的信息转变为无法识别的信息。但这种无法识别的信息部分是可以再加工并恢复和破解的。密码在中文里是”口令”(password)的通称。但是咱们输入的某些静态口令严格意义上并不算使用了密码技术,需要具体问题具体分析。密码学:密码编制学+密码分析学密码编制学:研究密码编制

- [密码学实战]Java生成SM2根证书及用户证书

曼岛_

《密码学实战》密码学javahttps

前言在国密算法体系中,SM2是基于椭圆曲线密码(ECC)的非对称加密算法,广泛应用于数字证书、签名验签等场景。本文将结合代码实现,详细讲解如何通过Java生成SM2根证书及用户证书,并深入分析其核心原理。一、证书验证1.代码运行结果2.根证书验证3.用户证书验证二、证书生成核心原理1.X.509证书结构X.509证书是国际通用的证书格式,

- 密码学与网络安全 - 11 密码学Hash函数

shiyivei

#密码学与网络安全哈希算法web安全安全Hash函数消息认证

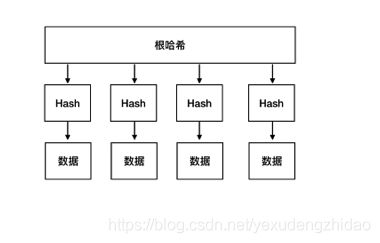

11密码学Hash函数Hash函数输入长度可变,而输出长度固定合格的Hash函数输出应该均匀分布,看起来随机Hash函数两个要求:1.抗碰撞性(找到两个不同的输入对应相同的输出在计算上不可行),2.单向性(通过Hash值找到输入值在计算上不可行)Hash函数的操作过程:把输入数据的长度填充成固定长度分组的整数倍,填充内容包括原始消息的位长度信息,填充长度信息能够增加攻击者更改数据而要保持hash值

- [密码学实战]Java实现国密(SM2)密钥协商详解:原理、代码与实践

曼岛_

国密实战密码学java开发语言

一、代码运行结果二、国密算法与密钥协商背景2.1什么是国密算法?国密算法是由中国国家密码管理局制定的商用密码标准,包括:SM2:椭圆曲线公钥密码算法(非对称加密/签名/密钥协商)SM3:密码杂凑算法(哈希)SM4:分组密码算法(对称加密)2.2密钥协商的意义在安全通信中,双方需要在不安全的信道上协商出相同的会话密钥,用于后续对称加密。SM2密钥协商协议解决了以下问题:避免预先共享密钥抵抗中间人攻击

- 非对称加密算法——DSA加密算法

纪元A梦

Java加密算法java算法非对称加密算法DSA加密算法

JavaDSA算法全面详解1.理论背景1.1密码学基础密码学是研究如何保护信息安全的学科,主要分为对称加密和非对称加密两大类。对称加密使用相同的密钥进行加密和解密,而非对称加密使用一对密钥:公钥和私钥。DSA(DigitalSignatureAlgorithm)是一种非对称加密算法,主要用于数字签名。1.2数字签名数字签名用于验证数据的完整性和来源。它通过使用私钥对数据进行签名,接收方可以使用公钥

- # 零基础到红队渗透笔记(5)Shor量子算法对传统密码学的威胁和应对

复苏之枫

渗透测试学习笔记笔记算法密码学

声明:本系列笔记只为记录学习过程和师傅们探讨,发布在站内的版本经我本人反复核对,已对涉密及敏感信息进行处理,部分内容收集于网络,如涉及侵权或违规请联系我马上删除文章。笔记所提到的一切内容,只做学习和交流用途,严禁用于任何非法或未授权的用途!!如有违规操作与本人以及泷羽sec团队无关,切勿触碰法律底线,否则后果自负!!!!感谢泷羽sec团队提供的免费渗透测试系列视频课程,有兴趣的小伙伴可以点击下面连

- LM_Funny-2-01 递推算法:从数学基础到跨学科应用

王旭·wangxu_a

算法

目录第一章递推算法的数学本质1.1形式化定义与公理化体系定理1.1(完备性条件)1.2高阶递推的特征分析案例:Gauss同余递推4第二章工程实现优化技术2.1内存压缩的革新方法滚动窗口策略分块存储技术2.2异构计算加速方案GPU并行递推量子计算原型第三章跨学科应用案例3.1密码学中的递推构造混沌流密码系统3.2生物信息学的序列分析DNA甲基化预测第一章递推算法的数学本质1.1形式化定义与公理化体系

- 现代密码学概论(3 Edition)第一章

Stella218

密码学密码学网络

现代密码学概论(3Edition)byJonathanKatzandYehudaLindell文章目录**现代密码学概论**(3Edition)byJonathanKatzandYehudaLindell1.1密码学和现代密码学1.2私钥加密的设置1.3历史密码及其密码分析1.4现代密码学原理1.4.1原则1---正式定义1.4.2原则2---精确假设1.4.3原则3---安全性证明1.4.4可证

- 如何用ruby来写hadoop的mapreduce并生成jar包

wudixiaotie

mapreduce

ruby来写hadoop的mapreduce,我用的方法是rubydoop。怎么配置环境呢:

1.安装rvm:

不说了 网上有

2.安装ruby:

由于我以前是做ruby的,所以习惯性的先安装了ruby,起码调试起来比jruby快多了。

3.安装jruby:

rvm install jruby然后等待安

- java编程思想 -- 访问控制权限

百合不是茶

java访问控制权限单例模式

访问权限是java中一个比较中要的知识点,它规定者什么方法可以访问,什么不可以访问

一:包访问权限;

自定义包:

package com.wj.control;

//包

public class Demo {

//定义一个无参的方法

public void DemoPackage(){

System.out.println("调用

- [生物与医学]请审慎食用小龙虾

comsci

生物

现在的餐馆里面出售的小龙虾,有一些是在野外捕捉的,这些小龙虾身体里面可能带有某些病毒和细菌,人食用以后可能会导致一些疾病,严重的甚至会死亡.....

所以,参加聚餐的时候,最好不要点小龙虾...就吃养殖的猪肉,牛肉,羊肉和鱼,等动物蛋白质

- org.apache.jasper.JasperException: Unable to compile class for JSP:

商人shang

maven2.2jdk1.8

环境: jdk1.8 maven tomcat7-maven-plugin 2.0

原因: tomcat7-maven-plugin 2.0 不知吃 jdk 1.8,换成 tomcat7-maven-plugin 2.2就行,即

<plugin>

- 你的垃圾你处理掉了吗?GC

oloz

GC

前序:本人菜鸟,此文研究学习来自网络,各位牛牛多指教

1.垃圾收集算法的核心思想

Java语言建立了垃圾收集机制,用以跟踪正在使用的对象和发现并回收不再使用(引用)的对象。该机制可以有效防范动态内存分配中可能发生的两个危险:因内存垃圾过多而引发的内存耗尽,以及不恰当的内存释放所造成的内存非法引用。

垃圾收集算法的核心思想是:对虚拟机可用内存空间,即堆空间中的对象进行识别

- shiro 和 SESSSION

杨白白

shiro

shiro 在web项目里默认使用的是web容器提供的session,也就是说shiro使用的session是web容器产生的,并不是自己产生的,在用于非web环境时可用其他来源代替。在web工程启动的时候它就和容器绑定在了一起,这是通过web.xml里面的shiroFilter实现的。通过session.getSession()方法会在浏览器cokkice产生JESSIONID,当关闭浏览器,此

- 移动互联网终端 淘宝客如何实现盈利

小桔子

移動客戶端淘客淘寶App

2012年淘宝联盟平台为站长和淘宝客带来的分成收入突破30亿元,同比增长100%。而来自移动端的分成达1亿元,其中美丽说、蘑菇街、果库、口袋购物等App运营商分成近5000万元。 可以看出,虽然目前阶段PC端对于淘客而言仍旧是盈利的大头,但移动端已经呈现出爆发之势。而且这个势头将随着智能终端(手机,平板)的加速普及而更加迅猛

- wordpress小工具制作

aichenglong

wordpress小工具

wordpress 使用侧边栏的小工具,很方便调整页面结构

小工具的制作过程

1 在自己的主题文件中新建一个文件夹(如widget),在文件夹中创建一个php(AWP_posts-category.php)

小工具是一个类,想侧边栏一样,还得使用代码注册,他才可以再后台使用,基本的代码一层不变

<?php

class AWP_Post_Category extends WP_Wi

- JS微信分享

AILIKES

js

// 所有功能必须包含在 WeixinApi.ready 中进行

WeixinApi.ready(function(Api) {

// 微信分享的数据

var wxData = {

&nb

- 封装探讨

百合不是茶

JAVA面向对象 封装

//封装 属性 方法 将某些东西包装在一起,通过创建对象或使用静态的方法来调用,称为封装;封装其实就是有选择性地公开或隐藏某些信息,它解决了数据的安全性问题,增加代码的可读性和可维护性

在 Aname类中申明三个属性,将其封装在一个类中:通过对象来调用

例如 1:

//属性 将其设为私有

姓名 name 可以公开

- jquery radio/checkbox change事件不能触发的问题

bijian1013

JavaScriptjquery

我想让radio来控制当前我选择的是机动车还是特种车,如下所示:

<html>

<head>

<script src="http://ajax.googleapis.com/ajax/libs/jquery/1.7.1/jquery.min.js" type="text/javascript"><

- AngularJS中安全性措施

bijian1013

JavaScriptAngularJS安全性XSRFJSON漏洞

在使用web应用中,安全性是应该首要考虑的一个问题。AngularJS提供了一些辅助机制,用来防护来自两个常见攻击方向的网络攻击。

一.JSON漏洞

当使用一个GET请求获取JSON数组信息的时候(尤其是当这一信息非常敏感,

- [Maven学习笔记九]Maven发布web项目

bit1129

maven

基于Maven的web项目的标准项目结构

user-project

user-core

user-service

user-web

src

- 【Hive七】Hive用户自定义聚合函数(UDAF)

bit1129

hive

用户自定义聚合函数,用户提供的多个入参通过聚合计算(求和、求最大值、求最小值)得到一个聚合计算结果的函数。

问题:UDF也可以提供输入多个参数然后输出一个结果的运算,比如加法运算add(3,5),add这个UDF需要实现UDF的evaluate方法,那么UDF和UDAF的实质分别究竟是什么?

Double evaluate(Double a, Double b)

- 通过 nginx-lua 给 Nginx 增加 OAuth 支持

ronin47

前言:我们使用Nginx的Lua中间件建立了OAuth2认证和授权层。如果你也有此打算,阅读下面的文档,实现自动化并获得收益。SeatGeek 在过去几年中取得了发展,我们已经积累了不少针对各种任务的不同管理接口。我们通常为新的展示需求创建新模块,比如我们自己的博客、图表等。我们还定期开发内部工具来处理诸如部署、可视化操作及事件处理等事务。在处理这些事务中,我们使用了几个不同的接口来认证:

&n

- 利用tomcat-redis-session-manager做session同步时自定义类对象属性保存不上的解决方法

bsr1983

session

在利用tomcat-redis-session-manager做session同步时,遇到了在session保存一个自定义对象时,修改该对象中的某个属性,session未进行序列化,属性没有被存储到redis中。 在 tomcat-redis-session-manager的github上有如下说明: Session Change Tracking

As noted in the &qu

- 《代码大全》表驱动法-Table Driven Approach-1

bylijinnan

java算法

关于Table Driven Approach的一篇非常好的文章:

http://www.codeproject.com/Articles/42732/Table-driven-Approach

package com.ljn.base;

import java.util.Random;

public class TableDriven {

public

- Sybase封锁原理

chicony

Sybase

昨天在操作Sybase IQ12.7时意外操作造成了数据库表锁定,不能删除被锁定表数据也不能往其中写入数据。由于着急往该表抽入数据,因此立马着手解决该表的解锁问题。 无奈此前没有接触过Sybase IQ12.7这套数据库产品,加之当时已属于下班时间无法求助于支持人员支持,因此只有借助搜索引擎强大的

- java异常处理机制

CrazyMizzz

java

java异常关键字有以下几个,分别为 try catch final throw throws

他们的定义分别为

try: Opening exception-handling statement.

catch: Captures the exception.

finally: Runs its code before terminating

- hive 数据插入DML语法汇总

daizj

hiveDML数据插入

Hive的数据插入DML语法汇总1、Loading files into tables语法:1) LOAD DATA [LOCAL] INPATH 'filepath' [OVERWRITE] INTO TABLE tablename [PARTITION (partcol1=val1, partcol2=val2 ...)]解释:1)、上面命令执行环境为hive客户端环境下: hive>l

- 工厂设计模式

dcj3sjt126com

设计模式

使用设计模式是促进最佳实践和良好设计的好办法。设计模式可以提供针对常见的编程问题的灵活的解决方案。 工厂模式

工厂模式(Factory)允许你在代码执行时实例化对象。它之所以被称为工厂模式是因为它负责“生产”对象。工厂方法的参数是你要生成的对象对应的类名称。

Example #1 调用工厂方法(带参数)

<?phpclass Example{

- mysql字符串查找函数

dcj3sjt126com

mysql

FIND_IN_SET(str,strlist)

假如字符串str 在由N 子链组成的字符串列表strlist 中,则返回值的范围在1到 N 之间。一个字符串列表就是一个由一些被‘,’符号分开的自链组成的字符串。如果第一个参数是一个常数字符串,而第二个是type SET列,则 FIND_IN_SET() 函数被优化,使用比特计算。如果str不在strlist 或st

- jvm内存管理

easterfly

jvm

一、JVM堆内存的划分

分为年轻代和年老代。年轻代又分为三部分:一个eden,两个survivor。

工作过程是这样的:e区空间满了后,执行minor gc,存活下来的对象放入s0, 对s0仍会进行minor gc,存活下来的的对象放入s1中,对s1同样执行minor gc,依旧存活的对象就放入年老代中;

年老代满了之后会执行major gc,这个是stop the word模式,执行

- CentOS-6.3安装配置JDK-8

gengzg

centos

JAVA_HOME=/usr/java/jdk1.8.0_45

JRE_HOME=/usr/java/jdk1.8.0_45/jre

PATH=$PATH:$JAVA_HOME/bin:$JRE_HOME/bin

CLASSPATH=.:$JAVA_HOME/lib/dt.jar:$JAVA_HOME/lib/tools.jar:$JRE_HOME/lib

export JAVA_HOME

- 【转】关于web路径的获取方法

huangyc1210

Web路径

假定你的web application 名称为news,你在浏览器中输入请求路径: http://localhost:8080/news/main/list.jsp 则执行下面向行代码后打印出如下结果: 1、 System.out.println(request.getContextPath()); //可返回站点的根路径。也就是项

- php里获取第一个中文首字母并排序

远去的渡口

数据结构PHP

很久没来更新博客了,还是觉得工作需要多总结的好。今天来更新一个自己认为比较有成就的问题吧。 最近在做储值结算,需求里结算首页需要按门店的首字母A-Z排序。我的数据结构原本是这样的:

Array

(

[0] => Array

(

[sid] => 2885842

[recetcstoredpay] =&g

- java内部类

hm4123660

java内部类匿名内部类成员内部类方法内部类

在Java中,可以将一个类定义在另一个类里面或者一个方法里面,这样的类称为内部类。内部类仍然是一个独立的类,在编译之后内部类会被编译成独立的.class文件,但是前面冠以外部类的类名和$符号。内部类可以间接解决多继承问题,可以使用内部类继承一个类,外部类继承一个类,实现多继承。

&nb

- Caused by: java.lang.IncompatibleClassChangeError: class org.hibernate.cfg.Exten

zhb8015

maven pom.xml关于hibernate的配置和异常信息如下,查了好多资料,问题还是没有解决。只知道是包冲突,就是不知道是哪个包....遇到这个问题的分享下是怎么解决的。。

maven pom:

<dependency>

<groupId>org.hibernate</groupId>

<ar

- Spark 性能相关参数配置详解-任务调度篇

Stark_Summer

sparkcachecpu任务调度yarn

随着Spark的逐渐成熟完善, 越来越多的可配置参数被添加到Spark中来, 本文试图通过阐述这其中部分参数的工作原理和配置思路, 和大家一起探讨一下如何根据实际场合对Spark进行配置优化。

由于篇幅较长,所以在这里分篇组织,如果要看最新完整的网页版内容,可以戳这里:http://spark-config.readthedocs.org/,主要是便

- css3滤镜

wangkeheng

htmlcss

经常看到一些网站的底部有一些灰色的图标,鼠标移入的时候会变亮,开始以为是js操作src或者bg呢,搜索了一下,发现了一个更好的方法:通过css3的滤镜方法。

html代码:

<a href='' class='icon'><img src='utv.jpg' /></a>

css代码:

.icon{-webkit-filter: graysc