DHCP Snooping IPSG

祸兮福所倚,福兮祸所伏。

文章目录

- 一、DHCP

- 二、拓扑

- 三、基础配置

- 四、策略配置

- 五、DHCP中继

- 六、DHCP Snooping

一、DHCP

Dynamic Host Configuration Protocol

名称:DHCP动态主机设置协议

作用:帮助网络管理员管理及自动分配IP地址的网络协议

1、总计包类型

(1)DHCP DISCOVER消息----广播----寻找DHCP服务器

(2)DHCP OFFER消息----广播----回应客户端我DHCP服务器在这呐(同时给出能给你的IP地址和GW,域名等)

(3)DHCP REQUEST消息----广播----向DHCP服务器请求可用的IP地址(同意你预给我的那些地址信息)

(4)DHCP ACK消息----广播-----回应客户端并给其分配地址。

(5)DHCP DECLINE消息----告知服务器此IP地址已经被其他设备占用

(6)DHCP Nak消息----服务器发起的消息,用来拒绝客户端的DHcpRequest

(7)DHCP RELEASE消息----客户端告知服务器终止IP租赁关系

(8)DHCP INFORM-----客户端已经获得IP地址,重新更新GW/DNS等信息。

2、初次请求IP地址时的数据流程

(1)客户端----广播----DHcpDiscover消息----寻找DHCP服务器

(2)DHCP----单播----DHcpOffer消息----回应客户端我DHCP服务器在这呐(同时给出能给你的IP地址和GW,域名等)

(3)客户端----广播----DHcpRequest消息----向DHCP服务器请求可用的IP地址(同意你预给我的那些地址信息)

(4)DHCP----单播----DHcpAck消息----回应客户端并给其分配地址。

3、续约IP地址时的数据流程

DHCP REQUEST当客户端获得IP地址租期的1/2----单播----主动向DHCP请求续约

DHCP ACK 消息----计时器重置

DHCP REQUEST 当客户端获得IP地址租期的7/8时间----单播----主动向DHCP请求续约

当租期到时间后----终端设备撤销之前的IP地址

----客户端----广播----DHcpDiscover消息----寻找DHCP服务器

windows系统DHCP请求IP地址时,发送给DHCP服务器的标示符是自己MAC地址。

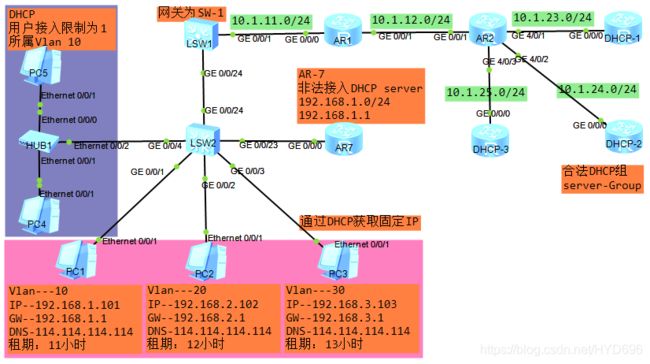

二、拓扑

三、基础配置

1、三层:运行OSPF做通全网

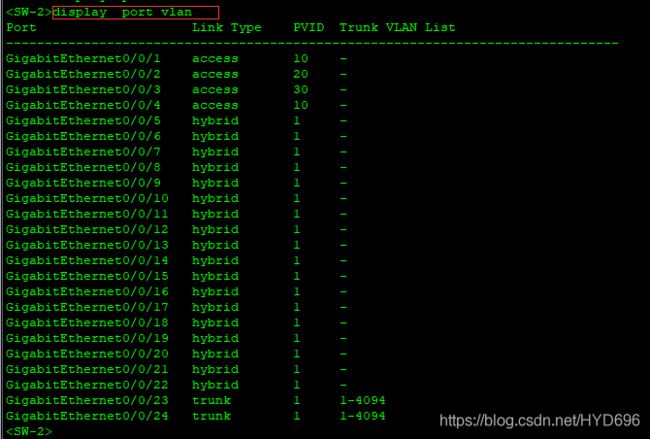

2、二层:如图示划分Vlan,

(1)SW互联的接口配置为Trunk-放行所有VLAN

(2)SW-2的G0/0/23接口配置为Trunk,放行所有vlan

(3)连接PC与路由器接口配置为Access自行决定vlan

DHCP-2

[DHCP-2]int g0/0/0

[DHCP-2-GigabitEthernet0/0/0]ip address 10.1.24.2 255.255.255.0

[DHCP-2]ospf 1 router-id 4.4.4.4

[DHCP-2-ospf-1]area 0.0.0.0

[DHCP-2-ospf-1]network 10.1.24.2 0.0.0.0

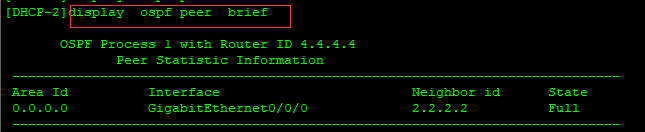

[DHCP-2]display ospf peer brief

SW-2

di cu

#

sysname SW-2

#

vlan batch 10 20 30

#

......

#

interface Vlanif1

#

interface MEth0/0/1

#

interface GigabitEthernet0/0/1

port link-type access

port default vlan 10

#

interface GigabitEthernet0/0/2

port link-type access

port default vlan 20

#

interface GigabitEthernet0/0/3

port link-type access

port default vlan 30

#

interface GigabitEthernet0/0/4

port link-type access

port default vlan 10

#

......

#

interface GigabitEthernet0/0/23

port link-type trunk

port trunk allow-pass vlan 2 to 4094

#

interface GigabitEthernet0/0/24

port link-type trunk

port trunk allow-pass vlan 2 to 4094

#

......

dis current-configuration

#

sysname SW-1

#

vlan batch 10 20 30

#

......

#

dhcp enable

#

......

#

interface Vlanif1

ip address 10.1.11.100 255.255.255.0

#

interface MEth0/0/1

#

interface GigabitEthernet0/0/1

port link-type access

#

......

#

interface GigabitEthernet0/0/24

port link-type trunk

port trunk allow-pass vlan 2 to 4094

#

interface NULL0

#

ospf 1 router-id 9.9.9.9

area 0.0.0.0

network 10.1.11.100 0.0.0.0

network 192.168.1.1 0.0.0.0

network 192.168.2.1 0.0.0.0

network 192.168.3.1 0.0.0.0

#

......

其他设备配置类型

四、策略配置

1、在所有合法DHCP服务器创建图示中需要的地址池,为终端提供地址分发服务地址池的网段,网关,租期,DNS等信息从拓扑中自行获知。

DHCP-3

[DHCP-3]ip pool DHCP3

[DHCP-3-ip-pool-DHCP3]gateway-list 192.168.3.1

[DHCP-3-ip-pool-DHCP3]network 192.168.3.0 mask 255.255.255.0

[DHCP-3-ip-pool-DHCP3]lease day 0 hour 13 minute 0

[DHCP-3-ip-pool-DHCP3]dns-list 114.114.114.114

[DHCP-3]int g0/0/0

[DHCP-3-GigabitEthernet0/0/0]dhcp select global

配置DHCP-1、DHCP-2类似

2、合理配置DHCP中继,保证PC通过DHCP按需获得地址并且使得DHCP服务器起到冗余

SW-1

[SW-1]dhcp enable

[SW-1]dhcp server group ybd //在网关设备创建名称为ybd的dhcp服务器组

[SW-1-dhcp-server-group-ybd]dhcp-server 10.1.24.2 0 //向此服务器组添加dhcp服务器地址

[SW-1-dhcp-server-group-ybd]dhcp-server 10.1.23.1 1

[SW-1-dhcp-server-group-ybd]dhcp-server 10.1.25.3 2

SW-1

interface Vlanif 10

[SW-1-Vlanif10]ip address 192.168.1.1 255.255.255.0

[SW-1-Vlanif10]dhcp select relay

[SW-1-Vlanif10]dhcp relay server-select ybd

[SW-1]interface Vlanif20

[SW-1-Vlanif20]ip address 192.168.2.1 255.255.255.0

[SW-1-Vlanif20]dhcp select relay

[SW-1-Vlanif20]dhcp relay server-select ybd

[SW-1]interface Vlanif30

[SW-1-Vlanif30]ip address 192.168.3.1 255.255.255.0

[SW-1-Vlanif30]dhcp select relay

[SW-1-Vlanif30]dhcp relay server-select ybd

3、接入交换机SW-2开启DHCP Snooping功能,实现图示需求,并再次分析环境中非法DHCP服务器会影响PC获取正确的地址吗

SW-2

[SW-2]dhcp snooping enable //系统试图开启本SW的DHCP snooping功能

[SW-2]int g0/0/24

[SW-2-GigabitEthernet0/0/24]dhcp snooping enable

[SW-2-GigabitEthernet0/0/24]dhcp snooping trusted

//对连接合法DHCP的接口配置位信任接口方向DHCP服务器发出的offer,ack等报文

[SW-2]dhcp snooping enable vlan 10

[SW-2]dhcp snooping enable vlan 20

[SW-2]dhcp snooping enable vlan 30

SW-2

[SW-2]int g0/0/4

[SW-2-GigabitEthernet0/0/4]dhcp snooping enable

[SW-2-GigabitEthernet0/0/4]dhcp snooping trusted

[SW-2-GigabitEthernet0/0/4]int g0/0/1

[SW-2-GigabitEthernet0/0/1]dhcp snooping enable

[SW-2-GigabitEthernet0/0/1]dhcp snooping trusted

[SW-2-GigabitEthernet0/0/1]int g0/0/2

[SW-2-GigabitEthernet0/0/2]dhcp snooping enable

[SW-2-GigabitEthernet0/0/2]dhcp snooping trusted

[SW-2-GigabitEthernet0/0/2]int g0/0/3

[SW-2-GigabitEthernet0/0/3]dhcp snooping enable

[SW-2-GigabitEthernet0/0/3]dhcp snooping trusted

非法DHCP服务器不会影响PC获取正确的地址,因为设备SW-2的g0/0/23接口没有开启对连接合法DHCP的接口配置位信任接口方向DHCP服务器发出的offer,ack等报文 。

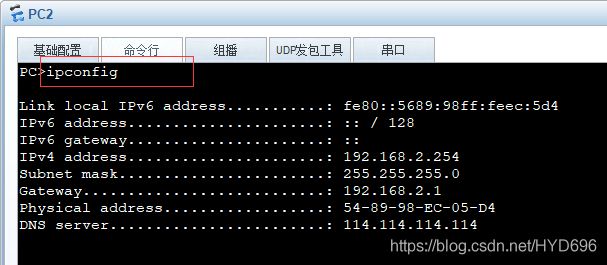

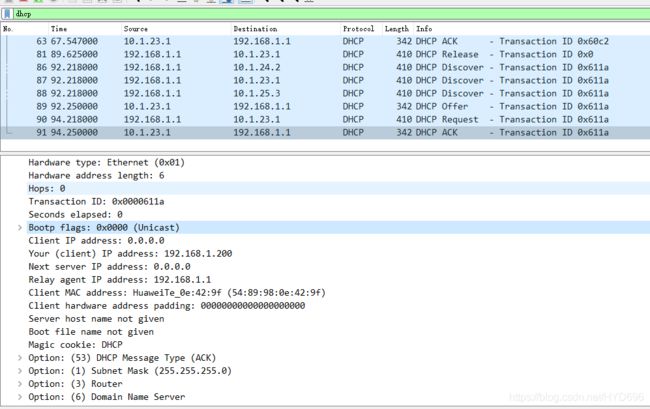

4、PC按需通过DHCP获取固定地址

DHCP-1

[DHCP-1]ip pool DHCP1

[DHCP-1-ip-pool-DHCP1]gateway-list 192.168.1.1

[DHCP-1-ip-pool-DHCP1]network 192.168.1.0 mask 255.255.255.0

[DHCP-1-ip-pool-DHCP1]static-bind ip-address 192.168.1.200 mac-address 5489-980e-429f

//指定192.168.1.200地址专属分配给MAC地址为5489-980e-429f 的主机(PC1的MAC)

[DHCP-1-ip-pool-DHCP1]lease day 0 hour 11 minute 0

[DHCP-1-ip-pool-DHCP1]dns-list 114.114.114.114

PC>ipconfig /renew

有输出结果可知,已获得IP192.168.1.200。

五、DHCP中继

DHCP中继设备(就是你终端网关)将DHCP 客户端设备发出的DHCP广播包转为单播包发送给DHCP服务器,实现DHCP服务器和DHCP终端设备的跨网段数据交互。接口模式的DHCPserver适用于DHCP服务器和主机属于同一个网络系统模式的DHCP server 多用于DHCP中继

(1)做通网关地址与DHCP服务器地址之间的网络

(2)搭建DHCP server(用系统模式定义地址池);DHCP-server接收DHCP中继包的接口启用DHCP

(3)在网关接口下配置DHCP中继;

六、DHCP Snooping

1、简述

DHCP Snooping是DHCP的一种安全特性,用于保证DHCP客户端从合法的DHCP服务器获得IP地址,并记录DHCP客户端IP地址与MAC地址 等参数的对应关系,防止网络上针对DHCP服务的攻击。

2、应用

(1)防止DHCP服务器的仿冒者攻击

(2)防止非DHCP用户攻击

手动配置IP地址的的用户的数据 SW不会转发

(3)防止DHCP报文泛洪攻击

在DHCP网络环境中,若存在DHCP用户短时间内向设备发送大量的DHCP报文,将会对设备的性能造成巨大的冲击以致可能会导致设备无法正常工作。通过使能对DHCP报文上送DHCP报文处理单元的速率进行检测功能将能够有效防止DHCP报文泛洪攻击。

(4)防止仿冒DHCP报文攻击

在DHCP中,若攻击者仿冒合法用户的DHCP Request报文发往DHCP Server,将会导致用户的IP地址租约到期之后不能够及时释放,以致合法用户无法使用该IP地址 若攻击者仿冒合法用户的DHCP Release报文发往DHCP Server,将会导致用户异常下线。

(5)防止DHCP服务器拒绝服务攻击(饿死攻击)

限制SW的每个接口下PC通过DHCP获取地址的数量

我是艺博东!在顺境中要谦虚谨慎,戒骄戒躁;志得意满,狂妄自大,反而滋生灾祸,由福转祸;逆境中百折不挠,勤奋刻苦,可变逆境为顺境,由苦而甜的道理。欢迎你和我一起讨论,我们下期见。