Python爬虫进阶之JS逆向新榜登录

本文首发于本人公众号【Python编程与实战】

分享一个破解JS登录的案例

抓包调试

网站如下:https://www.newrank.cn/

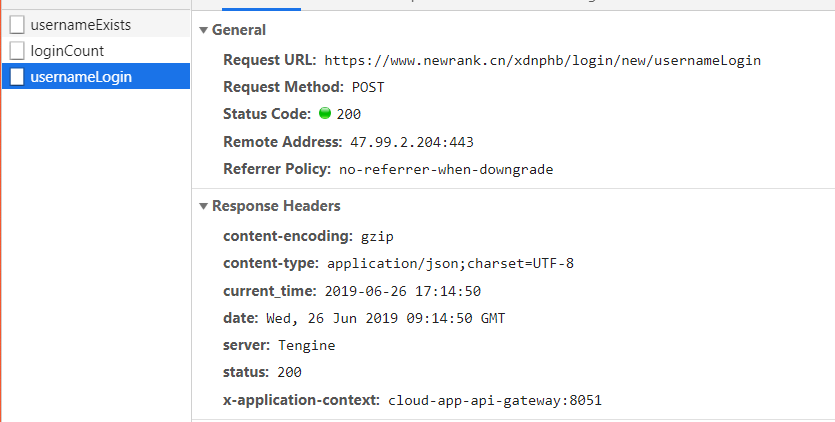

下面是登录的抓包:

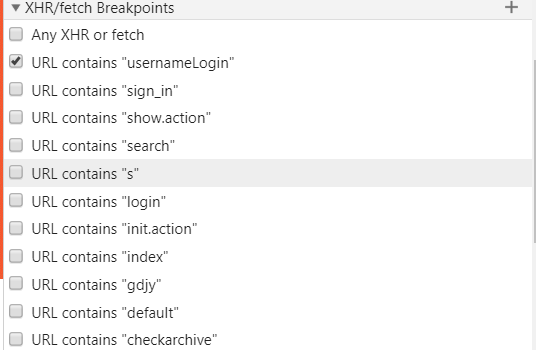

一个 XHR 请求,下断点。或者搜索请求参数

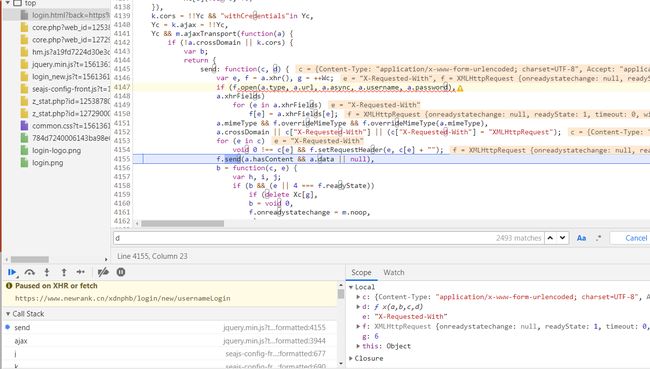

打完断点后,重新发起请求,结果如下:

分析

此时的断点位置,一般是一个 XMLHttpRequest 的请求操作。所以我们顺着调用栈往回追。

找到了密码加密的地方,看代码调用了两次 h 函数。

其中第二次调用的的参数是将第一次返回的结果加上 d.mdValue 的值!

我们点击进入 h 函数

将这部分代码扣下来,写到本地 JS 文件中

在本地运行一下和网站上结果进行比对验证

可以看到 password 这个参数对上了。

后面还有两个 nonce 和 xyz 的参数,直接全局搜索,找到加密位置打上断点如下!

注意关键地方

var j = h();

return g.nonce = j,

i += "&nonce=" + j,

g.xyz = d(i)

参数 nonce 是从函数 h 返回的。参数 xyz 是从函数 d 返回的,传的参数是 i,我们需要搞定参数 i 生成的方式!继续往下调试:

原来和之前函数加密是同一个函数。

到这里基本上加密函数都找出来了,接下来就是理清思路,找到相应的参数,然后调用相应的JS函数。

验证

其实,这两个 JS 加密函数都可以用 Python 代码来转换

其中密码加密的那个函数是 MD5

def md5(parm):

hl = hashlib.md5()

hl.update(parm.encode(encoding='utf-8'))

sign = hl.hexdigest()

return sign

nonce 就是一个随机生成的参数,也能用 Python 改写,如下:

def non():

li = ["0", "1", "2", "3", "4", "5", "6", "7", "8", "9", "a", "b", "c", "d", "e", "f"]

nonce = ''.join(li[random.randint(0, 15)] for _ in range(9))

return nonce

直接来验证下吧,结果如下:

登录成功了!

总结

JS 逆向需要耐心调试,同时要理清思路,调试过程中发现的加密过程要记录下来,以免后续再发费时间寻找。同时需要大胆的去假设,多尝试。