【趋势科技2013年第3季度安全威胁】之病毒威胁篇

2013年第3季度,我们趋势科技病毒实验室检测发现有一种窃取信息的病毒同时在国内多家金融行业用户网络中潜伏,该恶意程序以证券/基金行业为目标,极度顽强和具有隐蔽性,在目标环境中已经潜伏了一段时间。我们有理由相信这是由一组专业的黑客,针对证券行业发起的一系列APT行为,详情可以参看我们在2013年7月31日的微信《请密切关注‘证券幽灵’恶意程序》。

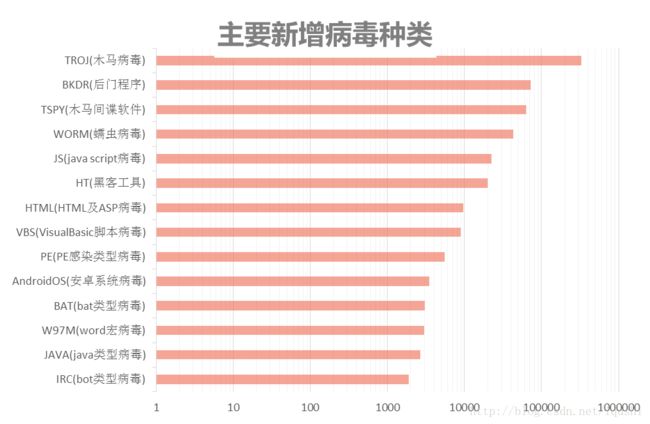

根据我们第3季度网络安全威胁报告分析中可以看出,木马病毒,后门,以及间谍软件仍然占据新增病毒数量的前三位。大部分木马有盗号或是窃取系统重要信息的特性。与其他类型的电脑病毒相比木马更容易编写且更容易使病毒制造者获益。

本季度新增的病毒类型中,处于上升趋势的病毒类型为JS(java script病毒) ,HTML(HTML及ASP病毒) ,VBS(VisualBasic脚本病毒) ,JAVA(java类型病毒) ,HT(黑客工具)。其中趋势科技定义以HT_开头的检测类型为黑客工具,值得注意的是第3季度新增黑客工具的数量几乎达到上季度的一倍。

2013年第3季度新增病毒类型分析

本季度我们中国区病毒码新增特征约60万条。截止2013.9.30日中国区传统病毒码10.308.60包含病毒特征数约430万条。

本季度我们在中国地区客户终端检测并拦截恶意程序约5240万次。

2013第3季度中国地区新增病毒类型

新增的病毒类型最多的仍然为木马(TROJ),本季度新增木马病毒特征325690个,比上季度稍微有所增加。木马可使病毒制造者更直接的获利,在经济利益的驱使下大量的木马被制造并通过各方式被传入互联网中。木马也是我国目前存在数量最多的病毒类型。

JS (java script病毒),HTML(HTML及ASP病毒)常常和网页挂马相关。恶意代码的制造者将代码植入网中,这些脚本内容往往不容易被网站管理者以及浏览网页的用户发觉,正常的网站服务器成了扩散病毒,恶意代码的平台。另外,还有部分JS、HTML病毒可能是Webshell,通过向网站中放入webshell,黑客甚至可以控制网站服务器的机器。这样一来,网站用户的数据可能会被盗窃,服务器也可能成为这些恶意行为者的肉鸡,被用来进行网络攻击或其他一些非法的网络行为。

第3季度,感染安卓平台的恶意程序中,数量最多的为吸费软件。占到所有新增病毒的55%,广告软件占27% 上升到第2名的位置,而第三名则为窃取数据信息类型的恶意程序。

新的AndroidOS(安卓系统病毒)数量,在2013年第3季度持续上升。在距离今年结束还差3个月的时候,针对安卓系统的恶意程序数量达到1亿。安卓系统的恶意程序增长速度比我们之前预计的要快了许多。

需要注意的是吸费软件也具有一定窃取帐号信息,以及监控短信的功能。这种恶意程序危害极大,会给感染该类病毒的用户带来经济损失和麻烦。据统计,这些安卓系统的恶意程序超过半数是从网站下载而来。还需要提醒手机用户在下载安装程序,特别是安装程序时要注意过程中的每一个提示以减少因为疏忽而误装恶意程序造成的损失。

吸费软件可以做什么

96% 的吸费软件能够访问SD 卡的数据 (能删除数据)

92% 的吸费软件能够读取手机短信(监控短信息)

86% 的吸费软件可以利用你的手机发送预定义的短信内容(发送默认信息)

48% 的吸费软件能够访问你的联系人列表(查看联系人)

14% 的吸费软件能够追踪你的位置(追踪方位)

2013第3季度安卓平台病毒类型排名

据统计,这些安卓系统的恶意程序超过半数是从网站下载而来。还需要提醒手机用户在下载安装程序,特别是安装程序时要注意过程中的每一个提示以减少因为疏忽而误装恶意程序造成的损失。

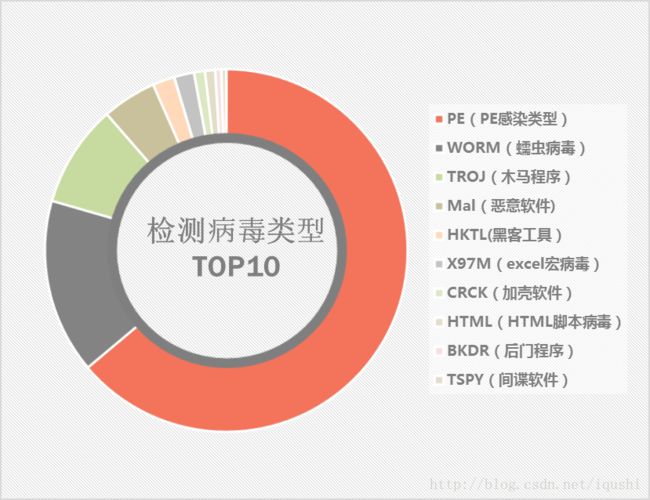

2013第3季度中国地区各类型病毒检测数量比例图

受PE_PATCHED.ASA 大量被检测的影响,2013年第3季度检测到的病毒种类中PE类型病毒感染数量仍保持超过50% 的百分比,大约占到总检测数量的62%。PE病毒为感染型病毒,该类病毒的特征是将恶意代码插入正常的可执行文件中。第3季度,检测数量最多的PE病毒仍然是PE_PATCHED.ASA。该病毒为被修改的sfc_os.dll,sfc_os.dll是用来保护系统文件的执行模块,该文件被修改后系统将失去文件保护的功能。

另外,在第3季度趋势科技监测到一种比较特别的感染型病毒出现,该病毒为PE_EXPIRO 家族的某个变种。此感染型病毒的感染代码中包含窃取信息的例程,这一行为在感染型病毒中并不常见。PE_EXPIRO家族最早在2010年被发现用来对某公司或组织的web站点进行入侵。如有客户检测到该类病毒,则需要密切关注并尽快处理。

蠕虫病毒最主要的特性是能够主动地通过网络,电子邮件,以及可移动存储设备将自身传播到其它计算机中。第3季度感染比较多的蠕虫病毒仍然为WORM_DOWNAD以及文件夹病毒。另外某些PE病毒的母体也以蠕虫病毒的方式传播。

目前比较流行的PE病毒,会感染一些蠕虫病毒。随着蠕虫病毒在网络内的传播导致网络环境中越来越多的电脑被PE病毒感染。PE病毒自身也可能带有木马病毒的特征。

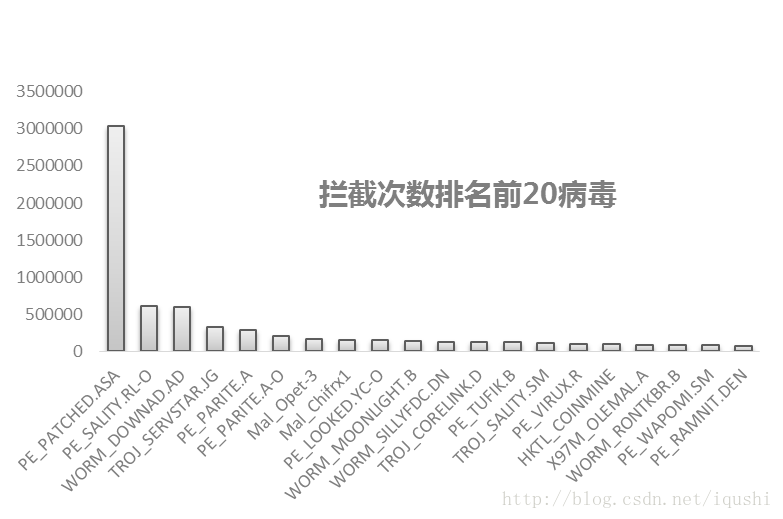

2013 第3季度中国区拦截次数排名前20病毒

上图显示了2013年第3季度被拦截次数排名前20的病毒。被拦截次数多的病毒可能是感染文件数量较多的PE病毒,也可能是会反复感染难以清理的病毒。

2013年第3季度被趋势科技拦截次数最多仍然的为PE_PATCHED.ASA。该病毒被拦截次数约为303万次。远远超过其他病毒。该病毒为被修改的sfc_os.dll,sfc_os.dll是用来保护系统文件的执行模块,该文件被修改后系统将失去文件保护的功能。

由于该文件是系统文件,防毒软件强行查杀可能会导致系统崩溃。对这只病毒目前的解决方法如下(可以使用以下三种方法中的任意一种进行清理):

1、将被修改的文件复制到其他目录使用杀毒软件清除以后再替换回去。

2、使用干净的相同版本系统中的文件替换。

3、China RTL 已针对此病毒制作专杀,需要的用户可以到以下地址下载反病毒工具包进行处理:

http://support.trendmicro.com.cn/Anti-Virus/Clean-Tool/AvbTool/Release.zip

对于排名前3名的PE_PATCHED,PE_SALITY以及WORM_DOWNAD,一直是中国地区用户感染较多的病毒。解决方案以及病毒的相关信息已经多次介绍过。如有无法解决的状况请联系我们的技术支持部门。

本季度又有两种之前没有进入排名的PE类型病感染数量到达前20名的位置,需要关注:这两种感染型病毒都有通过移动存储设备感染的特征,需要注意对移动存储设备自动播放功能的控制。

PE_WAPOMI.SM /PE_WAPOMI.SM-O

这是一种感染类型病毒,在感染其他可执行文件的同时还会释放出恶意程序,和autorun.inf. 释放的恶意程序将会被保存在被感染电脑中。并通过autorun.inf自启动.PE_WAPOMI.SM-O为母体文件,被他感染的可执行程序被趋势科技检测为PE_WAPOMI.SM

感染途径:该病毒一般通过其他恶意程序释放,或在访问恶意网站时下载而来。也可能通过移动存储设备传播

解决方法:1、关闭系统还原;2、升级防毒产品到最新病毒码并进行全盘扫描;3、没有安装防毒产品或者是防毒产品已经被破坏的用户请到以下站点下载ATTK进行扫描:

32位windows 操作系统请使用:

http://support.trendmicro.com.cn/Anti-Virus/Clean-Tool/ATTK_CN/supportcustomizedpackage.exe

64位windows操作系统请使用:

http://support.trendmicro.com.cn/Anti-Virus/Clean-Tool/ATTK_CN/supportcustomizedpackage_64.exe

防护方法:

1. 保证防毒软件的病毒码及时的更新

2. 关闭移动存储设备的自动播放功能,

小贴士: 在移动存储设备根目录创建名为autorun.inf 的文件夹,并设置不可访问权限.有助于预防自动播放类型病毒.

PE_RAMNIT.DEN-O/ PE_RAMNIT.DEN

PE_RAMNIT.DEN 为感染型病毒,他会创建一个隐藏的iexplorer.exe进程,用来连接远端的恶意站点下载其他恶意程序

被感染的 DLL 和EXE文件 - PE_RAMNIT.DEN

被感染的 HTML 文件 - HTML_RAMNIT.AJ

感染途径:

该木马程序可能由其他恶意程序释放,或下载而来;它会释放自身的复制到所有移动存储设备中,病毒释放一个autorun.inf 文件以达到自启动的目的。

解决方法:1、升级防毒产品到最新病毒码并进行全盘扫描;2、没有安装防毒产品或者是防毒产品已经被破坏的用户请到以下站点下载ATTK进行扫描:

32位windows 操作系统请使用:

http://support.trendmicro.com.cn/Anti-Virus/Clean-Tool/ATTK_CN/supportcustomizedpackage.exe

64位windows操作系统请使用:

http://support.trendmicro.com.cn/Anti-Virus/Clean-Tool/ATTK_CN/supportcustomizedpackage_64.exe

防护方法:

1. 保证防毒软件的病毒码及时的更新

2. 关闭移动存储设备的自动播放功能

2013第3季度中国地区病毒流行度排名

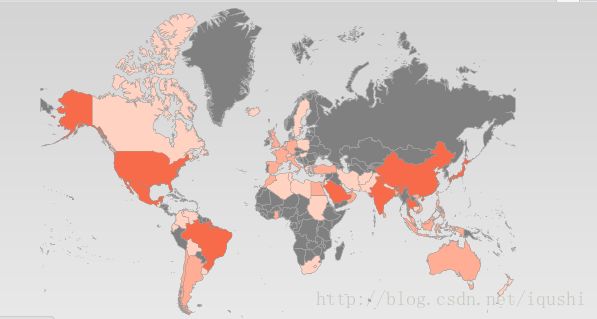

2013年第3季度Worm_downad全球分布图

虽然解决方案已知但WORM_DOWNAD在中国的感染情况并没有得到很大改善。截止2013年第3季度,仍约有18% 的用户遭受到此病毒的攻击。从WORM_DOWNAD 的全球分布图来看,中国仍然属于感染较严重地区.

目前的防病毒产品都能够检测并处理这些病毒,网络内一直有这种病毒存在,说明环境存在某些安全缺陷,使得病毒能够进入并且持续存活,针对这种情况需要及时处理和分析。

在这里仍然需要提醒用户,WORM_DOWNAD持续流行的原因有几点:

1.用户内网中电脑系统补丁安装率较低。

2.网络中存在弱密码的或空密码的电脑管理员账号。

3.网络内存在有未安装防毒软件,或防毒软件已损坏的感染源电脑。

4.没有针对U盘等移动存储设备的安全管理策略。

由于目前尚未发现关于该病毒的新变种,使用之前发布的专杀工具以及解决方案即可处理此病毒。

X97M_OLEMAL.A这只从中国地区源起的病毒EXCEL病毒目前已经传染至全球各地,并且在美国地区感染趋于严重。

2013年第3季度全球X97M_OLEMAL.A病毒感染情况

从我们获得信息来看的该病毒主要感染途径如下:1、从网站下载而来;2、使用文件传输工具获得3、通过邮件传送。

病毒防护方法:

介于该病毒的传播以及感染方式,建议通过以下方法防护此病毒:

1. 将EXCEL宏安全等级调高。在接受到别人发送来的EXCEL文件时最好先将宏安全等级调到最高,如果需要使用宏,请在先用防毒软件扫描。

2. OUTLOOK 安全等级调高,禁止其他应用程序使用OUTLOOK发送邮件。

解决方法:

目前我们最新中国区病毒码病毒码以可检测此文件,感染此病毒机器请对系统进行全盘扫描;未安装我们产品用户可至以下站点下载ATTK工具扫描系统。

32位windows 操作系统请使用:

http://support.trendmicro.com.cn/Anti-Virus/Clean-Tool/ATTK_CN/supportcustmizedpackage.exe

64位windows操作系统请使用:

http://support.trendmicro.com.cn/Anti-Virus/Clean-Tool/ATTK_CN/supportcustomizedpackage_64.exe

另外可以使用ChinaRTL 的AVBtool 可以查杀此病毒:

http://support.trendmicro.com.cn/Anti-Virus/Clean-Tool/AvbTool/Release.zip

(解压缩密码:novirus)

使用前请看readme:

http://support.trendmicro.com.cn/Anti-Virus/Clean-Tool/AvbTool/readme.txt

地下黑市的活跃使更多的黑客工具流传到市面上,被黑客准“黑客”们大量使用,也使得网络安全问题日趋严重。一些可以从internet访问到的机器,越发容易受到攻击,一旦不能及时安装漏洞补丁或是存在某种弱点(例如:开启了远程桌面,或帐号密码较弱等)即有极大的可能被攻击。公司的WEB服务器,甚至从互联网上能够访问到的OA系统都经常成为攻击,入侵的目标。黑客工具更使得网络攻击变的越来越简单。

我们认为,在经济利益的驱使下,更多病毒制作者开始制造木马病毒。后门病毒则会给受感染电脑带来极大的安全隐患,而间谍软件更专注于窃取用户重要信息。另外,新增病毒中黑客工具数量大幅上升。黑客工具的泛滥,给互联网安全带来极大的隐患。