学习伦理黑客:网络钓鱼(理论篇)

网络钓鱼(phishing)是一种经典的网络诈骗手段,随着时代的进步它的花样也层出不穷,很有意思

热身:准备阶段

在实际认识网络钓鱼前我们先看一张图片

姜太公钓鱼,愿者上钩!

画中的两个角色分别是钓鱼者(phisher)和受害者(victim),钓鱼者运用社会工程学(social engineering)知识诱骗受害者,以在未授权情况下获取对方的姓名、年龄、邮箱账号、甚至是银行卡密码等私人信息

钓鱼往往和社会工程学相结合进行诱导,而社会工程学是黑客的内功,能否灵活运用可以体现一个黑客的个人修为

闲话不说,这里给出了常用的社工技巧:社会工程学攻击的八种常用伎俩,所以说“防人之心不可无”这句话并非没有道理,凡事不要害人但是总要留个心眼否则最终受伤的就是自己

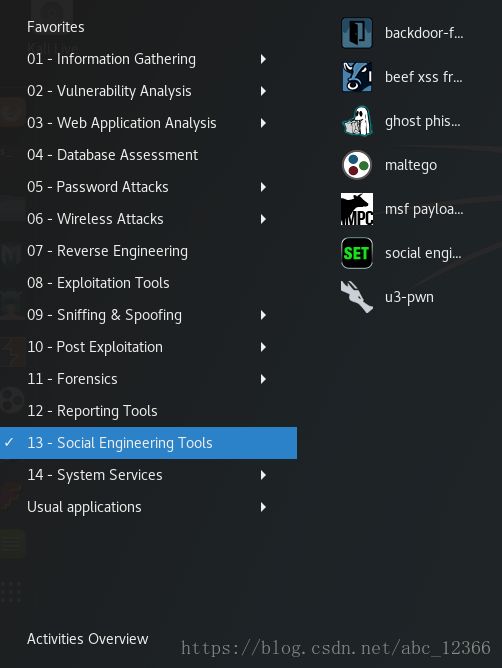

kali的社工包

其中倒数第二个就是“Social-Engineer Toolkit”,在本文中我们还会用到正数第三个“Ghost-Phisher”(幽灵钓者)

声明:出于学习交流目的,由此导致的任何法律后果本人概不负责

分门别类:网络钓鱼的种种

参考链接:What is Phishing()

钓鱼的种类多样(花样仍是层出不穷),第一次看估计不能全部记住,但至少要明白它的核心思想是社会工程学,即“想尽一切办法取得对方的信任,想尽一切办法取得你要的资源”

下面的各种类型均为中文名或Google翻译的中文名,遇到不明白的可以尝试Baidu、Google一下

喷雾和祈祷

这个名词听着挺醉的,因为是Google直译的,它的英文名叫“Spray and Pray”,操作上就是随机向不确定目标发送大量的钓鱼邮件,它们通常是来自银行户头、彩票中奖之类的短消息,旨在套取你的私人信息

假设你收到了这样一封邮件,它是这样写的:

“尊敬的xxx,您好!您所在银行因为并购重组等原因将在本星期停止营运,为了不影响您的账户财产请点击下面的链接后填写好您的银行卡信息,这包括您的账号、密码信息,我们保证不会以任何形式利用您的信息……”

人嘛,看到这样涉及个人利益的短信,第一印象就是“啊,怎么回事”,然后一般人的判断力也会减低一个档次,如果你没入套,那很好,首先看发件人“[email protected]”,再看给的链接(在浏览器中通常会飘蓝标出)“server.xxxbank.com”,“感觉上”没问题,于是认真填写了你的银行卡信息,接着点击提交——ok,这就中招了,你的银行卡信息估计已经到了黑客的后台你也就只有“遥看钱财翩翩去,默默无语泪两行”的份了

这个有趣的点子还有别的变体,比如在发送给鱼儿的邮件附件有一个.zip的压缩文件,里面植入Visual Basic脚本,一旦点击便触发脚本带有的勒索软件(ransomware),它其实是一种木马,具有感染性

这样看来这个看上去不靠谱的翻译还蛮形象的:首先像喷农药的老农、像乱撞的无头苍蝇一样,随机的撒网,然后就坐在电脑前祈祷,等着心理能力弱的鱼儿自愿上钩

鱼叉式网络钓鱼

这个中文名直接在www.baidu.com上搜就能找到一堆、一堆的例子,它的英文名叫“spear phishing”,其中“spread”是“矛头”、“指向”的意思,不错这个“鱼叉式网络钓鱼攻击”和“喷雾祈祷”不同的是,它针对特定用户或用户群体,也就是说先摸清了对方的底细:平时都上哪些网站,有没有什么特殊的喜好……这需要你离开电脑桌,在现实世界中运用学到的社工知识,入侵他!

鱼叉式网络钓鱼中著名的一种叫“水坑攻击”,具体定义参见百度或谷歌

鱼叉式网络钓鱼旨在让用户确信来源是可信的,并且有打开邮件的需求

CEO欺诈

俗话说“官大一级压死人”,特别在天朝这个现象尤其明显,这个诈骗的艺术就在于利用了人性的这一弱点,伪装成你的上司

“小王,供应商的两万美金你先帮我垫着”

这个小王也许不是你,但是如果网撒的大,总有人中招

而且有的人甚至没有和CEO有过通信,收到这样的邮件难免会在内心趋势下按照要求去做,人性的漏洞再次暴露无遗(we hack people)

社交媒体诈骗

它有一个好听的英文名字,叫“Catfishing”,怎么做的估计不用我多言

有的骗子(以钱为目的的底层黑客),在虚拟的网络媒体伪装成或者是一个值得同情的人,要获得你的筹款,或者是一个各方面条件毫无瑕疵的完人,等和你一回生二回熟后就开始套近乎,掌握你的私人信息

短信和移动端钓鱼

和电子邮件诈骗无非大同小异,不过是换了一个欺骗的媒介罢了——“你以为换身马甲我就不认识你了?哈哈”

这个不讲了,要是变的话还可以引申出好多来

写在实践之前:你需要知道的

1. ifcongig、iwconfig、ip、apt-get、apt-cache等命令熟练

2. route、servie等命令会用

3. 路由原理略有了解,知道IP是怎么回事

4. 预习使用ettercap、driftnet、arpspoof、dnschef、sslstrip等工具,基本的如nmap等扫描工具要熟练

5. 最重要:学会Google、Baidu(以及一颗好学的心)

因为我们的程序是要运行在LAN上的,所以要联网(更新的git命令也用到网络)

接着去/etc/setoolkit/set.config

把PACHE_SERVER=OFF中的ON改成OFF

然后打开setoolkit,按照提示去Github更新至最新版(很慢很慢很慢很慢,好像还要)

为了提高网速,强烈推荐国内的朋友更换kali更新源(浙大的源是最快的)

敲:gedit /etc/apt/sources.list

#浙江大学源

deb http://mirrors.zju.edu.cn/kali kali-rolling main contrib non-free

deb-src http://mirrors.zju.edu.cn/kali kali-rolling main contrib non-free附录:工具篇(简单演示)

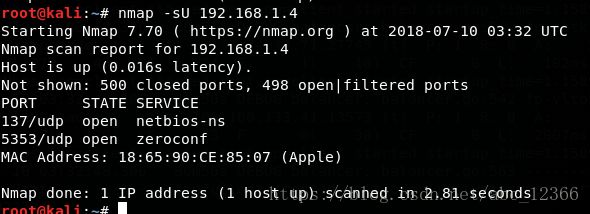

Nmap

1. 无端口扫描

2. 操作系统扫描

3. TCP半连接扫描

4. TCP全连接扫描

5. UDP扫描

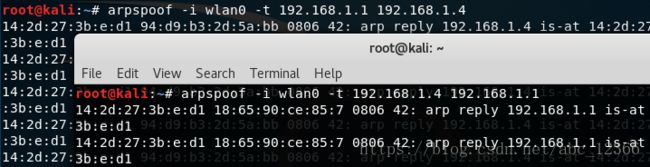

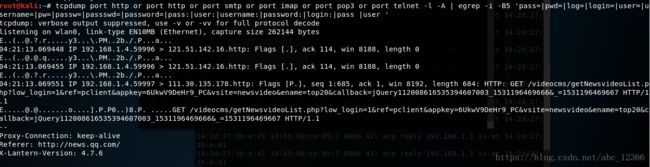

Arpspoof+Driftnet/Tcpdump

arpspoof用来进行arp欺骗,tcpdump捕获数据,driftnet展示捕获的图片

在进行中间人攻击前勿忘IP转发

tcpdump的几个常用参数:port跟端口号、-i跟网卡接口、-s0表示没有长度限制、-v显示冗余信息(verbose)、-w用来写文件

80、443分别是http、https的默认端口号

使用以下命尝试捕获受害者的帐号密码

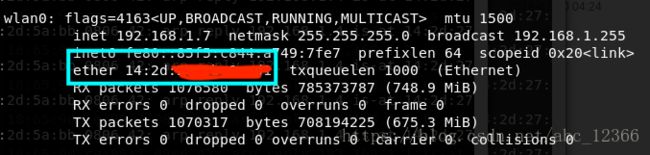

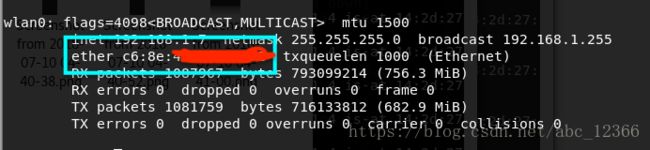

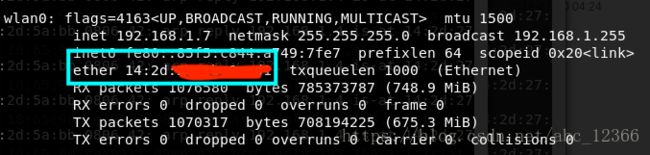

Macchanger

使用ifcongig -a查看原始MAC地址

-r参数:“随机”分配一个新MAC地址

注意下改变MAC地址前必须先把相应的网卡down掉,否则资源忙;有趣的是在改变MAC地址后即使你原来连接的wifi还连着也不能上网了,必须重新连接,让网关看到你的新MAC地址并记到它的表中

使用-m参数指定MAC地址(可进行MAC欺骗),这里我把它又改回原来的了

以上的改变都是暂时的,使用-p(persistent)永久改变MAC地址,我就不演示了

改变MAC地址是很有意义的:1. 避免追踪(防)、2. MAC欺骗(攻)

Dnschef

Dnschef是渗透测试人员和恶意软件分析人员的高度可配置DNS代理(又名“假DNS”),用于应用程序网络流量分析以及其他用途(你懂的^ ^)

Kali的工具非常多,国内有网友总结出来大概160多个,这么多让你全部记下来估计够呛,没关系,我们先挑最实用的来学,比如看到无线Wifi破解,想到Aircrack-ng套件,看到XSS攻击想到Beff框架,看到exploit想到metaexploit这个强大的框架,等等

(网络钓鱼涉及到社会工程学,这是一门充满艺术感的科学,我将在本文的姊妹篇《学习伦理黑客:网络钓鱼(实践篇)》中调几个典型的案例进行讲解,ok,散伙!(╯‵□′)╯︵┻━┻)