BUUCTF 每天10道Misc Day4

1.九连环

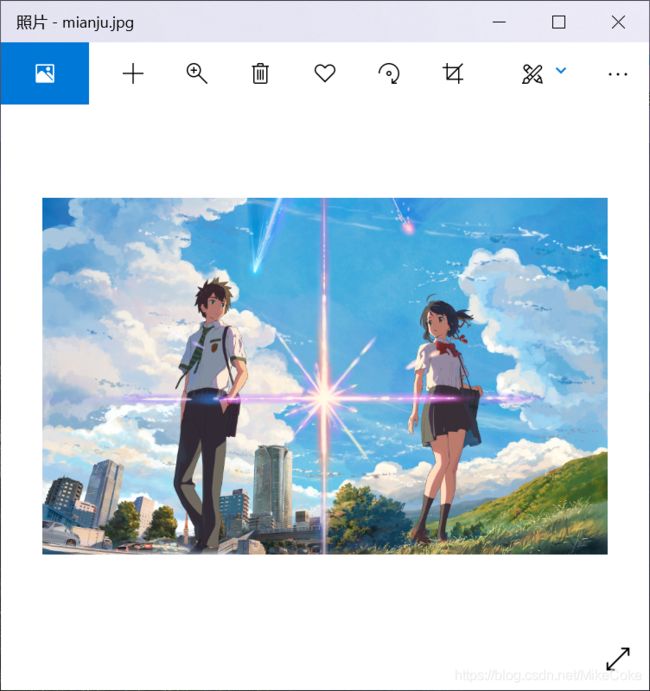

解压后得到了一张JPG

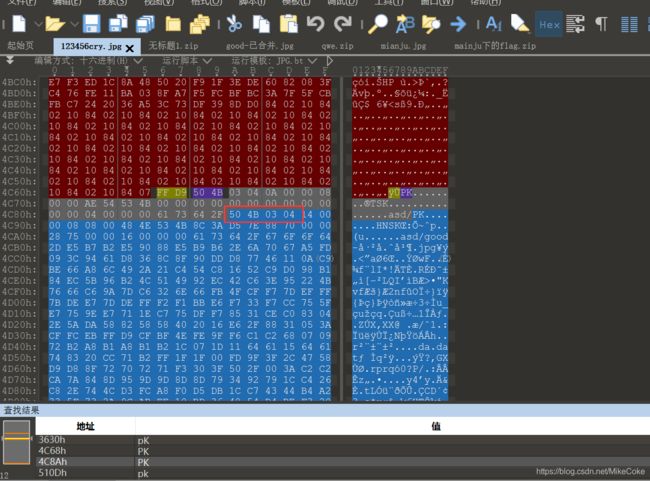

打开010editor查看,里面隐藏了一个zip文件,手动分离了一下。不会的分离的可以用 binwalk -e xxx.jpg

分离后的zip文件得到了如下 ,一张JPG和一份qwe.ZIP

qwe.zip还是加密的,以为是伪加密,然而事情并没有这么简单

看了WP后才知道,图片里面还写入了文件的,要用steghide才能提取出来。关于steghide的安装

在需要输入密码时,直接跳过就好

然后文件中就会得到一个ko.txt的文件,拿到密码

然后文件中就会得到一个ko.txt的文件,拿到密码

2.数据包中的线索

解压后用 Wireshark 打开

导出HTTP对象

看到这个符号有没有特别熟悉的感觉 BASE64

Base64转图片即可得到flag

3.面具下的flag

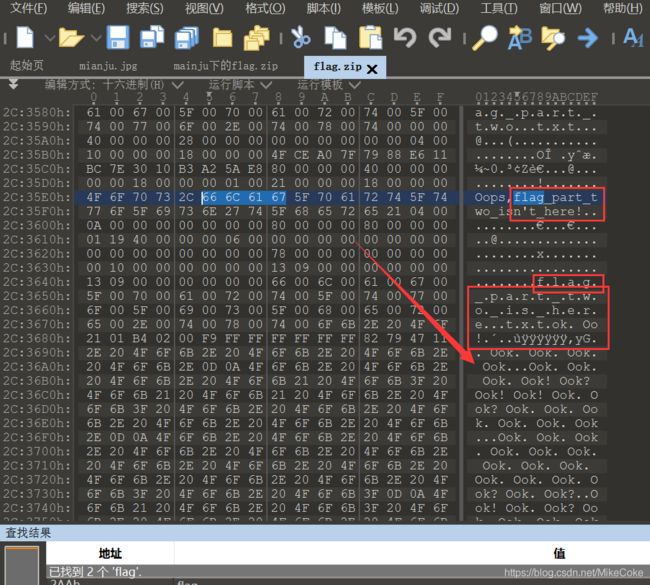

打开010editor查看,有个zip文件,手动分离一下,或者用binwalk,保存为zip文件。

得到一个虚拟机文件,这里是因为我用010打开,变成了这个logo。这里的vmdk文件应该是要放入 kali 虚拟机中来获取flag(其他师傅写的wp中,说这其实是一个zip,放kali 中用7z来解压就能得到flag文件)。但我觉得用16进制查看应该能获得蛛丝马迹

用010editor打开,flag.vmdk文件(别问为什么能找到,无他,熟能生巧尔)

Ook!加密嘛,我以为这就完了,解密后你会发现,啥也没有

。逆向思维一下,出题人到这里应该就是给了flag了,但他并不想我们这么轻易的获取。

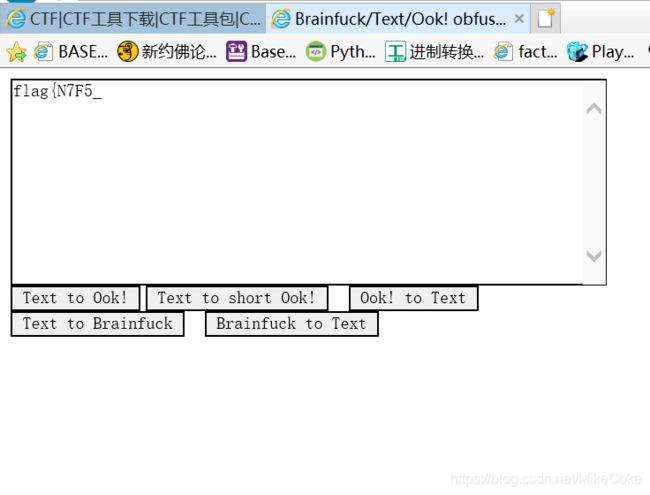

得到了一半的flag,还要去找另一半

在第二个flag 上面一点的位置 ,有一段brainf**k编码

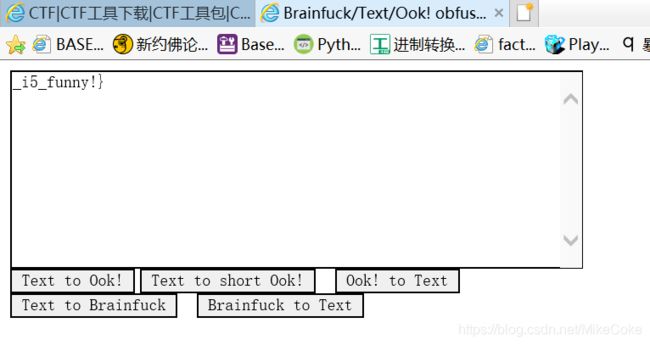

解码后得到

然后发现flag还是错的,可能是用16进制查看的文件不完整

。最后还是用kali 来解压得到flag

flag{N7F5_AD5_i5_funny!}

4.webshell后门

解压后的文件 放入 webshell杀毒软件 中会报毒,把文件夹用杀毒软件扫描一下,直接指出目标文件

得到flag

flag{ba8e6c6f35a53933b871480bb9a9545c}

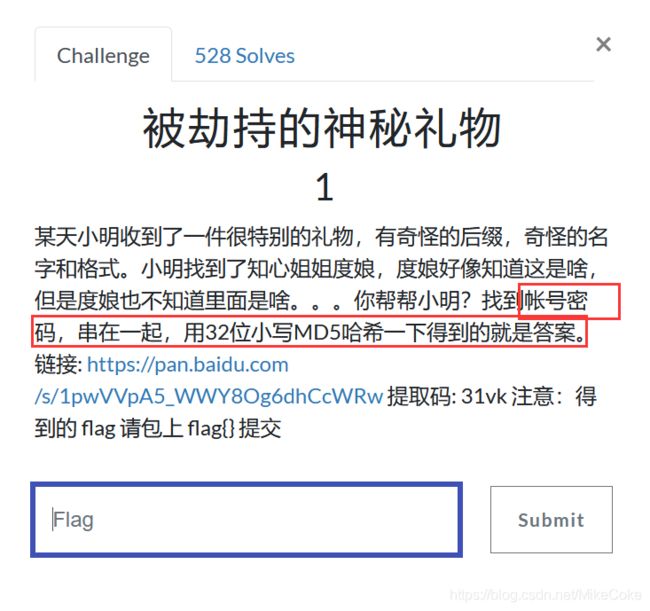

5.被劫持的神秘礼物

flag{1d240aafe21a86afc11f38a45b541a49}

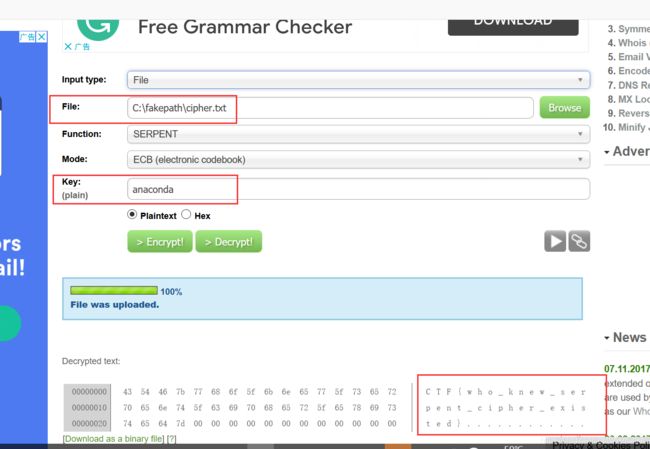

6.snake

JPG里包含了一个zip,手动分离,保存为zip文件

打开分离出的zip文件,得到下面的两个文本,可以知道一个是密钥,一个是加密文件

key文件打开得到一串 base64编码,解码得到

What is Nicki Minaj's favorite song that refers to snakes?

这里涉及 Serpent加密算法 解密网站(蛇–对称密码在线)

感兴趣的可以看看这篇文章SERPENT算法学习心得

flag{who_knew_serpent_cipher_existed}

7.梅花香之苦寒来

8.刷新过的图片

flag{96efd0a2037d06f34199e921079778ee}

9.[BJDCTF 2nd]圣火昭昭-y1ng

新约佛论禅

开局一张图,flag全靠 猜

因为出题人失误搞错了,解出来的 key 去掉后3位的com

猜 字是加粗了的,给了一张图片和一个密钥key

说明了什么,说明这可能是一道图片隐写题目,图片里面藏了其他文件。而 猜 就是解密的工具。

猜的英文是guess

Google 一下 和guess相关的图片隐写工具

关于outguess安装的文章