Ip地址修改

步骤一:打开网络适配器;找到无线网,打开属性,先查看热点的ip地址网关地址 掩码

步骤二:配置ipv4,输入热点的IP地址 网关 掩码 然后点确认看下能否上网(可以上网),然后再改ip的后三位为你的学号后三位,改完后如果能上网,则成功,不能的话,用360网络dns解析获取dns,输入到dns区,就可上网了。

Ip地址规划

本地源ip 192.168.43.159 目的ip 百度 202.108.22.5

连通性测试图

利用wireshark对www.4399.com网站进行抓取数据包

其中应用层使用的是http协议,请求方式是get 请求域名全球可查询

本机用的系统为win10 64bit允许语言为中文

显示了抓包时间,抓包目的域名4399

利用抓包软件对tcp协议进行抓包

传输层tcp连接的三次握手截图如下

第一行:标志位SYN=1,seq=0;表示192.168.43.159的TCP向101.226.4.6发出连接请求报文,其中首部的同步位SYN=1,并选择序号seq=0;表明传送数据的第一个数据字节的序号为0;

第二行:101.226.4.6的TCP收到请求后,同意则发回确认。ACK=1,其确认号ack=1;

同时192.168.43.159向101.226.4.6发起连接请求,应使SYN=1,自己的选择序号seq=0

第三行:192.168.43.159受到此报文后向101.226.4.6给出确认,其ACK=1,确认号ack=1,192.168.43.159的TCP通知上层应用进程,连接已经建立。

第四行:客户端192.168.43.159向服务器101.226.4.6发送HTTP请求内容的过程,标识为GET

对传输层进行分析

TCP连接的第一次握手,标志位为SYN,序号为0,表示客户端请求建立连接

TCP连接的第二次握手,服务器发送标志位为SYN=1 ACK=1,确认序号ack为0+1=1

TCP的第三次握手,客户端发送标志位为ACK=1,确认序号ack为0+1=1,客户端的TCP通知上层应用进程,连接已经建立。

传输层TCP协议释放连接的三次挥手截图如下

第一次挥手

FIN=1 ACK=1

第二次挥手

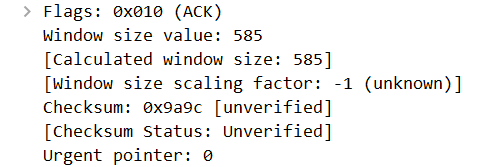

ACK=1

第三次挥手

FIN=1 ACK=1

第四次挥手

ACK=1

传输层udp协议数据报

![]()

我们可以看到图上第一行前14位是帧头,包含了:目的mac地址,源mac地址,还有上层协议:这里0800表示IPV4.

再看45开头的是IP头,逐位看:

4500:4代表ipv4协议,5代表IP首部的长度,20字节.

0077:(包含报头和数据)总长度

4b7d:16位标志

0000: 3位标志加13位片偏移

8011: 80代表生存时间,11表示8位协议17,代表UDP。

5941:代表首部校验和

网络层ip数据报

互联网协议 源地址:192.168.43.159 目的地址: 14.215.154.153

版本:ipv4

首部长度: 20 bytes

差异化服务领域: 0x00 (DSCP cs0: ECN: not-ect)

总长度:119

标志: 0x04000(Don't Fragment)

生存时间: 128

Arp协议解析

![]()

第一个16bit:硬件类型字段,0001h为以太网

第二个16bit:协议类型,0800h ,为IP协议

第三个8bit:mac地址长度 6bytes

第四个8bit:协议地址长度 4bytes

第五个16bit:操作码字段 0001h 是arp请求

第六个48bit:发送方的mac地址

第七个32bit:发送方的协议地址

第八个48bit:接受方的mac地址;一般全0

第九个32bit:接收方的协议地址,因为上面指明是IP协议,所以为IP地址,即使ping 后面的IP地址。

MAC帧格式分析

类型字段 (2个字节):

用来标志上一层使用的是什么协议,以便把收到的MAC帧的数据上交给上一层的这个协议

数据字段 (46-1500):

正式名称是MAC客户数据字段最小长度64 字节-18字节的首部和尾部 = 数据字段的最小长度

FCS字段 (4 字节):

当数据字段的长度小于 46 字节时,应在数据字段的后面加入整数字节的填充字段,以保证以太网的MAC帧长不小于64 字节

在帧的前面插入的 8 字节中的第一个字段共 7 个字节,是前同步码,用来迅速实现 MAC帧的比特同步。第二个字段是帧开始定界符,表示后面的信息就是MAC帧

MAC地址分析

Mac源地址为Guangdon_d6:2f:6f(98:6f:60:d6:2f:6f)

目的mac地址;liteonte_2e:54:46(3c:a0:67:2e:54:46)

实验总结:通过抓包了解了Wireshark的用法及在抓取TCP协议中的用途,对TCP协议,HTTP协议有了一定的了解,对计算机网络通信中的数据传输有了大概的认识。

在抓取数据包过程中,其中有英文看不懂,一个个百度搜索,再查询资料,翻阅笔记,更加直观的清晰了数据报的帧格式。

自评:本次抓包分析作业,让我学习到很多知识,作业中对每个协议的分析还存在许多不足的地方。故自评80分

他评:该同学认真的完成了本次作业。