有一说一,Nginx如何配置各种响应头防止XSS,点击劫持,frame恶意攻击你不一定都会

为什么要配置HTTP响应头?

不知道各位有没有被各类XSS攻击、点击劫持 (ClickJacking、 frame 恶意引用等等方式骚扰过,百度联盟被封就有这些攻击的功劳在里面。为此一直都在搜寻相关防御办法,至今效果都不是很好,最近发现其实各个浏览器本身提供了一些安全相关的响应头,使用这些响应头一般只需要修改服务器配置即可,不需要修改程序代码,成本很低。至于具体的效果只能是拭目以待了,但是感觉还是有一定的效果的。

HTTPS方面推荐观看:https://www.bilibili.com/video/BV1Sh411o77h

而这些HTTP响应头在我们部署 Nginx 的时候经常会被忽略掉,个人感觉这是一个比较严重的“疏忽”,加上还是很有必要的,如果有条件最好是部署一个适合自己站点的X-Content-Security-Policy响应头。

点击劫持

# 点击劫持(ClickJacking)是一种视觉上的欺骗手段。大概有两种方式,

# 一是攻击者使用一个透明的iframe,覆盖在一个网页上,然后诱使用户在该页面上进行操作,此时用户将在不知情的情况下点击透明的iframe页面;

# 二是攻击者使用一张图片覆盖在网页,遮挡网页原有位置的含义;

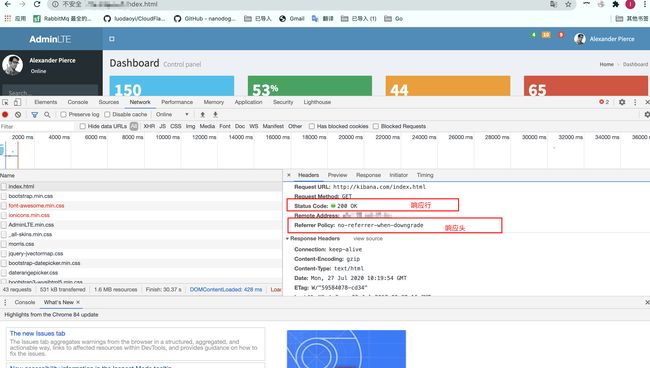

X-Frame-Options响应头

X-Frame-Options HTTP 响应头是微软提出来的一个HTTP响应头,主要用来给浏览器指示允许一个页面可否在 ,