Let's Encrypt 申请通配符证书(使用DnsPod解析的域名操作)

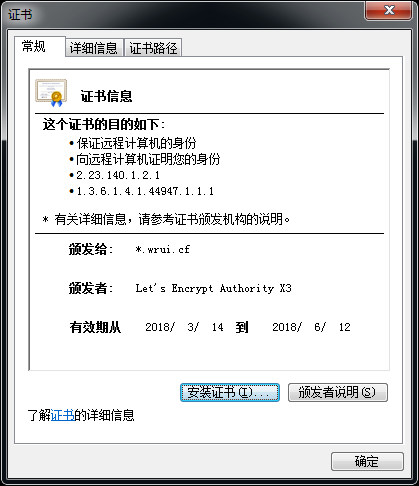

大家觊觎已久的通配符域名,终于在2018年3月14日正式接受申请了。

通配符证书可是很贵的,至于有什么用途,你都看到本文了就不需要解释了吧。

CA厂商这回可是要大洗牌了,剧透一下,证书仍然是3个月的哦!

博主的小域名是托管在dnspod上面的,那就来研究一下怎么签发吧!

申请过程需要一台linux机器,虚拟机还是VPS什么的,我就拿自用科学用途的凤凰城小鸡来演示吧!

通配符证书这次只接受ACMEv2协议申请,也就意味着需要通过客户端来申请了。

1、部署客户端

1A、下载:

wget https://get.acme.sh默认下载出来的文件名是index.html,自己加参数或者重命名什么的自己看着办吧!

1B、执行:

bash index.html1C、安装:

脚本会去github上下载客户端,稍等片刻,会安装到home目录下,中间会有红字告警,可以忽略。

安装完成后会添加cron记录,自己可以通过crontab查看处理。

2、准备工作

客户端支持的域名注册商(本文只用DNSPOD演示)

基本原理就是通过DNS域名的API调用进行所有权确权

2A、域名服务商-申请API权限

进入控制台的用户中心-安全设置,最底下申请API TOKEN。

填写名称,提交后就会得到ID和TOKEN(注意不要动)敲黑板!敲黑板!敲黑板!

保持姿势,把得到的ID和TOKEN以你最快的速度保存下来,

可以选择复制(←正常人)或者截屏(←高手),一旦关掉就没了。

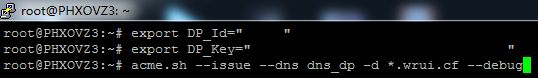

2B、客户端环境变量

export DP_Id="id"

export DP_Key="token"我们需要设置两个环境变量,分别是2A中获得的ID和TOKEN

3、申请签发

之前安装好客户端之后会更新PATH,所以自己刷新或者重新登录一下服务器吧!

acme.sh --issue --dns dns_dp -d *.wrui.cf --debug

脚本说明就自己打help看,如果没有什么特殊需要(例如什么ECC的什么4096的奇葩用户)的话,就按上面这条命令来就好了。

参数说明:

--dns 是指定域名服务商,dp就是dnspod,-d是需要签发的域名可以有多个-d参数

--debug参数和多数命令的verbose一样会显示详细日志,当然如果没有需要,不想看着刷屏的话就去掉吧!

申请过程中会有120秒的等待DNS时间,稍安勿躁,等待提示Success之后就可以到提示的路径下获得证书啦!

总的来看还是很简单的吧!那么就做了这么一点微小的工作了,原创文章,转载请注明来源。