HTTP HTTPS

为了强制增强数据访问安全,iOS9 默认会把所有的http请求:从NSURLConnection 、 CFURL 、 NSURLSession发出的HTTP请求,都改为HTTPS请求:iOS9.x-SDK编译时,默认会让所有从NSURLConnection 、 CFURL 、 NSURLSession发出的HTTP请求统一采用TLS 1.2协议。因为 AFNetworking 现在的版本底层使用了 NSURLConnection.服务器因此需要更新,以解析相关数据。如不更新,可通过在 Info.plist中声明,倒退回不安全的网络请求。

适配

方案一:服务端升级使用TLS 1.2,以解析相关数据。

方案二:虽Apple不建议,但可通过在 Info.plist中声明,倒退回不安全的网络请求依然能让App访问指定http,甚至任意的http:

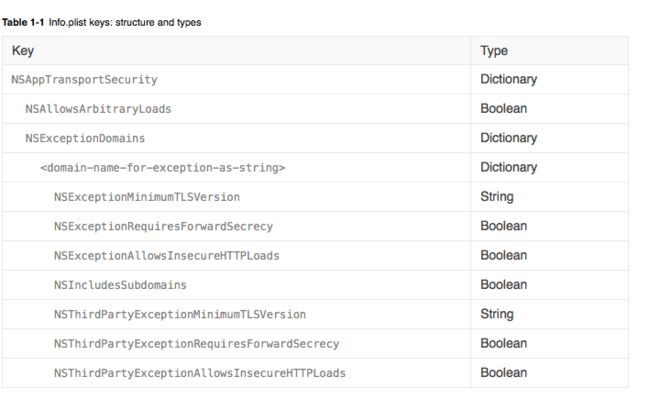

修改相应的键值达到适配各种类型的网络请求

HTTPS Only (只有HTTPS,所有情况下都使用ATS)

如果你的应用只基于支持HTTPS的服务器,你的应用不需要做任何改变。

唯一需要做的事情就是使用 NSURLSession 。如果你的开发目标是iOS 9或者 OS X EI Capitan之后,ATS 的最佳实践将会应用到所有基于 NSURLSession 的网络。

但也有人遇到过这样的疑惑:服务器已支持TLS 1.2 SSL ,但iOS9上还是不行,还要进行本文提出的适配操作。

那是因为:要注意 App Transport Security 要求 TLS 1.2,而且它要求站点使用支持forward secrecy协议的密码。证书也要求是符合ATS规格的,ATS只信任知名CA颁发的证书,小公司所使用的 self signed certificate,还是会被ATS拦截。。因此慎重检查与你的应用交互的服务器是不是符合ATS的要求非常重要。对此,建议使用下文中给出的NSExceptionDomains,并将你们公司的域名挂在下面。

2.Mix & Match(混合)

你的应用与一个不符合ATS要求的服务器工作是很有可能的,当你遇到以下三个不符合 ATS 要求的服务器的域名时:

api.insecuredomain.com

cdn.domain.com

thatotherdomain.com

你可以分别设置如下:

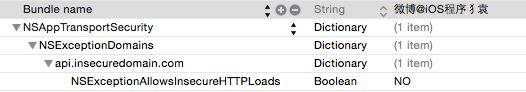

- api.insecuredomain.comd当前域名不支持HTTPS

Info.plist 配置中的XML源码如下所示:

NSAppTransportSecurity

NSExceptionDomains

api.insecuredomain.com

NSExceptionAllowsInsecureHTTPLoads

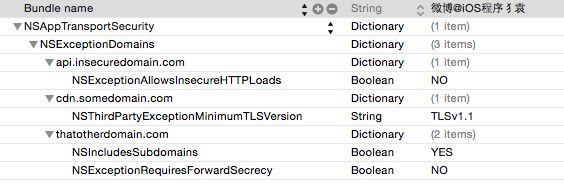

在 plist 文件里显示如下:

我们定义的第一个“例外”(Exception)告诉ATS当与这个子域交互的时候撤销了必须使用HTTPS的要求。注意这个仅仅针对在“例外”(Exception)中声明了的子域。非常重要的一点是要理解NSExceptionAllowsInsecureHTTPLoads关键字并不仅仅只是与使用HTTPS相关。这个“例外”(Exception)指明了对于那个域名,所有的App Transport Security的要求都被撤销了。(这个可以指定指定的域名是否指定https)

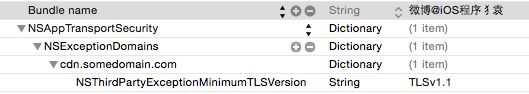

- cdn.domain.com Info.plist TLS版本问题

配置中的XML源码如下所示:

NSAppTransportSecurity

NSExceptionDomains

cdn.somedomain.com

NSThirdPartyExceptionMinimumTLSVersion

TLSv1.1

在 plist 文件里显示如下:

很可能你的应用是与一个支持HTTPS传输数据的服务器交互,但是并没有使用TLS 1.2或更高。在这种情况下,你定义一个“例外”(Exception),它指明应该使用的最小的TLS的版本。这比完全撤销那个域名的App Transport Security要更好更安全。

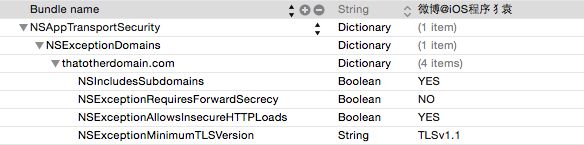

- thatotherdomain.com ****特定域名的所有子域****

Info.plist 配置中的XML源码如下所示:

NSAppTransportSecurity

NSExceptionDomains

thatotherdomain.com

NSIncludesSubdomains

NSExceptionRequiresForwardSecrecy

NSExceptionAllowsInsecureHTTPLoads

NSExceptionMinimumTLSVersion

TLSv1.1

在 plist 文件里显示如下:

NSIncludesSubdomains 关键字告诉 ATS这个Exception适用于这个特定域名的所有子域。这个Exception还进一步通过扩展可接受的密码列表来定义这个域名可以使用不支持forward secrecy( NSExceptionRequiresForwardSecrecy ) 协议的密码。

如果你的App中同时用到了这三个域名,那么应该是这样:

NSAppTransportSecurity

NSExceptionDomains

api.insecuredomain.com

NSExceptionAllowsInsecureHTTPLoads

cdn.somedomain.com

NSThirdPartyExceptionMinimumTLSVersion

TLSv1.1

thatotherdomain.com

NSIncludesSubdomains

NSExceptionRequiresForwardSecrecy

- Opt Out(禁用ATS)

上面是比较严谨的做法,指定了能访问哪些特定的HTTP。当然也有暴力的做法: 彻底倒退回不安全的HTTP网络请求,能任意进行HTTP请求,比如你在开发一款浏览器App,或者你想偷懒,或者后台想偷懒,或者公司不给你升级服务器。。。

你可以在Info.plist 配置中改用下面的XML源码:

NSAppTransportSecurity

NSAllowsArbitraryLoads

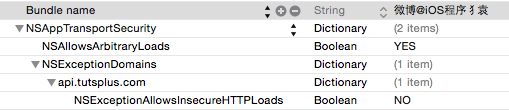

在 plist 文件里显示如下:

- Opt Out With Exceptions(除特殊情况外,都不使用ATS)

上面已经介绍了三种情景,还有一种可能你也会遇到:

当你的应用撤消了ATS,但同时定义了一些Exception。当你的应用从很多的服务器上取数据,但是也要与一个你可控的API交互。在这种情况下,在应用的Info.plist文件中指定任何加载都是被允许的,但是你也指定了一个或多个“例外”(Exception)来表明哪些是必须要求 App Transport Security的。下面是Info.plist文件应该会有的内容:

NSAppTransportSecurity

NSAllowsArbitraryLoads

NSExceptionDomains

api.tutsplus.com

NSExceptionAllowsInsecureHTTPLoads

在 plist 文件里显示如下: