- 如何在 Fork 的 GitHub 项目中保留自己的修改并同步上游更新?github_fork_update

iBaoxing

github

如何在Fork的GitHub项目中保留自己的修改并同步上游更新?在GitHub上Fork了一个项目后,你可能会对项目进行一些修改,同时原作者也在不断更新。如果想要在保留自己修改的基础上,同步原作者的最新更新,很多人会不知所措。本文将详细讲解如何在不丢失自己改动的情况下,将上游仓库的更新合并到自己的仓库中。问题描述假设你在GitHub上Fork了一个项目,并基于该项目做了一些修改,随后你发现原作者对

- 扫地机类清洁产品之直流无刷电机控制

悟空胆好小

清洁服务机器人单片机人工智能

扫地机类清洁产品之直流无刷电机控制1.1前言扫地机产品有很多的电机控制,滚刷电机1个,边刷电机1-2个,清水泵电机,风机一个,部分中高端产品支持抹布功能,也就是存在抹布盘电机,还有追觅科沃斯石头等边刷抬升电机,滚刷抬升电机等的,这些电机有直流有刷电机,直接无刷电机,步进电机,电磁阀,挪动泵等不同类型。电机的原理,驱动控制方式也不行。接下来一段时间的几个文章会作个专题分析分享。直流有刷电机会自动持续

- 2018-07-23-催眠日作业-#不一样的31天#-66小鹿

小鹿_33

预言日:人总是在逃避命运的路上,与之不期而遇。心理学上有个著名的名词,叫做自证预言;经济学上也有一个很著名的定律叫做,墨菲定律;在灵修派上,还有一个很著名的法则,叫做吸引力法则。这3个领域的词,虽然看起来不太一样,但是他们都在告诉人们一个现象:你越担心什么,就越有可能会发生什么。同样的道理,你越想得到什么,就应该要积极地去创造什么。无论是自证预言,墨菲定律还是吸引力法则,对人都有正反2个维度的影响

- 《大清方方案》| 第二话

谁佐清欢

和珅究竟说了些什么?竟能令堂堂九五之尊龙颜失色!此处暂且按下不表;单说这位乾隆皇帝,果真不愧是康熙从小带过的,一旦决定了要做的事,便杀伐决断毫不含糊。他当即亲自拟旨,着令和珅为钦差大臣,全权负责处理方方事件,并钦赐尚方宝剑,遇急则三品以下官员可先斩后奏。和珅身负皇上重托,岂敢有半点怠慢,当夜即率领相关人等,马不停蹄杀奔江汉。这一路上,和珅的几位幕僚一直在商讨方方事件的处置方案。有位年轻幕僚建议快刀

- 《庄子.达生9》

钱江潮369

【原文】孔子观于吕梁,县水三十仞,流沫四十里,鼋鼍鱼鳖之所不能游也。见一丈夫游之,以为有苦而欲死也,使弟子并流而拯之。数百步而出,被发行歌而游于塘下。孔子从而问焉,曰:“吾以子为鬼,察子则人也。请问,‘蹈水有道乎’”曰:“亡,吾无道。吾始乎故,长乎性,成乎命。与齐俱入,与汩偕出,从水之道而不为私焉。此吾所以蹈之也。”孔子曰:“何谓始乎故,长乎性,成乎命?”曰:“吾生于陵而安于陵,故也;长于水而安于

- git常用命令笔记

咩酱-小羊

git笔记

###用习惯了idea总是不记得git的一些常见命令,需要用到的时候总是担心旁边站了人~~~记个笔记@_@,告诉自己看笔记不丢人初始化初始化一个新的Git仓库gitinit配置配置用户信息gitconfig--globaluser.name"YourName"gitconfig--globaluser.email"

[email protected]"基本操作克隆远程仓库gitclone查看

- 下载github patch到本地

小米人er

我的博客gitpatch

以下是几种从GitHub上下载以.patch结尾的补丁文件的方法:通过浏览器直接下载打开包含该.patch文件的GitHub仓库。在仓库的文件列表中找到对应的.patch文件。点击该文件,浏览器会显示文件的内容,在页面的右上角通常会有一个“Raw”按钮,点击它可以获取原始文件内容。然后在浏览器中使用快捷键(如Ctrl+S或者Command+S)将原始文件保存到本地,选择保存的文件名并确保后缀为.p

- Git常用命令-修改远程仓库地址

猿大师

LinuxJavagitjava

查看远程仓库地址gitremote-v返回结果originhttps://git.coding.net/*****.git(fetch)originhttps://git.coding.net/*****.git(push)修改远程仓库地址gitremoteset-urloriginhttps://git.coding.net/*****.git先删除后增加远程仓库地址gitremotermori

- 高端密码学院笔记285

柚子_b4b4

高端幸福密码学院(高级班)幸福使者:李华第(598)期《幸福》之回归内在深层生命原动力基础篇——揭秘“激励”成长的喜悦心理案例分析主讲:刘莉一,知识扩充:成功=艰苦劳动+正确方法+少说空话。贪图省力的船夫,目标永远下游。智者的梦再美,也不如愚人实干的脚印。幸福早课堂2020.10.16星期五一笔记:1,重视和珍惜的前提是知道它的价值非常重要,当你珍惜了,你就真正定下来,真正的学到身上。2,大家需要

- 2020-04-12每天三百字之连接与替代

冷眼看潮

不知道是不是好为人师,有时候还真想和别人分享一下我对某些现象的看法或者解释。人类社会不断发展进步的过程,就是不断连接与替代的过程。人类发现了火并应用火以后,告别了茹毛饮血的野兽般的原始生活(火烧、烹饪替代了生食)人类用石器代替了完全手工,工具的使用使人类进步一大步。类似这样的替代还有很多,随着科技的发展,有更多的原始的事物被替代,代之以更高效、更先进的技术。在近现代,汽车替代了马车,高速公路和铁路

- 东南林氏之九牧林候选父系

祖缘树TheYtree

渊源介绍东晋初年晋安林始祖林禄公入闽,传十世隋右丞林茂,由晋安迁居莆田北螺村。又五世而至林万宠,唐开元间任高平太守,生三子:韬、披、昌。韬公之孙攒,唐德宗立双阙以旌表其孝,时号"阙下林家"。昌公字茂吉,乃万宠公第三子,官兵部司马,配宋氏,生一子名萍。萍于唐贞元间明经及第,官沣洲司马(后追赠中宪大夫)。唐太和年间归隐后,迁居仙游游洋,世称“游洋林”;其后裔居游洋后迁移漳州漳浦路下,由路下林第四房平和

- GitHub上克隆项目

bigbig猩猩

github

从GitHub上克隆项目是一个简单且直接的过程,它允许你将远程仓库中的项目复制到你的本地计算机上,以便进行进一步的开发、测试或学习。以下是一个详细的步骤指南,帮助你从GitHub上克隆项目。一、准备工作1.安装Git在克隆GitHub项目之前,你需要在你的计算机上安装Git工具。Git是一个开源的分布式版本控制系统,用于跟踪和管理代码变更。你可以从Git的官方网站(https://git-scm.

- 大伟说成语之唉声叹气

求索大伟

*大伟说成语*【唉声叹气】叹气:因心里不痛快或不如意而吐出长气,发出声音。因为痛苦、憋闷或感伤而发出叹息的声音。【大伟说】情绪外露,非人类所特有,动物亦有情绪,悲哀和欢乐所表示的情绪亦是不一样的,会嗷嗷大叫也会低吟痛哭。不同的是,人类的情绪更复杂,更多样,更丰富。唉声叹气,可以说是最基础的情绪,因为无奈而举足无措,不知该如何如何化解,只有独自一人慢慢承受,长吁短叹不知如何是好,其实是无能无力的表现

- libyuv之linux编译

jaronho

Linuxlinux运维服务器

文章目录一、下载源码二、编译源码三、注意事项1、银河麒麟系统(aarch64)(1)解决armv8-a+dotprod+i8mm指令集支持问题(2)解决armv9-a+sve2指令集支持问题一、下载源码到GitHub网站下载https://github.com/lemenkov/libyuv源码,或者用直接用git克隆到本地,如:gitclonehttps://github.com/lemenko

- 怎么做淘客赚钱(2022最新免费淘客盈利的方法)

高省_飞智666600

很多人都不知道什么是淘宝客,今天小编为大家解答一下吧。淘宝客,现在简称淘客,是时下比较流行的一个词语,特质为淘宝店推广商品获取提成的人,这些人没有自己的产品,只是在淘宝里面选择适合自己的产品,在自己比较熟悉的领域推广,把产品卖出去之后,会从淘宝店家那里获得百分之五到百分之五十左右的佣金。淘宝客付出的是什么呢?时间。你需要花时间去选适合自己推广的产品,需要花时间去选自己的推广方法,如果你打算自己做个

- 数据仓库——维度表一致性

墨染丶eye

背诵数据仓库

数据仓库基础笔记思维导图已经整理完毕,完整连接为:数据仓库基础知识笔记思维导图维度一致性问题从逻辑层面来看,当一系列星型模型共享一组公共维度时,所涉及的维度称为一致性维度。当维度表存在不一致时,短期的成功难以弥补长期的错误。维度时确保不同过程中信息集成起来实现横向钻取货活动的关键。造成横向钻取失败的原因维度结构的差别,因为维度的差别,分析工作涉及的领域从简单到复杂,但是都是通过复杂的报表来弥补设计

- Python爬虫解析工具之xpath使用详解

eqa11

python爬虫开发语言

文章目录Python爬虫解析工具之xpath使用详解一、引言二、环境准备1、插件安装2、依赖库安装三、xpath语法详解1、路径表达式2、通配符3、谓语4、常用函数四、xpath在Python代码中的使用1、文档树的创建2、使用xpath表达式3、获取元素内容和属性五、总结Python爬虫解析工具之xpath使用详解一、引言在Python爬虫开发中,数据提取是一个至关重要的环节。xpath作为一门

- 锁之缘

尘缘诗词原创作品

是谁追寻梦的足迹,是谁在偷偷的哭泣,日月隔离在黑白天地情感在心中蔓延的痕迹天与地的距离有多远流失的星晨落入哪片空间不要让泪水模糊双眼心牢中一样充满温暖谁说爱情没有永远白娘子又为何爱许仙蝴蝶墓地展翅翩翩轻歌慢舞袖卷人间传奇千古留爱万年…………月落星飞徘徊是选择不去问自已为合舍不得寂寞本就是痛苦的不在追寻梦中的痕迹才不会失去真实的自已

- ARM驱动学习之基础小知识

JT灬新一

ARM嵌入式arm开发学习

ARM驱动学习之基础小知识•sch原理图工程师工作内容–方案–元器件选型–采购(能不能买到,价格)–原理图(涉及到稳定性)•layout画板工程师–layout(封装、布局,布线,log)(涉及到稳定性)–焊接的一部分工作(调试阶段板子的焊接)•驱动工程师–驱动,原理图,layout三部分的交集容易发生矛盾•PCB研发流程介绍–方案,原理图(网表)–layout工程师(gerber文件)–PCB板

- ARM驱动学习之5 LEDS驱动

JT灬新一

嵌入式C底层arm开发学习单片机

ARM驱动学习之5LEDS驱动知识点:•linuxGPIO申请函数和赋值函数–gpio_request–gpio_set_value•三星平台配置GPIO函数–s3c_gpio_cfgpin•GPIO配置输出模式的宏变量–S3C_GPIO_OUTPUT注意点:DRIVER_NAME和DEVICE_NAME匹配。实现步骤:1.加入需要的头文件://Linux平台的gpio头文件#include//三

- ARM驱动学习之4小结

JT灬新一

嵌入式C++arm开发学习linux

ARM驱动学习之4小结#include#include#include#include#include#defineDEVICE_NAME"hello_ctl123"MODULE_LICENSE("DualBSD/GPL");MODULE_AUTHOR("TOPEET");staticlonghello_ioctl(structfile*file,unsignedintcmd,unsignedlo

- C++ | Leetcode C++题解之第409题最长回文串

Ddddddd_158

经验分享C++Leetcode题解

题目:题解:classSolution{public:intlongestPalindrome(strings){unordered_mapcount;intans=0;for(charc:s)++count[c];for(autop:count){intv=p.second;ans+=v/2*2;if(v%2==1andans%2==0)++ans;}returnans;}};

- 2020-12-24

我和我的天使们

阅读《老子的心事》391—403“将欲取之,必固与之”:想要得到什么,首先就要送出什么。我常常对孩子们说,你希望别人怎样对你你就怎样对待别人。想要得到别人的尊重,首先要尊重别人。我希望她们可以不迟到,因为不迟到是对别人的尊重,我就自己就先做到不迟到。哪怕是约朋友逛街,我尽量准时赴约。我严格要求孩子们,也同样严格要求自己,我跟孩子们一起把好的品格变成习惯。“是谓微明”:这就是微妙的智慧。看起来很少很

- 18、架构-可观测性之聚合度量

大树~~

架构javapython后端架构

聚合度量聚合度量是指对系统运行时产生的各种指标数据进行收集、聚合和分析,以了解系统的健康状况和性能表现。聚合度量是可观测性的关键组成部分,通过对度量数据的分析,可以及时发现系统中的异常和瓶颈。以下是对聚合度量各个方面的详细解析,并结合具体的数据案例和技术支撑。指标收集收集系统运行时产生的各种指标数据是聚合度量的基础。常见的指标包括CPU使用率、内存使用率、请求处理时间、请求数、错误率等。以下是指标

- 【Git】常见命令(仅笔记)

好想有猫猫

GitLinux学习笔记git笔记elasticsearchlinuxc++

文章目录创建/初始化本地仓库添加本地仓库配置项提交文件查看仓库状态回退仓库查看日志分支删除文件暂存工作区代码远程仓库使用`.gitigore`文件让git不追踪一些文件标签创建/初始化本地仓库gitinit添加本地仓库配置项gitconfig-l#以列表形式显示配置项gitconfiguser.name"ljh"#配置user.namegitconfiguser.email"

[email protected]

- 学习“论语”-第59天

春峰轩

12.14子张问政。子曰:“居之无倦,行之以忠。”子张问为政之道。孔子说:“在位尽职不懈怠,执行政令要忠诚。”12.15子曰:“博学于文,约之以礼,亦可以弗畔矣夫!”孔子说:“君子广泛地学习文献,并且用礼节约束自己,也就不会离经叛道了。”12.16子曰:“君子成人之美,不成人之恶。小人反是。”孔子说:“君子成全别人的好事,而不助长别人的坏处。小人则与此相反行事。”知识点:“成人之美,不成人之恶”贯

- 2021-11-15

宙火

我给宋小姐写了首诗,是我在课上因思恋宋小姐而写的。“自古多情是唐宋,从来双飞归巢燕。邻家小女相聘婷,常使春意荡漾我。不知单思可为爱,惟愿一心付之汝。”我拿给宋小姐看了,她说我写得很棒。我很开心,但又不是那么开心。宋小姐是回复我了,但也只是说我写得很棒,对我诗句中蕴藏的真切感情,不知道是真的没发现,还是装作没发现。但我不深究,只是这样,我就很开心了。我答应宋小姐,一天给她写一首诗。

- 《我的青葱岁月之缘来是你》 第二章 迎新晚会

思源思缘思怨

“怎么你也来了这里?”我愉快的问到,想着这是上天给的缘分吗?我还没去找他竟然就相遇了。那个让我开心的老乡。“你好,我也是舞蹈社的新人啊!”他说,笑起来回答我,眼睛弯弯的。“这么巧,我叫吴倩,你叫啥?”“我叫韩欢,你也是B市人吧,c中毕业的?”“我不是,我是f中的,不然肯定会认识你的”“是吗?以后多多关照了”他还冲我眨了眨眼睛。内心一阵悸动,这是……回到寝室,我兴奋的告诉我的室友这个事情,我再次觉得

- 数据结构之哈希表

X同学的开始

数据结构数据结构散列表

哈希表(散列表)出现的原因在顺序表中查找时,需要从表头开始,依次遍历比较a[i]与key的值是否相等,直到相等才返回索引i;在有序表中查找时,我们经常使用的是二分查找,通过比较key与a[i]的大小来折半查找,直到相等时才返回索引i。最终通过索引找到我们要找的元素。但是,这两种方法的效率都依赖于查找中比较的次数。我们有一种想法,能不能不经过比较,而是直接通过关键字key一次得到所要的结果呢?这时,

- 厦门自由行之第一天:

大苏子在广漂

厦门三人行之杂记出发前一天:12️28日下午15:00从广州粗发,来深圳集合!但是中间发生一个小插曲,验票时候发现车票不见了,或许也是一场恶作剧,对于不排队的人,忍不住说了一下,接下来就发现车票不见了,已经是拿在手上!不过还好,可以凭借购票订单查看到信息,所以有惊无险,顺利进站!晚上三个人一起去吃了柠檬鱼,说实话,那会,感觉美吃饱,啊哈哈!晚上回来,两个人又开始彻夜长谈,发现身边优秀的人,一大把,

- Enum用法

不懂事的小屁孩

enum

以前的时候知道enum,但是真心不怎么用,在实际开发中,经常会用到以下代码:

protected final static String XJ = "XJ";

protected final static String YHK = "YHK";

protected final static String PQ = "PQ";

- 【Spark九十七】RDD API之aggregateByKey

bit1129

spark

1. aggregateByKey的运行机制

/**

* Aggregate the values of each key, using given combine functions and a neutral "zero value".

* This function can return a different result type

- hive创建表是报错: Specified key was too long; max key length is 767 bytes

daizj

hive

今天在hive客户端创建表时报错,具体操作如下

hive> create table test2(id string);

FAILED: Execution Error, return code 1 from org.apache.hadoop.hive.ql.exec.DDLTask. MetaException(message:javax.jdo.JDODataSto

- Map 与 JavaBean之间的转换

周凡杨

java自省转换反射

最近项目里需要一个工具类,它的功能是传入一个Map后可以返回一个JavaBean对象。很喜欢写这样的Java服务,首先我想到的是要通过Java 的反射去实现匿名类的方法调用,这样才可以把Map里的值set 到JavaBean里。其实这里用Java的自省会更方便,下面两个方法就是一个通过反射,一个通过自省来实现本功能。

1:JavaBean类

1 &nb

- java连接ftp下载

g21121

java

有的时候需要用到java连接ftp服务器下载,上传一些操作,下面写了一个小例子。

/** ftp服务器地址 */

private String ftpHost;

/** ftp服务器用户名 */

private String ftpName;

/** ftp服务器密码 */

private String ftpPass;

/** ftp根目录 */

private String f

- web报表工具FineReport使用中遇到的常见报错及解决办法(二)

老A不折腾

finereportweb报表java报表总结

抛砖引玉,希望大家能把自己整理的问题及解决方法晾出来,Mark一下,利人利己。

出现问题先搜一下文档上有没有,再看看度娘有没有,再看看论坛有没有。有报错要看日志。下面简单罗列下常见的问题,大多文档上都有提到的。

1、没有返回数据集:

在存储过程中的操作语句之前加上set nocount on 或者在数据集exec调用存储过程的前面加上这句。当S

- linux 系统cpu 内存等信息查看

墙头上一根草

cpu内存liunx

1 查看CPU

1.1 查看CPU个数

# cat /proc/cpuinfo | grep "physical id" | uniq | wc -l

2

**uniq命令:删除重复行;wc –l命令:统计行数**

1.2 查看CPU核数

# cat /proc/cpuinfo | grep "cpu cores" | u

- Spring中的AOP

aijuans

springAOP

Spring中的AOP

Written by Tony Jiang @ 2012-1-18 (转)何为AOP

AOP,面向切面编程。

在不改动代码的前提下,灵活的在现有代码的执行顺序前后,添加进新规机能。

来一个简单的Sample:

目标类:

[java]

view plain

copy

print

?

package&nb

- placeholder(HTML 5) IE 兼容插件

alxw4616

JavaScriptjquery jQuery插件

placeholder 这个属性被越来越频繁的使用.

但为做HTML 5 特性IE没能实现这东西.

以下的jQuery插件就是用来在IE上实现该属性的.

/**

* [placeholder(HTML 5) IE 实现.IE9以下通过测试.]

* v 1.0 by oTwo 2014年7月31日 11:45:29

*/

$.fn.placeholder = function

- Object类,值域,泛型等总结(适合有基础的人看)

百合不是茶

泛型的继承和通配符变量的值域Object类转换

java的作用域在编程的时候经常会遇到,而我经常会搞不清楚这个

问题,所以在家的这几天回忆一下过去不知道的每个小知识点

变量的值域;

package 基础;

/**

* 作用域的范围

*

* @author Administrator

*

*/

public class zuoyongyu {

public static vo

- JDK1.5 Condition接口

bijian1013

javathreadConditionjava多线程

Condition 将 Object 监视器方法(wait、notify和 notifyAll)分解成截然不同的对象,以便通过将这些对象与任意 Lock 实现组合使用,为每个对象提供多个等待 set (wait-set)。其中,Lock 替代了 synchronized 方法和语句的使用,Condition 替代了 Object 监视器方法的使用。

条件(也称为条件队列或条件变量)为线程提供了一

- 开源中国OSC源创会记录

bijian1013

hadoopsparkMemSQL

一.Strata+Hadoop World(SHW)大会

是全世界最大的大数据大会之一。SHW大会为各种技术提供了深度交流的机会,还会看到最领先的大数据技术、最广泛的应用场景、最有趣的用例教学以及最全面的大数据行业和趋势探讨。

二.Hadoop

&nbs

- 【Java范型七】范型消除

bit1129

java

范型是Java1.5引入的语言特性,它是编译时的一个语法现象,也就是说,对于一个类,不管是范型类还是非范型类,编译得到的字节码是一样的,差别仅在于通过范型这种语法来进行编译时的类型检查,在运行时是没有范型或者类型参数这个说法的。

范型跟反射刚好相反,反射是一种运行时行为,所以编译时不能访问的变量或者方法(比如private),在运行时通过反射是可以访问的,也就是说,可见性也是一种编译时的行为,在

- 【Spark九十四】spark-sql工具的使用

bit1129

spark

spark-sql是Spark bin目录下的一个可执行脚本,它的目的是通过这个脚本执行Hive的命令,即原来通过

hive>输入的指令可以通过spark-sql>输入的指令来完成。

spark-sql可以使用内置的Hive metadata-store,也可以使用已经独立安装的Hive的metadata store

关于Hive build into Spark

- js做的各种倒计时

ronin47

js 倒计时

第一种:精确到秒的javascript倒计时代码

HTML代码:

<form name="form1">

<div align="center" align="middle"

- java-37.有n 个长为m+1 的字符串,如果某个字符串的最后m 个字符与某个字符串的前m 个字符匹配,则两个字符串可以联接

bylijinnan

java

public class MaxCatenate {

/*

* Q.37 有n 个长为m+1 的字符串,如果某个字符串的最后m 个字符与某个字符串的前m 个字符匹配,则两个字符串可以联接,

* 问这n 个字符串最多可以连成一个多长的字符串,如果出现循环,则返回错误。

*/

public static void main(String[] args){

- mongoDB安装

开窍的石头

mongodb安装 基本操作

mongoDB的安装

1:mongoDB下载 https://www.mongodb.org/downloads

2:下载mongoDB下载后解压

- [开源项目]引擎的关键意义

comsci

开源项目

一个系统,最核心的东西就是引擎。。。。。

而要设计和制造出引擎,最关键的是要坚持。。。。。。

现在最先进的引擎技术,也是从莱特兄弟那里出现的,但是中间一直没有断过研发的

- 软件度量的一些方法

cuiyadll

方法

软件度量的一些方法http://cuiyingfeng.blog.51cto.com/43841/6775/在前面我们已介绍了组成软件度量的几个方面。在这里我们将先给出关于这几个方面的一个纲要介绍。在后面我们还会作进一步具体的阐述。当我们不从高层次的概念级来看软件度量及其目标的时候,我们很容易把这些活动看成是不同而且毫不相干的。我们现在希望表明他们是怎样恰如其分地嵌入我们的框架的。也就是我们度量的

- XSD中的targetNameSpace解释

darrenzhu

xmlnamespacexsdtargetnamespace

参考链接:

http://blog.csdn.net/colin1014/article/details/357694

xsd文件中定义了一个targetNameSpace后,其内部定义的元素,属性,类型等都属于该targetNameSpace,其自身或外部xsd文件使用这些元素,属性等都必须从定义的targetNameSpace中找:

例如:以下xsd文件,就出现了该错误,即便是在一

- 什么是RAID0、RAID1、RAID0+1、RAID5,等磁盘阵列模式?

dcj3sjt126com

raid

RAID 1又称为Mirror或Mirroring,它的宗旨是最大限度的保证用户数据的可用性和可修复性。 RAID 1的操作方式是把用户写入硬盘的数据百分之百地自动复制到另外一个硬盘上。由于对存储的数据进行百分之百的备份,在所有RAID级别中,RAID 1提供最高的数据安全保障。同样,由于数据的百分之百备份,备份数据占了总存储空间的一半,因而,Mirror的磁盘空间利用率低,存储成本高。

Mir

- yii2 restful web服务快速入门

dcj3sjt126com

PHPyii2

快速入门

Yii 提供了一整套用来简化实现 RESTful 风格的 Web Service 服务的 API。 特别是,Yii 支持以下关于 RESTful 风格的 API:

支持 Active Record 类的通用API的快速原型

涉及的响应格式(在默认情况下支持 JSON 和 XML)

支持可选输出字段的定制对象序列化

适当的格式的数据采集和验证错误

- MongoDB查询(3)——内嵌文档查询(七)

eksliang

MongoDB查询内嵌文档MongoDB查询内嵌数组

MongoDB查询内嵌文档

转载请出自出处:http://eksliang.iteye.com/blog/2177301 一、概述

有两种方法可以查询内嵌文档:查询整个文档;针对键值对进行查询。这两种方式是不同的,下面我通过例子进行分别说明。

二、查询整个文档

例如:有如下文档

db.emp.insert({

&qu

- android4.4从系统图库无法加载图片的问题

gundumw100

android

典型的使用场景就是要设置一个头像,头像需要从系统图库或者拍照获得,在android4.4之前,我用的代码没问题,但是今天使用android4.4的时候突然发现不灵了。baidu了一圈,终于解决了。

下面是解决方案:

private String[] items = new String[] { "图库","拍照" };

/* 头像名称 */

- 网页特效大全 jQuery等

ini

JavaScriptjquerycsshtml5ini

HTML5和CSS3知识和特效

asp.net ajax jquery实例

分享一个下雪的特效

jQuery倾斜的动画导航菜单

选美大赛示例 你会选谁

jQuery实现HTML5时钟

功能强大的滚动播放插件JQ-Slide

万圣节快乐!!!

向上弹出菜单jQuery插件

htm5视差动画

jquery将列表倒转顺序

推荐一个jQuery分页插件

jquery animate

- swift objc_setAssociatedObject block(version1.2 xcode6.4)

啸笑天

version

import UIKit

class LSObjectWrapper: NSObject {

let value: ((barButton: UIButton?) -> Void)?

init(value: (barButton: UIButton?) -> Void) {

self.value = value

- Aegis 默认的 Xfire 绑定方式,将 XML 映射为 POJO

MagicMa_007

javaPOJOxmlAegisxfire

Aegis 是一个默认的 Xfire 绑定方式,它将 XML 映射为 POJO, 支持代码先行的开发.你开发服 务类与 POJO,它为你生成 XML schema/wsdl

XML 和 注解映射概览

默认情况下,你的 POJO 类被是基于他们的名字与命名空间被序列化。如果

- js get max value in (json) Array

qiaolevip

每天进步一点点学习永无止境max纵观千象

// Max value in Array

var arr = [1,2,3,5,3,2];Math.max.apply(null, arr); // 5

// Max value in Jaon Array

var arr = [{"x":"8/11/2009","y":0.026572007},{"x"

- XMLhttpRequest 请求 XML,JSON ,POJO 数据

Luob.

POJOjsonAjaxxmlXMLhttpREquest

在使用XMlhttpRequest对象发送请求和响应之前,必须首先使用javaScript对象创建一个XMLHttpRquest对象。

var xmlhttp;

function getXMLHttpRequest(){

if(window.ActiveXObject){

xmlhttp:new ActiveXObject("Microsoft.XMLHTTP

- jquery

wuai

jquery

以下防止文档在完全加载之前运行Jquery代码,否则会出现试图隐藏一个不存在的元素、获得未完全加载的图像的大小 等等

$(document).ready(function(){

jquery代码;

});

<script type="text/javascript" src="c:/scripts/jquery-1.4.2.min.js&quo

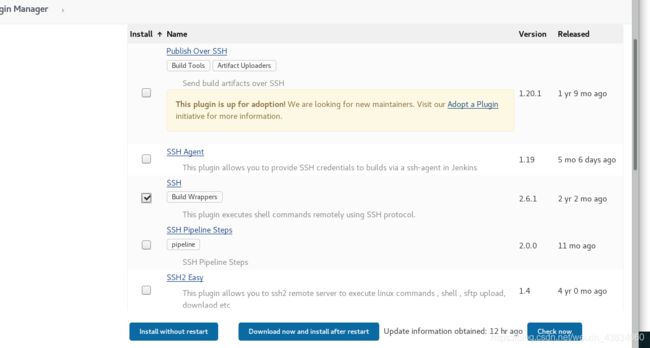

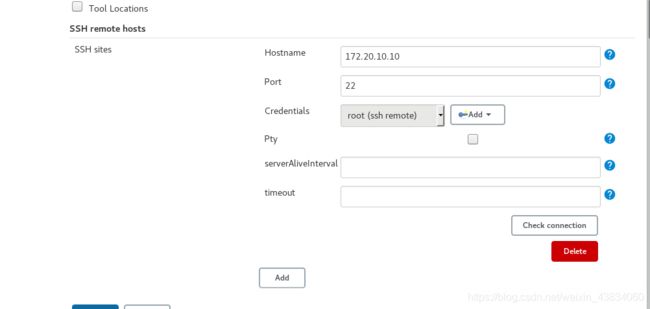

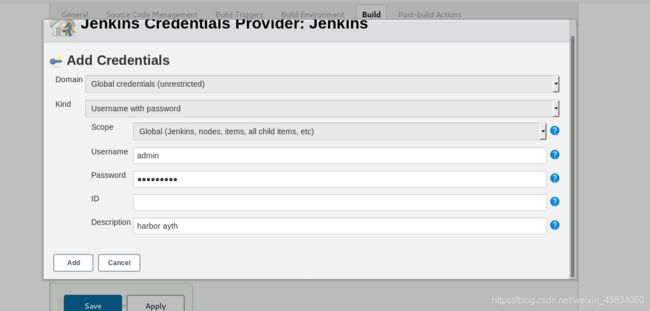

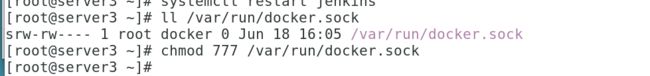

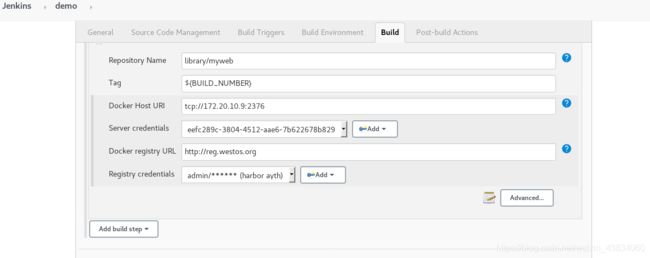

手动触发demo权限首先,需要修改docker.sock文件权限

手动触发demo权限首先,需要修改docker.sock文件权限

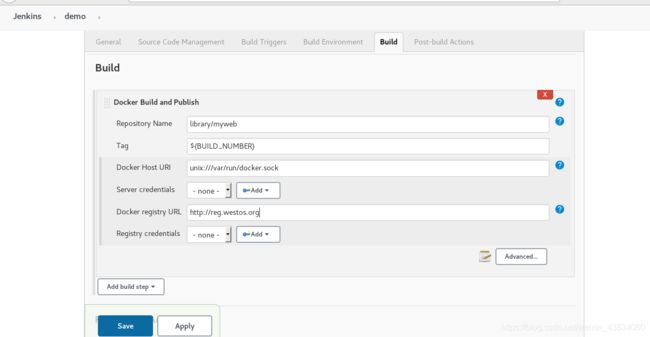

更改docker项目的配置

更改docker项目的配置

更改index.html文件上传到gitlab,此时demo项目会被自动触发

更改index.html文件上传到gitlab,此时demo项目会被自动触发

harbor仓库中会有更新

harbor仓库中会有更新

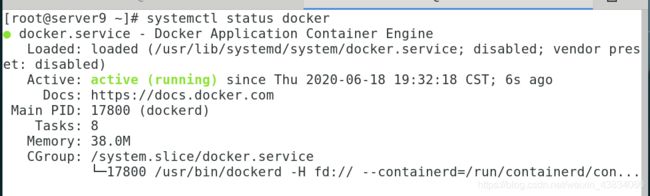

修改docker的启动文件

修改docker的启动文件 将启动文件复制到

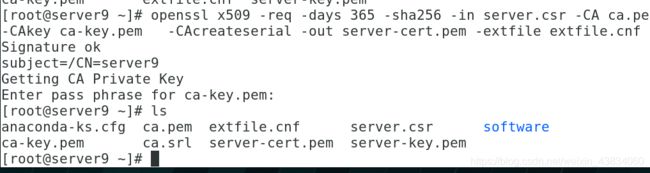

将启动文件复制到 更改文件,启动tls连接,指定ca证书,指定2376端口号,和jenkins中的端口号一致

更改文件,启动tls连接,指定ca证书,指定2376端口号,和jenkins中的端口号一致

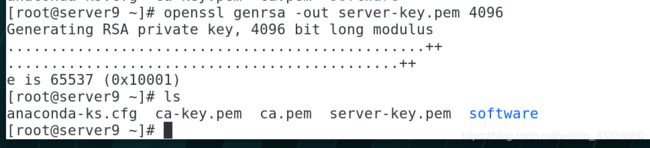

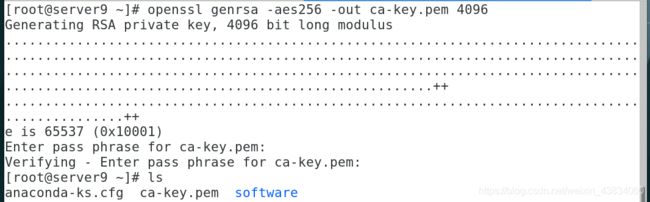

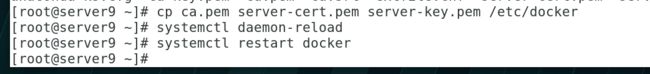

生成客户端的key和证书

生成客户端的key和证书 客户端认证

客户端认证 在以上生成的文件中:cert.pem和key.pem是专门用于客户端的,server-key.pem和server-cert.pem是专门用于server端的,ca.pem公用

在以上生成的文件中:cert.pem和key.pem是专门用于客户端的,server-key.pem和server-cert.pem是专门用于server端的,ca.pem公用

远端主机连接harbor仓库是通过加密的方式,因此,需要将harbor的认证证书复制一份到远程主机中

远端主机连接harbor仓库是通过加密的方式,因此,需要将harbor的认证证书复制一份到远程主机中