流量分析(CTF)

题目背景

某公司内网网络被黑客渗透,简单了解,黑客首先攻击了一台web服务器,破解了后台的账户密码,随之利用破解的账号密码登陆了mail系统,然后获取了的申请方式,然后登陆了,在内网pwn掉了一台打印机,请根据提供的流量包回答下面有关问题

关卡列表

1 某公司内网网络被黑客渗透,请分析流量,给出黑客使用的扫描器

2 某公司内网网络被黑客渗透,请分析流量,得到黑客扫描到的登陆后台是(相对路径即可)

3 某公司内网网络被黑客渗透,请分析流量,得到黑客使用了什么账号密码登陆了web后台(形式:username/password)

4 某公司内网网络被黑客渗透,请分析流量,得到黑客上传的webshell文件名是,内容是什么,提交webshell内容的base编码

5 某公司内网网络被黑客渗透,请分析流量,黑客在robots.txt中找到的flag是什么

6 某公司内网网络被黑客渗透,请分析流量,黑客找到的数据库密码是多少

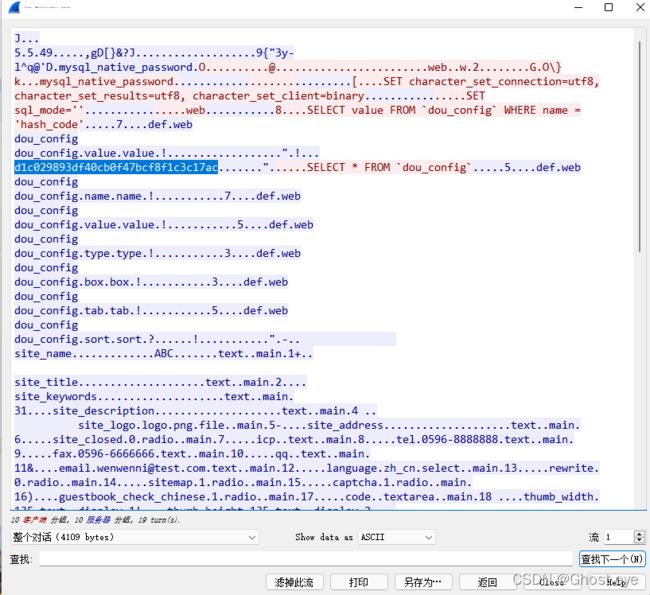

7 某公司内网网络被黑客渗透,请分析流量,黑客在数据库中找到的hash_code是什么

8 某公司内网网络被黑客渗透,请分析流量,黑客破解了账号[email protected]得到的密码是什么

9 某公司内网网络被黑客渗透,请分析流量,被黑客攻击的web服务器,网卡配置是是什么,提交网卡内网ip

10 某公司内网网络被黑客渗透,请分析流量,黑客使用了什么账号登陆了mail系统(形式: username/password)

11某公司内网网络被黑客渗透,请分析流量,黑客获得的的ip是多少

解题过程

黑客使用的扫描器

扫描器指纹

- awvs:acunetix

- netsparker:netsparker

- appscan:Appscan

- nessus:nessus

- sqlmap:sqlmap

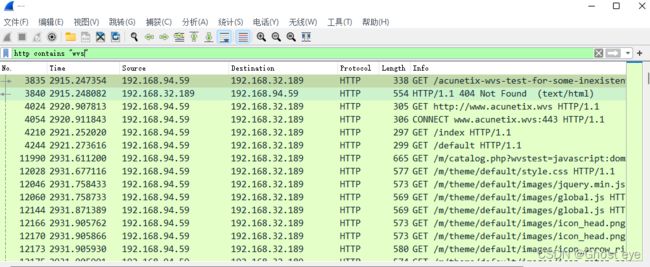

我们打开webone.pcap

我们大概过滤了一下,发现为awvs:acunetix的扫描器

并且发现ip为192.168.94.59的操作很频繁

http contains "wvs"找到黑客登录的后台

常见后台地址

- admin

- manager

- login

- system

我尝试搜索了一下,发现登陆的尝试字段admin/login.php?rec=login

http contains "admin"登陆后台99%使用的是POST方法,然后追踪TCP流,看到302重定向,基本就是登陆成功了,所以也可以

http.request.method=="POST"找到黑客登录后台的账号密码

http contains "rec=login" and http.request.method=="POST" and ip.addr==192.168.94.59我们意之前的ip,并且加以过滤发现登陆尝试很多,一般破译一个他就会尝试下一步,所以我们看最后一个,且发现tcp追踪流上为302重定向,返回长度且为75x,说明就是登陆所用的账号

所以--账号:admin 密码:admin!@#pass123

找到黑客上传的webshell的文件名和内容

由于黑客使用的是php文件,可能是一句话木马,必然包括eval函数

http contains "eval" and http.request.method=="POST"由上图发现使用的是tcp协议,使用的是base64加密,我们看一下webshell的内容

tcp contains "追踪结果的tcp流,发现

文件名:a.php

内容:

找到黑客在robots.txt中得到的flag

Robots是站点与spider沟通的重要渠道,站点通过robots文件声明本网站中不想被搜索引擎收录的部分或者指定搜索引擎只收录特定的部分。

搜索引擎使用spider程序自动访问互联网上的网页并获取网页信息。spider在访问一个网站时,会首先会检查该网站的根域下是否有一个叫做 robots.txt的纯文本文件,这个文件用于指定spider在您网站上的抓取范围。您可以在您的网站中创建一个robots.txt,在文件中声明 该网站中不想被搜索引擎收录的部分或者指定搜索引擎只收录特定的部分。

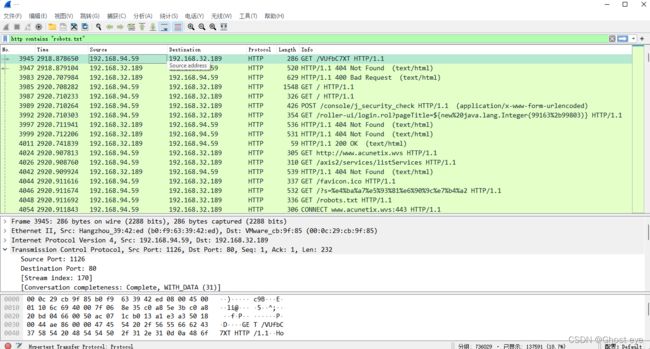

http contains "robots.txt"追踪tcp流发现flag

flag:87b7cb79481f317bde90c116cf36084b找到黑客得到的数据库密码

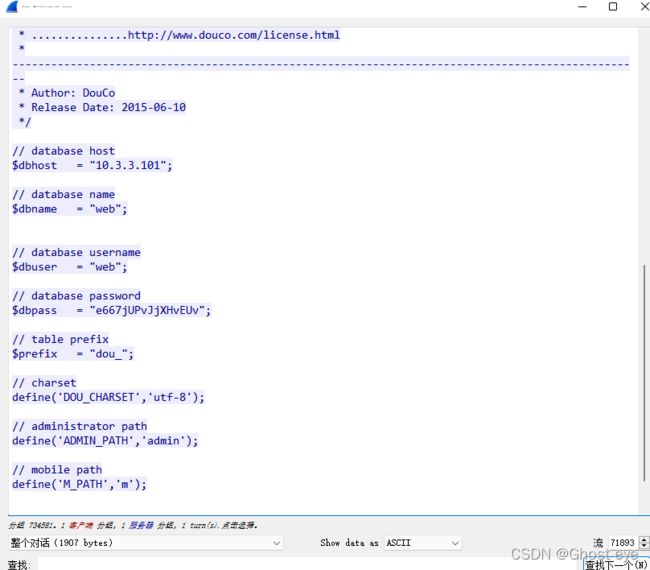

如果数据库登陆成功,那么http响应码应该为200,并且一般会包含database

http.response.code==200 and http contains "database"然后追踪tcp流,发现

database host

$dbhost = “10.3.3.101”;

// database username

$dbuser = “web”;

// database password

$dbpass = “e667jUPvJjXHvEUv”;hash_code

打开webtwo流量包

我们查一下有关数据库的以及hash的字段,追踪tcp流

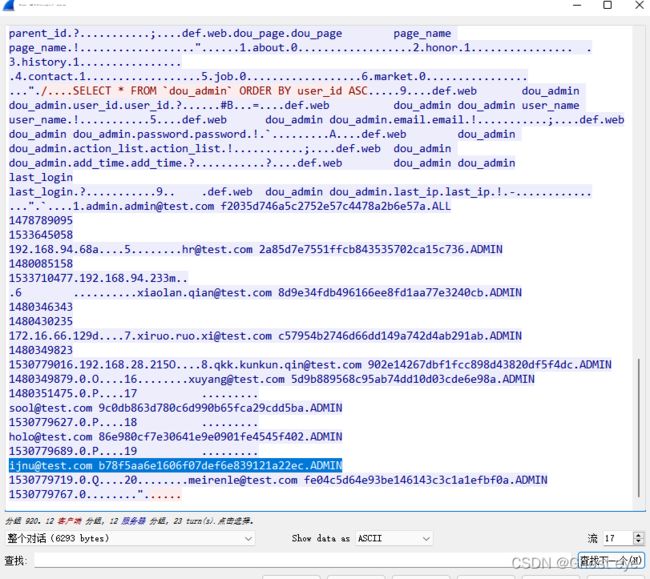

ip.src==10.3.3.101 and tcp contains "hash_code"黑客破解了账号[email protected]得到的密码是什么

tcp contains "[email protected]" 密码为:b78f5aa6e1606f07def6e839121a22ec 但是是md5加密过的所以我们用MD5给他解密得到

md5在线解密![]() https://www.somd5.com/

https://www.somd5.com/

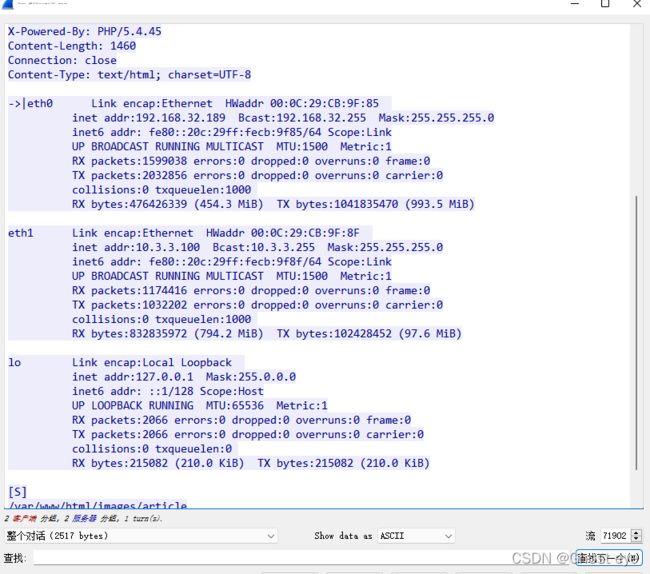

找到黑客攻击的web服务器,网卡配置

回到webone.pcap这个流量包中,这个问题问的是网卡的配置,一般网卡的名称都为eth0/ens33等,所以可以利用这个关键词进行查询

tcp contains "ens33"

tcp contains "eth0"追踪tcp流发现

eth0 ip为192.168.32.189

eth1 ip为10.3.3.100找到黑客使用了什么账号登陆了mail系统

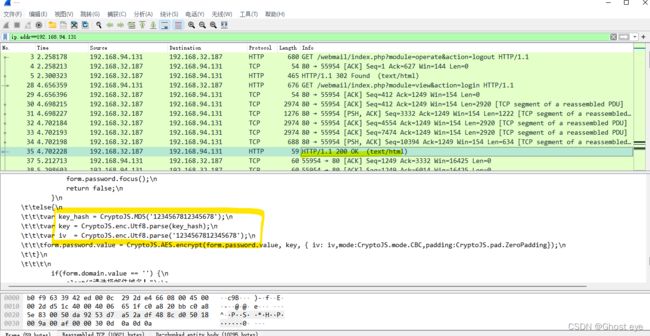

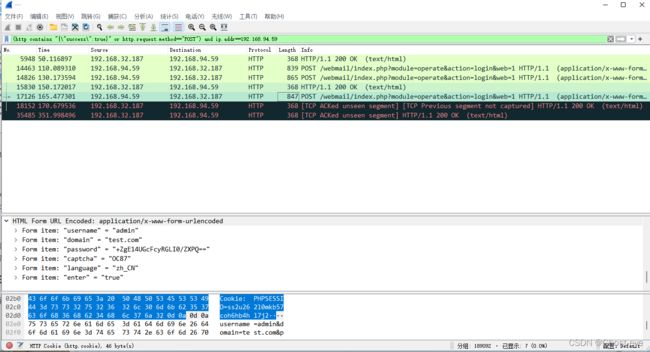

这题需要综合来看mailtwo.pcap和mailtwo1.pcap两个数据包

http.request.method==POST && http contains "mail"随便看一个,我们发现wenwenni的用户登陆了,我们看到登陆密钥为3oUuaEG4ux6xKD3RZ1iSew==

我们看一下这个用户登陆会发生什么,找到登录页面,发现他会检查iv偏移量,说明是AES的 (CBC)加密

iv偏移量为1234567812345678

key:d959caadac9b13dcb3e609440135cf54 经过md5加密后的iv

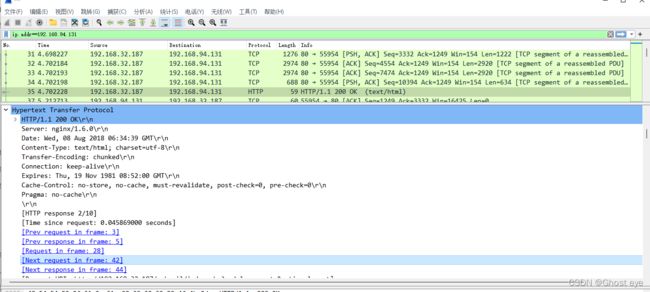

ip.addr==192.168.94.131那么我们追下一次页面请求

从35追到42,再到44,到了下次登录成功的页面,显示了基于行的文本数据

{"success":true}

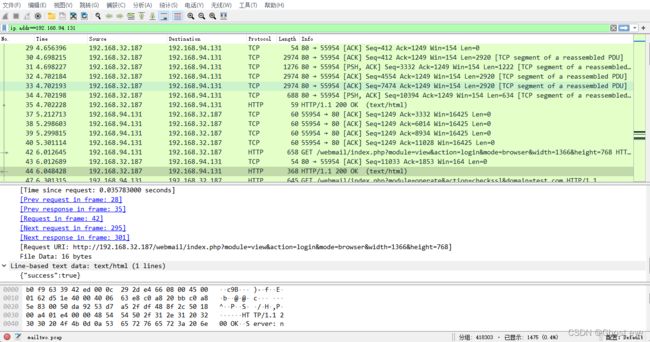

现在我们知道登陆会返回什么,所以可以看看黑客登陆情况(双引号内的双引号被转义才可使用)

(http contains "{\"success\":true}" or http.request.method=="POST") and ip.addr==192.168.94.59

用户:admin

密码: +ZgE14UGcFcyRGLI0/ZXPQ==aes解密![]() http://tool.chacuo.net/cryptaes

http://tool.chacuo.net/cryptaes

最终密码为:admin!@#PASS123

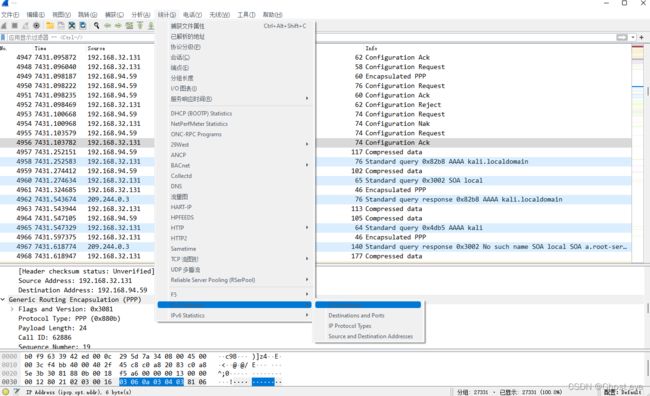

找到黑客获得的,ip是多少

这一题需要用到的数据包是one.pcap和two.pcap

PPTP原理

1.PPTP客户机使用动态分配的TCP端口号,与PPTP服务器使用的保留TCP端口号123建立控制连接(PPTP控制连接携带PPTP呼叫控制盒管理信息,用于维护PPTP隧道)。

2.客户端与服务器通过控制连接来创建、维护、终止一条隧道。

3.PPP帧的有效载荷经过加密、压缩或是两者的混合处理。

4.使用通用路由封装GRE对PPP帧进行封装。

5.将PPP帧封装进IP数据报文中。通过IP网络如Internet或其他企业准用INTRANET灯发送给PPTP服务器。

6.服务器接收到PPTP数据包后进行常规处理。

ip.dst==192.168.94.59 and ppp

可以在过滤后的部分包里找到的ip

当然也可以进行统计

看到流量大的ip就有可能,但是one多是内网ip,且流量大的都是内网

而two里10.3.4.3的流量最大