网安学习-Windows权限提升1

具体有哪些权限需要了解?

后台权限、网站权限、数据库权限、接口权限、系统权限、域控权限等

后台权限:(通过爆破、弱口令、注入猜解等)一般网站或者应用后台智能操作应用的界面内容、数据图片等信息,无法操作程序的源代码或服务器上的资源文件(如后台功能存在文件操作的话也是可以操作文件数据的)

网站权限:(获得方式:以上三种思路获取)查看或修改(还要看有没有锁权)程序源代码,可以进行网站或应用的配置文件读取(接口配置信息、数据库配置信息等),还能收集服务器操作系统等相关的信息,为后续系统提权做准备。

数据库权限:操作数据库的权限,数据库的增删改查等,源码或配置文件泄露,也可能是网站权限(webshell)进行的数据库配置文件读取获得。

接口权限:(邮件、短信、支付等)

后台或网站权限后的获取途径:后台(修改配置信息功能点),网站权限(查看配置文件获取)

Win溢出漏洞及AT&SC&PS提权

普通权限

默认情况下,系统为用户分了7个组,并给每个组赋予不同的操作权限,管理员组(Administrators)、高权限用户组(PowerUsers)、普通用户组(Users)、备份操作组(Backup Operators)、文件复制组(Replicator)、来宾用户组(Guests),身份验证用户组(Authenticated users)其中备份操作组和文件复制组为维护系统而设置,平时不会被使用。

管理员组拥有大部分的计算机操作权限(并不是全部),能够随意修改删除所有文件和修改系统设置只有程序信任组(特殊权限)。再往下就是高权限用户组,这一部分用户也能做大部分事情,但是不能修改系统设置,不能运行一些涉及系统管理的程序。普通用户组则被系统拴在了自己的地盘里,不能处理其他用户的文件和运行涉及管理的程序等。来宾用户组的文件操作权限和普通用户组一样,但是无法执行更多的程序。身份验证用户组(Authenticated users)经过ms验证程序登录的用户均属于此组。

特殊权限

除了上面提到的7个默认权限分组,系统还存在一些特殊权限成员,这些成员是为了特殊用途而设置,分别是:SYSTEM(系统)、Trustedinstaller(信任程序模块)、Everyone(所有人)、CREATOR OWNER(创建者)等,这些特殊成员不被任何内置用户组吸纳,属于完全独立出来的账户。

真正拥有"完全访问权""的只有一个成员:SYSTEM。这个成员是系统产生的,真正拥有整台计算机管理权限的账户,一般的操作是无法获取与它等价的权限的。

“所有人"权限与普通用户组权限差不多,它的存在是为了让用户能访问被标记为"公有"的文件,这也是一些程序正常运行需要的访问权限——任何人都能正常访问被赋予""Everyone”权限的文件,包括来宾组成员。

被标记为"创建者"权限的文件只有建立文件的那个用户才能访问,做到了一定程度的隐私保护。

但是,所有的文件访问权限均可以被管理员组用户和SYSTEM成员忽略,除非用户使用了NTFS加密。

无论是普通权限还是特殊权限,它们都可以"叠加"使用,“叠加"就是指多个权限共同使用,例如一个账户原本属于Users组,而后我们把他加入Administrators组在加入Trustedinstaller等权限提升,那么现在这个账户便同时拥有两个或多个权限身份,而不是用管理员权限去覆盖原来身份。权限叠加并不是没有意义的,在一些需要特定身份访问的场合,用户只有为自己设置了指定的身份才能访问,这个时候"叠加"的使用就能减轻一部分劳动量了。

常见命令

命令 描述

system 打印系统信息

whoami 获取当前用户名

whoami/priv 当前用户权限

ipconfig 网络配置信息

ipconfig/displaydns 显示DNS缓存

route print 打印出路由表

arp -a 打印arp表

hostname 主机名

net user 列出用户

net user UserName 关于用户的信息

net user \SMBPATH Pa$$w0rd /u:username 连接SMB

net localgroup 列出所有组

net localgroup GROUP 关于指定组的信息

net view\127.0.0.1 会话打开到当前计算机

net session 开放给其他计算机

netsh firewall show config 显示防火墙配置

DRIVERQUERY 列出安装的驱动

tasklist /svc 列出服务任务

dir /s foo 在目录中搜索包含指定字符的项

dir /s foo == bar 同上

sc query 列出所有服务

sc qc ServiceName 找到指定服务的路径

shutdown /r /t 0 立刻重启

type file.txt 打印出内容

icacls "C:\Example" 列出权限

条件有限,xd老师上课的实验无法测试了,可以去看一下xd老师的课。只做单纯的知识点的记录

AT&SC&PS提权

AT

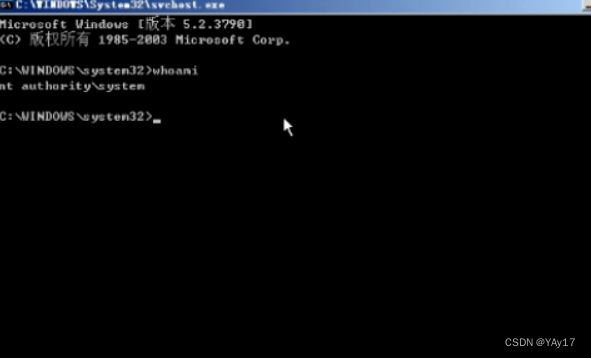

cmd界面中执行at 15:13 /interactive cmd.exe,那么就会在本地时间15.13的时候,启动一个cmd命令,那么执行whoami便可以看到是system权限。

SC

sc Create syscmd binPath="cmd /k start" typr= own type interact 创建指定的服务syscmd

sc start syscmd

同样会弹出cmd程序,执行whoami之后便是system的权限。

PC

psexec.exe -accepteula -s -i -d cmd.exe(需要提前下载号PSTools工具)

同样也是system权限。