网络安全 基础入门-概念名词

域名相关

域名

域名和IP地址相互映射,这样不用去记住能够被机器直接读取的IP地址数串

域名系统(DNS)

它作为将域名和IP地址相互映射的一个分布式数据库,能够使人更方便地访问互联网。DNS使用UDP端口53。

1. 如果是自动获取dns,就向上查询,按照路由器,本地域名服务器查询

2. 如果是手动获取,就向设置的dns域名服务器查询

距离越近的域名服务器,上网越快

本地host文件和dns关系

Host文件路径(dns的本地缓存):C:\Windows\System32\drivers\etc\hosts

作用机制:查找域名解析时,先看本地host文件是否有缓存,没有再查找域名服务器

CDN和DNS的关系:

1、什么是CDN

2、怎么分配CDN节点

3、当用户请求一个文件时,cdn的工作过程

4、常见dns攻击

CDN的全称是Content Delivery Network,即内容分发网络。通过中心平台的负载均衡、内容分发、调度等功能模块,使用户就近获取所需内容,降低网络拥塞,提高用户访问响应速度和命中率。-----大型网络在不同地区有不同的服务器(节点技术)

举个例子,现在服务器在北京,深圳的用户想要获取服务器上的数据就需要跨越一个很远的距离,这显然就比北京的用户访问北京的服务器速度要慢。但是现在我们在深圳建立一个cdn服务器,上面缓存住一些数据,深圳用户访问时先访问这个cdn服务器,如果服务器上有用户请求的数据就可以直接返回,这样速度就大大的提升了。

cdn实际上是一个就近访问,那么现在有一个问题是,我们怎么知道用户的所在位置从而给他分配最佳的cdn节点呢。这就需要dns服务来进行定位了。当我们通过使用dns服务的时候,可以根据他使用的LDNS(递归DNS)服务器来进行一个定位,例如我们的调度服务器看到他是来自深圳电信的LDNS服务器,那么我们就认为该用户来自深圳电信,然后调度服务器可以让该用户去访问深圳电信的CDN服务器,这样就让用户访问到了最优的cdn节点。通过dns服务我们可以很快的定位到用户的位置,然后给用户分配最佳cdn节点.

3、当用户请求一个文件时,cdn的工作过程

DNS请求当地的local DNS

当地local DNS递归的查询服务器的gslb(全局负载均衡)

服务器根据local DNS分配最佳节点,返回IP

用户获得最佳接入IP,访问最佳节点

如果该节点没有用户想要获取的内容,则通过内部路由访问上一节点,直到找到文件或到达源站为止

cdn节点缓存该数据,下次请求该文件时可以直接返回

SLB(Server load balancing)是对集群内物理主机的负载均衡,而GSLB是对物理集群的负载均衡。

4、常见dns攻击

缓存投毒(DNS污染)

采用DNS抢答机制,比如A为用户端,B为DNS服务器,C为A到B链路的一个节点的网络设备(路由器,交换机,网关等等),A向B构建UDP连接,然后,A向B发送查询请求,这一个数据包经过节点设备C继续前往DNS服务器B,C通过对数据包进行特征分析(如果端口是DNS服务器端口,那么就激发检查)然后返回一个错误的检查结果,C机器的这个结果必定会先于真正的域名服务器的返回结果到达用户机器A,而我们的DNS解析机制有一个重要的原则,就是只认第一,因此C节点所返回的查询结果就被A机器当作了最终返回结果,用于构建链接。

检查是否被污染:

nslookup 域名 144.223.234.234,由于144.223.234.234不存在,理应没有任何返回

解决方法:

1、使用各种SSH加密代理,在加密代理里进行远程DNS解析,或者使用VPN上网。

2、修改hosts文件,操作系统中Hosts文件的权限优先级高于DNS服务器

3、通过一些软件编程处理,可以直接忽略返回结果是虚假IP地址的数据包,直接解决DNS污染的问题。

dns劫持---攻击服务器(地区),ip解析不正常,跳转到钓鱼网站

为减低网络上的流量压力,一般的域名服务器都会把从上游的域名服务器获得的解析记录暂存起来,待下次有其他机器要求解析域名时,可以立即提供服务.

某些国家或地区出于某些目的为了防止某网站被访问,而且其又掌握部分国际DNS根目录服务器或镜像,也会利用此方法进行屏蔽

DNS DDOS攻击

控制大批僵尸网络利用真实DNS协议栈发起大量域名查询请求

利用工具软件伪造源IP发送海量DNS查询

发送大量非法域名查询报文引起DNS服务器持续进行迭代查询

达到消耗大量服务器资源的目的

反射式DNS放大攻击

攻击者通过伪造 IP 向正常的 DNS 服务器发送这些恶意的查询请求,将流量引入受害者的服务器,受害者查不到攻击者的真实 IP。发送的 DNS 查询请求数据包大小一般为 60 字节左右,而查询返回结果的数据包大小通常为 3000 字节以上,因此,使用该方式进行放大攻击能够达到 50 倍以上的放大效果。

脚本语言

- 脚本语言是为了缩短传统的编写-编译-链接-运行过程而创建的计算机编程语言。

- 一个脚本通常是解释执行而非编译。

- 与编程语言之间最大的区别是编程语言的语法和规则更为严格和复杂一些。

- 是一种解释性的语言,它不象c\c++等可以编译成二进制代码,以可执行文件的形式存在,脚本语言不需要编译,可以直接用,由解释器来负责解释。

C Shell ,JavaScript ,Nuva Perl ,PHP ,PythonRuby ,Tcl ,VBScript, CSS

后门(网站,服务器)

后门程序一般是指那些绕过安全性控制而获取对程序或系统访问权的程序方法。

1. 下次更容易进入

2. 管道,提供攻击的路径

web

1. web的组成架构模型

网站源码:分脚本类型、分应用方向

操作系统:windows、linux

中间件(搭建平台):apache、iis、tomcat、nginx等

数据库:access、mysql、mssql、oracle、sybase、db2、postsql等

2. 架构漏洞安全测试简要介绍?

今后的攻击漏洞和攻击方法都围绕这4方面

3. 为什么要从web界面为主为首?

WEB使用率广,源码多。从WEB提权,拿到服务器及其内网

WEB相关安全漏洞

web源码对应漏洞

SQL注入

文件上传

XSS 注入恶意指令代码到网页,使用户加载并执行攻击者恶意制造的网页程序

代码执行

变量覆盖

逻辑漏洞

反序列化等等

web中间件对应漏洞

未授权访问

web数据库对应漏洞

内核漏洞

web系统层对应漏洞

提权漏洞,安全代码执行

其他第三方对应漏洞

电脑第三方软件

APP或PC应用结合类

移动端,PC端,网页端

数据报扩展

HTTP/HTTPS 具体区别?

HTTP 简要通信过程

建立连接——>发送请求数据包——>返回响应数据包——>关闭连接

1.浏览器建立与 web 服务器之间的连接

2.浏览器将请求数据打包(生成请求数据包) 并发送到 web 服务器

3.web 服务器将处理结果打包(生成响应数据包)并发送给浏览器

4.web 服务器关闭连接

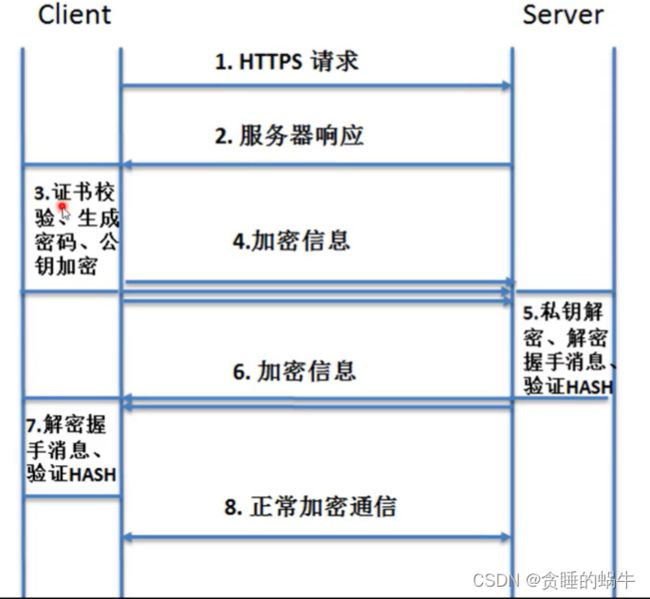

HTTPS通信过程

Request请求数据包数据格式

Request 请求数据包数据格式

1.请求行:请求类型/请求资源路径、协议的版本和类型

2.请求头:一些键值对, 浏览器与 web 服务器之间都可以发送,特定的某种含义

3.空行:请求头与请求体之间用一个空行隔开;

4.请求体:要发送的数据(一般 post 提交会使用);例: user=123&pass=123

请求行 由三个标记组成:请求方法、 请求 URL(统一资源定位符) 和 HTTP 版本,它们用空格分享

例如 GET /index.html HTTP/1.1 依次是请求方法,请求url,http版本

请求方法有八种

GET: 检索 URL 中标识资源的一个简单请求

HEAD: 与 GET 方法相同,服务器只返回状态行和头标,并不返回请求文档

POST:服务器接受被写入客户端输出流中的数据的请求

PUT: 服务器保存请求数据作为指定 URL 新内容的请求

DELETE: 服务器删除 URL 中命令的资源的请求

OPTIONS:关于服务器支持的请求方法信息的请求

TRACE: web 服务器反馈 Http 请求和其头标的请求

CONNECT :已文档化,但当前未实现的一个方法,预留做隧道处理

协议://域名或者ip地址:端口/路径/?[发送的参数]

请求头 由关键字/值对组成, 每行一对, 关键字和值用冒号分享。 请求头标通知服务器腾于客户端的功能和标识

HOST: 主机或域名地址

Accept: 指浏览器或其他客户可以接爱的 MIME 文件格式。 Servlet 可以根据它判断并返回适当的文件格

式。

User-Agent:是客户浏览器名称Host: 对应网址 URL 中的 Web 名称和端口号。

Accept-Langeuage:指出浏览器可以接受的语言种类, 如 en 或 en-us,指英语。

connection: 用来告诉服务器是否可以维持固定的 HTTP 连接。 http 是无连接的, HTTP/1.1 使用 Keep-Alive为默认值, 这样, 当浏览器需要多个文件时(比如一个 HTML 文件和相关的图形文件), 不需要每次都建立连接

Cookie: 浏览器用这个属性向服务器发送 Cookie。 Cookie 是在浏览器中寄存的小型数据体,它可以记载

和服务器相关的用户信息,也可以用来实现会话功能。

Referer : 表 明 产 生 请 求 的 网 页 URL 。 如 比 从 网 页 /icconcept/index.jsp 中 点 击 一 个 链 接 到 网 页/icwork/search , 在 向 服 务 器 发 送 的 GET/icwork/search 中 的 请 求 中 , Referer 是http://hostname:8080/icconcept/index.jsp。 这个属性可以用来跟踪 Web 请求是从什么网站来的。

Content-Type: 用来表名 request 的内容类型。 可以用 HttpServletRequest 的 getContentType()方法取得,表明是json还是form还是xml形式

Accept-Charset:指出浏览器可以接受的字符编码。 英文浏览器的默认值是 ISO-8859-1.

Accept-Encoding:指出浏览器可以接受的编码方式。编码方式不同于文件格式,它是为了压缩文件并加速文件传递速度。 浏览器在接收到 Web 响应之后先解码,然后再检查文件格式。

空行是为了隔开

请求数据时用post传送

Response 返回数据包数据格式

一个响应由四个部分组成;状态行、响应头标、空行、响应数据。

1.状态行:协议版本、数字形式的状态代码和状态描述,个元素之间以空格分隔

2.响应头标:包含服务器类型、日期、长度、内容类型等

3.空行:响应头与响应体之间用空行隔开

4.响应数据:浏览器会将实体内容中的数据取出来,生成相应的页面

HTTP 响应码:

1xx:信息,请求收到,继续处理

2xx:成功,行为被成功地接受、理解和采纳

3xx:重定向,为了完成请求,必须进一步执行的动作

4xx:客户端错误

5xx:服务器错误

状态行

HTTP/1.1 200 OK 协议版本、数字形式的状态代码和状态描述,每个元素之间以空格分隔

响应数据

200:存在文件

403:存在文件夹

3XX:均可能存在

404:不存在文件及文件夹

500:均可能存在

请求头部不加

Quasar下载Releases · quasar/Quasar · GitHub

建议用1.3,而且还需要.net 框架

使用使用Quasar进行木马植入_不忘初心,护天下安全!-CSDN博客