全国职业院校技能大赛(中职组)网络安全竞赛试题—解析

全国职业院校技能大赛(中职组)

网络安全竞赛试题(总分100分)

赛题说明

一、竞赛项目简介

“网络安全”竞赛共分A. 基础设施设置与安全加固;B. 网络安全事件响应、数字取证调查和应用安全;C. CTF夺旗-攻击;D. CTF夺旗-防御等四个模块。根据比赛实际情况,竞赛赛场实际使用赛题参数、表述及环境可能有适当修改,具体情况以实际比赛发放赛题为准。竞赛时间安排和分值权重见表1。

表1 竞赛时间安排与分值权重

| 模块编号 |

模块名称 |

竞赛时间 (小时) |

权值 |

| A |

基础设施设置与安全加固 |

3 |

20% |

| B |

网络安全事件响应、数字取证调查和应用安全 |

40% |

|

| C |

CTF夺旗-攻击 |

3 |

20% |

| D |

CTF夺旗-防御 |

20% |

|

| 总计 |

6 |

100% |

|

二、竞赛注意事项

1.比赛期间禁止携带和使用移动存储设备、计算器、通信工具及参考资料。

2.请根据大赛所提供的比赛环境,检查所列的硬件设备、软件清单、材料清单是否齐全,计算机设备是否能正常使用。

3.在进行任何操作之前,请阅读每个部分的所有任务。各任务之间可能存在一定关联。

4.操作过程中需要及时按照答题要求保存相关结果。比赛结束后,所有设备保持运行状态,评判以最后提交的成果为最终依据。

5.比赛完成后,比赛设备、软件和赛题请保留在座位上,禁止将比赛所用的所有物品(包括试卷等)带离赛场。

6.禁止在提交资料上填写与竞赛无关的标记,如违反规定,可视为0分。

竞赛内容

模块A 基础设施设置与安全加固

(本模块20分)

一、项目和任务描述:

假定你是某企业的网络安全工程师,对于企业的服务器系统,根据任务要求确保各服务正常运行,并通过综合运用登录和密码策略、数据库安全策略、流量完整性保护策略、事件监控策略、防火墙策略等多种安全策略来提升服务器系统的网络安全防御能力。本模块要求对具体任务的操作截图并加以相应的文字说明,以word文档的形式书写,以PDF格式保存,以赛位号作为文件名.

二、服务器环境说明

Windows 用户名:administrator,密码:123456

Linux 用户名:root,密码:123456

三、具体任务(每个任务得分以电子答题卡为准)

A-1任务一 登录安全加固(Windows, Linux)

请对服务器Windows、Linux按要求进行相应的设置,提高服务器的安全性。

1.密码策略(Windows, Linux)

a.设置最短密码长度为15;

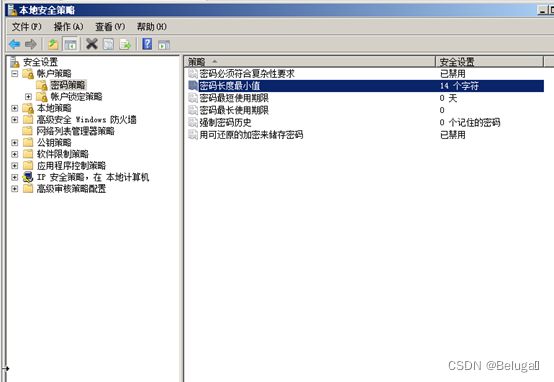

win: Win+r输入secpol.msc>账号策略>密码策略>修改密码长度最小值即可

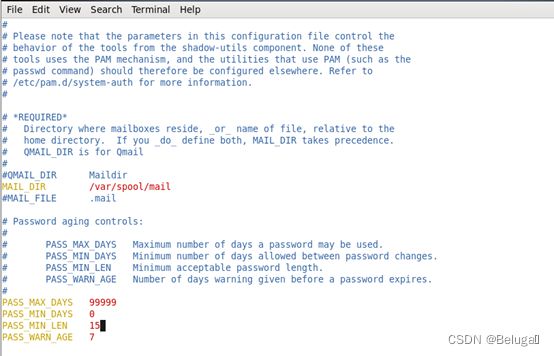

Linux: 修改/etc/login.defs文件修改pass_min_len值为15

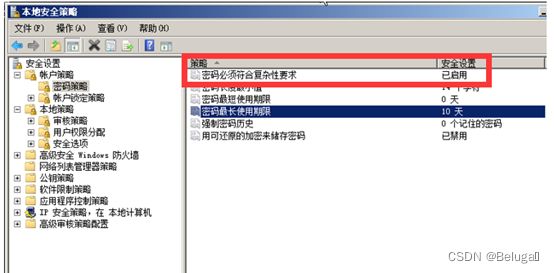

b.在更改或创建密码时执行复杂性要求。

Win: win+r输入secpol.msc>账号策略>密码策略修改

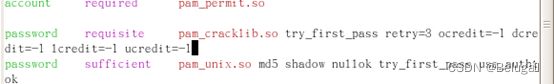

Linux: 修改/etc/pam.d/system-auth文件,在cracklib后面添加如图内容

2.用户安全管理(Windows)

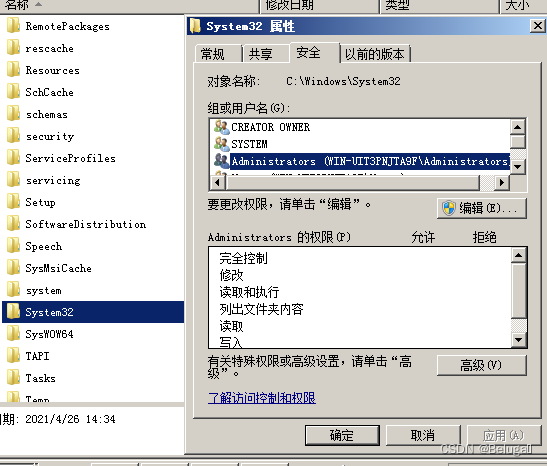

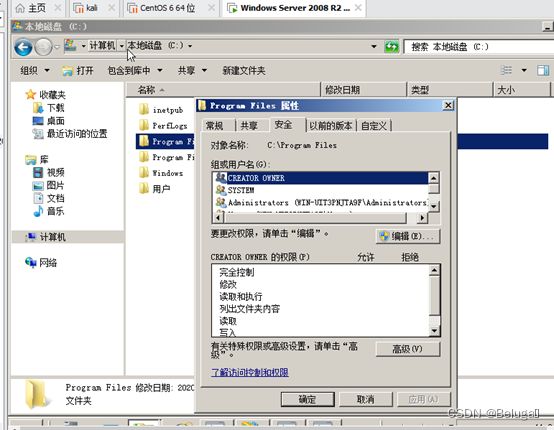

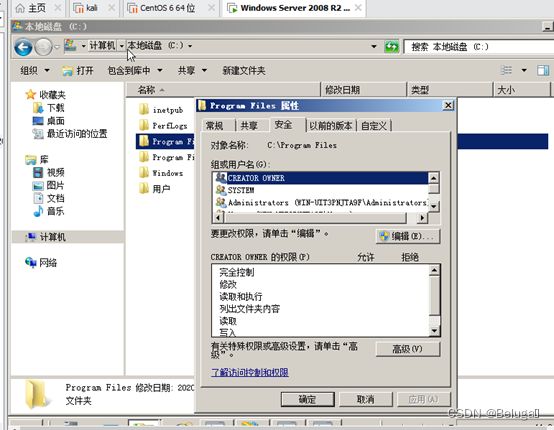

a.设置操作系统中的关键目录(system32、hosts、Program Files、Perflogs)的权限为最优状态,即仅允许管理员用户进行读取及运行;

找到关键文件,右键属性安全编辑权限即可,把不属于超级管理员组删除即可

System:C:\Windows\System32

Hosts:C:\Windows\System32\drivers\etc\hosts

Program Files: C:\ Program Files

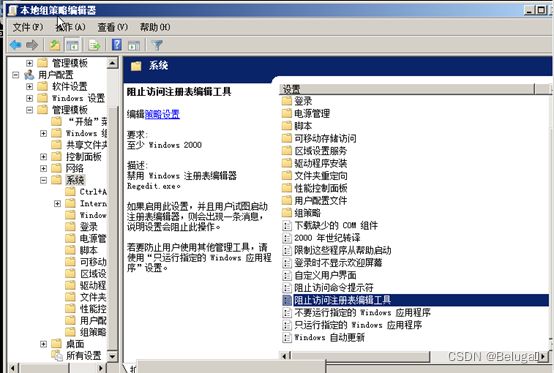

b.禁止普通用户使用注册表编辑工具以及Ctrl+Alt+Del;

Win+r输入gpedit.msc>用户配置>管理模板>系统>防止访问注册表编辑工具

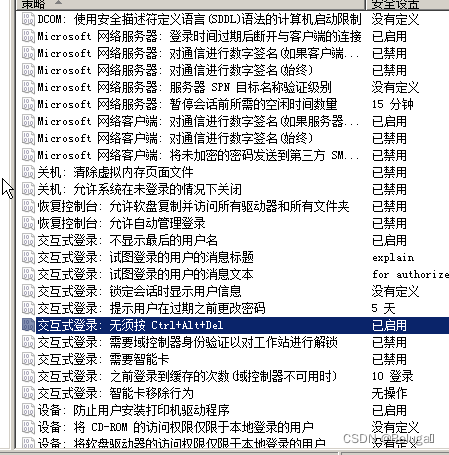

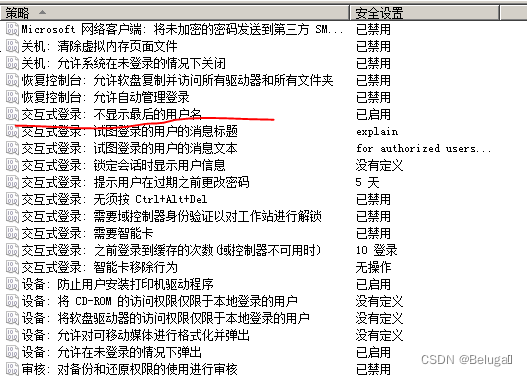

2.win+r输入secpol,msc>本地策略>安全选项>找到图中内容即可

c.交互式登录时不显示用户名。

Win+r输入secpol.msc>本地策略>安全选项>找到图中内容即可

A-2任务二 本地安全策略设置(Windows)

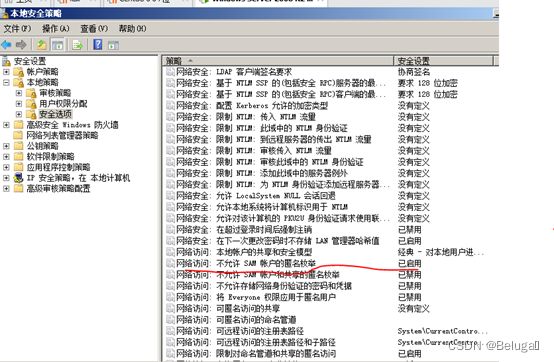

3.禁止匿名枚举SAM帐户;

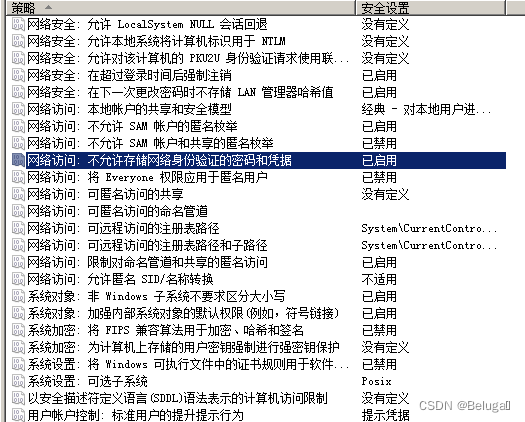

Win+r输入secpol.msc>本地策略>安全选项>找到图中内容启用即可

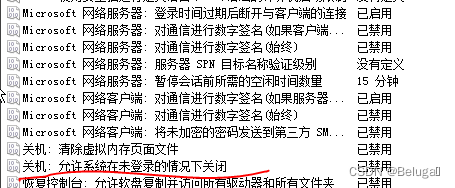

4.禁止系统在未登录的情况下关闭;

Win+r输入secpol.msc>本地策略>安全选项>找到图中内容启用即可

5.禁止存储网络身份验证的密码和凭据;

Win+r输入secpol.msc>本地策略>安全选项>找到图中内容启用即可

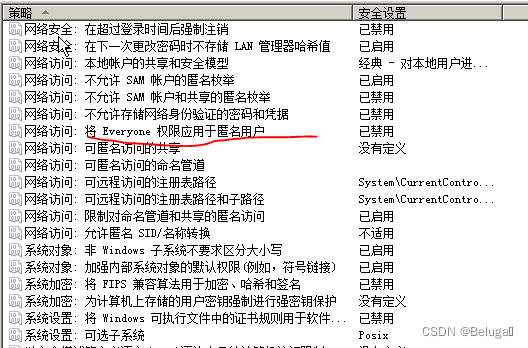

6.禁止将Everyone权限应用于匿名用户;

Win+r输入secpol.msc>本地策略>安全选项>找到图中内容启用即可

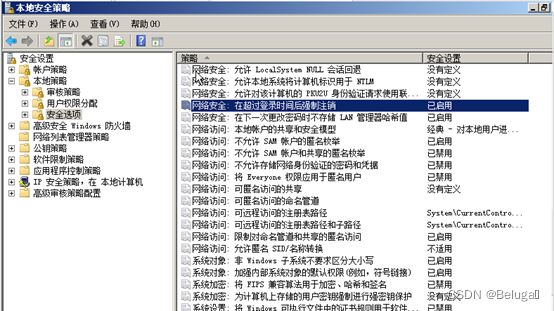

7.在超过登录时间后强制注销。

Win+r输入secpol.msc>本地策略>安全选项>找到图中内容启用即可

A-3任务三 流量完整性保护(Linux)

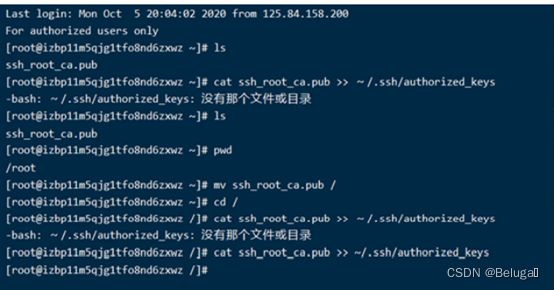

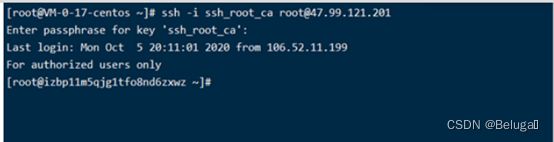

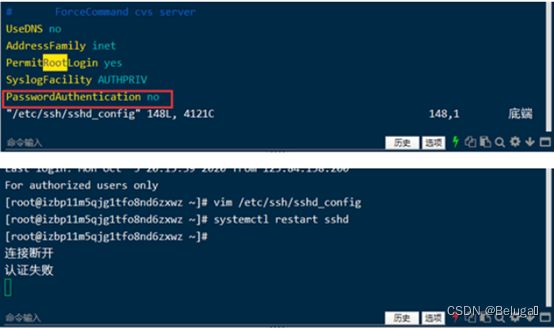

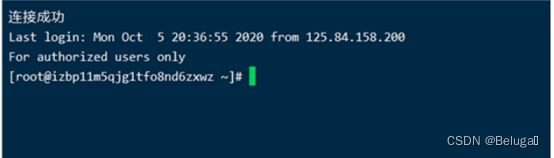

8.为了防止密码在登录或者传输信息中被窃取,仅使用证书登录SSH(Linux)。

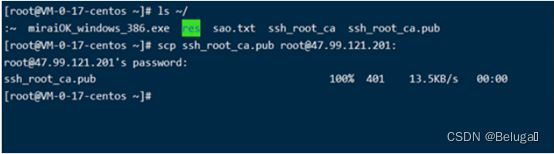

在 data服务器上做,应该是在本机生成,传data服务器

客户端: 生成公钥与私钥

Ssh-keygen -t rsa

会生成一个私钥跟公钥,一个公钥交data服务器,私钥留本地 Scp上data服务器

scp ssh_root_ca.pub root@*.*.*.*: /

DATA服务器:

cat ssh_root_ca.pub >> ~/.ssh/authorized_keys

关闭密码认证

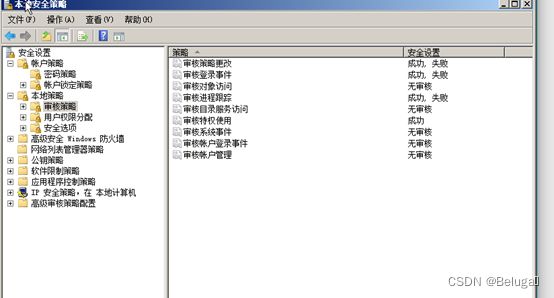

A-4任务四 事件监控(Windows)

9.将Web服务器开启审核策略

登录事件 成功/失败;

特权使用 成功;

策略更改 成功/失败;

进程跟踪 成功/失败;

Win+r输入secpol.msc>本地策略>审核策略

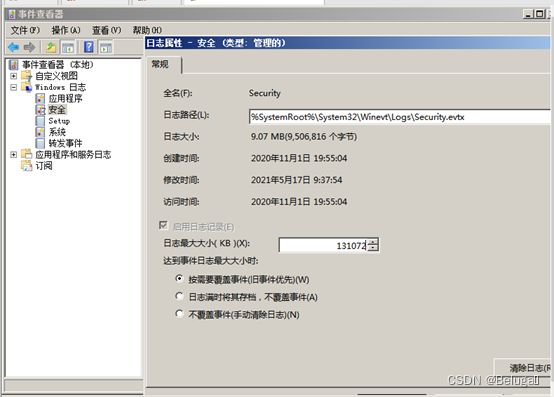

10.安全日志文件大小至少为128MB,设置当达到最大的日志大小上限时,覆盖早于30天的日志。

Win+r输入eventvwr.msc>windows日志>点击安全属性修改日志大小

A-5任务五 服务加固SSHD\VSFTPD\IIS(Windows, Linux)

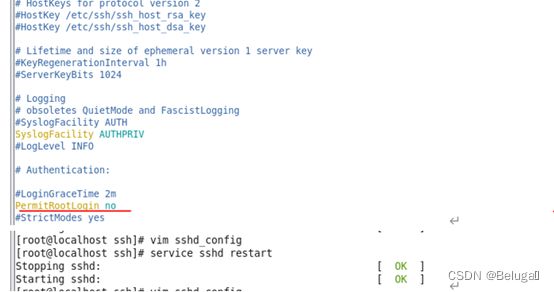

11.SSH服务加固(Linux)

a.ssh禁止ROOT用户远程登录;

vim /etc/ssh/ssh_config>修改指定内容 >去掉注释>重启服务

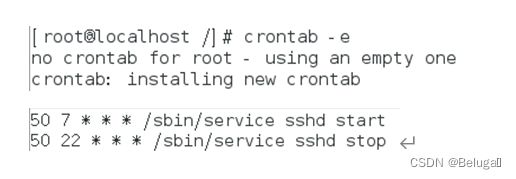

b.设置root用户的计划任务。每天早上7:50自动开启ssh服务,22:50关闭;每周六的7:30重新启动ssh服务。

crontab -e

50 7 *** /sbin/service sshd start

50 22 *** /sbin/service sshd stop

12.VSFTPD服务加固(Linux)

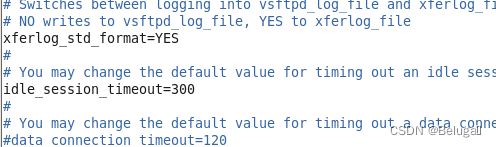

a.设置无任何操作的超时时间为5分钟;

vim /etc/vsftpd/vsftpd.conf>去掉注释>将时间改为300>保存退出>重启服务

b.匿名用户访问的最大传输速率为512KB/S。

vim /etc/vsftpd/vsftpd.conf 修改完后重启服务

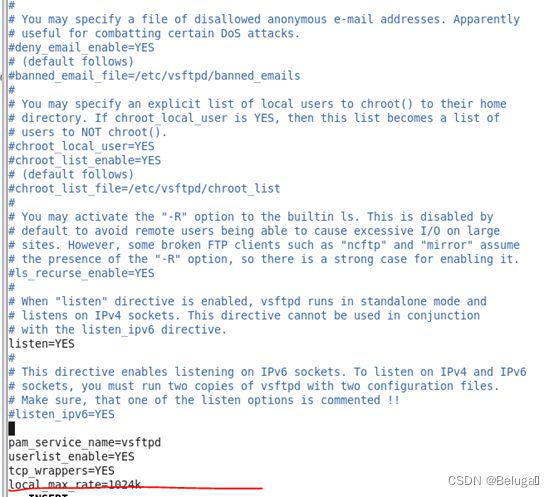

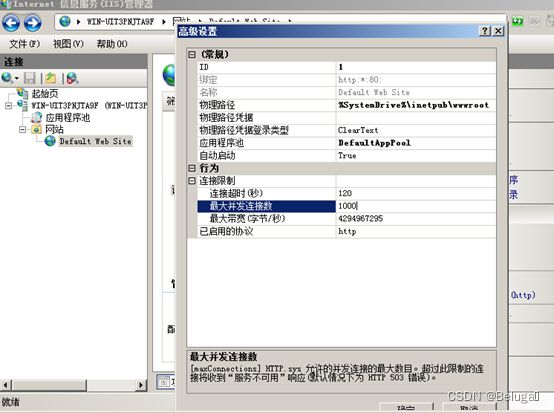

13.IIS加固(Windows)

a.为了减轻网站负载,设置网站最大并发连接数为1000;

Default Web Site 右键>管理网站>高级设置>设置最大并发连接数为1000

b.防止文件枚举漏洞枚举网络服务器根目录文件,禁止IIS短文件名泄露。

HKLM\SYSTEM\CurrentControlSet\Control\FileSystem\NtfsDisable8dot3NameCreation的值为1,重启服务器

A-6任务六 防火墙策略(Linux)

14.在工作时间,即周一到周五的8:30-18:00,开放本机的ftp服务给 192.168.1.0网络中的主机访问,

iptables -A INPUT -s 172.16.0.0/16 -d 192.168.1.0-p tcp --dport 21 -m time --timestart 8:30 --timestop 18:00 --weekdays 1,2,3,4,5 -m connlimit --connlimit-upto 5 -j ACCEPT

15.要求从ftp服务的数据下载请求次数每分钟不得超过 5 个;

iptables -I INPUT 3 -s 172.16.2.0/16 -d 192.168.1.0 -p tcp --dport 21 -m limit --limit 5/ -j ACCEPT

16.拒绝 TCP 标志位全部为 1 及全部为 0 的报文访问本机;

iptables -A INPUT -p tcp --tcp-flags ALL ALL -j DROP

17.配置iptables防火墙过滤规则,以封堵目标网段(172.16.1.0/24),并在两小时后解除封锁;

iptables -A INPUT -s 172.16.1.0/24 -p all -j drop

18.拒绝访问防火墙的新数据包,但允许响应连接或与已有连接相关的数据包。

iptables -A INPUT -p tcp -m state --state NEW -j DROP

iptables -A INPUT -p tcp -m state --state ESTABLISHED,RELATED -j ACCEPT

模块B 网络安全事件响应、数字取证调查和应用安全

(本模块40分,每个子任务4分)

一、项目和任务描述:

假定你是某网络安全技术支持团队成员,某企业的服务器系统被黑客攻击,你的团队前来帮助企业进行调查并追踪本次网络攻击的源头,分析黑客的攻击方式,发现系统漏洞,提交网络安全事件响应报告,修复系统漏洞,删除黑客在系统中创建的后门,并帮助系统恢复正常运行。

二、服务器环境参考(以实际赛题为准)

操作系统:Windows/Linux

三、PC机环境参考(以实际赛题为准)

物理机:Windows7或Windows10;

虚拟机1:Ubuntu Linux(用户名:root;密码:123456),安装工具集:Backtrack5,安装开发环境:Python3;

虚拟机2:Kali1.0(用户名:root;密码:123456);

虚拟机3:Kali2.0(用户名:root;密码:123456);

虚拟机4:WindowsXP(用户名:administrator;密码:123456)。

四、具体任务

任务说明:Flag格式:Flag{Xxxx123},括号中的内容作为Flag值,提交Xxxx123即可

B-1任务一:溯源取证

(感觉关于应急响应一些方面的知识)

网上搜了搜,溯源取证大概就是查看网站的服务器的日志,然后来获取以下信息

*任务说明:Server1用户名:administrator,密码:123456

1.将黑客成功登录系统所使用的IP地址作为Flag值提交;

在C:\Windows\System32\winevt\Logs\查看web日志文件即可

2.黑客成功登录系统后修改了登录用户的用户名,将修改后的用户名作为Flag值提交;

/var/log/utmp(命令执行日志)

可以查看使用命令执行了什么

3.黑客成功登录系统后成功访问了一个关键位置的文件,将该文件名作为Flag值提交;

web日志文件记录web访问信息

4.黑客对数据库进行了暴力破解,将最后一次暴力破解的时间作为Flag值提交;

/var/adm/sulogZ(记录用户最近成功登录事件和最后一次不成功登录事件)

5.黑客在系统中隐藏了某个批处理文件,将该文件内容作为Flag值提交。

根据题意,隐藏了某个批处理文件,在进程或许可以找到

B-2任务二:数字取证

(应该是wireshark抓包系列,零活运用表达式之间的关系)

*任务说明:仅能获取Server2的IP地址

1.黑客成功进入了Server2中并且创建了多个用户,将黑客创建的用户名作为Flag值提交{名字1-名字2-……};

过滤http协议 追踪流,由于没有环境推测这个可以找出

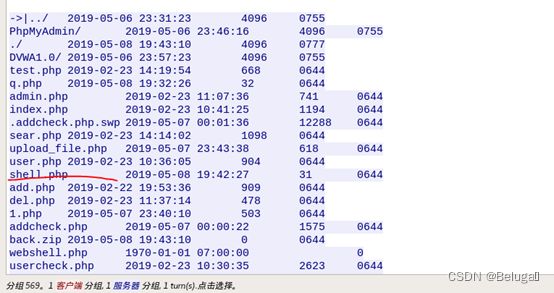

2.黑客是通过上传页面进行上传木马,将上传页面找到,上传页面文件名作为Flag值提交;

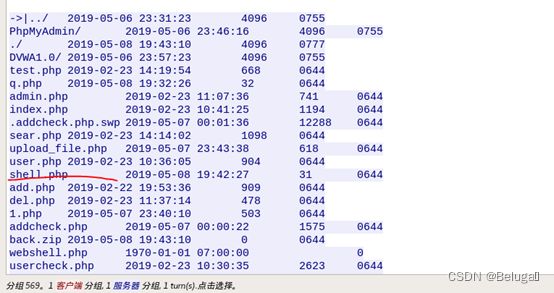

3.找到对应的木马后门,将木马文件名作为Flag值提交;

大概就是期中一个

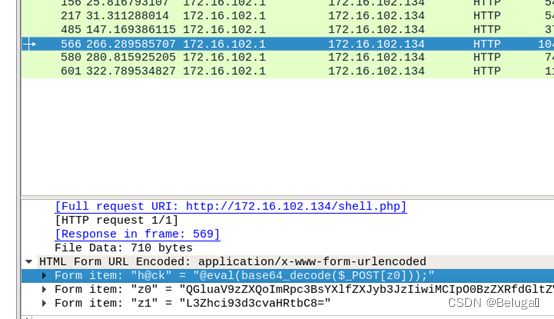

4.查看木马文件,将木马文件的登录密码进行提交;

http.request.method==”POST”

5.在任务计划中找到黑客所创建的任务计划(具有危险操作的任务计划),任务计划名为Flag值提交。

猜测大概上传了php木马连接

B-3任务三:渗透测试

*任务说明:仅能获取Server3的IP地址

1.在MSF工具中用search命令搜索MS15034HTTP.SYS漏洞拒绝服务攻击模块,将回显结果中的漏洞披露时间作为Flag值提交;(如:2015-10-16)

Search ms15_034

2.在MSF工具中调用MS15034HTTP.SYS漏洞的辅助扫描模块,将调用此模块的命令作为Flag值提交;

use auxiliary/scanner/http/ms15_034_http_sys_memory_dump

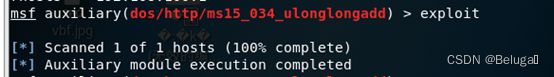

3.使用set命令设置目标IP,并检测漏洞是否存在,运行此模块,将回显结果中倒数第2行的最后一个单词作为Flag值提交;

4.在MSF工具中调用并运行MS15034HTTP.SYS漏洞的拒绝服务攻击模块,将运行此模块后回显结果中倒数第1行的最后一个单词作为Flag值提交;

5.进入靶机在IIS网站下的编辑输出缓存设置中禁止启用内核缓存,再次运行MS15034HTTP.SYS漏洞的拒绝服务攻击模块,运行此模块并将回显结果中倒数第2行的最后一个单词作为Flag值提交。

complete

B-4任务四:Python代码分析

*任务说明:仅能获取Server4的IP地址,Server4 FTP服务用户名:user,密码:123456

FTP服务器登陆账号密码获取文件,一定要注意当前目录剩下的文件,这种题应该比较简单不会很难一定要掌握一些之前考过的库和一些基础的知识点(一定要会)

1.完善Flag5.py文件,填写该文件当中空缺的Flag1字符串,并将该字符串作为Flag值提交;

2.完善Flag5.py文件,填写该文件当中空缺的Flag2字符串,并将该字符串作为Flag值提交;

3.完善Flag5.py文件,填写该文件当中空缺的Flag3字符串,并将该字符串作为Flag值提交;

4.完善Flag5.py文件,填写该文件当中空缺的Flag4字符串,并将该字符串作为Flag值提交;

5.将完善好的脚本文件执行,将执行成功后的回显内容作为Flag值提交。

B-5任务五:隐写术应用

多去看ctf杂项隐写实例,隐写常用工具winhex hexdump binwalk等,也可以当文件格式转换成txt格式,但方法还有很多,多去练练ctf杂项即可。

*任务说明:Server5 用户名:administrator,密码:123456

1.找出文件夹21中的文件,将文件中的隐藏信息作为Flag值提交;

2.找出文件夹22中的文件,将文件中的隐藏信息作为Flag值提交;

3.找出文件夹23中的文件,将文件中的隐藏信息作为Flag值提交;

4.找出文件夹24中的文件,将文件中的隐藏信息作为Flag值提交;

5.找出文件夹25中的文件,将文件中的隐藏信息作为Flag值提交。

B-6任务六:Web安全应用

*任务说明:仅能获取Server6的IP地址

大题思路就是查看其余的漏洞

可能是80 445 主要进入windows 系统里获取shell查看php文件

也可以通通过注入

1.通过URL访问http://靶机IP/11,对该页面进行渗透测试, 找到Flag11作为Flag值提交;

2.通过URL访问http://靶机IP/12,对该页面进行渗透测试, 找到Flag12作为Flag值提交;

3.通过URL访问http://靶机IP/13,对该页面进行渗透测试, 找到Flag13作为Flag值提交;

4.通过URL访问http://靶机IP/14,对该页面进行渗透测试, 找到Flag14作为Flag值提交;

5.通过URL访问http://靶机IP/15,对该页面进行渗透测试, 找到Flag15作为Flag值提交。

B-7任务七:Windows系统安全

*任务说明:仅能获取Server7的IP地址

1.通过本地PC中渗透测试平台Kali对服务器场景Server7进行系统服务及版本扫描渗透测试,并将该操作显示结果中8080端口对应的服务状态信息字符串作为Flag值提交;

首先通过nmap 工具进行扫描8080 然后查看有没有其他端口或漏洞进行渗透

2.找到网络适配器信息,将首选DNS服务器地址作为Flag值提交;

通过上一题的端口和漏洞进行渗透拿到shell 用ipconfig /all 查看ip的信息

3.找到Flag7作为Flag值提交;

4.找到Flag8作为Flag值提交;

5.获取系统最高权限管理员账户的密码,将密码作为Flag值提交。

哈希值爆破或load mimikatz

B-8任务八:Linux系统安全

*任务说明:仅能获取Server8的IP地址

1.通过本地PC中渗透测试平台Kali对服务器场景Server8进行系统服务及版本扫描渗透测试,并将该操作显示结果中8080端口对应的服务版本信息字符串作为Flag值提交;

首先要针对80端口进行扫描,然后再去扫描查看后门

2.找到/var/www目录中的图片文件,将文件名称作为Flag值提交;

chmod 首先要针对80端口进行扫描,然后再去扫描查看后门

3.找到Flag10作为Flag值提交;

4.找到Flag11作为Flag值提交;

5.找到Flag12作为Flag值提交。

B-9任务九:缓冲区溢出

首先可以通过ftp进去获取到靶机中的B0.py文件,进入靶机后不要首先拿到文件以后就直接退出,看看当前的ftp目录有没有别的其他文件可能会对剩下的题目有帮助,然后获取到文件以后尽量在kali Linux中填写.

盲猜用到的库: struct subprocess还有一些内置库。

大体思路是监听端口写入payload反弹获取shell基本上所有的溢出漏洞。

*任务说明:仅能获取Server9的IP地址,Server9 FTP服务用户名:admin,密码:123456

1.从靶机服务器场景FTP服务器中下载文件BO1.py,编辑该Python程序文件,使该程序实现对Server9进行缓冲区溢出渗透测试的功能,填写该文件当中空缺的F1字符串,将该字符串作为Flag值提交;

2.继续编辑命名为BO1.py的Python程序文件,使该程序实现对Server9进行缓冲区溢出渗透测试的功能,填写该文件当中空缺的F2字符串,将该字符串作为Flag值提交;

3.继续编辑命名为BO1.py的Python程序文件,使该程序实现对Server9进行缓冲区溢出渗透测试的功能,填写该文件当中空缺的F3字符串,将该字符串作为Flag值提交;

4.继续编辑命名为BO1.py的Python程序文件,使该程序实现对Server9进行缓冲区溢出渗透测试的功能,填写该文件当中空缺的F4字符串,将该字符串作为Flag值提交;

5.继续编辑命名为BO1.py的Python程序文件,使该程序实现对Server9进行缓冲区溢出渗透测试的功能,成功渗透后找到Server9回收站内的文档,将文档内容作为Flag值提交。

B-10任务十:远程代码执行

盲猜用到的库:subprocess,socket,time,os这些基础库

答题思路就是首先通过某一个库来连接到指定的ip+port然后再通过写入payload然后通过recv这样的函数发送指定的payload,然后代码中一定会存在一个地方写指令很有可能是通过os函数或者是cmd.exe /c + 指令。

*任务说明:仅能获取Server10的IP地址,Server10 FTP服务用户名:admin,密码:123456

1.从靶机服务器场景FTP服务器中下载文件RCE5.py,编辑该Python程序文件,使该程序实现对Server10进行远程代码执行渗透测试的功能,填写该文件当中空缺的F1字符串,将该字符串作为Flag值提交;

2.继续编辑命名为RCE5.py的Python程序文件,使该程序实现对Server10进行远程代码执行渗透测试的功能,填写该文件当中空缺的F2字符串,将该字符串作为Flag值提交;

3.继续编辑命名为RCE5.py的Python程序文件,使该程序实现对Server10进行远程代码执行渗透测试的功能,填写该文件当中空缺的F3字符串,将该字符串作为Flag值提交;

4.继续编辑命名为RCE5.py的Python程序文件,使该程序实现对Server10进行远程代码执行渗透测试的功能,填写该文件当中空缺的F4字符串,将该字符串作为Flag值提交;

5.继续编辑命名为RCE5.py的Python程序文件,使该程序实现对Server10进行远程代码执行测试的功能,成功渗透后找到Server10桌面上的文档,将文档内容作为Flag值提交。

模块C CTF夺旗-攻击

(本模块20分)

一、项目和任务描述:

假定你是某企业的网络安全渗透测试工程师,负责企业某些服务器的安全防护,为了更好的寻找企业网络中可能存在的各种问题和漏洞。你尝试利用各种攻击手段,攻击特定靶机,以便了解最新的攻击手段和技术,了解网络黑客的心态,从而改善您的防御策略。

请根据《赛场参数表》提供的信息,在客户端使用谷歌浏览器登录攻击机。

找到自己的靶机,然后进行攻击和加固,不过找到自己靶机要从众多靶机中自己寻找,现没有体验,所有不知道。今年的靶机会存在在一个特定的网段中,找的方法可能是从1开始+队伍数=靶机群的位置,每个靶机漏洞不同,有的分高有的分低。

二、操作系统环境说明:

客户机操作系统:Windows 10

攻击机操作系统:Kali Linux

靶机服务器操作系统:Linux/Windows

三、漏洞情况说明:

1.服务器中的漏洞可能是常规漏洞也可能是系统漏洞;

2.靶机服务器上的网站可能存在命令注入的漏洞,要求选手找到命令注入的相关漏洞,利用此漏洞获取一定权限;

3.靶机服务器上的网站可能存在文件上传漏洞,要求选手找到文件上传的相关漏洞,利用此漏洞获取一定权限;

4.靶机服务器上的网站可能存在文件包含漏洞,要求选手找到文件包含的相关漏洞,与别的漏洞相结合获取一定权限并进行提权;

5.操作系统提供的服务可能包含了远程代码执行的漏洞,要求用户找到远程代码执行的服务,并利用此漏洞获取系统权限;

6.操作系统提供的服务可能包含了缓冲区溢出漏洞,要求用户找到缓冲区溢出漏洞的服务,并利用此漏洞获取系统权限;

7.操作系统中可能存在一些系统后门,选手可以找到此后门,并利用预留的后门直接获取到系统权限。

四、注意事项:

1.不能对裁判服务器进行攻击,警告一次后若继续攻击将判令该参赛队离场;

2.Flag值为每台靶机服务器的唯一性标识,每台靶机服务器仅有1个;

3.选手攻入靶机后不得对靶机进行关闭端口、修改密码、重启或者关闭靶机、删除或者修改Flag、建立不必要的文件等操作;

4.在登录自动评分系统后,提交靶机服务器的Flag值,同时需要指定靶机服务器的IP地址;

5.赛场根据难度不同设有不同基础分值的靶机,对于每个靶机服务器,前三个获得Flag值的参赛队在基础分上进行加分,本阶段每个队伍的总分均计入阶段得分,具体加分规则参照赛场评分标准;

6.本环节不予补时。

模块D CTF夺旗-防御

(本模块20分)

一、项目和任务描述:

假定各位选手是某安全企业的网络安全工程师,负责若干服务器的渗透测试与安全防护,这些服务器可能存在着各种问题和漏洞。你需要尽快对这些服务器进行渗透测试与安全防护。每个参赛队拥有专属的堡垒机服务器,其他队不能访问。参赛选手通过扫描、渗透测试等手段检测自己堡垒服务器中存在的安全缺陷,进行针对性加固,从而提升系统的安全防御性能。

请根据《赛场参数表》提供的信息,在客户端使用谷歌浏览器登录需要加固的堡垒服务器。

找到自己靶机存在的漏洞进行加固,并保存截图说明说明有什么原因,一定会存在一些扫描就能攻击的一些漏洞,还有就是可能出现一些关于web的一些进阶题目,还有注意一些高端口可能用普通的sSsV扫描不出来。注意用-p-去扫描所有的端口。

二、操作系统环境说明:

客户机操作系统:Windows 10

攻击机操作系统:Kali Linux

堡垒服务器操作系统:Linux/Windows

三、漏洞情况说明:

1.堡垒服务器中的漏洞可能是常规漏洞也可能是系统漏洞;

2.堡垒服务器上的网站可能存在命令注入的漏洞,要求选手找到命令注入的相关漏洞,利用此漏洞获取一定权限;

3.堡垒服务器上的网站可能存在文件上传漏洞,要求选手找到文件上传的相关漏洞,利用此漏洞获取一定权限;

4.堡垒服务器上的网站可能存在文件包含漏洞,要求选手找到文件包含的相关漏洞,与别的漏洞相结合获取一定权限并进行提权;

5.操作系统提供的服务可能包含了远程代码执行的漏洞,要求用户找到远程代码执行的服务,并利用此漏洞获取系统权限;

6.操作系统提供的服务可能包含了缓冲区溢出漏洞,要求用户找到缓冲区溢出漏洞的服务,并利用此漏洞获取系统权限;

7.操作系统中可能存在一些系统后门,选手可以找到此后门,并利用预留的后门直接获取到系统权限。

四、注意事项:

1.每位选手需要对加固点和加固过程截图,并自行制作系统防御实施报告,最终评分以实施报告为准;

2.系统加固时需要保证堡垒服务器对外提供服务的可用性;

3.不能对裁判服务器进行攻击,警告一次后若继续攻击将判令该参赛队离场;

4.本环节不予补时。