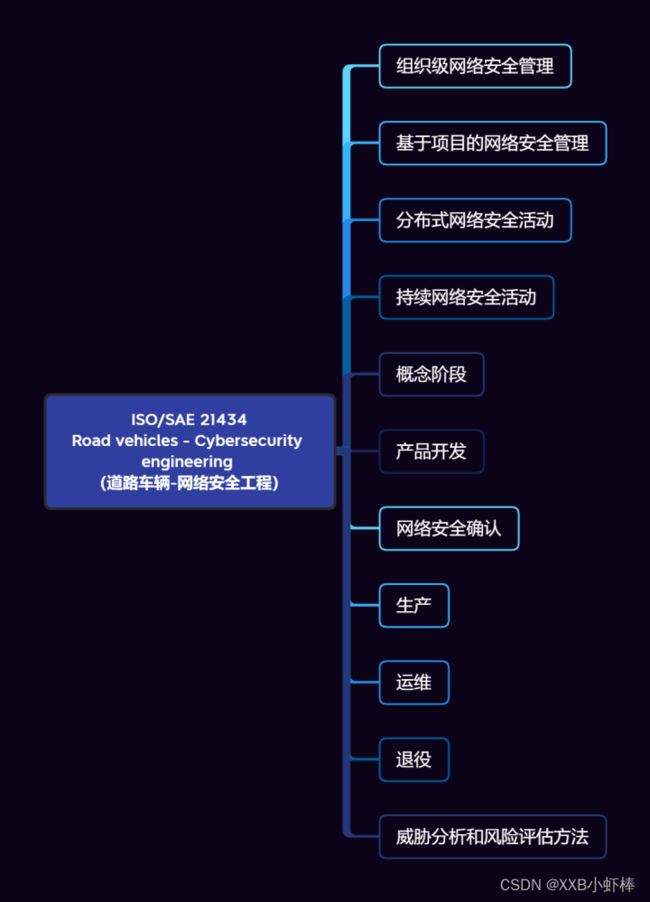

车辆网络安全ISO/SAE 21434解读(二)组织级网络安全管理

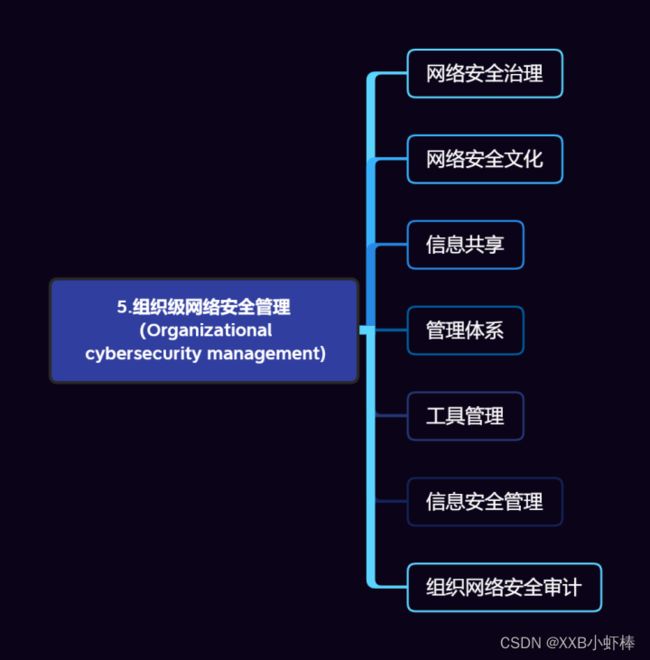

第5章 组织级网络安全管理(organizational cybersecurity management)规定了公司/组织层面网络安全管理的要求,是组织内部最高层面的安全方针,标准中从7个方面提出了要求:

- 网络安全治理(cybersecurity governance)

网络安全治理是最宏观的层面的安全治理方针,总共有5条要求,可总结为以下几点:

- 领导层重视

公司最高层必须具备网络安全管理的概念,认可并且重视网络安全的体系和能力建设,以保证安全工作的顺利实施。

- 流程保证

这里可以理解为CSMS体系的保证,流程包含了概念、开发、生产、运维、退役、TARA方法论,安全监控,信息共享,应急响应等21434中提及的所有环节的流程。每个模块的体系文件又可以分为程序、指导手册,方法论和模板多级文件。

- 职责划分

CSMS体系建立好后,必须将各环节的职责分配给相应的部门/人员,确保流程真正落地。

- 资源保证

必须保证相关能力的人员、技术和工具等资源。

- 与现有流程的结合

考虑如何将网络安全管理活动嵌入组织现有的流程中。

2. 网络安全文化(cybersecurity culture)

这一节规定了组织实施网络安全管理需具备的“软实力”,可归结为以下3点:

- 建立良好的网络安全文化

对于什么是“良好”的网络安全文化,可参考文件后的附录B,内容和26262中提及的安全文化示例基本一致。

- 保证人员的能力和意识

能力涵盖了多个方面,如具备风险管理的流程和规定,具备功能安全、隐私保护的相关流程规定,人员具备相关专业领域的知识以及渗透、安全防护的知识等。

- 持续改进

持续改进需贯穿在网络安全工程的所有活动中,改进可以来源于内/外部的监控获取的信息、lessons learn, 相似项目的经验,开发过程中发现的问题、体系/流程审核中发现的问题等。

3. 信息共享(Information Sharing)

信息共享要求组织必须考虑组织内外部哪些数据共享是必须的、允许的,哪些是被禁止的,并根据这个准则去管理与第三方共享的数据。

在具体实施层面,通常会对信息进行分级,制定相关的信息共享流程,使用专门的信息传输工具,与第三方确定漏洞披露原则等。

4. 管理体系(Management System)

组织应建立一个质量管理体系来支撑网络安全工程。主要支持网络安全工程中的变更管理、文档管理、配置管理和需求管理。其中产品的安全配置信息必须在产品终止维护前保持可用。此外,本节中还建议组织制定生产制造环节的网络安全管理体系。

目前行业内绝大部分企业都通过了16949的认证,在实际实施中需要考虑的是将网络安全开发活动纳入原有的变更、文档、配置和需求管理流程中进行管理。

5. 工具管理(Tool Management)

组织应对能够影响相关项和组件网络安全的工具进行管理,这些工具可能包括:

- 开发过程中的工具如模型开发,静态代码检查,验证工具。

- 生产中的工具如软件刷写工具、产线检测仪。

- 运维阶段的工具如在线诊断工具等。

工具可以通过以下的方法进行管理:使用用户手册和勘误表,访问控制,权限控制,预防非预期行为和操作等。

此外,本节还建议在产品退役前,应保持相关环境(如软件编译、开发环境、测试环境)可复制,以便在后续发生网络安全事件时,可对漏洞进行复现和管理。

6. 信息安全管理(Information security management)

建议:相关的工作产品应该由一个信息安全管理系统来管理

7. 网络安全审计(organization cybersecurity audit)

组织应进行网络安全审计,以判断组织的流程是否达到了本标准的要求。需要注意几点:

- 审计人可以来自组织内部或外部,但必须保证审计的独立性,关于独立性的要求可以参考26262中的相关描述。

- 网络安全审计可以包含在质量体系的审计中(如IATF 16949)。

- 审计可以分阶段进行

最后在总结一下本章节要求输出的工作产品:

[WP-05-01]网络安全方针、规则和流程

[WP-05-02]能力管理、意识管理和持续改进的证据

[WP-05-03]质量管理体系的证据

[WP-05-04]工具管理的证据

[WP-05-05]网络安全审计报告

小结

本章规定了组织最高层级的网络安全管理要求,企业中CSMS的牵头部门应基于本章内容制定企业网络安全管理的总体方针,然后识别和推动各相关责任方建立各自模块(如开发,运维,供应商管理等)的网络安全管理体系。

随着联合国ECE R155法规被纳入GSR,以及国内网络安全标准制定的快速推进,CSMS建设已经变成各大OEM迫在眉睫的工作。强标的驱动保证了网络安全工作在组织中得以自上而下的进行,因此对于相关企业来说,工作的难点就在于识别出网络安全开发流程与现有流程相比,新增了哪些活动,有哪些活动可与现有活动融合,从而在合规的基础上,制定出最适宜、变更成本最低的网络安全管理体系搭建方案。