Web漏洞-XSS

XSS漏洞

原理:

WEB 应用程序混淆了用户提交的数据和 JS 脚本的代码边界,导致浏览器把用户的输入当成了 JS 代码来执行。XSS 的攻击对象是浏览器一端的普通用户。

分类:

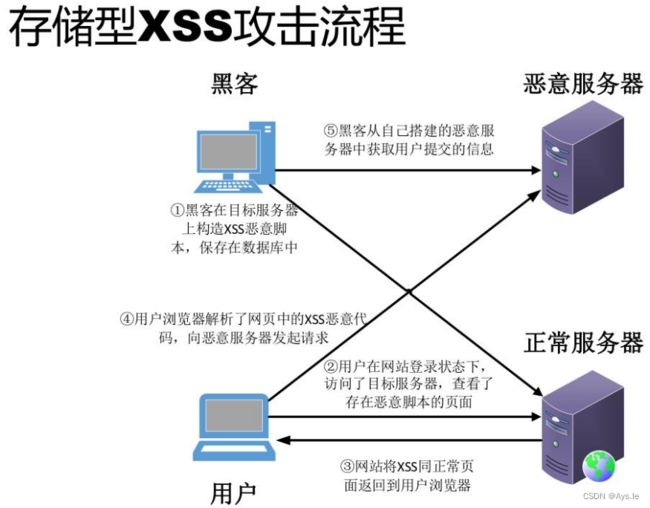

存储型:持久化,代码是存储在服务器中的,如在个人信息或发表文章等地方,插入代码,如果没有过滤或过滤不严,那么这些代码将储存到服务器中,用户访问该页面的时候触发代码执行。这种XSS比较危险,容易造成蠕虫,盗窃cookie

常见注入点

论坛、博客、留言板、网站的留言、评论、日志等交互处。

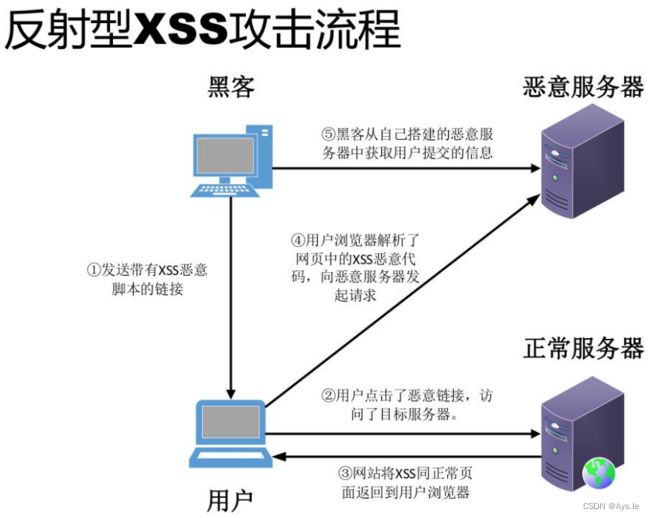

反射型:非持久化,需要欺骗用户自己去点击链接才能触发XSS代码(服务器中没有这样的页面和内容),一般容易出现在搜索页面

常见注入点:

网站的搜索栏、用户登录入口、输入表单等地方,常用来窃取客户端cookies或钓鱼欺骗。

DOM型:不经过后端,DOM-XSS漏洞是基于文档对象模型(Document Objeet Model,DOM)的一种漏洞,DOM-XSS是通过url传入参数去控制触发的,其实也属于反射型XSS。

document.referer

window.name

location

innerHTML

documen.write

危害:

1、网络钓鱼,包括获取各类用户账号

2、窃取用户cookies资料,从而获取用户隐私信息,或利用用户身份进一步对网站执行操作;

3、劫持用户(浏览器)会话,从而执行任意操作,例如非法转账、强制发表日志、电子邮件等

4、强制弹出广告页面、刷流量等

5、网页挂马;

6、进行恶意操作,如任意篡改页面信息、删除文章等

7、进行大量的客户端攻击,如ddos等

8、获取客户端信息,如用户的浏览历史、真实p、开放端口等

9、控制受害者机器向其他网站发起攻击;

10、结合其他漏洞,如csrf,实施进步危害;

11、提升用户权限,包括进一步渗透网站

12、传播跨站脚本蠕虫等

常出现的地方:

1、数据交互的地方

get、post、cookies、headers

反馈与浏览

富文本编辑器

各类标签插入和自定义

2、数据输出的地方

用户资料

关键词、标签、说明

文件上传

攻击载荷

#引用外部的xss

#弹出hack

#弹出cookie

标签:可以使用onload属性或其他更加模糊的属性(如属性)在标记内部传递XSS有效内容background标签:

#弹出cookie

注:对于数字,可以不用引号