网络安全协议(2)

作者简介:一名在校云计算网络运维学生、每天分享网络运维的学习经验、和学习笔记。

座右铭:低头赶路,敬事如仪

个人主页:网络豆的主页

目录

前言

一.信息技术安全评估通用标准

1.CC安全测评体系分析

2.CC体系一共包括3大部分

3.CC中的重要概念

4.CC各部分的作用

二.安全功能组件

三.安全保证组件

四.CC测评流程

五.CC评估方法

1.评估方法的组织结构

2.一般模型

3.观察报告和评估报告

4.评估结果判定定义

六.通用准则识别协议

前言

本章将会讲解信息技术安全评估通用标准。

一.信息技术安全评估通用标准

进入20世纪90年代中期,信息技术安全评估通用标准CC产生,它是加拿大、法国、德国、荷兰,英国和美国6个国家共同努力的成果。CC标准是现阶段最完整的信息技术安全性评估准则。

CC标准将信息技术安全要求分为“功能”和“保证”两大部分。

1.CC安全测评体系分析

CC是一个庞大的体系,仅文档就有1111页。国内的很多操作系统测评是建立在CC标准上的,所以非常有必要对CC标准的使用方法以及用CC标准进行安全测评的方法、流程和步骤进行分析和总结。

CC标准的全称是Common Criteria for Information Technology Security Evaluation.即信息技术安全性评价通用准则。

2.CC体系一共包括3大部分

分别是:信息技术安全性评价通用准则,信息技术安全评价通用方法,通用准则识别协议。

(1)CC概要

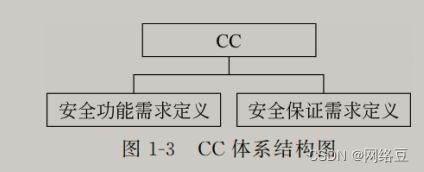

CC为IT产品提供了一系列通用的安全功能需求和安全保证需求,它可以用做安全功能的IT产品开发、评价和采购的指导。CC的体系结构如图1-3所示。

CC分为3个部分,每个部分的内容如下。

- 第1部分:简介和一般模型。该部分是CC的总体结构简介,定义了信息技术安全性评估的一般概念和原理,并提出了评估的一般模型。整个评估的过程都要遵循这个一般模型。

- 第2部分:安全功能组件。该部分建立了一系列功能组件,作为TOE基本功能需求的标准模板。

- 第3部分:安全保证组件。该部分建立了一系列保证组件,作为TOE基本保证需求的标准模板。该部分包括PP和ST的评价准则等安全保证需求,而且介绍7个被称为评价保证级别的保证包。

3.CC中的重要概念

CC标准涉及以下几个关键概念,这几个概念一直贯穿整个CC标准。其中的评估对象、保护轮廓,安全目标、组件和包都是CC结构的重要组成部分。

(1)评估对象(TOE)。作为安全性评估对象的一系列软件、固件或硬件以及它们的文档,如操作系统、防火墙产品、计算机网络、密码模块等,以及相关的管理员指南、用户指南、设计方案等文档。

(2)保护轮廓(PP)。PP是一种TOE类型的安全需求的独立强制性描述。PP是用户对安全需求的明确表述。一个PP为一类TOE基于其应用环境定义了一组安全要求,而不管这些要求具体如何实现,实现问题由“安全目标”来解决。换句话说,PP与某一个具体的TOE无关,它定义的是用户对这类TOE的安全需求,规定了一类TOE的安全性技术要求以及确保正确有效地实现这些要求的安全保证措施。主要内容如下。

- ①需要保护的对象,对该类产品或系统的界定性描述。

- ②确定安全环境,如需要保护的资产、已知的威胁、用户的组织、安全策略等。

- ③TOE的安全目的,对安全问题的相应对策,包括技术性和非技术性措施。

- ④信息技术的安全需求,包括功能需求、保证需求和环境安全需求,这些需求通过满足安全目的,进一步提出具体在技术上如何解决安全问题。

- ⑤基本原理,指明安全需求对安全目的、安全目的对安全环境是充分且必要的。

- ⑥附加的补充说明信息,在标准体系中.PP相当于产品标准,有助于过程规范性标准的开发。国内外现已对应用级防火墙、包过滤防火墙、智能卡、数据库、访问控制、人侵检测、PKl、VPN、网上证券委托等产品或系统开发了相应的PP。

(3)TOE安全规范(ST)。ST的开发是针对具体的TOE而言的,它包括该TOE的安全目的和能满足安全目的的安全需求,以及为满足安全性技术要求而提供的特定安全性技术要求和保证措施。

(4)组件(Component)。组件是CC的一个关键概念,描述一组特定的安全需求,是可供PP、ST或包选取的最小安全需求集合,即将传统的安全需求分成不能再分的块。

(5)包(Package).组件依据某一特定关系组合在一起,就构成包。构建包的目的是定义那些公认有用的、对满足某一特定安全目的有效的安全要求。包可用于构造更大的包、PP和ST或测评用。例如,测评人员可以根据将CC中某个安全等级指定的组件放在一起,组成一个典型的包——评估保证包。

4.CC各部分的作用

通常.CC只被认为是一个IT安全产品的评价准则。但是,它的作用不仅在于对测评对象的评价,对于IT产品的消费者和开发者都有非常重要的作用。从另一个角度来说.CC关注的不仅是测评,而是整个IT安全产品的生命周期。用户在IT安全产品开发之前,应该通过专业人土的帮助,按照CC安全功能组件,提出对产品的安全需求,即保护轮廓(PP):在产品设计阶段,开发人员应该按照(C安全功能组件,形成对IT安全功能设计的描述(ST);在产品完成之后,认证机构应该根据CC安全保证组件,对PP、ST等进行安全保证的测评和对TOE进行安全功能的测评。

二.安全功能组件

CC通过“类(Class)一族(Family)一组件(Component)”结构组织安全功能需求。每一个类代表一类安全功能,其中包括类名、类介绍和一个或多个功能族。如图1-4所示,每一个功能类有一个唯一的类名,类介绍表达为了满足安全目的族的共同意图和方法。

每个族是更加具体的安全功能分支,内容包括族名、族行为、组件级别、管理、审计和

组件。

三.安全保证组件

安全保证类的组织结构和安全功能需求的组织结构类似。保证类的类名、类介绍、族名、组件标识、组件依赖关系和组件中的元素和功能类的类似,族目的和组件目的分别介绍了保证族、组件的意图;应用提示是包含描述引起使用者注意的应用信息。

安全保证需求共包括8个类,38个族。

这8个类分别如下:

APE,保护轮廓(PP)评估类:ASE,安全目标(ST)评估类:ADV,开发类:AGD,

指导文档类:ALC,生命周期类:ATE.测试类;AVA,脆弱性评估类;ACO,组合类。

安全保证中还包含对7个EAL(Evaluation Assurance Levels)级别的定义,内容如下。

- EAL1:功能型测试级,证明TOE与功能规格的一致。

- EAL2:结构性测试级,证明TOE与系统层次设计概念一致。

- EAL.3:工程方法上的测试及验证级,证明TOE在设计上采用了积极安全操作系统安全测评研究的工程方法。

- EALA:工程方法上的方法设计、测试和评审级,证明TOE采用了基于良好开发过程的安全工程方法。

- EAL.5:半形式化设计和测试级,证明TOE采用了基于严格过程的安全工程方法,并适度应用了专家安全工程技术。

- EAL.6:半形式化地验证设计和测试级,证明TOE将安全工程技术应用到严格的开发环境中,来达到消除大风险,保护高价值资产的目的。

- EAL.7:形式化地验证设计和测试级,证明TOE的所有安全功能经得起全面的形式化分析

安全级别和组件之间的关系可以用一张表概括,如表1-2所示。每一个安全级别和每个族中的一个或零个组件对应,测评时可以根据需要达到的安全级别选择相应的安全保证组件。例如,如果要对开发类进行安全级别为EAL.7的测评,需要选择的组件分别是

- ADV_ARCI、ADV_FSP6、ADV_IMP2、ADV_INT3、ADV_SPMI和ADV_TDS6.

四.CC测评流程

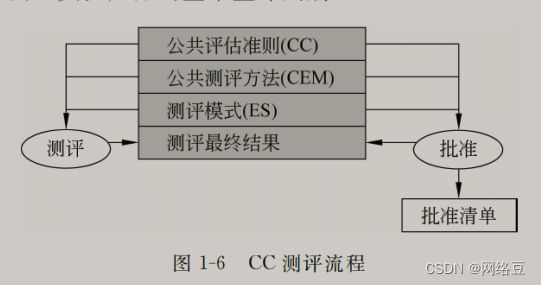

对CC测评流程的总结如图1-6所示。由图可以看出,CC测评标准不仅关注信息安全产品的安全功能,而且关注产品的整个生命周期。

五.CC评估方法

CEM(公共测评方法)是为了进行CC评估而开发的一种国际公认方法。CEM支撑信息安全评估的国际互认,主要是针对评估者开发的。其他团体,如开发者、发起者、监督者和其他与发布、使用评估结果有关的团体,也都可以从CEM中得到一些有用的信息。

评估过程由对开发过程和测试过程所执行的评估行为组成。其中,开发过程和检测过程必须遵循评估方法。也有部分行为,虽然在开发过程和检测过程中,但不在评估过程和CEM之中。

1.评估方法的组织结构

如同CC用类、组件来对安全功能或安全保证进行组织,CEM以活动、子活动和行为来组织对评估方法的说明。CC中的类、组件、评估人员行为元素分别和CEM中的活动、子活动和行为对应.CC中的每个保证类在CEM中都有一个活动与之对应。每个组件都有子活动相对应,子活动有多个行为,行为详细说明了相关保证组件的评估方法。活动、子活动的分类标识符和CC中保证类的类、组件标识符一致。

2.一般模型

为了消除不正当的压力对评估的影响,CEM定义了4个角色:发起者、开发者、评估者和评估权威机构。

- 发起者负责请求和支持评估,负责建立评估协议(即委任评估),并且保证评估者提供评估证据。开发者开发TOE,并且对于提供的评估所需的证据负责(即培训,设计信息)。

- 评估者执行评估任务,评估者代表发起者,从开发者处或直接从发起者处接收评估证据,执行评估子活动并且提供评估结果给评估权威,评估权威机构建立并且维护计划,对评估者的评估进行监督,并且根据评估结果发布检验报告,证明给评估者。

CEM定义了评估模型,用这个模型来介绍每个族的评估方法。

评估模型通常有4个任务:输入任务、输出任务、评估子活动及评估人员的评估技术能力范例。

输入列出了评估人员评估时需要使用的材料,输出包括观察报告(OR)和评估技术报告(ETR):评估子活动包含多个行为,即对评估方法的说明。

3.观察报告和评估报告

- 输出分为观察报告(OR)和评估技术报告(ETR)。其中OR为评估人员提供了一种机制,从评估的角度来澄清和确定问题。如果判定失败,评估人员可以利用OR来说明评估结果。

- OR的内容包括以下方面:PP或TOE标识符、得出评估任务/子活动的观察结果、对严重性的评估(例如,指出一个失败的判定、阻止了评估的继续进行、需要在评估完成之前做裁决)、鉴定负责解决这个问题的组织、推荐的解决时间表、没有解决对评估影响的估价。

- CEM给出的评估技术报告(ETR)的结构分为8个部分,分别是介绍、TOE结构描述、评估方法技术和工具、评估结果、结论和建议、评估证据列表、术语表和观察报告。PP的ETR中没有TOE结构描述这一项。

4.评估结果判定定义

CEM还给出了评估判定的定义。判定分为4个层次,即评估行为单元判定、安全保证组件判定、安全保证类判定、评估结果判定。每个层次的判定都是在其上一个层次基础上做出的,如果上一层有一个以上的失败判定,那这一次的判定也为失败。CEM认可三种互斥的判定类型是通过、失败和未决定,CEM对这三种判定给出明确的定义。

六.通用准则识别协议

通用准则识别协议(CCRA)列出了有CC认证授权的参与者(Participant),例如美国国家安全局、加拿大国家通信安全机构、芬兰国家财政部、希腊内政部等,之后详细叙述了这些机构的权利、职能、管理等方面的要求和规定。

参与者可以授权有资质的认证机构(CBs),进行CC认证的权利,并列出了对这些机构的要求。例如,美国国家信息保证伙伴——通用准则评价和确认计划、加拿大通用准则评价和认证计划等,都是CBs。

致力于支持该体系的原则,服从和同意现有参与者的国家代表都可以被吸纳为新的CC参与者。遗憾的是,中国还没有成为CC的参与者。

经过认证授权的IT产品,有权利在产品上使用如图1-7所示的标志,这个标志表明参与者已经授权CC认证。

参与者或授权认证机构则有权利使用如图1-8所示的标志来标识它们的身份。

创作不易,求关注,点赞,收藏,谢谢~