文件包含学习

一、文件包含简介

在各种各样的漏洞存在中,就会有各种函数代表,例如sql注入漏洞中的checkstr()函数等。

同样文件包含漏洞里的函数有:include(),require(),include_once(),require_once()。

文件包含漏洞和SQL注入等攻击方式一样,也是一种“注入型漏洞”,其本质就是输入一段我们用户能够控制的脚本或者代码,也就是参数可控,并让服务器端执行。

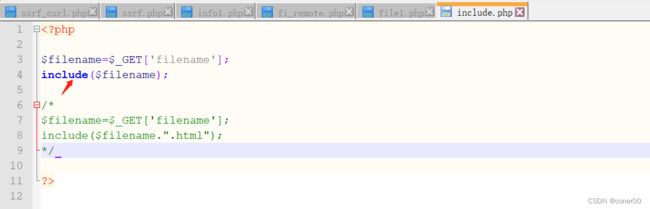

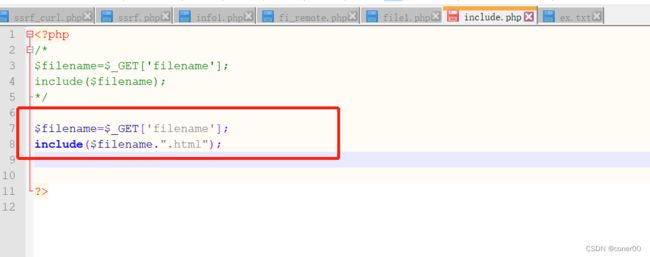

例如我们有include.php文件里面包含的php代码里有include函数:

这里是GET传参,得到filename

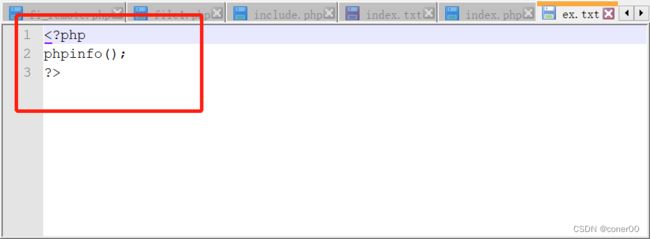

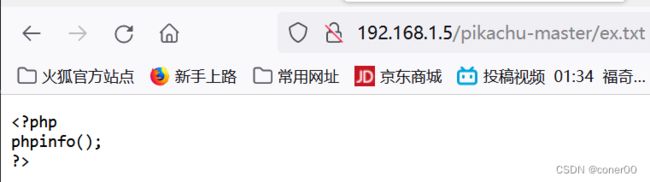

假如我们把传入的filename命名为ex.txt

,且ex.txt的内容为:

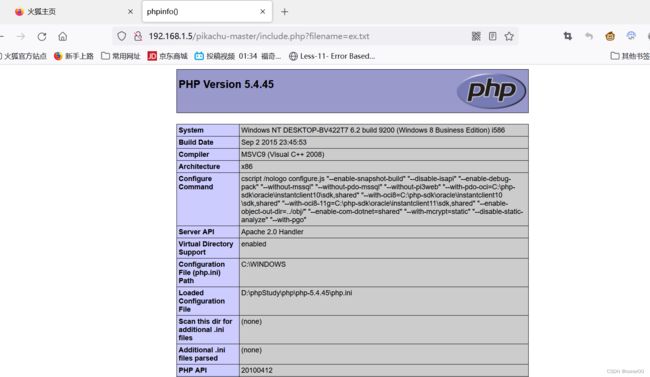

现在我们进行访问:

这里就是文件包含,将ex.txt里面的内容当作php代码进行执行的。如果直接访问ex.txt的话,显示的就是ex的文本内容。

包含文件即意味着将包含的文件进行脚本解析。

1、包含函数

以下函数在进行文件包含时,包含的内容将直接当做php代码执行。可通过伪协议、相对路径、绝对路径方式进行包含。

require(),找不到被包含的文件时会产生致命错误,并停止脚本运行。

include(),找不到被包含的文件时只会产生警告,脚本将继续运行。

include_once()与include()类似,唯一区别是如果该文件中的代码已经被包含,则不会再次包含。

require_once()与require()类似,唯一区别是如果该文件中的代码已经被包含,则不会再次包含。

2、漏洞产生的原因?

输入一段我们用户能够控制的脚本或者代码,也就是参数可控,并让服务器端执行。而include()这类的漏洞函数并不在意被包含的文件是什么类型,只要有php代码,都会被解析出来,这样网站有文件包含漏洞,jpg文件就可以被当作php文件进行解析。

输出型函数会造成跨站漏洞、数据库查询的函数会造成sql注入漏洞、包含的函数会造成包含漏洞,不同的函数会造成不同的漏洞。

二、当地文件包含

本地文件包含漏洞:仅能够对服务器本地的文件进行包含,由于服务器上的文件并不是攻击者所能够控制的,因此该情况下,攻击者更多的会包含一些 固定的系统配置文件,从而读取系统敏感信息。

1、无限制当地文件包含

例如上方举例include.php文件包含ex.txt文件

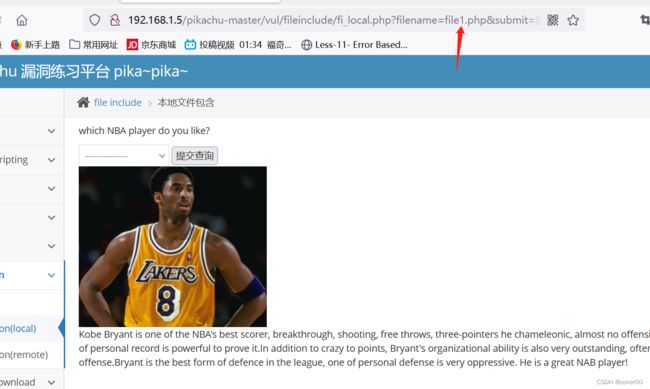

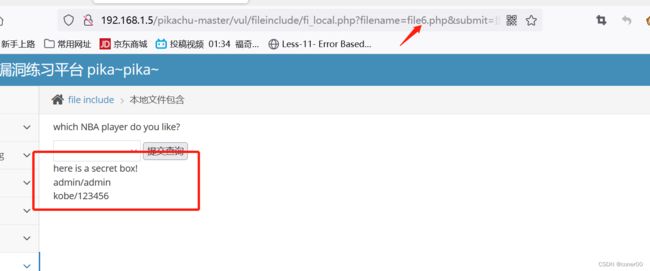

(1)、寻找隐藏文件

注意到?filename=后面的参数,file1.php 有人有可能有file2.php file3.php等等。利用burp爆破,当数字为6时,出现了隐藏文件。

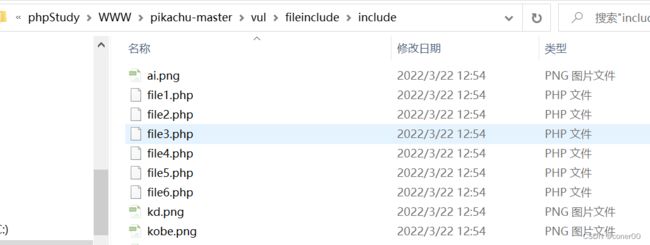

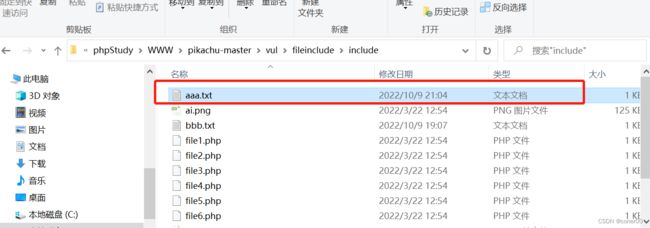

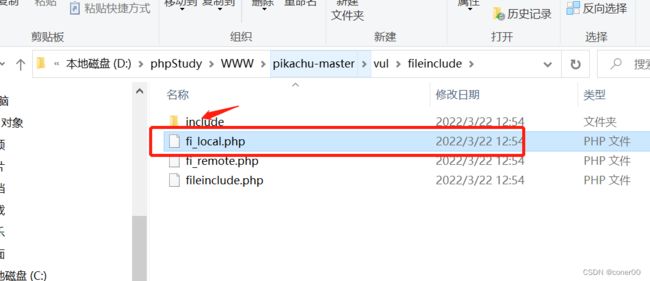

file7.php返回了报错,通过这个报错,可以知道fi_local.php中用来进行文件包含的函数是include(),并且包含的文件路径为与fi_local.php同文件夹下include文件夹中的文件。经验证是的。

(2)、读取不同文件夹文件

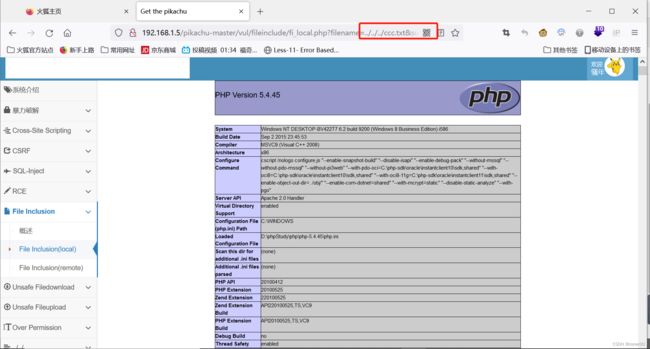

http://192.168.1.5/pikachu-master/vul/fileinclude/fi_local.php?filename=../../../ccc.txt&submit=%E6%8F%90%E4%BA%A4%E6%9F%A5%E8%AF%A2#

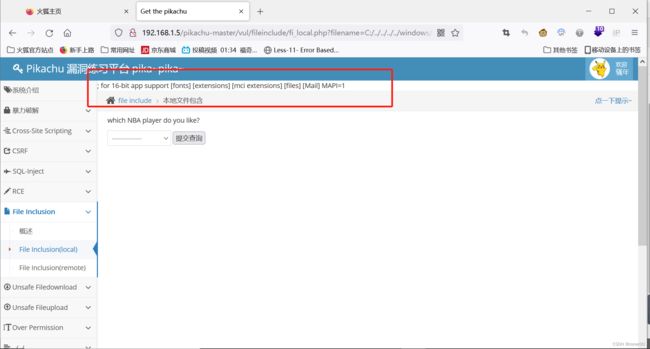

(3)、读取系统文件

; for 16-bit app support [fonts] [extensions] [mci extensions] [files] [Mail] MAPI=1

.ini 文件是Initialization File的缩写,即初始化文件,是windows的系统配置文件所采用的存储格式,统管windows的各项配置,一般用户就用windows提供的各项图形化管理界面就可实现相同的配置了。INI 文件以;置于行首视为注释,注释后将不会被处理和识别。

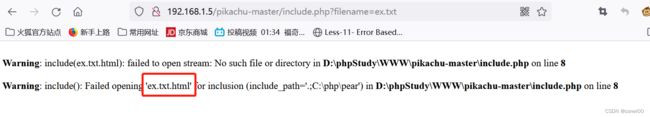

2、有限制当地文件包含

(1)、00截断

限制了文件的名字,使其变成了ex.txt.html文件,而这个文件并不存在。

解决办法:在filename后面加%00进行截断。但是00字符截断需要php<5.3.4、需要 magic_quotes_gpc=off

(2)、长度截断

电脑文件命名有长度限制,如果文件名超过256,那么后面的就相当于不存在。

条件:windows,点号需要长于256;linux长于4096

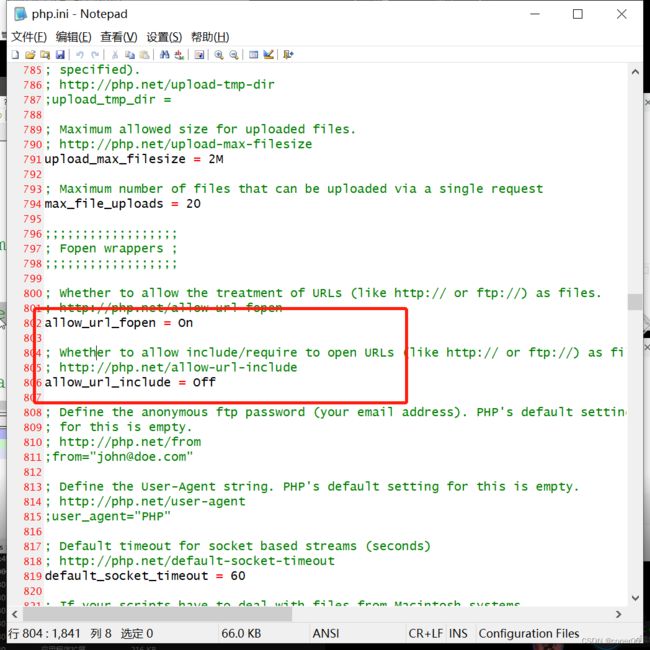

三、远程文件包含

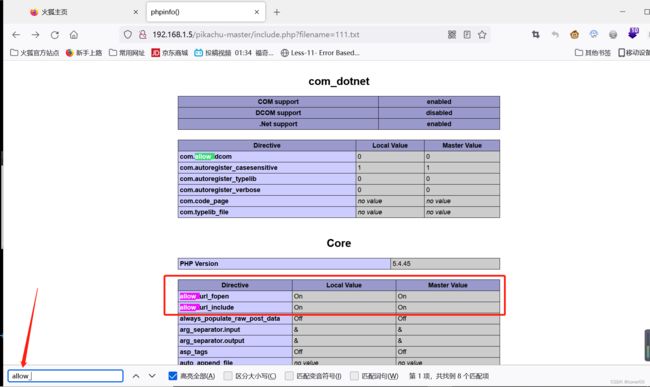

allow_url_fopen = On

allow_url_include = On

只有是on才表示支持远程包含。

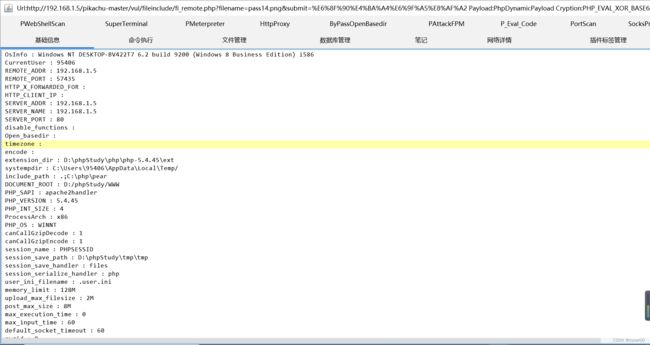

但是在实际测试中,无法看到这个配置文件的,那么如何判断他的状态呢?

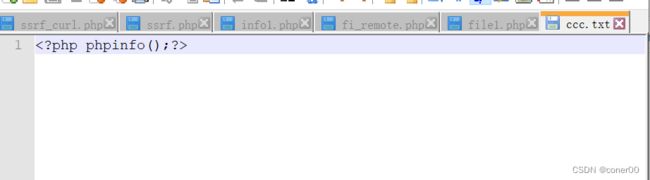

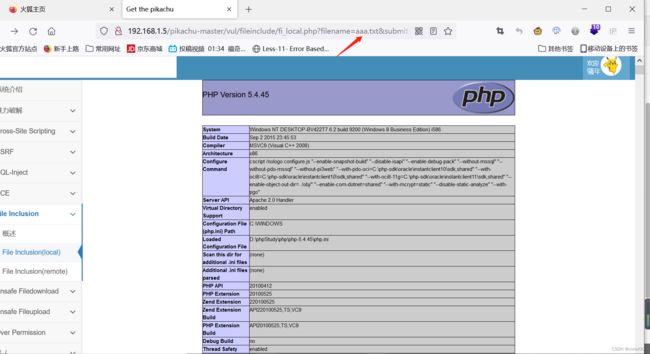

可以通过验证(phpinfo())看

还可以文件扫描

1、无限制

相对于本地文件包含,远程文件包含且无限制,对于我们来说更自由,我们可以传入图片,图片里面包含php代码,当访问图片时,就会触发解析脚本。

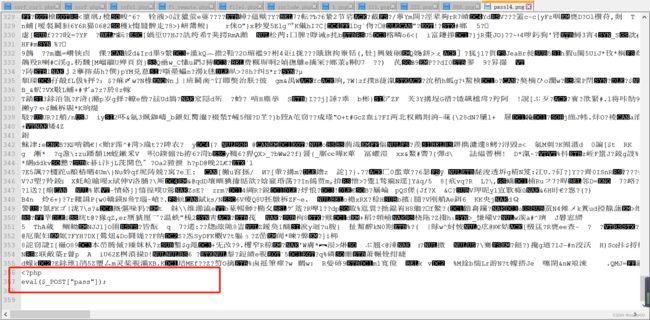

我们找到一张包含php代码的图片:

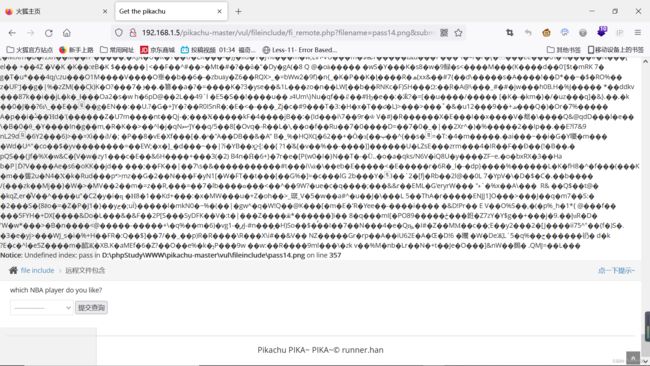

然后我们进行访问:

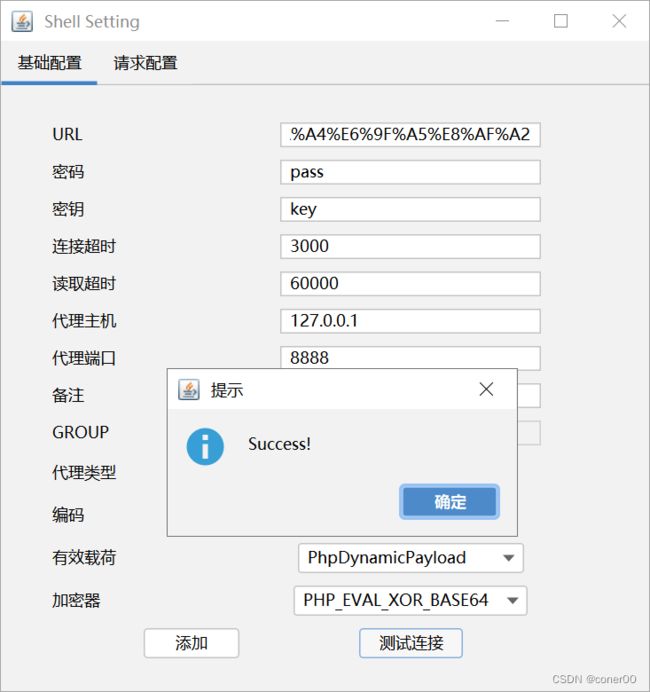

不知道为啥这返回的是空白网页,于是我到了pikachu文件包含的专门地盘进行测验就成功!

2、有限制

在后面加上

?

%23

%20

可绕过

四、伪协议

PHP支持的伪协议就是拿权限

php://input 作用:执行php代码,拿权限

php://filter

PHP伪协议事实上就是支持的协议与封装协议(12种)

a. file:// — 访问本地文件系统

b. http:// — 访问 HTTP(s) 网址

c. ftp:// — 访问 FTP(s) URLs

d. php:// — 访问各个输入/输出流(I/O streams)

e. zlib:// — 压缩流

f. data:// — 数据(RFC 2397)

g. glob:// — 查找匹配的文件路径模式

h. phar:// — PHP 归档

i. ssh2:// — Secure Shell 2

j. rar:// — RAR

k. ogg:// — 音频流

l. expect:// — 处理交互式的流

file://协议

file://协议在双off的情况下也是可以正常使用的。

allow_url_fopen :off/on

allow_url_include:off/on

file://用于访问本地文件系统,在CTF中常用来读取本地文件。

使用方法:file://文件的绝对路径和文件名。

Eg:http://127.0.0.1/cmd.php?file=file://D:/soft/phpStudy/WWW/phpcode.txt

php://协议

php://协议的使用条件:

-

不需要开启allow_url_fopen

-

php://input、 php://stdin、 php://memory 和 php://temp 需要开启allow_url_include。

php://filter 用于读取源码且在双off的情况下也可以正常使用

allow_url_fopen :off/on (使用条件)

allow_url_include:off/on

Eg: http://127.0.0.1/cmd.php?file=php://filter/read=convert.base64-encode/resource=index.php

php://input 可以访问请求的原始数据的只读流, 将post请求中的数据作为PHP代码执行。

allow_url_fopen :off/on

allow_url_include:on

Eg:http://127.0.0.1/cmd.php?file=php://input [POST DATA]