七、网络安全

(一)网络安全设计

1、网络安全体系设计

(1)物理安全

通信线路的可靠性、硬软件设备的安全性、设备的备份、防灾害防干扰能力、设备的运行环境、不间断电源

eg机房安全

(2)系统安全

操作系统本身的缺陷(身份认证、访问控制、系统漏洞)、病毒、操作系统的安全配置

eg漏洞补丁管理

(3)网络安全

网络层的身份认证、网络资源的访问控制、数据传输的保密与完整性、远程接入的安全、域名系统的安全、路由系统的安全、入侵检测的手段、网络设施防病毒

eg入侵检测

(4)应用安全

提供服务所采用的应用软件和数据的安全性,包括web服务、电子邮件系统、DNS

eg数据库安全

(5)管理安全

建立安全管理制度、加强人员管理

2、信息安全五要素

完整性、保密性、可用性、不可否认性、可控性,扩展:可审查性、可鉴别性

3、网络安全基本技术

数据加密:数据按照规则打乱,重新组合

数字签名:证明发送者签发,发送者不可否认,接收者可验证但不能编造或篡改,也可证明完整性

身份认证:验证用户合法性

防火墙:控制内外数据进出,阻挡病毒木马

入侵检测:采用异常检测特征保护网络

网络隔离:内外网络分开使用,eg网闸

(二)网络安全威胁

1、安全攻击类型

| 类型 |

定义 |

攻击的安全要素 |

| 中断 |

攻击计算机或网络系统,使其变得不可用或不能用 |

可用性 |

| 窃取 |

访问未授权的资源 |

机密性 |

| 篡改 |

截获并修改资源内容 |

完整性 |

| 伪造 |

伪造信息 |

真实性 |

2、常见网络安全威胁

计算机病毒、蠕虫、木马、僵尸网络、拒绝服务DOS(TCP SYN Flooding)、分布式拒绝服务攻击DDOS、垃圾邮件、SQL注入、跨站攻击、端口欺骗(采用端口扫描找到系统漏洞)、IP欺骗攻击(产生的IP数据包为伪造的源IP地址,以便冒充其他系统或发件人身份)

防范DOS和DDOS方法:根据IP地址对数据包进行过滤、为系统访问提供更高级别的身份认证、使用工具软件检测不正常的高流量

3、恶意代码命名

| 名称 |

前缀 |

解释 |

| 引导区病毒 |

Boot |

感染磁盘引导扇区 |

| DOS病毒 |

DOSCom |

通过DOS操作系统进行传播和负载 |

| 蠕虫病毒 |

Worm |

震网病毒(攻击真实世界)、震荡波、欢乐时光、熊猫烧香 |

| 木马 |

Trojan |

X卧底(感染智能手机) |

| 后门 |

Backdoor |

|

| 文件型或系统病毒 |

Win32、PE、Win95、W32、W95 |

感染可执行文件(exe、com)、dll文件,CIH病毒 |

| 宏病毒 |

Macro |

感染办公软件 |

| 脚本病毒 |

Script、VBS、JS |

|

| 恶意程序 |

Harm |

|

| 恶作剧程序 |

Joke |

(三)加密算法与信息摘要

1、对称加密算法(共享密钥)

| 类型 |

密钥长度 |

分组长度 |

安全性 |

特点 |

| DES数据加密标准 |

56 |

64 |

依赖密钥,受穷举法攻击 |

速度较快,适用于加密大量数据 |

| 3DES三重DES加密 |

112、168 |

64 |

军事及,可抗差值等相关分析 |

执行3次DES加密,第一、三次加密使用同一密钥密钥长度112位,三次加密使用不同密钥,密钥长度168位 |

| AES高级加密标准 |

128、192、256 |

128 |

安全级别高 |

速度快 |

| IDEA国际数据加密算法 |

128 |

64 |

能抵抗差分密码分析的攻击 |

|

| RC4流加密算法第四版 |

可变 |

2、非对称加密算法(公开密钥)

RSA、DSA、背包算法、ECC椭圆曲线密码编码学、D-H、Elgamal基于离散对数

RSA

基于大素数分解,可用于数字签名和加密算法

加密体系:公钥加密,私钥解密

签名体系:私钥加密,公钥解密

密钥生成过程:

第一步:选出两个大素数p、q

第二步:令n=p×q,z=(p-1)×(q-1)

第三步:设e为公钥,d为私钥,满足e×d%z=1

3、报文摘要算法

| 类型 |

密钥长度 |

分组长度 |

| MD5信息摘要算法 |

128 |

512 |

| SHA安全散列算法 |

160 |

512 |

(四)数字签名技术

1、数字签名

数字签名用于确认发送者身份和消息完整性。

满足三个条件:接收者能够核实发送者,发送者事后不能抵赖,接收者不能伪造签名

2、数字证书

数字证书是对用户公钥的认证,确保公钥可信任性,

- CA证书颁发机构,CA的私钥对用户的数字证书签名

- RA证书注册机构

- X.509:国际电信联盟ITU-T指定的数字证书标准

(五)密钥管理

1、密钥管理体系

(1)KMI:密钥管理基础设施,第三方KDC(密钥分发中心),秘密物理通道,适用于封闭的内网

(2)PKI:公钥基础设施,不依赖秘密物理通道,适用于开放的外网

(3)SPK:适用于规模化专用网

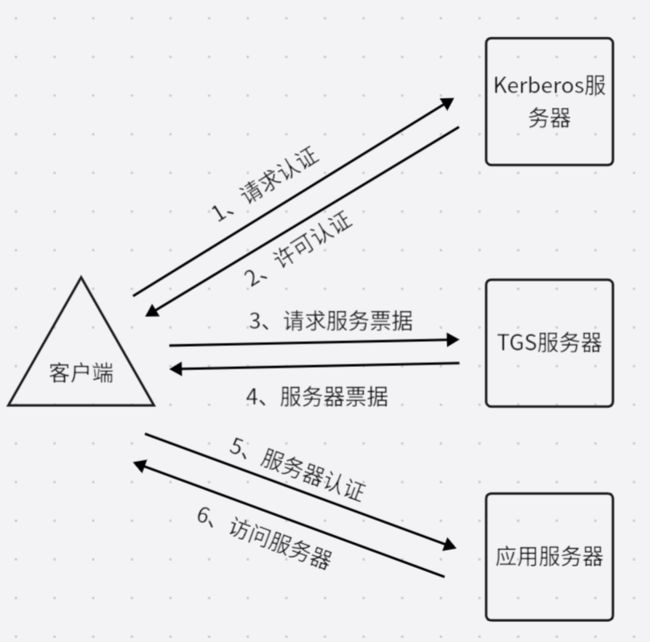

2、Kerberos协议

应用层安全协议。是一项利用一次性密钥和时间戳的认证服务。第四代加时间戳,第五代加序列号。

防重放,保护数据完整性。

使用kerberos协议,用户只需输入一次身份认证信息,就可以凭借此验证获得票据访问多个服务,进行单点登录。

(1)kerberos使用两个服务器:

认证服务器AS:密钥分配中心,同时负责用户的AS注册、分配账号和密码,确认用户,发布用户和TGS之间的会话密钥,类似于税务局

票据授予服务器TGS:发行服务器方的票据,提供用户和服务器之间的会话密钥,类似于公司财务

(2)Kerberos流程

(3)基于Kerberos的网关模型

用户初始登录后,用户名和密码长期保存在内存中,用户登录新应用申请新票据时,系统会自动提取用户名和密码,用户不需要再输入。

3、SET协议安全电子交易协议

采用公钥密码体制和X.509数字证书标准,主要用于保障网上购物信息的安全性

(六)VPN虚拟专用网络

1、VPN特点

- 建立在公网上

- 虚拟性,没有专用物理连接

- 专用性,非VPN用户无法访问

2、VPN四个关键技术

隧道技术、加解密技术、密钥管理技术、身份认证技术

3、VPN三种应用解决方案

- 内联网VPN:企业内部用于连通和分布各个LAN

- 外联网VPN:企业外部用于实现企业与客户、银行、供应商互通

- 远程接入VPN:解决远程用户出差访问企业内部网络

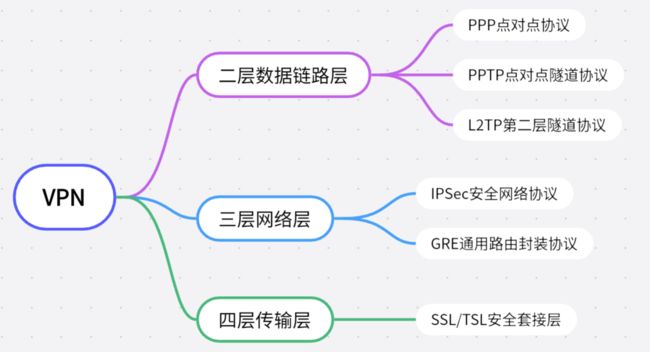

4、VPN在七层协议中使用的技术

5、PPTP点对点隧道协议和L2TP第二层隧道协议对比

- PPTP只使用IP网络,L2TP适用各种网络

- PPTP只能建立一条隧道,L2TP建立两条

- PPTP包头占6字节,L2TP包头占4字节

- PPTP不支持隧道验证,L2TP支持

L2TP封装

| IP(传输) |

UDP(传输) |

L2TP(封装) |

PPP(承载) |

6、IPSec因特网协议安全性

工作在网络层,通过加密与数据源验证来保证数据包传输安全

IPSec包括:

- 认证头AH:用于数据完整和数据源认证,防重放,不支持数据加密

- 封装安全负荷ESP:提供数据加密、数据完整性确认,辅助防重放

- 密钥交换协议IKE:生成分发密钥

IPSec两种工作模式:传输模式和隧道模式

正常数据包

| 原IP头 |

TCP |

数据 |

传输模式下的数据包

| 原IP头 |

AH |

TCP |

数据 |

隧道模式下的数据包

| 新IP头 |

AH |

原IP头 |

TCP |

数据 |

7、MPLS多协议标记交换

工作在2.5层

MPLS技术实现核心就是把IP数据包封装在MPLS数据包中,MPLS将IP地址映射为简单、固定长度的标签,根据标签对分组进行转换

(七)SSL、HTTPS

1、SSL安全套接层协议

SSL处于应用层和传输层之间,与TLS传输层安全标准是双胞胎,使用RC4加密算法

SSL协议栈

| SSL握手协议 |

SSL修改密文协议 |

SSL警告协议 |

HTTP |

| SSL记录协议 |

|||

| TCP |

|||

| IP |

|||

SSL和IPSec的区别

IPSec在网络层建立隧道,适用于固定的VPN,SSL通过应用层的web连接建立,适用移动用户远程访问公司的VPN

IPSec工作在网络层,灵活性小,SSL工作在传输层,灵活性大

2、HTTPS安全超文本传输协议

应用于传输层,使用TCP的443端口,SSL+HTTP=HTTPS

3、S-HTTP(已淘汰)

使用TCP的80端口

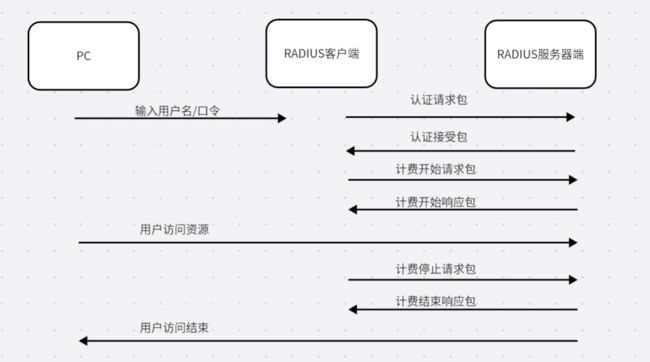

(七)RADIUS远程用户拨号认证系统

目前应用最广的授权、计费和认证协议

(九)网络隔离

1、防火墙

位于两个或多个网络之间,执行访问控制策略,过滤出数据包的一种软件或硬件设备

(1)防火墙的要求

- 所有进出网络的通信流量都必须经过防火墙

- 只有内部访问策略授权的通信才能允许通过

- 防火墙本身具有很强的高可靠性

(2)防火墙的功能

- 主要功能:访问控制功能、内容控制功能、全面的日志功能、集中管理功能、自身的安全功能

- 附加功能:流量控制、网络地址转换NAT、虚拟专用网VPN、隐藏内部网络拓扑

- 注意:防火墙能进行包过滤、记录访问过程、代理,不能查毒

(3)防火墙的局限性

- 控制局限于传输层以下的攻击

- 适合小网络隔离,不适合大型、双向访问业务网络隔离

- 关闭限制了一些服务,带来不便

- 对内部的攻击无能为力

- 带来传输延迟单点失效

(4)防火墙分类(按技术)

1.包过滤防火墙(静态访问控制列表ACL、检查源地址、目的地址、协议,不检查有效载荷)

2.代理防火墙

3.状态化包过滤防火墙(动态访问控制列表ACL)

Cisco PIX防火墙中,给定的数字越大,安全级别越高

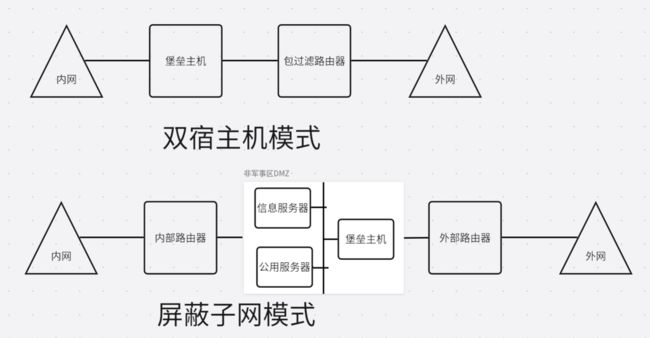

(5)防火墙的体系结构

- 双宿主机模式:防火墙具有两个网卡接口,通过包过滤代理访问网络,根据IP地址和端口号进行过滤。比较简单。

- 屏蔽子网模式:又叫过滤子网模式。两个包过滤路由器中间建立一个隔离的子网,定义为DMZ网络,也称为非军事化区域。

(6)防火墙的工作模式

- 路由模式:防火墙以第三层对外连接(接口具有IP地址)

- 透明模式:防火我通过第二层对外连接(接口无IP地址)

- 混合模式:防火墙同时具有工作在路由模式和透明模式的接口(某些接口具有IP,某些接口无IP)

(7)防火墙的三种接口

- 内部接口Inbound:连接内网和内网服务器

- 外部接口Outbound:连接外部公共网络

- 中间接口DMZ:连接对外开放服务器

安全级别:内部接口>中间接口>外部接口

(8)防火墙的访问规则

- 内部接口可以访问任何外部接口和中间接口区域

- 中间接口可以访问外部接口区域

- 外部接口访问中间接口需配合static(静态地址转换)

- 内部接口访问中间接口需配合ACL访问控制列表

2、UTM多重安全网关/统一威胁管理

能做到从网络层到应用层的全面检测

3、VLAN划分

避免了广播风暴,详见无线基础知识

4、人工策略

断开网络物理连接,使用人工方式交换数据,安全性最好

(十)入侵检测

1、IDS入侵检测系统

IDS是位于防火墙之后的第二道安全屏障,包括专家系统、模型检测、简单匹配、漏洞扫描。通过对网络关键点收集信息并分析,检测到违反安全策略的行为和入侵的迹象,做出自动反应,在系统损坏或数据丢失之前阻止入侵者的进一步行动。

部署安装位置:

服务器区域的交换机上

因特网接入路由器之后的第一台交换机上

其他重点保护网段的的交换机上

2、IPS入侵防御系统

IPS是位于防火墙之后的第二道安全屏障。通过对网络关键点收集信息并分析,检测到攻击企图,就会自动将攻击包丢掉或采取措施阻挡攻击源,切断网络。

3、IPS、IDS、防火墙区别

防火墙一般只检测网络层和传输层的数据包,不能检测到应用层的内容

IPS、IDS可以检测字节内容。连接在需要把交换机端口配置成镜像端口上,可以检测全网流量

IDS入侵检测系统通常是并联,不断网

IPS入侵防御系统通常是串联,会断网