网络安全学习笔记——紫队实战攻防组织

目录

基本概念

攻防演习准备工作

组织要素

组织形式

组织关键

攻防演习不同阶段

组织策划阶段

前期准备阶段

实战演习阶段

应急演习阶段

演习总结阶段

演习风险规避措施

如果错过互联网,与你擦肩而过的不仅仅是机会,而是整整一个时代。

基本概念

紫队指在网络实战攻防中的组织方。

在演习中,负责演习组织,过程监控,技术指导,应急保障,风险控制,演习总结,技术措施与策略优化等工作。通过红蓝攻防检验参演单位安全威胁应对能力,攻击事件检测发现能力。事件分析研判能力,事件响应处置能力以及应急响应机制与流程的有效性,提升参演单位的安全实战能力。

攻防演习准备工作

组织要素

组织一次攻防演习,要素包括:组织单位,演习技术支撑单位,攻击队伍,防守单位。

组织单位负责总体把控,资源协调等;技术支撑单位负责实现攻防对抗演习环境搭建和演习可视化;攻击队伍由多家安全厂商组成 3-5 人的队伍,在获权前提下进行渗透攻击;防守队伍由参演单位和安全厂商组成,负责对管辖资产进行防护。

组织形式

演习组织形式根据实际需求而定,一般分为两种:

由国家,行业主管部门,监管机构组织,一般由各级公安机关,网信部门,政府,金融等组织。针对行业关键信息基础建设和重要系统,组织攻击队 及行业内各企事业单位组织演习。

由大型企事业单位自行组织,一般是央企,银行,金融企业等组织。针对业务安全防御体系的有效性的验证需求,组织演习。

组织关键

实战演习的组织工作包括:演习范围,周期,场地,设备,攻防队伍组建,规则制定,视频录制等方面。

演习范围优先选择重点非涉密关键业务系统及网络;演习周期一般为 1-2 周;场地需可容纳攻,防,组织三方展开工作;演习设备包括攻防演习平台,视频监控系统,攻方专用电脑(或提供虚拟攻击终端);演戏规则要有明确的攻击规则,防守规则和评分规则;视频录制包括演习工作的准备,攻击队攻击过程,防守队防守过程及裁判组评分过程等。

攻防演习不同阶段

组织策划阶段

- 建立演习组织 :为确保演习顺利进行,成立实战攻防演习小组及各参演小组。组织机构设置有演习指挥小组,演习工作小组,攻击组,防守组,支撑组,裁判组,保障组。其中支撑组负责过程实时监控,阻断处置操作,保障攻防演习过程安全有序展开;裁判组负责巡查各个小组状态,并进行评分,依据公平公正的原则给予排名;保障组负责演习过程中的协调联络和后勤保障。

- 确定演习目标 :依据演习预计效果确定演习目标,一般为关键信息基础设施,重要业务部门,门户网站等。

- 制定演习规则 :依据演习目标结合实际演习场景,细化攻击,防守和评分规则。可适当增加防守方反击得分。演习时间一般为 5×8 小时或 7×24 小时,可采用即时通信软件,邮箱,电话等。

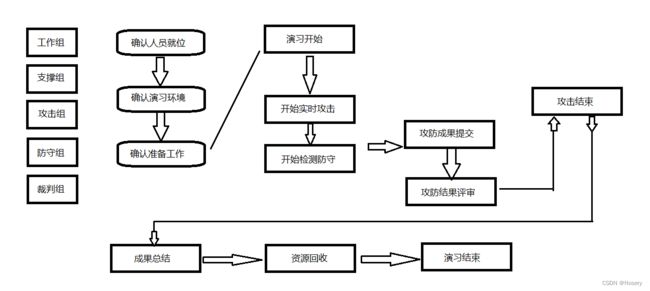

- 确定演习流程 :

- 搭建演习平台 :演习平台可保证演习过程安全可靠,为攻击人员提供攻击IP,反弹回联虚拟机,虚拟网络分组。保证所有操作可追溯,可审计,尽可能降低演习风险。

- 应急保障措施 :演习过程中发生突发情况时,要采取临时处置安排措施,及时向指挥部报告 。指挥部除制定应急预案外还要在演戏过程中不断完善预案。

前期准备阶段

- 资源准备 :布置演习场地,搭建演习平台,配备专用电脑,部署视频监控,进行演习备案,组织方授权,参演人员签订保密协议,制定攻击规则和评分规则。

- 人员准备 :蓝队——确定攻击队数量,人数,对其技术和背景进行审核,签订保密协议,宣贯演习要求;红队——组件防守队,对人员技术和背景进行审查,确定防守负责人和组织架构,签订保密协议,宣贯演习要求。

实战演习阶段

演习启动

组织方相关单位组织启动会议,部署演习工作,确定应急预案,明确演习规则和时间,宣布演习正式开始。启动会要准备好领导发言,宣布规则,时间,纪律要求,攻防人员签到与鉴别,攻方分组等工作,约为 30 分钟。

演习过程

- 演习监控 实时监控攻防双方的状态及比分,并接入到组织方内部调度大屏。全程对被攻击系统状态,操作人员行为,攻击成果等实时监控,达到公平公正,可控的进行演习。

- 演习研判 演习过程中对攻防双方的成果进行研判评分。对攻方对目标系统造成的实际危害性,准确性,攻击时间长短,漏洞发现数量等进行评分;对防守方的发现攻击行为,响应速度,防御手段,防守时间等进行评分。

- 演习处置 演戏过程中如防守方遇突发情况无法处置时,由组织方对防守方的问题快速定位,分析,恢复保障演习稳定运行。

- 演习保障 每日对双方参赛人员进行签到和鉴别,避免出现替换人员的现象。

- 攻击行为监控 对攻击人员的操作行为进行全流量监控,对物理环境和人员进行视频监控,每日输出日报进行总结。

- 专家研判 聘请专家裁判对攻击成果,防守成果,违规行为等做出准确判断。

- 攻击回溯 通过演习平台核对攻方成果,发现违规行为立即处理。

- 信息通告 利用信息交互工具,如蓝信平台,建立指挥群统一发布和收集信息,做到信息同步。

- 人员,资源,后勤保障和突发事件应急处理。

应急演习阶段

检测——接到事故报警后在服务对象配合下对系统进行初步分析,确认是否发生信息安全事故,制定下一步响应策略,并保留证据。

抑制——及时抑制事件扩散和影响范围,限制潜在损失与破坏,同时保证封锁方法对相关业务的影响最小。

根除——对事件进行抑制之后,通过对有关行为或行为的分析结果,找出时间根源,明确补救措施并彻底清除。

恢复——恢复涉及安全事件的系统,并还原到正常状态,使业务正常进行,避免误操作导致数据丢失。

总结——通过各阶段的表格记录。回顾安全事件处理的全过程,整理相关信息并记录在文档中。

演习总结阶段

- 演习恢复 :收集攻防双方的总结报告并汇总;清除攻方后;收回所有的攻方账号及权限;清除攻方数据;收回攻方网络访问权限;对平台的演戏数据进行清除。

- 演习总结 :确认攻方攻击成果的所属部门或单位,落实攻击成果;统计攻防数据,进行评分和排名;参演单位进行总结报告,组织方对演习进行总体评价,攻防双方经验分享,颁发证书及奖杯,整改存在问题;制作演戏视频,供防守方内部学习。

- 整改建议 :演习结束后,组织方进行数据分析,全面复盘分析,总结经验教训,对不足之处提出整改建议,不断优化防护工作模式,安全防护措施,优化安全策略,强化人员技术能力,提升网络安全防护水平。

如有需要,还可搭建推演平台进行沙盘推演。

演习风险规避措施

限定攻击目标,不限定攻击路径,攻方发现漏洞应及时向组织部报备,不允许进行破坏性攻击;

除授权外,演习不允许使用SYN FLOOD,CC等拒绝服务攻击手段;

演习过程中,攻方要围绕目标系统进行攻击渗透,获取网站权限后需请示组织部后张贴指挥部下发图片;

演习禁止通过收买防守方人员进行攻击,禁止物理攻击,截断监听外部光缆等进行攻击,禁止采用无线电干扰;

攻击方木马控制端必须使用组织方统一提供的软件,所使用木马不应自动删除目标系统文件,损坏引导扇区,主动扩散,感染文件,造成服务器宕机等破坏性功能。禁止使用具有破坏性和感染性的病毒,蠕虫;

及时阻断非法攻击并进行通报。

CIS 2022深圳分会场共设立“高级威胁与漏洞管理论坛”和“安全运营与数据安全论坛”两大分论坛,围绕混合云场景下安全威胁监测体系建设、API安全、企业漏洞综合治理、资产管理等内容,共同探讨未来网络安全发展方向。CIS 2022深圳分会场议题前瞻 | 高级威胁与漏洞管理论坛 - FreeBuf网络安全行业门户

本文参考《奇安信红蓝紫对抗手册》