1.9 微服务版单点登陆系统(SSO)

文章目录

- 1.单点登陆系统简介

-

- 1.1 背景分析

- 1.2 单点登陆系统

- 1.3 单点登陆系统解决方案设计

- 2.单点登陆系统工程结构设计及项目创建

-

- 2.1 服务设计

- 2.2 工程结构设计

- 2.3 创建父工程

- 2.4 父工程pom文件初始配置

- 3.系统基础服务工程设计及实现

-

- 3.1 业务描述

- 3.2 表结构设计

- 3.3 工程数据初始化

- 3.4 创建系统服务工程并初始化

- 3.5 Pojo对象逻辑实现

- 3.6 Dao对象逻辑实现

- 3.7 Service对象逻辑实现

- 3.8 Controller对象逻辑实现

- 3.9 启动服务进行访问测试

- 4.统一认证工程设计及实现

-

- 4.1 业务描述

- 4.2 创建工程及初始化

- 4.3 启动并访问项目

- 4.4 定义用户信息处理对象

- 4.5 定义Security配置类

- 4.6 基于Postman进行访问测试

- 4.7 Security 认证流程分析(了解)

- 4.8 构建令牌生成及配置对象

- 4.9 定义Oauth2认证授权配置

- 4.10 启动postman进行访问测试

- 5.资源服务工程设计及实现

-

- 5.1 业务描述

- 5.2 业务设计架构

- 5.3 项目创建及初始化

- 5.4 创建资源Controller对象

- 5.5 配置令牌解析器对象

- 5.6 配置资源认证授权规则

- 5.7 启动Postman进行访问测试

- 6.网关工程设计及实现

-

- 6.1 业务描述

- 6.2 项目创建及初始化

- 6.3 启动postman进行访问测试

- 7.客户端UI工程设计及实现

-

- 7.1 业务描述

- 7.2 项目创建及初始化

- 7.3 创建UI工程登陆页面

- 7.4 创建资源展现页面

- 8.技术摘要应用实践说明

-

- 8.1 背景分析

- 8.2 Spring Security 技术

-

- 8.2.1 概述

- 8.2.2 快速入门实践

-

- 8.2.1 创建项目

- 8.2.2 添加项目依赖

- 8.2.3 定义security配置类

- 8.2.4 定义数据访问层对象

- 8.2.5 定义UserDetailService接口实现类

- 8.2.6 自定义登陆页面

- 8.2.3 授权逻辑设计及实现

-

- 8.2.3.1 修改授权配置类

- 8.2.3.2 定义资源访问对象

- 8.2.3.3 访问测试

- 8.3 Jwt 数据规范

- 8.4 Oauth2规范

- 9.总结(Summary)

-

- 9.1 重难点分析

- 9.2 FAQ 分析

- 9.3 Bug 分析

1.单点登陆系统简介

1.1 背景分析

传统的登录系统中,每个站点都实现了自己的专用登录模块。各站点的登录状态相互不认可,各站点需要逐一手工登录。例如:

这样的系统,我们又称之为多点登陆系统。应用起来相对繁琐(每次访问资源服务都需要重新登陆认证和授权)。与此同时,系统代码的重复也比较高。由此单点登陆系统诞生。

1.2 单点登陆系统

单点登录,英文是 Single Sign On(缩写为 SSO)。即多个站点共用一台认证授权服务器,用户在其中任何一个站点登录后,可以免登录访问其他所有站点。而且,各站点间可以通过该登录状态直接交互。例如:

1.3 单点登陆系统解决方案设计

说明,在这套方案中,用户登录成功后,会基于UUID生成一个token,然后与用户信息绑定在一起存储到数据库.后续用户在访问资源时,基于token从数据库查询用户状态,这种方式因为要基于数据库存储和查询用户状态,所以性能表现一般.

说明,在这套方案中,用户登录成功后,会基于JWT技术生成一个token,用户信息可以存储到这个token中.后续用户在访问资源时,对token内容解析,检查登录状态以及权限信息,无须再访问数据库.

2.单点登陆系统工程结构设计及项目创建

2.1 服务设计

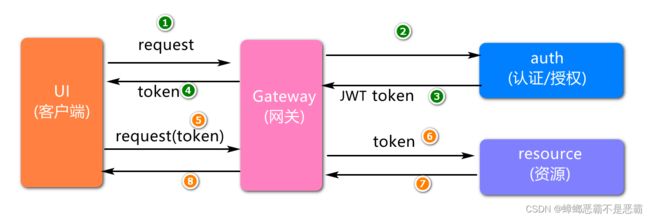

基于单点登陆系统中的业务描述,进行初步服务架构设计,如图所示:

其中,服务基于业务进行划分,系统(system)服务只提供基础数据(例如用户信息,日志信息等),认证服务(auth)负责完成用户身份的校验,密码的比对,资源服务(resource)代表一些业务服务(例如我的订单,我的收藏等等).

2.2 工程结构设计

基于资源服务工程添加单点登陆认证和授权服务,工程结构定义如下:

在整个工程中,我们将各个服务拆分成独立的模块:

- sca-auth:认证服务

- sca-resource:资源服务

- sca-resource-gateway:网关服务

- sca-resource-ui:前端工程

- sca-system:提供用户信息,预制信息,基础数据的服务

2.3 创建父工程

第二步:删除父工程src目录(可选)。

2.4 父工程pom文件初始配置

初始化pom文件内容,例如:

<project xmlns="http://maven.apache.org/POM/4.0.0"

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:schemaLocation="http://maven.apache.org/POM/4.0.0 http://maven.apache.org/xsd/maven-4.0.0.xsd">

<modelVersion>4.0.0modelVersion>

<groupId>com.jtgroupId>

<artifactId>ssoartifactId>

<version>1.0-SNAPSHOTversion>

<dependencyManagement>

<dependencies>

<dependency>

<groupId>org.springframework.bootgroupId>

<artifactId>spring-boot-dependenciesartifactId>

<version>2.3.2.RELEASEversion>

<type>pomtype>

<scope>importscope>

dependency>

<dependency>

<groupId>org.springframework.cloudgroupId>

<artifactId>spring-cloud-dependenciesartifactId>

<version>Hoxton.SR9version>

<type>pomtype>

<scope>importscope>

dependency>

<dependency>

<groupId>com.alibaba.cloudgroupId>

<artifactId>spring-cloud-alibaba-dependenciesartifactId>

<version>2.2.6.RELEASEversion>

<type>pomtype>

<scope>importscope>

dependency>

dependencies>

dependencyManagement>

<dependencies>

<dependency>

<groupId>org.projectlombokgroupId>

<artifactId>lombokartifactId>

<scope>providedscope>

dependency>

<dependency>

<groupId>org.springframework.bootgroupId>

<artifactId>spring-boot-starter-testartifactId>

<scope>testscope>

<exclusions>

<exclusion>

<groupId>org.junit.jupitergroupId>

<artifactId>junit-jupiter-engineartifactId>

exclusion>

exclusions>

dependency>

dependencies>

<build>

<plugins>

<plugin>

<groupId>org.apache.maven.pluginsgroupId>

<artifactId>maven-compiler-pluginartifactId>

<version>3.8.1version>

<configuration>

<source>8source>

<target>8target>

configuration>

plugin>

plugins>

build>

project>

3.系统基础服务工程设计及实现

3.1 业务描述

本次设计系统服务(System),主要用于提供基础数据服务,例如日志信息,用户信息等。

3.2 表结构设计

- tb_logs:记录用户行为日志,谁在什么时间有哪些操作,操作是否成功,错误信息是什么,传递了什么参数等;

- tb_users:记录用户信息表;

- tb_roles:记录角色信息表;

- ttb_menus:记录菜单权限信息表;

- tb_user_roles:用户角色关系表,用户信息表与角色信息表是多对多的关系,一个用户可以有多个角色,多个角色也可以有多个用户,其关系直接的互相对应关系,记录在此表中;

- tb_role_menus:不同的角色有不同的操作权限,根据此表的记录判断角色的操作权限以及菜单的访问权限;

3.3 工程数据初始化

将jt-sso.sql文件在mysql中执行一下,其过程如下:

第一:登录mysql

mysql -uroot -proot

第二:通过source指令执行jt-sso.sql文件

source D:/ApplicationFiles/java/chapter_five_projects/chapter_five/files/jt-sso.sql

3.4 创建系统服务工程并初始化

第二步:添加项目依赖,例如

<dependency>

<groupId>mysqlgroupId>

<artifactId>mysql-connector-javaartifactId>

dependency>

<dependency>

<groupId>com.baomidougroupId>

<artifactId>mybatis-plus-boot-starterartifactId>

<version>3.5.2version>

dependency>

<dependency>

<groupId>com.alibaba.cloudgroupId>

<artifactId>spring-cloud-starter-alibaba-nacos-discoveryartifactId>

dependency>

<dependency>

<groupId>com.alibaba.cloudgroupId>

<artifactId>spring-cloud-starter-alibaba-nacos-configartifactId>

dependency>

<dependency>

<groupId>org.springframework.bootgroupId>

<artifactId>spring-boot-starter-webartifactId>

dependency>

第三步:在项目中添加bootstrap.yml文件,其内容如下:

server:

port: 8061

spring:

application:

name: sso-system

cloud:

nacos:

discovery:

server-addr: localhost:8848

config:

server-addr: localhost:8848

file-extension: yml

datasource:

url: jdbc:mysql:///jt-sso?serverTimezone=Asia/Shanghai&characterEncoding=utf8

username: root

password: root

说明,可将连接数据库的配置,添加到配置中心。

第四步:在项目中添加启动类,例如:

package com.jt;

import org.springframework.boot.SpringApplication;

import org.springframework.boot.autoconfigure.SpringBootApplication;

@SpringBootApplication

public class SystemApplication {

public static void main(String[] args) {

SpringApplication.run(SystemApplication.class,args);

}

}

第五步:在项目中添加单元测试类,测试数据库连接,例如:

package com.jt;

import org.junit.jupiter.api.Test;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.boot.test.context.SpringBootTest;

import javax.sql.DataSource;

import java.sql.Connection;

import java.sql.SQLException;

@SpringBootTest

public class DataSourceTests {

/**

* Java中所有的连接池都会基于这个规范进行实现

* 加入你想获取一个与数据库的链连接,一般要先获取一个数据源对象(DataSource)

* 拿到数据源对象后,可以基于此对象从连接池获取一个连接

* 我们当前项目默认使用的连接池为HikariCP

*

* MyBatis-Plus依赖会默认帮我们添加MyBatis依赖,而MyBatis又会默认帮我们添加JDBC依赖,只要JDBC依赖存在,

* 我们就可以使用DataSource对象进行连接池获取

*/

@Autowired

private DataSource dataSource;//HikariDataSource

@Test

void testGetConnection() throws SQLException {

Connection conn=

dataSource.getConnection();

System.out.println(conn);

}

}

3.5 Pojo对象逻辑实现

添加项目User对象,用于封装用户信息。

package com.jt.system.pojo;

import lombok.Data;

import java.io.Serializable;

/**

* 通过此对象封装登录用户信息

* 例如从数据库中查询到的用户信息

*/

@Data

public class User implements Serializable {

private static final long serialVersionUID = 4831304712151465443L;

private Long id;

private String username;

private String password;

private String status;

}

在User对象类中,我们实现了序列化接口,其目的是为了类可持久化,Java中的序列化机制能够将一个实例对象信息写入到一个字节流中(只序列化对象的属性值,而不会去序列化方法),序列化后的对象可用于网络传输(远程),或者持久化到数据库、磁盘中(本地存储)。为系统的分布和异构部署提供先决条件。

并且我们在类中生成了serialVersionUID,serialVersionUID可以手动设置,但是不推荐,我们可以通过下面的设置来实现自动生成serialVersionUID值的操作;设置完成后点击当前类名后按住ctrl+enter即可自动生成;

serialVersionUID适用于java序列化机制。简单来说,JAVA序列化的机制是通过判断类的serialVersionUID来验证的版本一致的。在进行反序列化时,JVM会把传来的字节流中的serialVersionUID于本地相应实体类的serialVersionUID进行比较。如果相同说明是一致的,可以进行反序列化,否则会出现反序列化版本一致的异常,即是InvalidCastException。

File->Setting->Editor->inspections->Java->JVM languages->"Serializable class without 'serialVersionUID'"注意不要勾选错误

3.6 Dao对象逻辑实现

第一步:创建UserMapper接口,并定义基于用户名查询用户信息,基于用户id查询用户权限信息的方法,代码如下:

package com.jt.system.dao;

import com.baomidou.mybatisplus.core.mapper.BaseMapper;

import com.jt.system.pojo.User;

import org.apache.ibatis.annotations.Mapper;

import org.apache.ibatis.annotations.Select;

import java.util.List;

@Mapper

public interface UserMapper extends BaseMapper<User> {

/**

* 基于用户名获取用户信息

* @param username

* @return

*/

@Select("select id,username,password,status from tb_users where username=#{username}")

User selectUserByUsername(String username);

/**

* 基于用户id查询用户权限

* @param userId 用户id

* @return 用户的权限

* 涉及到的表:tb_user_roles,tb_role_menus,tb_menus

* 假设一个用户有多个角色,某些权限可能重复,要考虑到去重

*/

@Select("select distinct m.permission from tb_user_roles ur join tb_role_menus rm on ur.role_id=rm.role_id join tb_menus m on rm.menu_id=m.id where ur.user_id=#{userId}")

List<String> selectUserPermissions(Long userId);

}

第二步:创建UserMapperTests类,对业务方法做单元测试,例如:

package com.jt;

import com.jt.system.pojo.User;

import com.jt.system.dao.UserMapper;

import org.junit.jupiter.api.Test;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.boot.test.context.SpringBootTest;

import java.util.List;

@SpringBootTest

public class UserMapperTests {

@Autowired

private UserMapper userMapper;

@Test

void testSelectUserByUsername(){

User user =

userMapper.selectUserByUsername("admin");

System.out.println(user);

}

@Test

void testSelectUserPermissions(){

List<String> permission=

userMapper.selectUserPermissions(1L);

System.out.println(permission);

}

}

3.7 Service对象逻辑实现

创建UserService接口及实现泪,定义用户及用户权限查询逻辑,代码如下:

第一步:定义service接口,代码如下:

package com.jt.system.service;

import com.jt.system.pojo.User;

import java.util.List;

public interface UserService {

User selectUserByUsername(String username);

List<String> selectUserPermissions(Long userId);

}

第二步:定义service接口实现类,代码如下:

package com.jt.system.service.impl;

import com.jt.system.dao.UserMapper;

import com.jt.system.pojo.User;

import com.jt.system.service.UserService;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.stereotype.Service;

import java.util.List;

@Service

public class UserServiceImpl implements UserService {

@Autowired

private UserMapper userMapper;

@Override

public User selectUserByUsername(String username) {

return userMapper.selectUserByUsername(username);

}

@Override

public List<String> selectUserPermissions(Long userId) {

return userMapper.selectUserPermissions(userId);

}

}

3.8 Controller对象逻辑实现

package com.jt.system.controller;

import com.jt.system.pojo.User;

import com.jt.system.service.UserService;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.web.bind.annotation.GetMapping;

import org.springframework.web.bind.annotation.PathVariable;

import org.springframework.web.bind.annotation.RequestMapping;

import org.springframework.web.bind.annotation.RestController;

import java.util.List;

@RestController

@RequestMapping("/user/")

public class UserController {

@Autowired

private UserService userService;

@GetMapping("/login/{username}")

public User doSelectUserByUsername(

@PathVariable("username") String username){

return userService.selectUserByUsername(username);

}

@GetMapping("/permission/{userId}")

public List<String> doSelectUserPermissions(

@PathVariable("userId") Long userId){

return userService.selectUserPermissions(userId);

}

}

3.9 启动服务进行访问测试

启动sso-system工程服务,打开浏览器分别对用户及用户权限信息的获取进行访问测试

4.统一认证工程设计及实现

4.1 业务描述

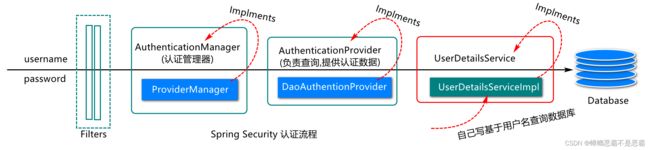

用户登陆时调用此工程对用户身份进行统一身份认证和授权,一个简易的认证流程包含以下步骤:

- 客户端提交用户名和密码给服务端

- 服务端调用Spring Security 框架中的过滤器(Filters)对用户名和密码进行预处理

- 过滤器(Filters)将用户名和密码传递到认证管理器(AuthenticationManager)完成用户身份认证

- 认证管理器(AuthenticationManager)会调用UserDetailsServiceImpl对象获取远端服务或数据库中的用户信息,与客户端提交的用户信息进行比对,这个比对的过程就是认证

Oauth2是一种认证授权规范,它基于认证和授权定义了一套规则,在这套规则中规定了实现一套认证授权对象都需要哪些对象:

- 系统资源(数据)

- 资源拥有者(用户)

- 管理资源的服务器

- 对用户进行认证和授权的服务器

- 客户端系统(负责提交用户身份信息的系统)

这里我们首先完成认证授权服务的构建;

4.2 创建工程及初始化

第二步:打开sso-auth工程中的pom文件,然后添加如下依赖:

<dependencies>

<dependency>

<groupId>org.springframework.bootgroupId>

<artifactId>spring-boot-starter-webartifactId>

dependency>

<dependency>

<groupId>com.alibaba.cloudgroupId>

<artifactId>spring-cloud-starter-alibaba-nacos-discoveryartifactId>

dependency>

<dependency>

<groupId>com.alibaba.cloudgroupId>

<artifactId>spring-cloud-starter-alibaba-nacos-configartifactId>

dependency>

<dependency>

<groupId>org.springframework.cloudgroupId>

<artifactId>spring-cloud-starter-oauth2artifactId>

dependency>

<dependency>

<groupId>org.springframework.cloudgroupId>

<artifactId>spring-cloud-starter-openfeignartifactId>

dependency>

<dependency>

<groupId>org.springframework.cloudgroupId>

<artifactId>spring-cloud-starter-netflix-hystrixartifactId>

<version>2.1.3.RELEASEversion>

dependency>

dependencies>

本次我们统一认证工程使用SpringSecurity来完成认证,使用JWT(json+web+tocken)来构建令牌,使用oauth2协议来规范相关代码设计及结构;

第三步:在sso-auth工程中创建bootstrap.yml文件,例如:

server:

port: 8071

spring:

application:

name: sso-auth

cloud:

nacos:

discovery:

server-addr: localhost:8848

config:

server-addr: localhost:8848

第四步 添加项目启动类,例如

package com.jt;

import org.springframework.boot.SpringApplication;

import org.springframework.boot.autoconfigure.SpringBootApplication;

@EnableFeignClients

@SpringBootApplication

public class AuthApplication {

public static void main(String[] args) {

SpringApplication.run(AuthApplication.class, args);

}

}

因为后续我们需要基于feign调用sca-system服务进行基础信息的获取,所以我们在启动直接添加@EnableFeignClients注解,方便后续的使用;

4.3 启动并访问项目

项目启动时,系统会默认生成一个登陆密码,例如:

打开浏览器输入http://localhost:8071呈现登陆页面,此页面为oauth2包含提供的默认页面,例如:

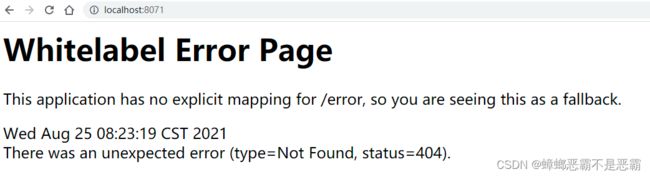

在打开页面时,其会一直尝试寻址前端文件内容,找不到才会显示默认的登录界面,所以加载会比较缓慢;其中,默认用户名为user,密码为系统启动时,在控制台呈现的密码。执行登陆测试,登陆成功进入如下界面(因为没有定义登陆页面,所以会出现404):

4.4 定义用户信息处理对象

第一步:定义User对象,用于封装从数据库查询到的用户信息,例如:

package com.jt.pojo;

import lombok.Data;

import java.io.Serializable;

@Data

public class User implements Serializable {

private static final long serialVersionUID = 4831304712151465443L;

private Long id;

private String username;

private String password;

private String status;

}

第二步:定义远程Service对象,用于实现远程用户信息调用,例如:

package com.jt.service;

import com.jt.auth.pojo.User;

import org.springframework.cloud.openfeign.FeignClient;

import org.springframework.web.bind.annotation.GetMapping;

import org.springframework.web.bind.annotation.PathVariable;

import java.util.List;

@FeignClient(value = "sso-system", contextId ="remoteUserService" )

public interface RemoteUserService {

@GetMapping("/user/login/{username}")

User selectUserByUsername( @PathVariable("username") String username);

@GetMapping("/user/permission/{userId}")

List<String> selectUserPermissions(@PathVariable("userId") Long userId);

}

第三步:定义用户登陆业务逻辑处理对象,例如:

一个简易的认证流程包含以下部分流程:

- 客户端提交用户名和秘密给服务端

- 服务端调用Spring Security框架中的过滤器(Filters)对用户名和密码进行过滤

- 过滤器(Filters)将用户名和密码传递给认证管理器(AuthenticationManager)完成用户身份认证

- 认证管理器会调用UserDetailsService对象获取远端服务或数据库中的用户信息,然后与客户端提交的用户信息进行比对(这个比对过程就是认证);

而整个执行链底层的框架在我们引入的oauth2依赖中已经都设计好了,我们只需要执行即可,

package com.jt.service;

import lombok.extern.slf4j.Slf4j;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.security.core.authority.AuthorityUtils;

import org.springframework.security.core.userdetails.User;

import org.springframework.security.core.userdetails.UserDetails;

import org.springframework.security.core.userdetails.UserDetailsService;

import org.springframework.security.core.userdetails.UsernameNotFoundException;

import org.springframework.security.crypto.bcrypt.BCryptPasswordEncoder;

import org.springframework.stereotype.Service;

import java.util.List;

@Slf4j

@Service

public class UserDetailsServiceImpl implements UserDetailsService {

@Autowired

private RemoteUserService remoteUserService;

/**

* 基于用户名获取数据库中的用户信息

* @param username 这个username来自客户端

* @return

* @throws UsernameNotFoundException

*/

@Override

public UserDetails loadUserByUsername(String username)

throws UsernameNotFoundException {

//基于feign方式获取远程数据并封装

//1.基于用户名获取用户信息

com.jt.auth.pojo.User user=

remoteUserService.selectUserByUsername(username);

if(user==null)

throw new UsernameNotFoundException("用户不存在");

//2.基于用于id查询用户权限

List<String> permissions = remoteUserService.selectUserPermissions(user.getId());

log.info("permissions {}",permissions);

List<GrantedAuthority> authorityList = AuthorityUtils.createAuthorityList(permissions.toArray(new String[]{}));

//3.对查询结果进行封装并返回(交给认证管理器去完成认证操作)

org.springframework.security.core.userdetails.User userInfo= new org.springframework.security.core.userdetails.User(username,user.getPassword(),authorityList);

//返回给认证中心,认证中心会基于用户输入的密码以及数据库的密码做一个比对

return userInfo;

}

}

要注意在第3步中调用了多个user对象,前边的user对象是我们自己创建的pojo类中的对象,而后边的对象是userdetails中的对象;并且在调用此对象时,对要传入的权限信息有特殊的格式要求,所以我们需要对数据进行处理后再使用;

这里要求传入的参数为GrantedAuthority泛型的一个List权限集合,但我们接收查询结果后,使用了String泛型的List集合对其进行包装,所以这里我们要使用AuthorityUtils工具类,将List集合转换为GrantedAuthority泛型作为参数传入;但同样的,AuthorityUtils的createAuthorityList方法要求接收的参数是字符串数组,所以我们在方法内还需要先将List字符串集合转换为字符串数组;

4.5 定义Security配置类

定义Spring Security配置类,在此类中配置认证规则,例如:

package com.jt.config;

import org.codehaus.jackson.map.ObjectMapper;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.security.authentication.AuthenticationManager;

import org.springframework.security.config.annotation.web.builders.HttpSecurity;

import org.springframework.security.config.annotation.web.configuration.WebSecurityConfigurerAdapter;

import org.springframework.security.core.Authentication;

import org.springframework.security.core.AuthenticationException;

import org.springframework.security.crypto.bcrypt.BCryptPasswordEncoder;

import org.springframework.security.web.authentication.AuthenticationFailureHandler;

import org.springframework.security.web.authentication.AuthenticationSuccessHandler;

import javax.servlet.ServletException;

import javax.servlet.http.HttpServletRequest;

import javax.servlet.http.HttpServletResponse;

import java.io.IOException;

import java.io.PrintWriter;

import java.util.HashMap;

import java.util.Map;

/**

* 当我们在执行登录操作时,底层逻辑(了解):

* 1)Filter(过滤器)

* 2)AuthenticationManager (认证管理器)

* 3)AuthenticationProvider(认证服务处理器)

* 4)UserDetailsService(负责用户信息的获取及封装)

*/

@Configuration

public class SecurityConfig extends WebSecurityConfigurerAdapter {

/**

* 初始化加密对象

* 此对象提供了一种不可逆的加密方式,相对于md5方式会更加安全

* 用户输入的密码是未加密的密码,而我们数据库中的密码是已加密的密码,并且数据库中的密码是一种不可逆的加密方式

* 所以需要我们将用户输入的密码再次进行加密

* @return

*/

@Bean

public BCryptPasswordEncoder passwordEncoder(){

return new BCryptPasswordEncoder();

}

/**

* 定义认证管理器对象,这个对象负责完成用户信息的认证,

* 即判定用户身份信息的合法性,在基于oauth2协议完成认

* 证时,需要此对象,所以这里讲此对象拿出来交给spring管理

* @return

* @throws Exception

*/

@Bean

public AuthenticationManager authenticationManagerBean()

throws Exception {

return super.authenticationManager();

}

/**

* 配置认证规则

* 首先需要完成一个简单的index.html页面

*/

@Override

protected void configure(HttpSecurity http)

throws Exception {

//super.configure(http);//默认所有请求都要认证

//1.禁用跨域攻击(先这么写,不写会报403异常)

http.csrf().disable();

//2.放行所有资源的访问(后续可以基于选择对资源进行认证和放行),此时访问http://localhost:8071/index.html是不需要认证的

http.authorizeRequests()

.anyRequest().permitAll();

//所有请求均需要认证

//http.authorizeRequests().anyRequest().authenticated();

//3.自定义定义登录成功和失败以后的处理逻辑(可选)完成一个简单的index.html页面,使其登录成功可以跳转到一个页面

//假如没有如下设置登录成功会显示404

http.formLogin()//这句话会对外暴露一个登录路径/login

.successHandler(successHandler())

.failureHandler(failureHandler());

}

//定义认证成功处理器

//登录成功以后返回json数据

@Bean

public AuthenticationSuccessHandler successHandler(){

//lambda

return (request,response,authentication)->{

//构建map对象封装到要响应到客户端的数据

Map<String,Object> map=new HashMap<>();

map.put("state",200);

map.put("message", "login ok");

//将map对象转换为json格式字符串并写到客户端

writeJsonToClient(response,map);

};

}

//定义登录失败处理器

@Bean

public AuthenticationFailureHandler failureHandler(){

return (request,response,exception)->{

//构建map对象封装到要响应到客户端的数据

Map<String,Object> map=new HashMap<>();

map.put("state",500);

map.put("message", "login error");

//将map对象转换为json格式字符串并写到客户端

writeJsonToClient(response,map);

};

}

private void writeJsonToClient(

HttpServletResponse response,

Map<String,Object> map) throws IOException {

//将map对象,转换为json

String json=new ObjectMapper().writeValueAsString(map);

//设置响应数据的编码方式

response.setCharacterEncoding("utf-8");

//设置响应数据的类型

response.setContentType("application/json;charset=utf-8");

//将数据响应到客户端

PrintWriter out=response.getWriter();

out.println(json);

out.flush();

}

}

这里的很多代码我们都使用了lambda表达式去完成,这样可以有效的优化代码结结构,在lambda表达式中,不用抛出异常,其会自动帮助我们抛出;

4.6 基于Postman进行访问测试

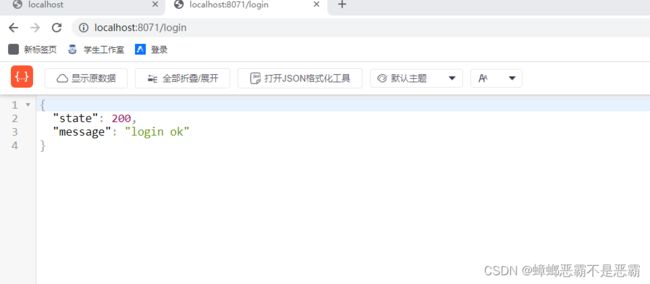

启动sso-system,sso-auth服务,然后基于postman访问网关,执行登录测试,例如:http://localhost:8071/login?username=admin&password=123456

当然我们也可以在网页中使用数据库的账号密码进行登录测试:http://localhost:8071/login

因为其要查找前端页面,当查找不到时调用默认的登录页面,所以加载时间会比较长,耐心等待即可,当我们使用数据库中的数据:username:admin;password:123456进行登陆后,可以看到后端返回的数据:

4.7 Security 认证流程分析(了解)

目前的登陆操作,也就是用户的认证操作,其实现主要基于Spring Security框架,其认证简易流程如下:

我们一般使用Security完成认证,使用jwt来生成令牌,使用Oauth2去规范我们整个的认证过程;上一小节,我们已经使用Security完成了一个简易的认证流程,这一小节我们使用jwt来完成

4.8 构建令牌生成及配置对象

本次我们借助JWT(Json Web Token-是一种json格式)方式将用户相关信息进行组织和加密,并作为响应令牌(Token),从服务端响应到客户端,客户端接收到这个JWT令牌之后,将其保存在客户端(例如localStorage),然后携带令牌访问资源服务器,资源服务器获取并解析令牌的合法性,基于解析结果判定是否允许用户访问资源.

package com.jt.auth.config;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.security.oauth2.provider.token.TokenStore;

import org.springframework.security.oauth2.provider.token.store.JwtAccessTokenConverter;

import org.springframework.security.oauth2.provider.token.store.JwtTokenStore;

/**

* 在此配置类中配置令牌的生成,存储策略,验签方式(令牌合法性)。

* 没有此配置类的话,生成的令牌将是随机的,我们这里需要实现定制化的生成方式

*/

@Configuration

public class TokenConfig {

/**

* 配置令牌的存储策略,对于oauth2规范中提供了这样的几种策略

* 1)JdbcTokenStore(这里是要将token存储到关系型数据库)

* 2)RedisTokenStore(这是要将token存储到redis数据库-key/value)

* 3)JwtTokenStore(这里是将产生的token信息存储客户端,并且token

* 中可以以自包含的形式存储一些用户信息)

* 4)....

*/

@Bean

public TokenStore tokenStore(){

//这里采用JWT方式生成和存储令牌信息

return new JwtTokenStore(jwtAccessTokenConverter());

}

/**

* 配置令牌的创建及验签方式

* 基于此对象创建的令牌信息会封装到OAuth2AccessToken类型的对象中

* 然后再存储到TokenStore对象,外界需要时,会从tokenStore进行获取。

*/

@Bean

public JwtAccessTokenConverter jwtAccessTokenConverter(){

JwtAccessTokenConverter jwtAccessTokenConverter=

new JwtAccessTokenConverter();

//JWT令牌构成:header(签名算法,令牌类型),payload(数据部分),Signing(签名)

//这里的签名可以简单理解为加密,加密时会使用header中算法以及我们自己提供的密钥,

//这里加密的目的是为了防止令牌被篡改。(这里密钥要保管好,要存储在服务端)

jwtAccessTokenConverter.setSigningKey(SIGNING_KEY);//设置密钥

return jwtAccessTokenConverter;

}

/**

* JWT 令牌签名时使用的密钥(可以理解为盐值加密中的盐)

* 1)生成的令牌需要这个密钥进行签名

* 2)获取的令牌需要使用这个密钥进行验签(校验令牌合法性,是否被篡改过)

*/

private static final String SIGNING_KEY="auth";

}

4.9 定义Oauth2认证授权配置

第一步:所有零件准备好了开始拼装最后的主体部分,这个主体部分就是授权服务器的核心配置

package com.jt.auth.config;

import lombok.AllArgsConstructor;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.http.HttpMethod;

import org.springframework.security.authentication.AuthenticationManager;

import org.springframework.security.core.userdetails.UserDetailsService;

import org.springframework.security.crypto.password.PasswordEncoder;

import org.springframework.security.oauth2.config.annotation.configurers.ClientDetailsServiceConfigurer;

import org.springframework.security.oauth2.config.annotation.web.configuration.AuthorizationServerConfigurerAdapter;

import org.springframework.security.oauth2.config.annotation.web.configuration.EnableAuthorizationServer;

import org.springframework.security.oauth2.config.annotation.web.configurers.AuthorizationServerEndpointsConfigurer;

import org.springframework.security.oauth2.config.annotation.web.configurers.AuthorizationServerSecurityConfigurer;

import org.springframework.security.oauth2.provider.token.*;

import org.springframework.security.oauth2.provider.token.store.JwtAccessTokenConverter;

import java.util.Arrays;

/**

* 在这个对象中负责将所有的认证和授权相关配置进行整合,例如

* 业务方面:

* 1)如何认证(认证逻辑的设计)

* 2)认证通过以后如何颁发令牌(令牌的规范)

* 3)为谁颁发令牌(客户端标识,client_id,...)

* 技术方面:

* 1)SpringSecurity (提供认证和授权的实现)

* 2)TokenConfig(提供了令牌的生成,存储,校验)

* 3)Oauth2(定义了一套认证规范,例如为谁发令牌,都发什么,...)

*/

@AllArgsConstructor //生成一个全参构造函数

@Configuration

@EnableAuthorizationServer//启动认证和授权

public class Oauth2Config extends AuthorizationServerConfigurerAdapter {

private AuthenticationManager authenticationManager;

private UserDetailsService userDetailsService;

private TokenStore tokenStore;

private PasswordEncoder passwordEncoder;

private JwtAccessTokenConverter jwtAccessTokenConverter;

/**

* oauth2中的认证细节配置

* @param endpoints

* @throws Exception

*/

@Override

public void configure(AuthorizationServerEndpointsConfigurer endpoints)

throws Exception {

//super.configure(endpoints);

endpoints

//由谁完成认证?(认证管理器)

.authenticationManager(authenticationManager)

//谁负责访问数据库?(认证时需要两部分信息:一部分来自客户端,一部分来自数据库)

.userDetailsService(userDetailsService)

//支持对什么请求进行认证(默认支持post方式)

.allowedTokenEndpointRequestMethods(HttpMethod.GET,HttpMethod.POST)

//认证成功以后令牌如何生成和存储?(默认令牌生成UUID.randomUUID(),存储方式为内存)

.tokenServices(tokenService());

}

//系统底层在完成认证以后会调用TokenService对象的相关方法

//获取TokenStore,基于tokenStore获取token对象

@Bean

public AuthorizationServerTokenServices tokenService(){

//1.构建TokenService对象(此对象提供了创建,获取,刷新token的方法)

DefaultTokenServices tokenServices=new DefaultTokenServices();

//2.设置令牌生成和存储策略

tokenServices.setTokenStore(tokenStore);

//3.设置是否支持令牌刷新(访问令牌过期了,是否支持通过令牌刷新机制,延长令牌有效期)

tokenServices.setSupportRefreshToken(true);

//4.设置令牌增强(默认令牌会比较简单,没有业务数据,

//就是简单随机字符串,但现在希望使用jwt方式)

TokenEnhancerChain tokenEnhancer=new TokenEnhancerChain();

tokenEnhancer.setTokenEnhancers(Arrays.asList(jwtAccessTokenConverter));

tokenServices.setTokenEnhancer(tokenEnhancer);

//5.设置访问令牌有效期

tokenServices.setAccessTokenValiditySeconds(3600);//1小时

//6.设置刷新令牌有效期

tokenServices.setRefreshTokenValiditySeconds(3600*72);//3天

return tokenServices;

}

/**

* 假如我们要做认证,我们输入了用户名和密码,然后点提交

* ,提交到哪里(url-去哪认证),这个路径是否需要认证?还有令牌过期了,

* 我们要重新生成一个令牌,哪个路径可以帮我们重新生成?

* 如下这个方法就可以提供这个配置

* @param security

* @throws Exception

*/

@Override

public void configure(AuthorizationServerSecurityConfigurer security)

throws Exception {

security

//1.定义(公开)要认证的url(permitAll()是官方定义好的)

//公开oauth/token_key端点

.tokenKeyAccess("permitAll()") //return this

//2.定义(公开)令牌检查的url

//公开oauth/check_token端点

.checkTokenAccess("permitAll()")

//3.允许客户端直接通过表单方式提交认证

.allowFormAuthenticationForClients();

}

/**

* 认证中心是否要给所有的客户端发令牌呢?假如不是,那要给哪些客户端

* 发令牌,是否在服务端有一些规则的定义呢?

* 例如:老赖不能做飞机,不能做高铁

* @param clients

* @throws Exception

*/

@Override

public void configure(ClientDetailsServiceConfigurer clients) throws Exception {

//super.configure(clients);

clients.inMemory()

//定义客户端的id(客户端提交用户信息进行认证时需要这个id)

.withClient("gateway-client")

//定义客户端密钥(客户端提交用户信息时需要携带这个密钥)

.secret(passwordEncoder.encode("123456"))

//定义作用范围(所有符合规则的客户端)

.scopes("all")

//允许客户端基于密码方式,刷新令牌方式实现认证

.authorizedGrantTypes("password","refresh_token");

}

}

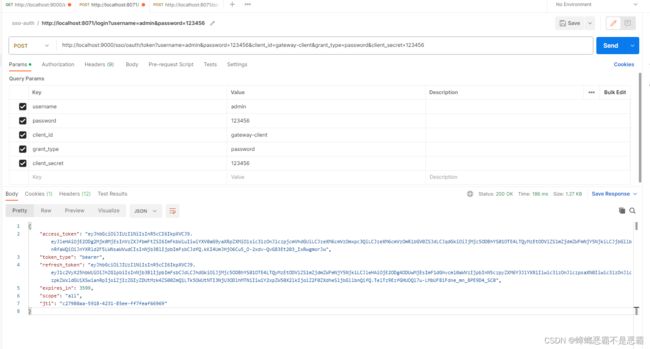

4.10 启动postman进行访问测试

登陆成功以后,会在postman控制台显示如下格式信息,例如:

{

"access_token": "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJleHAiOjE2MzU2ODAwMjMsInVzZXJfbmFtZSI6ImFkbWluIiwiYXV0aG9yaXRpZXMiOlsic3lzOnJlczpjcmVhdGUiLCJzeXM6cmVzOmxpc3QiLCJzeXM6cmVzOmRlbGV0ZSJdLCJqdGkiOiJjZTRhYWVlOC0wMzFmLTRmZjgtYTBmZS1lMGNkOTNlOGYzNzQiLCJjbGllbnRfaWQiOiJnYXRld2F5LWNsaWVudCIsInNjb3BlIjpbImFsbCJdfQ.gr3FxM0RdiEbmmHIdLi234kwPHRAFm02xNH9EnqEpbY",

"token_type": "bearer",

"refresh_token": "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJ1c2VyX25hbWUiOiJhZG1pbiIsInNjb3BlIjpbImFsbCJdLCJhdGkiOiJjZTRhYWVlOC0wMzFmLTRmZjgtYTBmZS1lMGNkOTNlOGYzNzQiLCJleHAiOjE2MzU5MzU2MjMsImF1dGhvcml0aWVzIjpbInN5czpyZXM6Y3JlYXRlIiwic3lzOnJlczpsaXN0Iiwic3lzOnJlczpkZWxldGUiXSwianRpIjoiZjllYjZhOTAtNGQ3MC00OGZhLTgzMzktMmFiZGUwYmJmOTQ5IiwiY2xpZW50X2lkIjoiZ2F0ZXdheS1jbGllbnQifQ.c-MrRMNYtI9C9RnX0LchwJ-gLxeFZscpU2VM97vv-7A",

"expires_in": 3599,

"scope": "all",

"jti": "ce4aaee8-031f-4ff8-a0fe-e0cd93e8f374"

}

假如,请求访问ok,在postman控制台会显示如下格式信息,例如:

{

"user_name": "admin",

"scope": [

"all"

],

"active": true,

"exp": 1635680023,

"authorities": [

"sys:res:create",

"sys:res:list",

"sys:res:delete"

],

"jti": "ce4aaee8-031f-4ff8-a0fe-e0cd93e8f374",

"client_id": "gateway-client"

}

假如,请求访问ok,在postman控制台会显示如下格式信息,例如:

{

"access_token": "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJleHAiOjE2MzU2ODA3NzAsInVzZXJfbmFtZSI6ImFkbWluIiwiYXV0aG9yaXRpZXMiOlsic3lzOnJlczpjcmVhdGUiLCJzeXM6cmVzOmxpc3QiLCJzeXM6cmVzOmRlbGV0ZSJdLCJqdGkiOiI5MzIzNzI1MC05NzQxLTQ0MjAtOWI3OS04NGZkODg0MDM4ZTUiLCJjbGllbnRfaWQiOiJnYXRld2F5LWNsaWVudCIsInNjb3BlIjpbImFsbCJdfQ.6zcw0tuAM0wlBvjBHxzk1JqFLweBU9p6uB720pdwWxs",

"token_type": "bearer",

"refresh_token": "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJ1c2VyX25hbWUiOiJhZG1pbiIsInNjb3BlIjpbImFsbCJdLCJhdGkiOiI5MzIzNzI1MC05NzQxLTQ0MjAtOWI3OS04NGZkODg0MDM4ZTUiLCJleHAiOjE2MzU5MzU2MjMsImF1dGhvcml0aWVzIjpbInN5czpyZXM6Y3JlYXRlIiwic3lzOnJlczpsaXN0Iiwic3lzOnJlczpkZWxldGUiXSwianRpIjoiZjllYjZhOTAtNGQ3MC00OGZhLTgzMzktMmFiZGUwYmJmOTQ5IiwiY2xpZW50X2lkIjoiZ2F0ZXdheS1jbGllbnQifQ.6KJOryS6j78Edk-8N4MWAIKifyRYbH5MvEO-mHRWW6w",

"expires_in": 3599,

"scope": "all",

"jti": "93237250-9741-4420-9b79-84fd884038e5"

}

5.资源服务工程设计及实现

5.1 业务描述

资源服务工程为一个业务数据工程,此工程中数据在访问通常情况下是受限访问,例如有些资源有用户,都可以方法,有些资源必须认证才可访问,有些资源认证后,有权限才可以访问。

5.2 业务设计架构

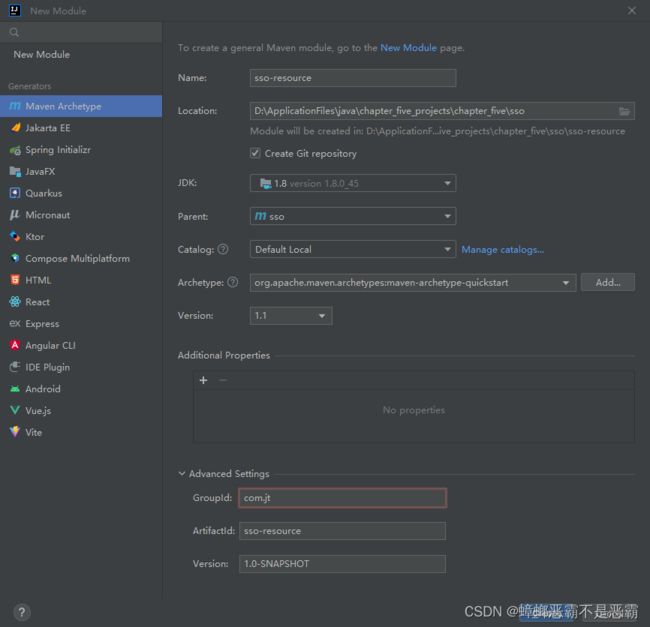

5.3 项目创建及初始化

第二步:初始化pom文件依赖,例如:

<dependencies>

<dependency>

<groupId>org.springframework.bootgroupId>

<artifactId>spring-boot-starter-webartifactId>

dependency>

<dependency>

<groupId>com.alibaba.cloudgroupId>

<artifactId>spring-cloud-starter-alibaba-nacos-discoveryartifactId>

dependency>

<dependency>

<groupId>com.alibaba.cloudgroupId>

<artifactId>spring-cloud-starter-alibaba-nacos-configartifactId>

dependency>

<dependency>

<groupId>com.alibaba.cloudgroupId>

<artifactId>spring-cloud-starter-alibaba-sentinelartifactId>

dependency>

<dependency>

<groupId>org.springframework.cloudgroupId>

<artifactId>spring-cloud-starter-oauth2artifactId>

dependency>

dependencies>

第三步:创建bootstrap.yml配置文件,例如:

server:

port: 8881

spring:

application:

name: sso-resource

cloud:

nacos:

discovery:

server-addr: localhost:8848

config:

server-addr: localhost:8848

file-extension: yml

第四步:创建启动类,代码如下:

package com.jt;

import org.springframework.boot.SpringApplication;

import org.springframework.boot.autoconfigure.SpringBootApplication;

@SpringBootApplication

public class ResourceApplication {

public static void main(String[] args) {

SpringApplication.run(ResourceApplication.class,args);

}

}

5.4 创建资源Controller对象

package com.jt.resource.controller;

import org.springframework.security.access.prepost.PreAuthorize;

import org.springframework.web.bind.annotation.*;

@RestController

@RequestMapping("/resource")

public class ResourceController {

/**

* 查询资源

* @return

*/

@PreAuthorize("hasAuthority('sys:res:list')")

@GetMapping

public String doSelect(){

return "Select Resource ok";

}

/**

* 创建资源

* @return

*/

@PreAuthorize("hasAuthority('sys:res:create')")

@PostMapping

public String doCreate(){

return "Create Resource OK";

}

/**

* 修改资源

* @return

*/

@PreAuthorize("hasAuthority('sys:res:update')")

@PutMapping

public String doUpdate(){

return "Update Resource OK";

}

/**

* 删除资源

* @return

*/

@DeleteMapping

public String doDelete(){

return "Delete resource ok";

}

}

@PreAuthorize是Oauth2中的注解,其表示要访问这个资源需要具备注解中标注的权限,否则无法访问;

但是因为目前资源服务还没有和认证工程进行关联,现在所有的资源还都是默认需要认证后才可以访问的,所以没有此注解其实也无法访问;

5.5 配置令牌解析器对象

package com.jt.resource.config;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.security.oauth2.provider.token.TokenStore;

import org.springframework.security.oauth2.provider.token.store.JwtAccessTokenConverter;

import org.springframework.security.oauth2.provider.token.store.JwtTokenStore;

/**

* 在此配置类中配置令牌的生成,存储策略,验签方式(令牌合法性)。

*/

@Configuration

public class TokenConfig {

/**

* 配置令牌的存储策略,对于oauth2规范中提供了这样的几种策略

* 1)JdbcTokenStore(这里是要将token存储到关系型数据库)

* 2)RedisTokenStore(这是要将token存储到redis数据库-key/value)

* 3)JwtTokenStore(这里是将产生的token信息存储客户端,并且token

* 中可以以自包含的形式存储一些用户信息)

* 4)....

*/

@Bean

public TokenStore tokenStore(){

//这里采用JWT方式生成和存储令牌信息

return new JwtTokenStore(jwtAccessTokenConverter());

}

/**

* 配置令牌的创建及验签方式

* 基于此对象创建的令牌信息会封装到OAuth2AccessToken类型的对象中

* 然后再存储到TokenStore对象,外界需要时,会从tokenStore进行获取。

*/

@Bean

public JwtAccessTokenConverter jwtAccessTokenConverter(){

JwtAccessTokenConverter jwtAccessTokenConverter=

new JwtAccessTokenConverter();

//JWT令牌构成:header(签名算法,令牌类型),payload(数据部分),Signing(签名)

//这里的签名可以简单理解为加密,加密时会使用header中算法以及我们自己提供的密钥,

//这里加密的目的是为了防止令牌被篡改。(这里密钥要保管好,要存储在服务端)

jwtAccessTokenConverter.setSigningKey(SIGNING_KEY);//设置密钥

return jwtAccessTokenConverter;

}

/**

* JWT 令牌签名时使用的密钥(可以理解为盐值加密中的盐)

* 1)生成的令牌需要这个密钥进行签名

* 2)获取的令牌需要使用这个密钥进行验签(校验令牌合法性,是否被篡改过)

*/

private static final String SIGNING_KEY="auth";

}

5.6 配置资源认证授权规则

package com.jt.resource.config;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.context.annotation.Configuration;

import org.springframework.security.config.annotation.method.configuration.EnableGlobalMethodSecurity;

import org.springframework.security.config.annotation.web.builders.HttpSecurity;

import org.springframework.security.oauth2.config.annotation.web.configuration.EnableResourceServer;

import org.springframework.security.oauth2.config.annotation.web.configuration.ResourceServerConfigurerAdapter;

import org.springframework.security.oauth2.config.annotation.web.configurers.ResourceServerSecurityConfigurer;

import org.springframework.security.oauth2.provider.token.TokenStore;

/**

* 思考?对于一个系统而言,它资源的访问权限你是如何进行分类设计的

* 1)不需要登录就可以访问(例如12306查票)

* 2)登录以后才能访问(例如12306的购票)

* 3)登录以后没有权限也不能访问(例如会员等级不够不让执行一些相关操作)

*/

@Configuration

@EnableResourceServer

//启动方法上的权限控制,需要授权才可访问的方法上添加@PreAuthorize等相关注解

@EnableGlobalMethodSecurity(prePostEnabled = true)

public class ResourceConfig extends ResourceServerConfigurerAdapter {

@Override

public void configure(HttpSecurity http) throws Exception {

//super.configure(http);

//1.关闭跨域攻击

http.csrf().disable();

//2.放行相关请求

http.authorizeRequests()

.antMatchers("/resource/**")//表示这个路径的资源必须认证,其他资源全部放行

.authenticated()

.anyRequest().permitAll();

}

}

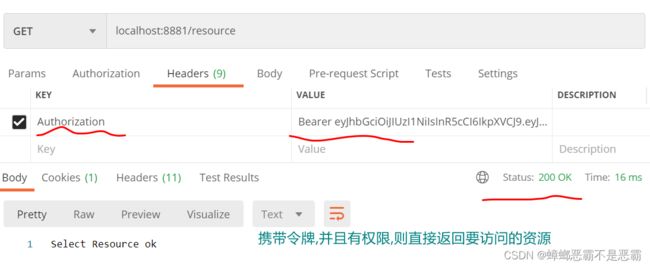

5.7 启动Postman进行访问测试

将此前工程生成成功的令牌拷贝到当前postman的访问页面中:

设置key为Authorization,value为此前访问正确获取的令牌值,并在令牌前加Bearer:

6.网关工程设计及实现

6.1 业务描述

本次设计中,API网关是服务访问入口,身份认证,资源访问都通过网关进行资源统一转发。

6.2 项目创建及初始化

第二步:初始化pom文件内容,例如:

<dependencies>

<dependency>

<groupId>org.springframework.cloudgroupId>

<artifactId>spring-cloud-starter-gatewayartifactId>

dependency>

<dependency>

<groupId>com.alibaba.cloudgroupId>

<artifactId>spring-cloud-starter-alibaba-nacos-discoveryartifactId>

dependency>

<dependency>

<groupId>com.alibaba.cloudgroupId>

<artifactId>spring-cloud-starter-alibaba-nacos-configartifactId>

dependency>

<dependency>

<groupId>com.alibaba.cloudgroupId>

<artifactId>spring-cloud-starter-alibaba-sentinelartifactId>

dependency>

<dependency>

<groupId>com.alibaba.cloudgroupId>

<artifactId>spring-cloud-alibaba-sentinel-gatewayartifactId>

dependency>

dependencies>

第三步:创建bootstrap.yml配置文件并进行路由定义,例如:

server:

port: 9000

spring:

application:

name: sso-gateway

cloud:

nacos:

discovery:

server-addr: localhost:8848

config:

server-addr: localhost:8848

file-extension: yml

sentinel:

transport:

dashboard: localhost:8180

eager: true

gateway:

routes:

- id: router01

uri: lb://sso-resource

predicates:

- Path=/sso/resource/**

filters:

- StripPrefix=1

- id: router02

uri: lb://sso-auth

predicates:

- Path=/sso/oauth/**

filters:

- StripPrefix=1

globalcors: #跨域配置(写到配置文件的好处是可以将其配置写到配置中心)

corsConfigurations:

'[/**]':

allowedOrigins: "*"

allowedHeaders: "*"

allowedMethods: "*"

allowCredentials: true

第四步:定义启动类,例如:

package com.jt;

import org.springframework.boot.SpringApplication;

import org.springframework.boot.autoconfigure.SpringBootApplication;

@SpringBootApplication

public class ApiGatewayApplication {

public static void main(String[] args) {

SpringApplication.run(ApiGatewayApplication.class, args);

}

}

6.3 启动postman进行访问测试

-

基于网关进行登陆访问测试,例如:

http://localhost:9000/sso/oauth/token?username=admin&password=123456&client_id=gateway-client&grant_type=password&client_secret=123456

POSTMAN中有时候因为令牌格式问题可能测试无法通过,也可以通过IDEA工具进行测试:

7.客户端UI工程设计及实现

7.1 业务描述

本次项目设计采用前后端分离架构设计,前端工程服务基于springboot web服务进行实现。

7.2 项目创建及初始化

第二步:项目中添加如下依赖,例如:

<dependencies>

<dependency>

<groupId>org.springframework.bootgroupId>

<artifactId>spring-boot-starter-webartifactId>

dependency>

dependencies>

第三步:创建启动类,例如:

package com.jt;

import org.springframework.boot.SpringApplication;

import org.springframework.boot.autoconfigure.SpringBootApplication;

@SpringBootApplication

public class UIApplication {

public static void main(String[] args) {

SpringApplication.run(UIApplication.class, args);

}

}

7.3 创建UI工程登陆页面

第一步:在resource目录下创建static目录

第二步:在static目录下创建登陆页面login.html,例如:

<!doctype html>

<html lang="en">

<head>

<!-- Required meta tags -->

<meta charset="utf-8">

<meta name="viewport" content="width=device-width, initial-scale=1">

<!-- Bootstrap CSS -->

<link href="https://cdn.jsdelivr.net/npm/[email protected]/dist/css/bootstrap.min.css" rel="stylesheet" integrity="sha384-EVSTQN3/azprG1Anm3QDgpJLIm9Nao0Yz1ztcQTwFspd3yD65VohhpuuCOmLASjC" crossorigin="anonymous">

<title>login</title>

</head>

<body>

<div class="container"id="app">

<h3>Please Login</h3>

<form>

<div class="mb-3">

<label for="usernameId" class="form-label">Username</label>

<input type="text" v-model="username" class="form-control" id="usernameId" aria-describedby="emailHelp">

</div>

<div class="mb-3">

<label for="passwordId" class="form-label">Password</label>

<input type="password" v-model="password" class="form-control" id="passwordId">

</div>

<button type="button" @click="doLogin()" class="btn btn-primary">Submit</button>

</form>

</div>

<script src="https://cdn.jsdelivr.net/npm/[email protected]/dist/js/bootstrap.bundle.min.js" integrity="sha384-MrcW6ZMFYlzcLA8Nl+NtUVF0sA7MsXsP1UyJoMp4YLEuNSfAP+JcXn/tWtIaxVXM" crossorigin="anonymous"></script>

<script src="https://cdn.jsdelivr.net/npm/vue/dist/vue.js"></script>

<script src="https://unpkg.com/axios/dist/axios.min.js"></script>

<script>

var vm=new Vue({

el:"#app",//定义监控点,vue底层会基于此监控点在内存中构建dom树

data:{ //此对象中定义页面上要操作的数据

username:"",

password:""

},

methods: {//此位置定义所有业务事件处理函数

doLogin() {

//1.定义url

let url = "http://localhost:9000/sso/oauth/token"

//2.定义参数

let params = new URLSearchParams()

params.append('username',this.username);

params.append('password',this.password);

params.append('client_id',"gateway-client");

params.append('client_secret',"123456");

params.append('grant_type',"password");

//3.发送异步请求

axios.post(url, params)

.then((response) => {//ok

alert("login ok")

let result=response.data;

console.log("result",result);

//将返回的访问令牌存储到浏览器本地对象中

localStorage.setItem("accessToken",result.access_token);

location.href="/resource.html";

//启动一个定时器,一个小时以后,向认证中心发送刷新令牌

})

.catch((e)=>{

console.log(e);

})

}

}

});

</script>

</body>

</html>

7.4 创建资源展现页面

第一步:在UI工程的static目录下创建resource.html,例如:

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<title>Title</title>

</head>

<body>

<div>

<h1>The Resource Page</h1>

<button onclick="doSelect()">查询我的资源</button>

<button onclick="doUpdate()">修改我的资源</button>

</div>

<script src="https://unpkg.com/axios/dist/axios.min.js"></script>

<script>

function doSelect(){

let url="http://localhost:9000/sso/resource";

//获取登录后,存储到浏览器客户端的访问令牌

let token=localStorage.getItem("accessToken");

//发送请求时,携带访问令牌

axios.get(url,{headers:{"Authorization":"Bearer "+token}})

.then(function (response){

alert("select ok")

console.log(response.data);

})

.catch(function (e){//失败时执行catch代码块

if(e.response.status==401){

alert("请先登录");

location.href="/login.html";

}else if(e.response.status==403){

alert("您没有权限")

}

console.log("error",e);

})

}

function doUpdate(){

let url="http://localhost:9000/sso/resource";

//获取登录后,存储到浏览器客户端的访问令牌

let token=localStorage.getItem("accessToken");

console.log("token",token);

//发送请求时,携带访问令牌

axios.put(url,"",{headers:{"Authorization":"Bearer "+token}})

.then(function (response){

alert("update ok")

console.log(response.data);

})

.catch(function (e){//失败时执行catch代码块

console.log(e);

if(e.response.status==401){

alert("请先登录");

location.href="/login.html";

}else if(e.response.status==403){

alert("您没有权限")

}

console.log("error",e);

})

}

</script>

</body>

</html>

第二步:打开浏览器进行访问测试(登陆前和登陆后检查点击如下按钮检测结果),例如:

8.技术摘要应用实践说明

8.1 背景分析

企业中数据是最重要的资源,对于这些数据而言,有些可以直接匿名访问,有些只能登录以后才能访问,还有一些你登录成功以后,权限不够也不能访问.总之这些规则都是保护系统资源不被破坏的一种手段.几乎每个系统中都需要这样的措施对数据(资源)进行保护.我们通常会通过软件技术对这样业务进行具体的设计和实现.早期没有统一的标准,每个系统都有自己独立的设计实现,但是对于这个业务又是一个共性,后续市场上就基于共性做了具体的落地实现,例如Spring Security,Apache shiro,JWT,Oauth2等技术诞生了.

8.2 Spring Security 技术

8.2.1 概述

Spring Security 是一个企业级安全框架,由spring官方推出,它对软件系统中的认证,授权,加密等功能进行封装,并在springboot技术推出以后,配置方面做了很大的简化.现在市场上分布式架构中的安全控制,正在逐步的转向Spring Security。Spring Security 在企业中实现认证和授权业务时,底层构建了大量的过滤器,如图所示:

其中,图中绿色部分为认证过滤器,黄色部分为授权过滤器。Spring Security就是通过这些过滤器然后调用相关对象一起完成认证和授权操作.

8.2.2 快速入门实践

下面的项目内容只做参考了解,不作为此次教程重点;

8.2.1 创建项目

创建security项目,其pom.xml文件内容如下:

<project xmlns="http://maven.apache.org/POM/4.0.0"

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:schemaLocation="http://maven.apache.org/POM/4.0.0 http://maven.apache.org/xsd/maven-4.0.0.xsd">

<modelVersion>4.0.0modelVersion>

<parent>

<artifactId>spring-boot-starter-parentartifactId>

<groupId>org.springframework.bootgroupId>

<version>2.3.2.RELEASEversion>

parent>

<groupId>com.cygroupId>

<artifactId>05-securityartifactId>

<version>1.0-SNAPSHOTversion>

<properties>

<maven.compiler.source>8maven.compiler.source>

<maven.compiler.target>8maven.compiler.target>

properties>

project>

8.2.2 添加项目依赖

第一步:创建项目,其pom.xml文件核心依赖如下:

<dependencies>

<dependency>

<groupId>org.springframework.bootgroupId>

<artifactId>spring-boot-starter-webartifactId>

dependency>

<dependency>

<groupId>org.springframework.bootgroupId>

<artifactId>spring-boot-starter-securityartifactId>

dependency>

dependencies>

第二步:启动服务(依赖添加以后会默认添加一个tomcat,端口8080)

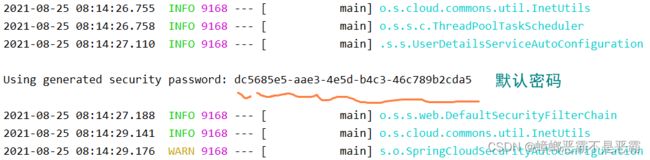

服务启动之后,你会发现,控制台会出现一个随机的密码,用于访问当前系统,默认用户名是user,密码就是控制台上的密码,如图所示:

测试当前项目是否可以正常登录

8.2.3 定义security配置类

定义配置类,基于此类配置认证和授权逻辑,例如:

package com.cy.security.config;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.security.config.annotation.method.configuration.EnableGlobalMethodSecurity;

import org.springframework.security.config.annotation.web.builders.HttpSecurity;

import org.springframework.security.config.annotation.web.configuration.EnableWebSecurity;

import org.springframework.security.config.annotation.web.configuration.WebSecurityConfigurerAdapter;

import org.springframework.security.crypto.bcrypt.BCryptPasswordEncoder;

@Configuration

public class SecurityConfig extends WebSecurityConfigurerAdapter {

/**

* 认证授权管理器对用户输入的密码与数据库中存储的密码进行比对时,

* 需要对这个密码加密,加密算法需要我们自己指定

* @return

*/

@Bean

public BCryptPasswordEncoder passwordEncoder(){

return new BCryptPasswordEncoder();

}

@Override

protected void configure(HttpSecurity http) throws Exception {

//super.configure(http);

//关闭跨域攻击

http.csrf().disable();

//自定义登陆表单

http.formLogin().loginPage("/login.html").loginProcessingUrl("/login");

//请求资源的认证配置

http.authorizeRequests()

.antMatchers("/login","/login.html")

.permitAll()

.anyRequest().authenticated();

}

}

8.2.4 定义数据访问层对象

定义数据访问层对象,基于此对象实现用户及用户权限信息的获取,例如:

package com.cy.security.dao;

import com.cy.security.domain.SysUser;

import org.apache.ibatis.annotations.Mapper;

import org.apache.ibatis.annotations.Select;

import java.util.List;

@Mapper

public interface UserMapper {

/**

* 基于用户名获取用户信息

* @param username

* @return

*/

@Select("select id,username,password,status " +

"from tb_users " +

"where username=#{username}")

SysUser selectUserByUsername(String username);

/**

* 基于用户id查询用户权限

* @param userId 用户id

* @return 用户的权限

* 涉及到的表:tb_user_roles,tb_role_menus,tb_menus

*/

@Select("select distinct m.permission " +

"from tb_user_roles ur join tb_role_menus rm on ur.role_id=rm.role_id" +

" join tb_menus m on rm.menu_id=m.id " +

"where ur.user_id=#{userId} and m.permission is not null")

List<String> selectUserPermissions(Long userId);

}

8.2.5 定义UserDetailService接口实现类

Spring Security 提供了一个UserDetailService接口,我们可以基于此接口实现类,实现用户信息的获取和封装,例如:

@Service

public class UserDetailServiceImpl implements UserDetailsService {

@Autowired

private UserMapper userMapper;

/**

* 客户端点击登陆时,添加些用户信息会传给此方法

* @param username

* @return

* @throws UsernameNotFoundException

*/

@Override

public UserDetails loadUserByUsername(String username) throws UsernameNotFoundException {

//1.基于用户名查询用户信息

SysUser user=userMapper.selectUserByUsername(username);

//...判断自己写...

System.out.println(user);

//2.查询用户登陆用户权限

List<String> permissions=userMapper.selectUserPermissions(user.getId());

System.out.println(permissions);

//3.封装用户信息并返回,将用户信息交给认证管理器,认证授权管理器负责对用户输入的信息进行认证和授权

List<GrantedAuthority> authorityList =

AuthorityUtils.createAuthorityList(permissions.toArray(new String[]{}));

return new User(username, user.getPassword(),authorityList);

}

}

8.2.6 自定义登陆页面

在resources的static目录下创建login.html页面,例如:

<!doctype html>

<html lang="en">

<head>

<!-- Required meta tags -->

<meta charset="utf-8">

<meta name="viewport" content="width=device-width, initial-scale=1">

<!-- Bootstrap CSS -->

<link href="https://cdn.jsdelivr.net/npm/[email protected]/dist/css/bootstrap.min.css" rel="stylesheet"

integrity="sha384-EVSTQN3/azprG1Anm3QDgpJLIm9Nao0Yz1ztcQTwFspd3yD65VohhpuuCOmLASjC" crossorigin="anonymous">

<title>login</title>

</head>

<body>

<div class="container"id="app">

<h3>Please Login</h3>

<form>

<div class="mb-3">

<label for="usernameId" class="form-label">Username</label>

<input type="text" v-model="username" class="form-control" id="usernameId" aria-describedby="emailHelp">

</div>

<div class="mb-3">

<label for="passwordId" class="form-label">Password</label>

<input type="password" v-model="password" class="form-control" id="passwordId">

</div>

<button type="button" @click="doLogin()" class="btn btn-primary">Submit</button>

</form>

</div>

<script src="https://cdn.jsdelivr.net/npm/[email protected]/dist/js/bootstrap.bundle.min.js" integrity="sha384-MrcW6ZMFYlzcLA8Nl+NtUVF0sA7MsXsP1UyJoMp4YLEuNSfAP+JcXn/tWtIaxVXM" crossorigin="anonymous"></script>

<script src="https://cdn.jsdelivr.net/npm/vue/dist/vue.js"></script>

<script src="https://unpkg.com/axios/dist/axios.min.js"></script>

<script>

var vm=new Vue({

el:"#app",//定义监控点,vue底层会基于此监控点在内存中构建dom树

data:{ //此对象中定义页面上要操作的数据

username:"",

password:""

},

methods: {//此位置定义所有业务事件处理函数

doLogin() {

//1.定义url

let url = "http://localhost:8080/login"

//2.定义参数

let params = new URLSearchParams()

params.append('username',this.username);

params.append('password',this.password);

debugger

//3.发送异步请求

axios.post(url, params).then((response) => {

alert("login ok");

location.href="/index.html"

})

}

}

});

</script>

</body>

</html>

8.2.3 授权逻辑设计及实现

8.2.3.1 修改授权配置类

在权限配置类上添加启用全局方法访问控制注解,例如

package com.cy.auth.config;

//这个配置类是配置Spring-Security的,

//prePostEnabled= true表示启动权限管理功能

@EnableGlobalMethodSecurity(prePostEnabled = true)

@Configuration

public class SpringSecurityConfigurer extends WebSecurityConfigurerAdapter {

……

}

8.2.3.2 定义资源访问对象

package com.cy.res.controller;

@RequestMapping("/res")

@RestController

public class ResourceController {

@PreAuthorize("hasAuthority('sys:res:view')")

@RequestMapping("/retrieve")

public String doRetrieve(){

return "select resource ok";

}

@PreAuthorize("hasAuthority('sys:res:create')")

@RequestMapping("/create")

public String doCreate(){

return "create resource";

}

}

其中,@PreAuthorize注解描述方法时,用于告诉系统访问此方法时需要进行权限检测。需要具备指定权限才可以访问。例如:

启动服务实现访问测试

8.2.3.3 访问测试

打开浏览器分别输入http://localhost:8080/res/create和http://localhost:8080/res/select进行测试分析。

总结(Summary)

8.3 Jwt 数据规范

JWT(JSON WEB Token)是一个标准,采用数据自包含方式进行json格式数据设计,实现各方安全的信息传输,其官方网址为:https://jwt.io/;官方JWT规范定义,它构成有三部分,分别为Header(头部),Payload(负载),Signature(签名),其格式如下:

xxxxx.yyyyy.zzzzz

- Header部分

- Header 部分是一个 JSON 对象,描述 JWT 的元数据,通常是下面的样子。

{

"alg": "HS256",

"typ": "JWT"

}

上面代码中,alg属性表示签名的算法(algorithm),默认是 HMAC SHA256(简写HS256);typ属性表示这个令牌(token)的类型(type),JWT 令牌统一写为JWT。最后,将这个 JSON 对象使用 Base64URL 算法(详见后文)转成字符串。

- Payload部分

Payload 部分也是一个 JSON 对象,用来存放实际需要传递的数据。JWT规范中规定了7个官方字段,供选用(了解)。- iss (issuer):签发人

- exp (expiration time):过期时间

- sub (subject):主题

- aud (audience):受众

- nbf (Not Before):生效时间

- iat (Issued At):签发时间

- jti (JWT ID):编号

除了官方字段,你还可以在这个部分定义私有字段,下面就是一个例子。

{

"sub": "1234567890",

"name": "John Doe",

"admin": true

}

注意,JWT 默认是不加密的,任何人都可以读到,所以不要把秘密信息放在这个部分。

这个 JSON 对象也要使用 Base64URL 算法转成字符串。

- Signature部分

Signature 部分是对前两部分的签名,其目的是防止数据被篡改。

首先,需要指定一个密钥(secret)。这个密钥只有服务器才知道,不能泄露给用户。然后,使用 Header 里面指定的签名算法(默认是 HMAC SHA256),按照下面的公式产生签名。

HMACSHA256(

base64UrlEncode(header) + "." +

base64UrlEncode(payload),

secret)

算出签名以后,把 Header、Payload、Signature 三个部分拼成一个字符串,每个部分之间用"点"(.)分隔,就可以返回给用户。

8.4 Oauth2规范

oauth2定义了一种认证授权协议,一种规范,此规范中定义了四种类型的角色:

- 资源有者(User)

- 认证授权服务器(jt-auth)

- 资源服务器(jt-resource)

- 客户端应用(jt-ui)

同时,在这种协议中规定了认证授权时的几种模式:

- 密码模式 (基于用户名和密码进行认证)

- 授权码模式(就是我们说的三方认证:QQ,微信,微博,。。。。)

- …

9.总结(Summary)

9.1 重难点分析

- 单点登陆系统的设计架构(微服务架构)

- 服务的设计及划分(资源服务器,认证服务器,网关服务器,客户端服务)

- 认证及资源访问的流程(资源访问时要先认证再访问)

- 认证和授权时的一些关键技术(Spring Security,Jwt,Oauth2)

9.2 FAQ 分析

- 为什么要单点登陆(分布式系统,再访问不同服务资源时,不要总是要登陆,进而改善用户体验)

- 单点登陆解决方案?(市场常用两种: spring security+jwt+oauth2,spring securit+redis+oauth2)

- Spring Security 是什么?(spring框架中的一个安全默认,实现了认证和授权操作)

- JWT是什么?(一种令牌格式,一种令牌规范,通过对JSON数据采用一定的编码,加密进行令牌设计)

- OAuth2是什么?(一种认证和授权规范,定义了单点登陆中服务的划分方式,认证的相关类型)

- …

9.3 Bug 分析

- 401 : 访问资源时没有认证。

- 403 : 访问资源时没有权限。

- 404:访问的资源找不到(一定要检查你访问资源的url)

- 405:请求方式不匹配(客户端请求方式是GET,服务端处理请求是Post就是这个问题)

- 500: 不看后台无法解决(error,warn)

- …