Springboot yml配置参数加密 ,jasypt自定义解密器(拓展篇)

前言

最近项目组开始关注一些敏感数据的明文相关的事宜 , 其实这些东西也是都有非常成熟的解决方案。 既然最近着手去解决这些事情,那么也顺便给还未了解的大伙普及一下。

Springboot yml配置参数数据加密 (数据加密篇 一)_默默不代表沉默-CSDN博客_springboot接口加密

Springboot AOP实现指定敏感字段数据加密 (数据加密篇 二)_默默不代表沉默-CSDN博客

Springboot 使用mysql加密解密函数 (数据加密篇 三)_默默不代表沉默-CSDN博客

这三篇其实已经输出了,但是其实真正落地的时候,我考虑到加密算法的问题,我自己还是做了些许调整。

正文

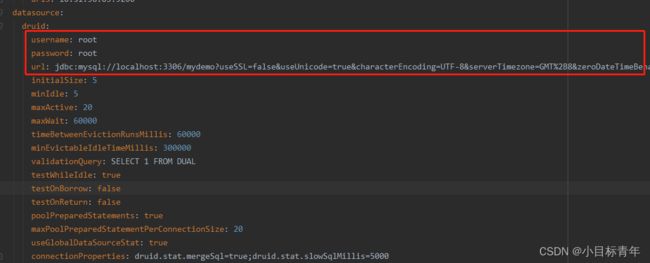

我配置文件里面写的参数是用的我们自己统一指定的加密算法,

所以解密的时候使用默认jasypt的解密是没办法成功的。

这时候我们就需要自己重写 这个解密配置yml文件参数的解析器了。

话不多说, 我们开始自定义起来。

先丢出一个我们自定义选择的加解密工具类 AES的加密解密工具类:

MyEncryptUtil.java

import javax.crypto.Cipher;

import javax.crypto.SecretKey;

import javax.crypto.spec.GCMParameterSpec;

import javax.crypto.spec.SecretKeySpec;

import java.util.Base64;

/**

* @Author JCccc

* @Description

* @Date 2021/10/29 16:52

*/

public class MyEncryptUtil {

public static String parseByte2HexStr(byte buf[]) {

StringBuffer sb = new StringBuffer();

for (int i = 0; i < buf.length; i++) {

String hex = Integer.toHexString(buf[i] & 0xFF);

if (hex.length() == 1) {

hex = '0' + hex;

}

sb.append(hex.toUpperCase());

}

return sb.toString();

}

public static byte[] parseHexStr2Byte(String hexStr) {

if (hexStr.length() < 1) {

return null;

}

byte[] result = new byte[hexStr.length() / 2];

for (int i = 0; i < hexStr.length() / 2; i++) {

int high = Integer.parseInt(hexStr.substring(i * 2, i * 2 + 1), 16);

int low = Integer.parseInt(hexStr.substring(i * 2 + 1, i * 2 + 2), 16);

result[i] = (byte) (high * 16 + low);

}

return result;

}

/**

* 1.0 aes-128-gcm 加密

*

* @param originalData 为需加密信息

* @param key 32位的16进制key

* @return

*/

public static String encrypt(String originalData, String key) {

try {

//修改添加字符集

byte[] sSrc = originalData.getBytes("UTF-8");

byte[] sKey = MyEncryptUtil.parseHexStr2Byte(key);

SecretKeySpec skeySpec = new SecretKeySpec(sKey, "AES");

Cipher cipher = Cipher.getInstance("AES/GCM/PKCS5Padding");

cipher.init(Cipher.ENCRYPT_MODE, skeySpec);

//这边是获取一个随机的iv 默认为12位的

byte[] iv = cipher.getIV();

//执行加密

byte[] encryptData = cipher.doFinal(sSrc);

//这边进行拼凑 为 iv + 加密后的内容

byte[] message = new byte[12 + sSrc.length + 16];

System.arraycopy(iv, 0, message, 0, 12);

System.arraycopy(encryptData, 0, message, 12, encryptData.length);

return Base64.getEncoder().encodeToString(message);

} catch (Exception ex) {

ex.printStackTrace();

return null;

}

}

/**

* 1.0 aes-128-gcm 解密

*

* @param encryptData 已加密过的数据

* @param key 32位的16进制key

* @return

*/

public static String decrypt(String encryptData, String key) {

try {

byte[] sSrc = Base64.getDecoder().decode(encryptData);

byte[] sKey = MyEncryptUtil.parseHexStr2Byte(key);

GCMParameterSpec iv = new GCMParameterSpec(128, sSrc, 0, 12);

Cipher cipher = Cipher.getInstance("AES/GCM/PKCS5Padding");

SecretKey key2 = new SecretKeySpec(sKey, "AES");

cipher.init(Cipher.DECRYPT_MODE, key2, iv);

//这边和nodejs不同的一点是 不需要移除后面的16位

byte[] decryptData = cipher.doFinal(sSrc, 12, sSrc.length - 12);

return new String(decryptData);

} catch (Exception ex) {

ex.printStackTrace();

return null;

}

}

}加密后的结果 :

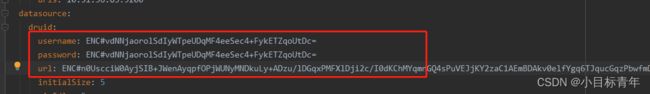

直接替换掉yml配置文件里面的数据:

注意了,既然是自定义,那么我们甚至都不需要遵守jasypt的解析规则,我自己定义了一下

格式 : ENC# + 加密串

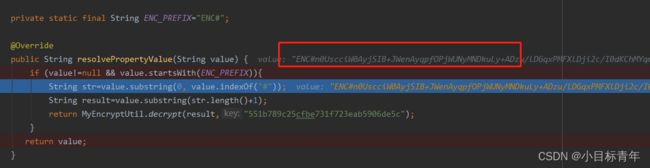

这时候,就到了我们的自定义解析器编码环节了:

Encryptor.java :

import com.ulisesbocchio.jasyptspringboot.EncryptablePropertyResolver;

import org.springframework.context.annotation.Bean;

import org.springframework.stereotype.Component;

/**

* @Author JCccc

* @Description

* @Date 2021/12/14 17:05

*/

@Component

public class Encryptor {

@Bean(name="encryptablePropertyResolver")

EncryptablePropertyResolver encryptablePropertyResolver(){

return new MyEncryptPropertyResolver();

}

}

MyEncryptPropertyResolver.java :

import com.demo.easytest.util.MyEncryptUtil;

import com.ulisesbocchio.jasyptspringboot.EncryptablePropertyResolver;

import org.springframework.stereotype.Component;

/**

* @Author JCccc

* @Description

* @Date 2021/12/14 16:56

*/

@Component

public class MyEncryptPropertyResolver implements EncryptablePropertyResolver {

private static final String ENC_PREFIX="ENC#";

@Override

public String resolvePropertyValue(String value) {

if (value!=null && value.startsWith(ENC_PREFIX)){

String str=value.substring(0, value.indexOf("#"));

String result=value.substring(str.length()+1);

return MyEncryptUtil.decrypt(result,"551b789c25cfbe731f723eab5906de5c");

}

return value;

}

}其实说白了就是基于jasypt 框架,我们自己改造了一下加解密算法,但是流程还是用人家的。

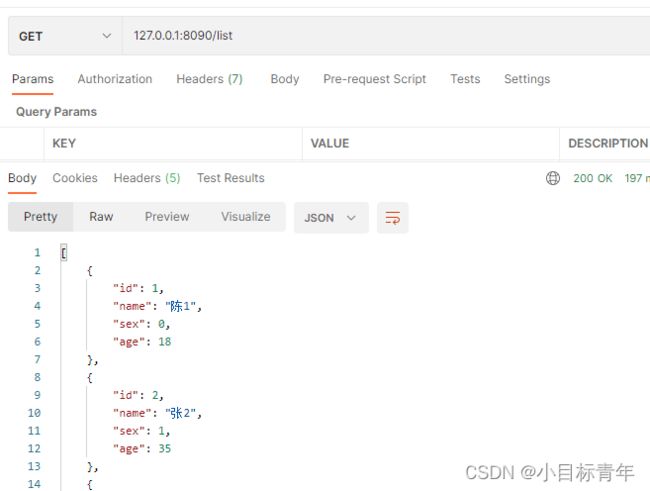

到这就已经完成了,如果想看看,可以直接debug,看看这个读取解析:

然后正常跑起来,调用一个mysql查询接口,可以看到解析正常,数据库连接正常:

大家可以自己换成自己指定的加解密函数,因为用我本文这个提供的其实有些小限制。