攻击者使用“Geacon”Cobalt Strike工具瞄准macOS

威胁行为者现在正在部署一种名为 Geacon 的 Cobalt Strike 的 Go 语言实现,它于四年前首次出现在 GitHub 上。

他们正在使用红队和攻击模拟工具来针对 macOS 系统,其方式与过去几年在 Windows 平台上使用 Cobalt Strike 进行后开发活动的方式大致相同。

SentinelOne 的安全研究人员在发现最近几个月出现在 VirusTotal 上的几个 Geacon 有效载荷后,于本周报告了这一活动。

SentinelOne 对样本的分析表明,有些可能与合法的企业红队演习有关,而另一些则似乎是恶意活动的产物。

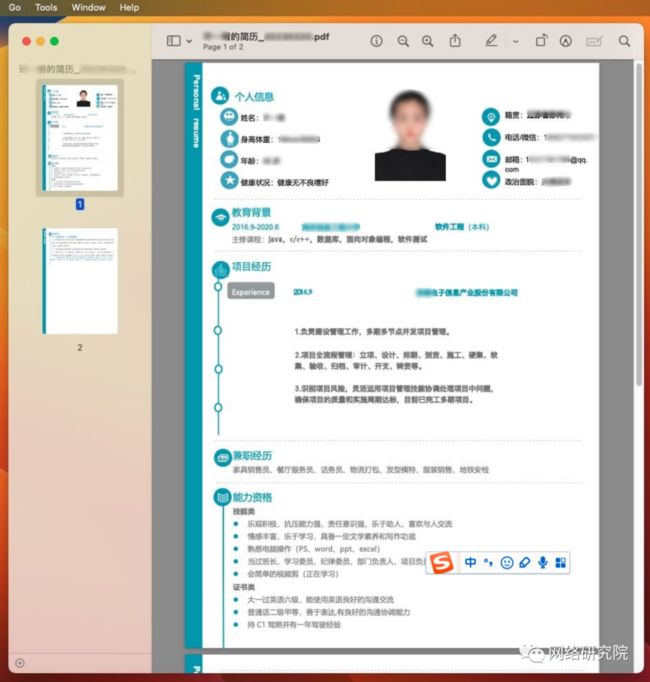

4 月 5 日提交给 VirusTotal 的一个恶意样本是一个名为“Xu Yiqing's Resume_20230320.app”的 AppleScript 小程序,它从具有 IP 地址的恶意服务器下载未签名的 Geacon 负载。

SentinelOne 发现该应用程序是为运行在 Apple 或 Intel 芯片上的 macOS 系统编译的。

该小程序包含帮助它确定特定 macOS 系统架构的逻辑,因此它可以为该设备下载特定的 Geacon 有效负载。

编译后的 Geacon 二进制文件本身包含一个嵌入式 PDF,在向其命令和控制 (C2) 服务器发送信标之前,它首先显示名为 Xu Yiqing 的个人的简历。

编译后的 Geacon 二进制文件具有多种功能,可用于网络通信、加密、解密、下载更多有效载荷和泄露数据等任务。

在另一个实例中,SentinelOne 发现了嵌入在 SecureLink 企业远程支持应用程序的伪造版本中的 Geacon 有效负载。

该有效载荷于 4 月 11 日出现在 VirusTotal 中,并且仅针对基于 Intel 的 macOS 系统。

与之前的 Geacon 样本不同,SentinelOne 发现第二个样本是一个基本的、未签名的应用程序,很可能是使用自动化工具构建的。

该应用程序要求用户授予对设备摄像头、麦克风、管理员权限和其他通常受 macOS 的透明度、同意和控制框架保护的设置的访问权限。

在这种情况下,Geacon 有效载荷与已知的 Cobalt Strike C2 服务器通信,IP 地址位于日本。

这不是我们第一次看到木马伪装成带有嵌入式开源攻击框架的 SecureLink。

这家安全供应商以去年 9 月发现的名为 Sliver 的 macOS 开源攻击框架为例,该框架嵌入了伪造的 SecureLink。

它提醒所有人,企业 Mac 现在正成为各种威胁行为者的广泛目标。

攻击者长期以来一直使用 Cobalt Strike 在 Windows 系统上进行各种恶意的后利用活动,包括建立命令和控制、横向移动、有效负载生成和利用传递。

在某些情况下,攻击者偶尔也会使用 Cobalt Strike 来攻击 macOS。

一个例子是去年的域名仿冒攻击,其中威胁行为者试图通过将名为“pymafka”的恶意包上传到 PyPI 寄存器来在 Windows、Linux 和 macOS 系统上部署 Cobalt Strike 。

在其他情况下,攻击者还使用名为 Mythic 的以 macOS 为中心的红队工具作为其攻击链的一部分。

去年 10 月,一位匿名的研究人员使用“z3ratu1”的名称发布了两个 Geacon 分支后不久,涉及 Geacon 本身的活动就开始了,一个是私有的,可能会出售,名为“geacon_pro”,另一个是公开的,称为 geacon-plus。

专业版包括一些附加功能,例如防病毒绕过和反杀功能。

他将攻击者对 Geacon 的突然兴趣归因于 z3ratu1 发布的一篇博客,该博客描述了这两个分叉以及他试图推销他的作品。

最初的 Geacon 项目本身主要用于协议分析和逆向工程目的。

Geacon 的恶意使用越来越多,这与攻击者对 macOS 系统越来越感兴趣的更广泛模式相吻合。

今年早些时候,Uptycs 的研究人员报告了一种名为“MacStealer”的新型 Mac 恶意软件样本,根据其名称,该样本窃取了 Apple 用户的文档、iCloud 钥匙串数据、浏览器 cookie 和其他数据。

4 月,“Lockbit”的运营商成为第一个开发 Mac 版恶意软件的主要勒索软件参与者,为其他人效仿奠定了基础。

去年,朝鲜臭名昭著的 Lazarus Group 成为首批开始瞄准 Apple Mac 的已知国家支持组织之一。

SentinelOne 发布了一组指标来帮助组织识别恶意 Geacon 负载。