简单js逆向案例(2)

文章目录

- 前文

- 分析

- 完整代码

- 结尾

前文

本文章中所有内容仅供学习交流,严禁用于商业用途和非法用途,否则由此产生的一切后果均与作者无关,若有侵权,请联系我立即删除!

分析

目标网址

aHR0cHM6Ly9zZWFyY2guYmlkY2VudGVyLmNvbS5jbi9zZWFyY2g/a2V5d29yZHM9JUU4JUI2JTg1JUU1JUEzJUIwJUU1JTg4JTgwJm1vZD0wJnBhZ2U9NA==

我们查看网页,发现网页是动态加载的,请求参数没有加密,不过响应的数据都是密文,那们我们的目标就很明显了,将密文解密,得到我们真正想要的数据。

还是老方法,将返回密文数据的网址目录复制下来,到源代码面板,点击XHR,将网络目录复制进去,然后刷新页面,这里就不作过多的解释了,详细请看简单js逆向案例(1)。

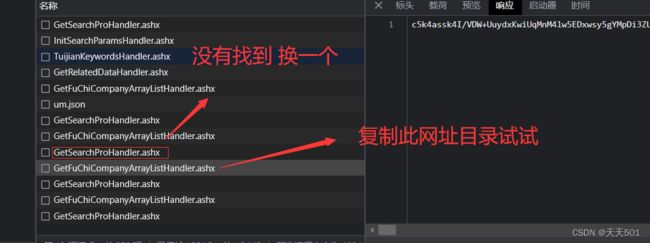

经过调试发现第一个网址没有找到加密逻辑,没关系,反正有这么多加密的网址,我们接着换一个。

找到了,还是经典的AES加密,那们接下来就简单了,无非就是扣代码了。

将此代码扣下来。在python中去调用。还要注意将密钥和偏移量也扣下来。

这里教大家一个简单找加密地方的小技巧,既然服务器返回加密的数据,那网页肯定要解密了,我们可以在全局搜索decrypt,看看能不能找到。

在网络界面Ctrl+f打开搜索面吧,输入decrypt,回车键。如果没有找到可以刷新一下界面。

点击js文件进去,Ctrl+f搜索decrypt,发现有10个结果。我们可以一个一个去找,还是能找到的。

完整代码

js代码

CryptoJS = require('crypto-js')

var variate_key = {

"words": [

863652730,

2036741733,

1164342596,

1782662963

],

"sigBytes": 16

}

var variate_aceIV = {

"words": [

1719227713,

1314533489,

1397643880,

1749959510

],

"sigBytes": 16

}

function decrypt(str) {

var nContent = CryptoJS.AES.decrypt(str, variate_key, {

iv: variate_aceIV,

mode: CryptoJS.mode.CBC,

padding: CryptoJS.pad.ZeroPadding

})

if (nContent && nContent != null) {

try {

var constr = CryptoJS.enc.Utf8.stringify(nContent)

if (constr != "") {

var data = JSON.parse(constr);

return data;

} else

return null;

} catch (err) {

return null;

}

} else

return null;

}

python代码

import requests

'''如果报编码错误 可以把注释取消掉'''

# import subprocess

# from functools import partial

# subprocess.Popen = partial(subprocess.Popen, encoding='utf-8')

import execjs

headers = {

'authority': 'interface.bidcenter.com.cn',

'accept': 'text/plain, */*; q=0.01',

'accept-language': 'zh-CN,zh;q=0.9',

'cache-control': 'no-cache',

'content-type': 'application/x-www-form-urlencoded; charset=UTF-8',

'origin': 'https://search.bidcenter.com.cn',

'pragma': 'no-cache',

'referer': 'https://search.bidcenter.com.cn/',

'sec-ch-ua': '"Chromium";v="116", "Not)A;Brand";v="24", "Google Chrome";v="116"',

'sec-ch-ua-mobile': '?0',

'sec-ch-ua-platform': '"Windows"',

'sec-fetch-dest': 'empty',

'sec-fetch-mode': 'cors',

'sec-fetch-site': 'same-site',

'user-agent': 'Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/116.0.0.0 Safari/537.36',

}

with open('js.js', encoding='utf-8', mode='r') as f:

js_code = f.read()

for i in range(0, 5):

data = {

'from': '6137',

'guid': '191d9bde-5b89-4a7a-a414-6c3e5f7d744e',

'location': '6138',

'token': '',

'next_token': '',

'keywords': '%E8%B6%85%E5%A3%B0%E5%88%80',

'mod': '0',

'page': str(i),

}

# 请输入网址接口

response = requests.post('网址接口', headers=headers,

data=data)

# print(response.text)

fun = execjs.compile(js_code).call('decrypt', response.text)

print(fun['other2']['listData'])

print()

结尾

万丈高楼平地起,欲速则不达。我们一起加油冲冲!!!

————2023.8.26 17:36