- PHP与Web页面交互:从基础表单到AJAX实战

独立开发者阿乐

综合性原创前端php交互Web页面表单处理AJAX技术AJAX

文章目录PHP与Web页面交互:从基础到高级实践1.引言2.基础表单处理2.1HTML表单与PHP交互基础2.2GET与POST方法比较3.高级交互技术3.1AJAX与PHP交互3.2使用FetchAPI进行现代AJAX交互4.文件上传处理5.安全性考量5.1常见安全威胁与防护5.2数据验证与过滤6.现代PHP与前端框架交互6.1构建RESTfulAPI6.2使用JWT进行认证7.性能优化7.1缓

- JavaWeb 文件上传和下载

dawsonenjoy

一、文件上传步骤前端部分1.提供一个post方法的表单,并设置enctype属性(设置请求内容的MIME类型)为multpart/from-data,代表该表单支持文件上传2.提供一个文件上传框:举例:后端部分将内容通过流读取进来,举例:publicvoiddoGet(HttpServletRequestrequest,HttpServletResponseresponse)throwsServl

- OSS文件上传(二):分片上传

执一`.

数据库

上一篇我们介绍了OSS的简单文件上传,同时也了解了简单上传的适用场景与局限性,为了应对它所带来的局限性我们这一篇文章将带着大家介绍OSS的分片文件上传。如果对OSS文件上传还不了解的,推荐先看我的上一篇博客:OSS文件上传(一):简单上传-CSDN博客大文件解决方案:分片上传分片上传(MultipartUpload)是OSS专为大文件设计的上传方式,核心思想是将大文件拆分为多个小分片(Part),

- Selenium 处理表单、弹窗与文件上传:从基础到实战

二向箔reverse

selenium爬虫自动化

在Web自动化领域,表单交互、弹窗处理和文件上传是最常见也最容易踩坑的场景。想象一下:你编写的脚本明明定位到了输入框,却无法输入文字;点击按钮后弹出的对话框让脚本瞬间“卡壳”;好不容易找到文件上传按钮,却发现Selenium无法直接操作系统文件选择框……这些问题往往让新手头疼不已。本文将系统讲解Selenium在这三类场景中的解决方案,结合实战案例帮你突破瓶颈。一、表单处理:搞定输入、选择与提交网

- FastAPI 基础

FastAPI单元子单元文章目录FastAPI单元子单元一、FastAPI核心类功能概述常用功能块高阶使用功能块二、BackgroundTasks背景任务功能概述常用功能块高阶使用功能块三、UploadFile文件上传功能概述常用功能块高阶使用功能块四、HTTPException和WebSocketException异常处理功能概述常用功能块高阶使用功能块五、参数处理函数(Body、Cookie、

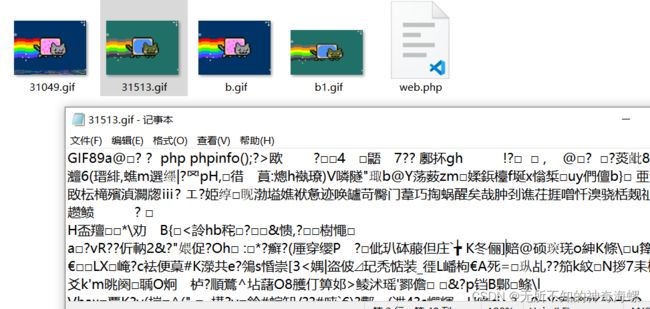

- 渗透测试视角:Web 应用常见漏洞的利用与防御策略

Web应用已成为企业业务的核心载体,但SQL注入、XSS、文件上传漏洞等安全问题频发。从渗透测试视角分析漏洞的利用原理,才能制定更有效的防御策略。本文将结合实战案例,解析Web应用常见漏洞的利用方式与防御方法。一、SQL注入漏洞:数据库的“隐形后门”SQL注入是最常见的Web漏洞之一,攻击者通过在参数中插入SQL语句,操控数据库获取数据或执行命令。漏洞原理与利用场景当Web应用未对用户输入进行过滤

- Vue常用插件汇总(2)

2401_84094908

程序员vue.js前端javascript

文件上传vue-upload-component-Vuejs文件上传组件vue-core-image-upload-轻量级的vue上传插件vue-dropzone-用于文件上传的Vue组件图片处理vue-lazyload-img-移动优化的vue图片懒加载插件vue-image-crop-upload-vue图片剪裁上传组件vue-svgicon-创建svg图标组件的工具vue-img-loade

- OpenWebUI(12)源码学习-后端constants.py常量定义文件

青苔猿猿

AI大模型openwebuiconstants常量定义

目录文件名:`constants.py`功能概述:主要功能点详解1.**MESSAGES枚举类**2.**WEBHOOK_MESSAGES枚举类**3.**ERROR_MESSAGES枚举类**✅默认错误模板✅认证与用户相关错误✅资源冲突与重复错误✅验证失败类错误✅权限限制类错误✅文件上传与格式错误✅模型与API错误✅请求频率与安全限制✅数据库与配置错误4.**TASKS枚举类**✅总结实际应用场

- Spring Boot项目中大文件上传的优化策略与实践

代码老y

springboot后端java

在现代的Web开发中,文件上传是一个常见的功能需求。然而,当涉及到大文件上传时,传统的文件上传方式往往会面临诸多挑战,如内存溢出、上传速度慢、网络不稳定导致上传失败等问题。SpringBoot作为当前流行的Java开发框架,提供了强大的功能支持,但如何在SpringBoot项目中高效地实现大文件上传,仍然是一个值得深入探讨的话题。本文将详细介绍大文件上传的常见问题、解决方案以及优化策略,帮助开发者

- 【大家的项目】helyim: 纯 Rust 实现的分布式对象存储系统

helyim是使用rust重写的seaweedfs,具体架构可以参考Facebook发表的haystack和f4论文。主要设计目标为:精简文件元数据信息,去掉对象存储不需要的POSIX语义(如文件权限)小文件合并成大文件,从而减小元数据数,使其完全存在内存中,以省去获取文件元数据的磁盘IO支持地域容灾,包括IDC容灾和机架容灾架构简单,易于实现和运维支持的特性:支持使用Http的文件上传,下载,删

- Spring Boot项目中大文件上传的高级实践与性能优化

代码老y

springboot性能优化后端

引言随着互联网应用的不断发展,用户对文件上传功能的要求越来越高,尤其是在处理大文件时。SpringBoot作为一个高效且灵活的开发框架,为实现大文件上传提供了强大的支持。然而,仅仅实现基本的大文件上传功能是不够的,还需要进一步优化性能,提升用户体验,并确保系统的稳定性。本文将深入探讨SpringBoot项目中大文件上传的高级实践和性能优化策略,帮助开发者打造高效、可靠的大文件上传系统。一、大文件上

- SpringBoot+Minio实现上传凭证、分片上传、秒传和断点续传

SpringBoot整合Minio后,前端的文件上传有两种方式:1、文件上传到后端,由后端保存到Minio这种方式好处是完全由后端集中管理,可以很好的做到、身份验证、权限控制、文件与处理等,并且可以做一些额外的业务逻辑,比如生成缩略图、提取元数据等。缺点也很明显:延迟时间高了,本来花费上传一次文件的时间,现在多了后端保存到Minio的时间后端资源占用,后端本来可以只处理业务请求,现在还要负责文件流

- 告别文件上传难题:用 Spring RestTemplate.exchange 高效上传文件!

码觉客

技术研究Javaspringjava后端

在现代Web应用开发中,文件上传是一个绕不开的功能。无论是用户上传头像、分享文档,还是系统之间传输数据,文件上传都扮演着关键角色。当您使用SpringBoot或SpringFramework开发后端服务时,RestTemplate是一个非常强大且常用的HTTP客户端工具。今天,我们就来深入探讨如何使用Spring的RestTemplate的exchange方法,来优雅且高效地完成文件上传任务,特别

- SpringBoot文件上传下载工具类完整指南

z小天才b

Javaspringboot后端java

目录项目准备1.Maven依赖2.目录结构文件上传工具类FileUploadUtil.java文件下载工具类FileDownloadUtil.java控制器示例FileController.java配置文件application.ymlFileConfig.java(配置类)前端调用示例HTML页面注意事项1.安全考虑2.性能优化3.存储考虑4.监控和日志常见问题解决1.中文文件名乱码2.文件上传

- 2025年渗透测试面试题总结-2025年HW(护网面试) 40(题目+回答)

安全领域各种资源,学习文档,以及工具分享、前沿信息分享、POC、EXP分享。不定期分享各种好玩的项目及好用的工具,欢迎关注。目录2025年HW(护网面试)401.SQL注入读写文件/二次注入/防御2.XSS类型及防御3.CSRF与XSS区别4.文件上传绕过与防御5.服务器解析漏洞6.XXE与SSRF7.RCE与PHP函数区别8.Python迭代器与装饰器9.缓冲区溢出原理/防御10.内网渗透经验1

- 前端如何实现大文件上传

行云&流水

Vue3前端typescript前端

一、基础技术实现文件分片(切片上传)将大文件按固定大小(如2MB/片)切割为多个Blob分片,通过file.slice()实现。优势:避免单次请求超时,支持断点续传。并发控制与异步上传使用Promise.all控制并发,避免浏览器请求阻塞。关键点:上传失败需自动重试。代码实现切片上传importaxiosfrom"axios";import{onMounted}from"vue";function

- SpringBoot-19-企业云端开发实践之web开发晋级

皮皮冰燃

SpringBootspringboot前端后端

文章目录1静态资源访问1.1static静态资源目录1.2application.properties(过滤规则)2文件上传2.1文件上传原理2.2SprintBoot文件上传功能2.3FileUploadController.java2.4配置访问上传的文件3拦截器3.1interceptor/LoginInterceptor3.2config/WebConfig4RESTful服务和Swagg

- Vue + SpringBoot 实现文件的断点上传、秒传,存储到Minio

鱼虾一整碗•

vue.js前端javascript

一、前端1.计算文件的md5值前端页面使用的elment-plus的el-upload组件。当上传文件后,会调用handleChange方法,可以在这里进行文件相关的操作。//处理文件上传consthandleChange=async(uploadFile)=>{//文件名字letfileName=uploadFile.name//文件的大小constfileSize=uploadFile.siz

- 蓝队应急思路分享

四个月拿下

网络

一、应急响应应急响应的流程如下:1)首先判断服务器资产、影响范围以及严重程度,确认有没有必要将被攻击的服务器下线隔离,然后根据服务器的失陷时间和态势感知的告警,判断是由什么漏洞进来的2)其次就是取证排查阶段,如果是web漏洞,就是查看web日志,根据失陷时间节点往上排查是否上传webshell;再查看后门是否有恶意的命令执行、文件上传。如果有恶意的文件比如说.exe,可以放到一些微步社区平台分析;

- DeepSeek API 完整调用指南:从基础到高级应用实战

独立开发者阿乐

原创DeepseekapiAPI调用api接口核心能力模型DeepSeekAPI

文章目录DeepSeekAPI调用全流程详解:从入门到生产级实践1.DeepSeekAPI概述1.1DeepSeekAPI核心能力1.2API版本与计费2.API调用准备工作2.1注册与认证2.2环境准备2.3API密钥管理3.基础API调用实现3.1RESTfulAPI调用3.2流式响应处理4.高级API使用技巧4.1多轮对话管理4.2文件上传与处理5.生产环境最佳实践5.1错误处理与重试机制5

- 关于swagger网页不显示Multparfile文件的问题

BACKLS

java开发语言springboot

今天写了一个多文件上传的接口,但是在swagger文档里面,一直不显示文件这个参数,但是在postman没有问题@ApiOperation(value="上传文件")@PostMapping("/uploadFile")@ExceptionHandler(MethodArgumentNotValidException.class)@Transactional(rollbackFor=Runtime

- 前端大文件直传华为云OBS实践与问题解决

neon1204

前端工作中记录前端华为云状态模式前端框架javascriptvue.js

问题背景在我们的项目中,原本采用的文件上传方案是将文件先上传到应用服务器,再由服务器转发至华为云OBS。这种架构在实际运行中暴露了两个关键问题:上传速度严重受限:服务器的带宽成为瓶颈(特别是100MB以上的大文件)服务器压力过大:频繁出现负载过载告警为解决这些痛点,我们决定改为前端直传OBS方案。技术流程如下:前端后端华为云OBS1.初始化上传(initUploadUrl)uploadId,obj

- Amazon S3的分段上传,大文件上传,上传进度条,列出分段上传,中止分段上传,重启续传功能实现

你熬夜了吗?

开发语言javaspringbootspring前端vuevue.js

我们在上传大文件的时候往往需要采用分片的方式,Amazon虽然提供了这种方式,但是不能实现我们后端在(宕机/重启)之后导致的文件丢失,大文件上传到一半可能会丢失数据的问题。本文将利用本地线程池加数据库记录的方式,实现后端(宕机/重启)后恢复之前正在上传的文件,顺便利用SSE(ServerSendEvent)实现(宕机/重启)后进度条的还原。首先引入maven,我用的是下面这个,目前最新版本1.12

- [netty5: MessageAggregator & HttpObjectAggregator]-源码解析

在阅读这篇文章前,推荐先阅读[netty5:ByteToMessageCodec&MessageToByteEncoder&ByteToMessageDecoder]-源码分析[netty5:HttpObject]-源码解析100-continue100-continue是HTTP/1.1协议中的一种机制,用于客户端在发送大体积请求体(如文件上传)前,先向服务器发送一个带有Expect:100-c

- nacos+nginx动态配置大文件上传限制

前言今天还要跟大家分享的一个点就是微服务网关gateway用webflux响应式不用servlet后,引发的一个忽略点差点在演示的时候炸锅,也不多讲废话,说说现象,说说处理就了事。一、上传超过20MB的视频报错配置在nacos里,读取配置用的@value注解发布新配置,拦截不生效用了nginx就是这么个现象,其实大概也知道原因。二、初步分析原因首先这是小弟写的,我不想动。其次可以理解是培养试验小弟

- java接受formdata文件上传_java后端发送formdata上传文件

大东北精粮尚品

今天想实现java后端发送formdata上传文件,为了以后查找方便,特此记录下来上一次使用WebClient实现远程调用(一个非阻塞、响应式的HTTP客户端,它以响应式被压流的方式执行HTTP请求)查看现在使用的RestTemplateRestTemplate是在客户端访问Restful服务的一个核心类默认使用JDK提供的包去建立HTTP连接为每种HTTP请求都实现了相关的请求封装方法publi

- Spring 大文件传输老中断?手把手教你解决问题!

小W求学之旅

springjava后端断点续传大文件上传

最近在项目里搞大文件传输功能,频繁遇到传输中断的糟心事,反复踩坑调试后终于摸索出一套解决方案!这里简单记录分享一下,附上手写代码和时序图。开发文件上传下载功能时,传输大文件就像开盲盒——要么传着传着突然中断,要么直接弹出文件大小超限的报错。其实这些问题都有迹可循,下面就结合具体场景拆解解决方案。一、传输中断的“元凶”大盘点服务器设置太“小气”:Spring默认限制请求体大小,Tomcat等容器还会

- Softhub软件下载站实战开发(十):实现图片视频上传下载接口

叹一曲当时只道是寻常

softHubgolanggo音视频

文章目录Softhub软件下载站实战开发(十):实现图片视频上传下载接口️系统架构图核心功能设计️1.文件上传流程2.关键技术实现2.1雪花算法2.2文件校验机制✅2.3文件去重机制2.4视频封面提取️2.5文件存储策略2.6视频上传示例3.文件查看实现⬇️Softhub软件下载站实战开发(十):实现图片视频上传下载接口️在上一篇文章中,我们实现了软件配置面板,实现了ai配置信息的存储,为后续富文

- 深入解析 RAGFlow:文件上传到知识库的完整流程

ZHOU_CAMP

RAGpythonragflow

在RAGFlow这样的检索增强生成(RAG)系统中,知识库是其核心。用户上传的文档如何高效、可靠地转化为可检索的知识,是系统稳定运行的关键。今天,我们就来深入探讨RAGFlow中文件上传到知识库的完整流程,揭秘其背后的任务调度机制。1.概览:文件上传到知识库的生命周期RAGFlow的文件上传并非简单的文件存储,而是一个涉及前端交互、后端API、消息队列、后台服务和多个数据存储组件的复杂协作过程。它

- 大文件上传类设计(OC实现)

瓜子三百克

iOS开发iosoracleobjective-c

下面我将设计一个支持断点续传、多线程上传的大文件上传类,采用Objective-C实现,考虑线程安全、数据库持久化和高效上传。设计概览类文件划分FileUploadManager.h/m-上传任务管理中心FileUploadTask.h/m-单个上传任务控制ChunkUploadOperation.h/m-分块上传操作UploadDatabaseManager.h/m-数据库操作FileChunk

- 面向对象面向过程

3213213333332132

java

面向对象:把要完成的一件事,通过对象间的协作实现。

面向过程:把要完成的一件事,通过循序依次调用各个模块实现。

我把大象装进冰箱这件事为例,用面向对象和面向过程实现,都是用java代码完成。

1、面向对象

package bigDemo.ObjectOriented;

/**

* 大象类

*

* @Description

* @author FuJian

- Java Hotspot: Remove the Permanent Generation

bookjovi

HotSpot

openjdk上关于hotspot将移除永久带的描述非常详细,http://openjdk.java.net/jeps/122

JEP 122: Remove the Permanent Generation

Author Jon Masamitsu

Organization Oracle

Created 2010/8/15

Updated 2011/

- 正则表达式向前查找向后查找,环绕或零宽断言

dcj3sjt126com

正则表达式

向前查找和向后查找

1. 向前查找:根据要匹配的字符序列后面存在一个特定的字符序列(肯定式向前查找)或不存在一个特定的序列(否定式向前查找)来决定是否匹配。.NET将向前查找称之为零宽度向前查找断言。

对于向前查找,出现在指定项之后的字符序列不会被正则表达式引擎返回。

2. 向后查找:一个要匹配的字符序列前面有或者没有指定的

- BaseDao

171815164

seda

import java.sql.Connection;

import java.sql.DriverManager;

import java.sql.SQLException;

import java.sql.PreparedStatement;

import java.sql.ResultSet;

public class BaseDao {

public Conn

- Ant标签详解--Java命令

g21121

Java命令

这一篇主要介绍与java相关标签的使用 终于开始重头戏了,Java部分是我们关注的重点也是项目中用处最多的部分。

1

- [简单]代码片段_电梯数字排列

53873039oycg

代码

今天看电梯数字排列是9 18 26这样呈倒N排列的,写了个类似的打印例子,如下:

import java.util.Arrays;

public class 电梯数字排列_S3_Test {

public static void main(S

- Hessian原理

云端月影

hessian原理

Hessian 原理分析

一. 远程通讯协议的基本原理

网络通信需要做的就是将流从一台计算机传输到另外一台计算机,基于传输协议和网络 IO 来实现,其中传输协议比较出名的有 http 、 tcp 、 udp 等等, http 、 tcp 、 udp 都是在基于 Socket 概念上为某类应用场景而扩展出的传输协

- 区分Activity的四种加载模式----以及Intent的setFlags

aijuans

android

在多Activity开发中,有可能是自己应用之间的Activity跳转,或者夹带其他应用的可复用Activity。可能会希望跳转到原来某个Activity实例,而不是产生大量重复的Activity。

这需要为Activity配置特定的加载模式,而不是使用默认的加载模式。 加载模式分类及在哪里配置

Activity有四种加载模式:

standard

singleTop

- hibernate几个核心API及其查询分析

antonyup_2006

html.netHibernatexml配置管理

(一) org.hibernate.cfg.Configuration类

读取配置文件并创建唯一的SessionFactory对象.(一般,程序初始化hibernate时创建.)

Configuration co

- PL/SQL的流程控制

百合不是茶

oraclePL/SQL编程循环控制

PL/SQL也是一门高级语言,所以流程控制是必须要有的,oracle数据库的pl/sql比sqlserver数据库要难,很多pl/sql中有的sqlserver里面没有

流程控制;

分支语句 if 条件 then 结果 else 结果 end if ;

条件语句 case when 条件 then 结果;

循环语句 loop

- 强大的Mockito测试框架

bijian1013

mockito单元测试

一.自动生成Mock类 在需要Mock的属性上标记@Mock注解,然后@RunWith中配置Mockito的TestRunner或者在setUp()方法中显示调用MockitoAnnotations.initMocks(this);生成Mock类即可。二.自动注入Mock类到被测试类 &nbs

- 精通Oracle10编程SQL(11)开发子程序

bijian1013

oracle数据库plsql

/*

*开发子程序

*/

--子程序目是指被命名的PL/SQL块,这种块可以带有参数,可以在不同应用程序中多次调用

--PL/SQL有两种类型的子程序:过程和函数

--开发过程

--建立过程:不带任何参数

CREATE OR REPLACE PROCEDURE out_time

IS

BEGIN

DBMS_OUTPUT.put_line(systimestamp);

E

- 【EhCache一】EhCache版Hello World

bit1129

Hello world

本篇是EhCache系列的第一篇,总体介绍使用EhCache缓存进行CRUD的API的基本使用,更细节的内容包括EhCache源代码和设计、实现原理在接下来的文章中进行介绍

环境准备

1.新建Maven项目

2.添加EhCache的Maven依赖

<dependency>

<groupId>ne

- 学习EJB3基础知识笔记

白糖_

beanHibernatejbosswebserviceejb

最近项目进入系统测试阶段,全赖袁大虾领导有力,保持一周零bug记录,这也让自己腾出不少时间补充知识。花了两天时间把“传智播客EJB3.0”看完了,EJB基本的知识也有些了解,在这记录下EJB的部分知识,以供自己以后复习使用。

EJB是sun的服务器端组件模型,最大的用处是部署分布式应用程序。EJB (Enterprise JavaBean)是J2EE的一部分,定义了一个用于开发基

- angular.bootstrap

boyitech

AngularJSAngularJS APIangular中文api

angular.bootstrap

描述:

手动初始化angular。

这个函数会自动检测创建的module有没有被加载多次,如果有则会在浏览器的控制台打出警告日志,并且不会再次加载。这样可以避免在程序运行过程中许多奇怪的问题发生。

使用方法: angular .

- java-谷歌面试题-给定一个固定长度的数组,将递增整数序列写入这个数组。当写到数组尾部时,返回数组开始重新写,并覆盖先前写过的数

bylijinnan

java

public class SearchInShiftedArray {

/**

* 题目:给定一个固定长度的数组,将递增整数序列写入这个数组。当写到数组尾部时,返回数组开始重新写,并覆盖先前写过的数。

* 请在这个特殊数组中找出给定的整数。

* 解答:

* 其实就是“旋转数组”。旋转数组的最小元素见http://bylijinnan.iteye.com/bl

- 天使还是魔鬼?都是我们制造

ducklsl

生活教育情感

----------------------------剧透请原谅,有兴趣的朋友可以自己看看电影,互相讨论哦!!!

从厦门回来的动车上,无意中瞟到了书中推荐的几部关于儿童的电影。当然,这几部电影可能会另大家失望,并不是类似小鬼当家的电影,而是关于“坏小孩”的电影!

自己挑了两部先看了看,但是发现看完之后,心里久久不能平

- [机器智能与生物]研究生物智能的问题

comsci

生物

我想,人的神经网络和苍蝇的神经网络,并没有本质的区别...就是大规模拓扑系统和中小规模拓扑分析的区别....

但是,如果去研究活体人类的神经网络和脑系统,可能会受到一些法律和道德方面的限制,而且研究结果也不一定可靠,那么希望从事生物神经网络研究的朋友,不如把

- 获取Android Device的信息

dai_lm

android

String phoneInfo = "PRODUCT: " + android.os.Build.PRODUCT;

phoneInfo += ", CPU_ABI: " + android.os.Build.CPU_ABI;

phoneInfo += ", TAGS: " + android.os.Build.TAGS;

ph

- 最佳字符串匹配算法(Damerau-Levenshtein距离算法)的Java实现

datamachine

java算法字符串匹配

原文:http://www.javacodegeeks.com/2013/11/java-implementation-of-optimal-string-alignment.html------------------------------------------------------------------------------------------------------------

- 小学5年级英语单词背诵第一课

dcj3sjt126com

englishword

long 长的

show 给...看,出示

mouth 口,嘴

write 写

use 用,使用

take 拿,带来

hand 手

clever 聪明的

often 经常

wash 洗

slow 慢的

house 房子

water 水

clean 清洁的

supper 晚餐

out 在外

face 脸,

- macvim的使用实战

dcj3sjt126com

macvim

macvim用的是mac里面的vim, 只不过是一个GUI的APP, 相当于一个壳

1. 下载macvim

https://code.google.com/p/macvim/

2. 了解macvim

:h vim的使用帮助信息

:h macvim

- java二分法查找

蕃薯耀

java二分法查找二分法java二分法

java二分法查找

>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>

蕃薯耀 2015年6月23日 11:40:03 星期二

http:/

- Spring Cache注解+Memcached

hanqunfeng

springmemcached

Spring3.1 Cache注解

依赖jar包:

<!-- simple-spring-memcached -->

<dependency>

<groupId>com.google.code.simple-spring-memcached</groupId>

<artifactId>simple-s

- apache commons io包快速入门

jackyrong

apache commons

原文参考

http://www.javacodegeeks.com/2014/10/apache-commons-io-tutorial.html

Apache Commons IO 包绝对是好东西,地址在http://commons.apache.org/proper/commons-io/,下面用例子分别介绍:

1) 工具类

2

- 如何学习编程

lampcy

java编程C++c

首先,我想说一下学习思想.学编程其实跟网络游戏有着类似的效果.开始的时候,你会对那些代码,函数等产生很大的兴趣,尤其是刚接触编程的人,刚学习第一种语言的人.可是,当你一步步深入的时候,你会发现你没有了以前那种斗志.就好象你在玩韩国泡菜网游似的,玩到一定程度,每天就是练级练级,完全是一个想冲到高级别的意志力在支持着你.而学编程就更难了,学了两个月后,总是觉得你好象全都学会了,却又什么都做不了,又没有

- 架构师之spring-----spring3.0新特性的bean加载控制@DependsOn和@Lazy

nannan408

Spring3

1.前言。

如题。

2.描述。

@DependsOn用于强制初始化其他Bean。可以修饰Bean类或方法,使用该Annotation时可以指定一个字符串数组作为参数,每个数组元素对应于一个强制初始化的Bean。

@DependsOn({"steelAxe","abc"})

@Comp

- Spring4+quartz2的配置和代码方式调度

Everyday都不同

代码配置spring4quartz2.x定时任务

前言:这些天简直被quartz虐哭。。因为quartz 2.x版本相比quartz1.x版本的API改动太多,所以,只好自己去查阅底层API……

quartz定时任务必须搞清楚几个概念:

JobDetail——处理类

Trigger——触发器,指定触发时间,必须要有JobDetail属性,即触发对象

Scheduler——调度器,组织处理类和触发器,配置方式一般只需指定触发

- Hibernate入门

tntxia

Hibernate

前言

使用面向对象的语言和关系型的数据库,开发起来很繁琐,费时。由于现在流行的数据库都不面向对象。Hibernate 是一个Java的ORM(Object/Relational Mapping)解决方案。

Hibernte不仅关心把Java对象对应到数据库的表中,而且提供了请求和检索的方法。简化了手工进行JDBC操作的流程。

如

- Math类

xiaoxing598

Math

一、Java中的数字(Math)类是final类,不可继承。

1、常数 PI:double圆周率 E:double自然对数

2、截取(注意方法的返回类型) double ceil(double d) 返回不小于d的最小整数 double floor(double d) 返回不大于d的整最大数 int round(float f) 返回四舍五入后的整数 long round