云原生安全性:保护现代应用免受威胁

文章目录

-

- 引言

- 云原生安全性的挑战

- 云原生安全性的关键实践

-

- 1. 安全的镜像构建

- 2. 网络策略

- 3. 漏洞扫描和漏洞管理

- 4. 认证和授权

- 5. 日志和监控

- 云原生安全工具

- 结论

欢迎来到云计算技术应用专栏~云原生安全性:保护现代应用免受威胁

- ☆* o(≧▽≦)o *☆嗨~我是IT·陈寒

- ✨博客主页:IT·陈寒的博客

- 该系列文章专栏:云计算技术应用

- 其他专栏:Java学习路线 Java面试技巧 Java实战项目 AIGC人工智能 数据结构学习 云计算技术应用

- 文章作者技术和水平有限,如果文中出现错误,希望大家能指正

- 欢迎大家关注! ❤️

引言

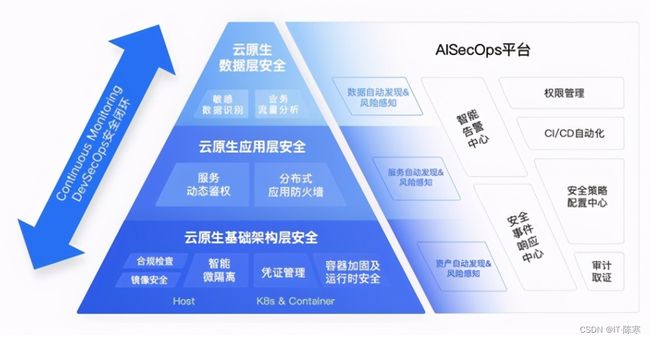

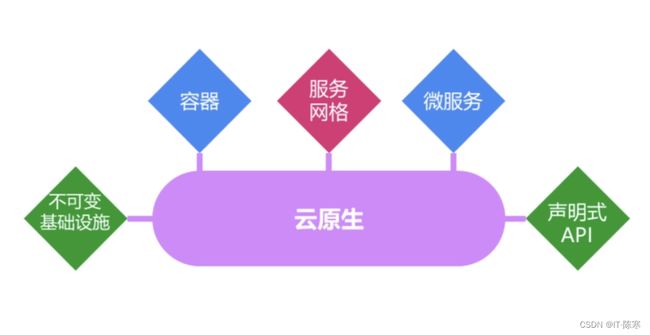

随着企业越来越多地将应用程序迁移到云上,并采用云原生开发方法,云安全性变得至关重要。现代应用程序使用容器、微服务和无服务器架构构建,这些应用程序在云环境中运行,因此需要特定的安全策略和工具来保护其免受各种威胁。本文将深入探讨云原生安全性的重要性,并提供示例代码和详细分析,以帮助你更好地保护现代应用程序。

云原生安全性的挑战

云原生应用程序的特点包括动态性、高可扩展性和多样性。这些特性使得传统的安全方法不再足够。以下是一些云原生安全性的挑战:

-

快速变化的环境:容器、微服务和无服务器应用程序可以随时启动和销毁,这意味着传统的边界安全性不再有效。你需要实时监视和保护这些应用程序。

-

多云部署:很多企业不再依赖于单一云提供商,而是使用多云策略。这增加了安全性的复杂性,因为你需要在不同的云环境中保持一致的安全性。

-

API和微服务通信:微服务之间的通信通常使用API进行,这意味着网络安全性至关重要。同时,微服务的多样性也增加了攻击面。

-

持续集成/持续部署(CI/CD):现代应用程序开发采用CI/CD工作流程,自动化部署。这可以加速开发,但也可能引入安全漏洞。

云原生安全性的关键实践

为了保护现代应用程序免受威胁,以下是一些关键的云原生安全性实践:

1. 安全的镜像构建

容器镜像是现代应用的基石。确保你的镜像是安全的,没有包含不必要的组件或漏洞。使用多阶段构建来减小镜像的攻击面,并定期更新基础镜像和依赖项。

# 多阶段构建示例

# 阶段1:构建应用程序

FROM golang:1.16 AS build

WORKDIR /app

COPY . .

RUN go build -o myapp

# 阶段2:生成最终镜像

FROM alpine:latest

WORKDIR /app

COPY --from=build /app/myapp .

CMD ["./myapp"]

2. 网络策略

使用网络策略来限制容器之间的通信,仅允许必要的流量。Kubernetes中的Network Policies是一个强大的工具,可以定义哪些服务可以与其他服务通信。

# 示例:Kubernetes Network Policy

apiVersion: networking.k8s.io/v1

kind: NetworkPolicy

metadata:

name: my-network-policy

spec:

podSelector:

matchLabels:

app: my-app

policyTypes:

- Ingress

- Egress

ingress:

- from:

- podSelector:

matchLabels:

role: database

ports:

- protocol: TCP

port: 3306

egress:

- to:

- podSelector:

matchLabels:

external: "true"

ports:

- protocol: TCP

port: 80

3. 漏洞扫描和漏洞管理

定期扫描容器镜像和应用程序以查找已知漏洞,并采取措施来修复它们。自动化漏洞管理工具可以帮助你追踪和处理漏洞。

# 示例:使用漏洞扫描工具

docker scan my-image:latest

4. 认证和授权

实施强大的身份验证和授权机制,确保只有授权的用户或服务可以访问你的应用程序和资源。使用身份提供商(Identity Provider)来集中管理用户身份。

# 示例:基于OAuth的身份验证

from flask import Flask

from authlib.integrations.flask_client import OAuth

app = Flask(__name__)

oauth = OAuth(app)

oauth.register(

name='my-auth-provider',

client_id='your-client-id',

client_secret='your-client-secret',

authorize_url='https://auth-provider.com/authorize',

authorize_params=None,

authorize_params={'scope': 'openid profile email'},

authorize_url_params=None,

authorize_url_params={'prompt': 'consent'},

token_url='https://auth-provider.com/token',

client_kwargs=None,

client_kwargs={'scope': 'openid profile email'},

)

5. 日志和监控

实施全面的日志和监控解决方案,以便及时检测和响应潜在的安全事件。使用工具来自动化日志收集和分析。

# 示例:Kubernetes中的日志收集

apiVersion: apps/v1

kind: DaemonSet

metadata:

name: fluentd

namespace: kube-system

spec:

selector:

matchLabels:

name: fluentd

template:

metadata:

labels:

name: fluentd

spec:

containers:

- name: fluentd

image: fluent/fluentd:v1.11

resources:

limits:

memory: 200Mi

requests:

cpu: 100m

memory: 200Mi

volumeMounts:

- name: varlog

mountPath: /var/log

terminationGracePeriodSeconds: 30

volumes:

- name: varlog

hostPath:

path: /var/log

云原生安全工具

为了帮助你更好地保护云原生应用程序,有一些优秀的安全工具可以使用。以下是一些常用的工具:

-

K-Rail:K-Rail是一个开源工具,可用于审计和防止Kubernetes中的安全问题。

-

Falco:Falco是一个云原生安全工具,用于检测运行时容器的异常活动。

-

Istio:Istio是一个服务网格,提供流量管理、安全性和策略执行的功能。

-

Aqua:Aqua Security提供容器和云原生应用程序的安全性解决方案,包括漏洞扫描和运行时保护。

结论

云原生安全性是现代应用程序开发的关键组成部分。通过实施安全的开发实践,采用适当的工具和策略,你可以保护你的应用程序免受各种威胁。请记住,云原生安全性是一个持续的过程,需要定期审查和改进。

在这篇文章中,我们深入探讨了云原生安全性的挑战和关键实践,并提供了示例代码和工具建议。希望这些信息对于你的云原生安全旅程有所帮助。

结尾 ❤️ 感谢您的支持和鼓励!

您可能感兴趣的内容:

- 【Java面试技巧】Java面试八股文 - 掌握面试必备知识(目录篇)

- 【Java学习路线】2023年完整版Java学习路线图

- 【AIGC人工智能】Chat GPT是什么,初学者怎么使用Chat GPT,需要注意些什么

- 【Java实战项目】SpringBoot+SSM实战:打造高效便捷的企业级Java外卖订购系统

- 【数据结构学习】从零起步:学习数据结构的完整路径