- 基于CNN(一维卷积Conv1D)+LSTM+Attention 实现股票多变量时间序列预测(PyTorch版)

矩阵猫咪

cnnlstmpytorch注意力机制卷积神经网络长短期记忆网络Attention

前言系列专栏:【深度学习:算法项目实战】✨︎涉及医疗健康、财经金融、商业零售、食品饮料、运动健身、交通运输、环境科学、社交媒体以及文本和图像处理等诸多领域,讨论了各种复杂的深度神经网络思想,如卷积神经网络、循环神经网络、生成对抗网络、门控循环单元、长短期记忆、自然语言处理、深度强化学习、大型语言模型和迁移学习。在深度学习的众多模型中,卷积神经网络(CNN)和长短期记忆网络(LSTM)因其独特的优势

- 周报 | 25.1.27-25.2.2文章汇总

双木的木

深度学习拓展阅读python拓展学习人工智能transformer算法深度学习YOLOchatgptllama

为了更好地整理文章和发表接下来的文章,以后每周都汇总一份周报。周报|25.1.20-25.1.26文章汇总-CSDN博客机器学习AI算法工程|DeepSeekV3两周使用总结-CSDN博客Datawhale|一文详尽之SFT(监督微调,建议收藏)!-CSDN博客arXiv每日学术速递|强强联合:CNN与Transformer融合创新提升模型性能!!-CSDN博客AI生成未来|字节提出VideoWo

- 题解 | #求小球落地5次后所经历的路程和第5次反弹的高度#

2301_78234743

java

无锡国企事业单位信息收集加比较找工作必看!互联网还是军工研究所,该如何选择?十三战腾讯京东校招两年,因言获罪被逼主动离职京东校招两年,因言获罪被逼主动离职携程/前端/秋招提前批/一二HR面面经(已意向书)测试开发工程师招聘58同城测试实习一面写在最后富途产品一面面经蚂蚁暑期实习推荐算法岗面经(已挂)快手推荐算法一面【找暑期实习ing】海信英语口语ai面试题目1(3分钟,单次录制3分钟内):跟读一段

- 【车间调度】基于卷积神经网络的柔性作业车间调度问题的两阶段算法(Matlab代码实现)

宇哥预测优化代码学习

cnn算法matlab

个人主页欢迎来到本博客❤️❤️博主优势:博客内容尽量做到思维缜密,逻辑清晰,为了方便读者。⛳️座右铭:行百里者,半于九十。本文目录如下:目录1概述两阶段算法概述第一阶段:特征提取与表示学习第二阶段:调度策略生成与优化研究挑战与前景2运行结果3参考文献4Matlab代码实现1概述该文提出一种基于卷积神经网络的有效两阶段算法,以求解具有机器故障的柔性作业车间调度问题(FJSP)。建立了以最大完成时间

- Golang 并发机制-5:详解syn包同步原语

梦想画家

#Golanggolang并发机制

并发性是现代软件开发的一个基本方面,Go(也称为Golang)为并发编程提供了一组健壮的工具。Go语言中用于管理并发性的重要包之一是“sync”包。在本文中,我们将概述“sync”包,并深入研究其最重要的同步原语之一:WaitGroups.sync包概述sync包是Go中的一个标准库包,为并发编程提供同步原语。它为开发人员提供了协调和同步程序的工具,确保安全有序地执行并发任务。sync包提供的一些

- Windows下Go语言环境搭建和使用

go语言学习基地

GO语言学习golangwindows开发语言

简介go语言是一种开源的、语法精简的静态编程语言,它的开源社区比较庞大,应用场景非常广范。可以用于系统监控、容器技术(Docker)、大数据、存储技术、分布式系统(HyperledgerFabric)、消息系统(Kafka客户端)、服务器管理、安全工具、Web工具等。这里介绍在Linux上安装并配置go。下载go安装包到GoLang中国:https://golang.google.cn/dl/下载

- 贪心算法.

ん贤

贪心算法算法

序幕贪心算法(GreedyAlgorithm)是一种在求解问题时采取逐步构建解决方案的策略,每一步都选择当前状态下局部最优的解,期望通过局部最优解能够得到全局最优解。以上为了严谨性,引用了官方用语。而用大白话总结就是:从局部最优解,推至总体最优解从局部规律,推至总体规律很多时候,道理是苍白无力的。所以…上题目如果连续数字之间的差严格地在正数和负数之间交替,则数字序列称为摆动序列。第一个差(如果存在

- Floyd 算法

ん贤

算法

目录一、基础介绍二、核心思想三、核心例题1、引出为何用动态规划:2、算法:3、确定dp数组(dptable)以及下标的含义:4、确定递推公式:5、dp数组如何初始化:一、基础介绍首相简单的说一下,Floyed算法又称Floyd-Warshall算法,是为了纪念罗伯特•弗洛伊德(RobertW.Floyd)。所以不要对这个奇怪的名字感到吃力。Floyd算法是一种在具有正或负边缘权重(但没有负周期)的

- 【车间调度】基于卷积神经网络的柔性作业车间调度问题的两阶段算法(Matlab代码实现)

Ps.729

cnn算法matlab

个人主页欢迎来到本博客❤️❤️博主优势:博客内容尽量做到思维缜密,逻辑清晰,为了方便读者。⛳️座右铭:行百里者,半于九十。本文目录如下:目录1概述两阶段算法概述第一阶段:特征提取与表示学习第二阶段:调度策略生成与优化研究挑战与前景2运行结果3参考文献4Matlab代码实现1概述该文提出一种基于卷积神经网络的有效两阶段算法,以求解具有机器故障的柔性作业车间调度问题(FJSP)。建立了以最大完成时间

- 重磅|粉丝福利|专栏1.8|配电网|分布式能源的选址与定容系列

Ps.729

分布式能源

在苍穹之下飘逸时间的纺织机编织一年的篇章晨曦拂面,鸟语花香迎接黎明的曙光繁星坠落,夜色绵长盛装星空的宁静岁月如歌,时光飞逝2024留下足迹,2025将开启新篇章让我们心怀希望,展开美丽的画卷2025年,愿我们梦想绽放,心灵自由舒展以下全部资源文章末尾下载专栏1.8配电网、分布式能源的选址与定容系列【遗传算法、粒子群、改进遗传算法】基于智能算法的电力系统电网最优规划方案的研究(Matlab代码实现)

- Java后端多租户架构设计:隔离与共享策略

省赚客APP开发者@聚娃科技

java开发语言

Java后端多租户架构设计:隔离与共享策略大家好,我是微赚淘客返利系统3.0的小编,是个冬天不穿秋裤,天冷也要风度的程序猿!多租户架构概述多租户架构允许多个租户(客户)共享相同的系统实例,同时保证租户间的数据隔离和安全性。多租户架构的挑战数据隔离:确保一个租户不能访问另一个租户的数据。性能管理:在多租户共享资源的情况下保持性能。定制化需求:满足不同租户的特定需求。隔离策略隔离策略是多租户架构中的关

- formValidator3.5:高效表单验证插件的使用指南

BOBO爱吃菠萝

本文还有配套的精品资源,点击获取简介:formValidator3.5是由猫冬开发的表单验证插件,它简化了表单数据验证流程,确保了数据的有效性和安全性,同时提升了用户体验。文章将全面介绍该插件的核心特性、使用方法、API文档、示例应用以及如何集成到ASP.NETWeb应用程序中。formValidator3.5提供的灵活性、易用性、丰富的验证规则、自定义错误提示和事件处理,使得开发者可以轻松应对各

- Android二维码和条形码扫描实现指南

BOBO爱吃菠萝

本文还有配套的精品资源,点击获取简介:本文详述了如何在Android平台上集成二维码和条形码扫描功能,重点介绍了使用Zxing、GoogleMobileVisionAPI和FirebaseMLKit这三个库的实践方法。内容包括选择合适的库、集成Zxing和使用FirebaseMLKit的具体步骤、扫描界面的设计、安全隐私保护以及性能优化等多个方面。通过本文的学习,开发者可以更好地掌握在Androi

- 图论复习第二章

sinat_40210730

期末复习图论

最短路径问题针对最短路网络(带权有向无环图)存在性:如果s到v的途径上包含负费用有向圈,则不存在最短s-v途径,否则存在最短s-v简单路最优性原理(最优子结构特征):若图G不存在非负有向圈,则任意最短子路也是相应点对之间的最短路三角不等式定理:d(v,w)指v到w的最短路径长度,则d(v,w)<=d(v,x)+d(x,w)最短路径算法函数方程(使用最优性原理所给出的关于最优解目标值之间的递归关系)

- 图论——最短路

IGP9

算法图论

图片来自Acwing平台本文主要内容:朴素Dijkstra算法堆优化Dijkstra算法Bellman-Ford算法SPFA算法Floyd算法1朴素Dijkstra算法主要功能:求没有负权边的图的单源最短路时间复杂度:o(n2)基本思路:假设存在一个集合s,集合中的所有节点的最短路距离已经被求解,并且存入到了dist[]中每次挑选集合外dist值最小的节点t加入集合s,用该点更新其他所以节点循环n

- 有用的知识又增加了:如何让代码全面适配 Swift 6

大熊猫侯佩

Apple开发入门Swift6结构化并发数据竞争DataRaceActor结构和类MainActor

概述自从Swift并发模型首次引入async和await关键字以来,我就迫不及待的开始使用它们来进行异步代码的开发了。随着时间的推移,Swift并发模型变得越来越强大,它通过让Swift编译器识别潜在问题,提供了可靠的数据竞争安全保障。然而,在切换到Swift6版本后,大家面对代码中自动生成的所有警告和错误可能会显得束手无策。这里,我们将分享一些在代码库中适配Swift6严格并发模式(Strict

- ubuntu22.04防火墙策略

lingllllove

postgresql数据库

Ubuntu22.04作为一款流行的Linux发行版,其安全性尤为重要。防火墙是保护系统免受外部威胁的关键组成部分。本文将介绍如何在Ubuntu22.04上配置和管理防火墙策略,包括使用UFW(UncomplicatedFirewall)和更为复杂的iptables。一、UFW简介UFW(UncomplicatedFirewall)是Ubuntu默认的防火墙管理工具,它简化了iptables的配置

- 深入剖析多叉树、红黑树与 B + 树:数据结构的异同与应用场景

109702008

人工智能编程数据结构算法人工智能

在计算机科学领域,数据结构是组织、存储和管理数据的重要工具,直接影响着算法的效率和系统的性能。多叉树、红黑树和B+树作为常用的数据结构,在不同的应用场景中发挥着关键作用。理解它们的特点、优势和适用场景,对于开发者设计高效的算法和系统至关重要。一、多叉树:灵活的层次结构表示多叉树是一种每个节点可以拥有多个子节点的树形数据结构,是树结构的一种广义形式。它的节点度数(子节点数量)没有严格限制,这种灵活性

- 45页PPT解读集团企业数据治理总体解决方案

智慧化智能化数字化方案

方案解读馆大数据人工智能大数据治理数据治理解决方案数据治理PPT

企业数据治理是确保数据质量、安全与高效利用的关键策略,旨在通过全链路视角,多维度地优化数据管理。面对数据存储分散、算力消耗大、数据质量参差不齐、指标口径不统一等挑战,数据治理显得尤为重要。本方案聚焦于五大核心领域:数据存储治理,优化存储结构,提升访问效率;数据算力治理,合理分配计算资源,降低能耗;数据质量治理,通过清洗、校验等手段,确保数据准确性、完整性和时效性;数据指标治理,统一指标定义与口径,

- 图神经网络实战(2)——图论基础

盼小辉丶

图神经网络从入门到项目实战神经网络图论图神经网络GNN

图神经网络实战(2)——图论基础0.前言1.图属性1.1有向图和无向图1.2加权图和非加权图1.3连通图和非连通图1.4其它图类型2.图概念2.1基本对象2.2图的度量指标2.2邻接矩阵表示法3.图算法3.1广度优先搜索3.2深度优先搜索小结系列链接0.前言图论(Graphtheory)是数学的一个基本分支,涉及对图研究。图是复杂数据结构的可视化表示,有助于理解不同实体之间的关系。图论提供了大量建

- 图论复习——最短路

Edward The Bunny

图论图论

知识点最短路径算法最短路径树每个点uuu的父亲为使uuu得到最短距离的前驱节点,若有多个,则取任意一个。题目CF449BJzzhuandCitiesBlogCF464ETheClassicProblemBlog[XSY3888]传送门对每个点uuu,记d(u)d(u)d(u)表示uuu到TTT的最短路,e(u)e(u)e(u)表示删掉它和最短路上父亲的边后的最短路。令dp(u)dp(u)dp(u)

- java 转kotlin所需要的准备

m1zu

web应用javakotlin开发语言

1.学习Kotlin的基本语法1.1Kotlin的基本数据类型Kotlin与Java类似,有基本的数据类型,如Int、String、Boolean等。需要注意的是,Kotlin的类型系统是空安全的,这意味着类型默认情况下是不可空的。1.2了解Kotlin的关键字和语法Kotlin有一些独特的关键字和语法,比如val和var用于声明变量,fun用于声明函数等。1.3学习Kotlin的函数式编程特性K

- 算法初学者(单调栈)

KuaCpp

c++算法

单调栈:栈中的元素是严格单调递增或者递减的,也就是说:从栈底到栈顶,元素的值逐渐增大或者减小,多用于求解元素的左右大小边界问题:1:向左找第一个比自身大的数2:向左找第一个比自身小的数。3:向右找第一个比自身大的数4:向右找第一个比自身小的数。使得其单调的操作(以底到顶递增为例):如果新的元素比栈顶的元素大,就入栈,小,就把栈内元素弹出来,直到栈顶元素比新元素小再入栈。元素间大小判断(以底到顶递增

- 算法初学者(DFS搜索)

KuaCpp

算法深度优先c++

搜索分为DFS(图论):深度优先搜索,是一种用于遍历或搜索树或图的算法,所谓优先,就是说每次都尝试向更深的节点走。在搜索算法中,该DFS常常指利用递归方便地实现暴力枚举的算法,与图论中的DFS算法有一定相似之处,但并不完全相同,通常是:构造一棵搜索树进行搜索。例题洛谷P1706思路:先定义洛谷数组,一个用于存放合法解,一个用来标记该数是否用过。我们可以先写一个用于打印的函数print(),每当深搜

- 备战CSP(1):复习图论之最短路算法SPFA

鹤上听雷

算法图论

接下来,我们将用这道题目来复习最短路算法,dijk和spfa。LuoguP3371【模板】单源最短路径(弱化版)题目背景本题测试数据为随机数据,在考试中可能会出现构造数据让SPFA不通过,如有需要请移步P4779。题目描述如题,给出一个有向图,请输出从某一点出发到所有点的最短路径长度。输入格式第一行包含三个整数n,m,sn,m,sn,m,s,分别表示点的个数、有向边的个数、出发点的编号。接下来mm

- 多租户架构未提供统一的安全策略和框架,导致安全策略不一致

图幻未来

网络安全

多租户架构下的网络安全分析与AI技术应用在云计算和大数据技术的快速发展背景下,多租户架构已成为企业应用的首选。多租户架构允许多个独立的应用共享同一套基础架构和资源池,从而降低了企业的运营成本。然而,多租户架构在给企业带来便利的同时,也面临着一系列安全挑战。本文将围绕多租户架构未提供统一的安全策略和框架导致安全策略不一致的问题展开分析,并探讨AI技术在网络安全领域的应用场景。一、多租户架构下的安全挑

- Linux操作系统在emmc上的分区

FaYE_zZ

linux运维网络

让我们直接深入探讨在eMMC存储设备上设置Linux操作系统的具体细节。你即将开始一次技术奥德赛,而我将在这里引导你穿越这个迷宫。系好安全带,这将是一段狂野的旅程!创意跨领域视角想象你的eMMC存储就像一个繁忙的大都市。每个分区就像是城市中的一个专业化区域,各自承担着独特的功能。有行政区域(启动分区),居民区(根文件系统),商业区(交换空间)等等。就像在城市中一样,维护秩序并防止混乱(也就是文件系

- php代码审计学习路线

子非鱼999

杂记php学习开发语言

学习PHP代码审计可以帮助你识别和修复PHP应用中的安全漏洞,保护应用免受恶意攻击。以下是系统的PHP代码审计学习路线,从基础到高级逐步提升:一、基础阶段:打好编程和安全基础PHP基础学习PHP语言的基础知识,如变量、数据类型、数组、字符串处理、函数、类和对象等。学习PHP的常见操作:文件处理、会话管理、数据库操作(如MySQL)。推荐资源:PHP官方文档PHP相关学习网站(如菜鸟教程)Web安全

- 基于粒子群优化算法的微电网调度(光伏、储能、电动车、电网交互)(Matlab代码实现)

宇哥预测优化代码学习

matlab

欢迎来到本博客❤️❤️❤️本文目录如下:⛳️⛳️⛳️目录1概述1.微电网概述2.粒子群优化算法(PSO)3.应用于微电网调度的优势4.研究内容光伏发电调度储能系统调度电动车充电调度与主电网交互5.实现挑战结论2基于粒子群算法的微电网调度结果4写在最后5Matlab代码实现1概述微电网(Micro-Grid)日前经济调度问题是指考虑电网的分时电价基础上,对常规负荷、光伏出力、电动车出力进行日前(未来

- 安全见闻(3)

Bulestar_xx

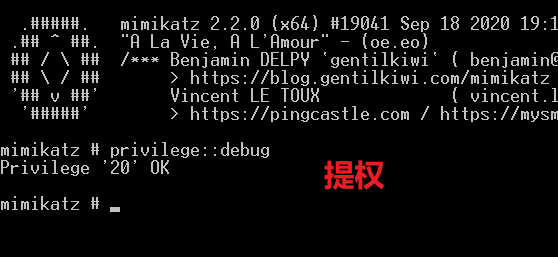

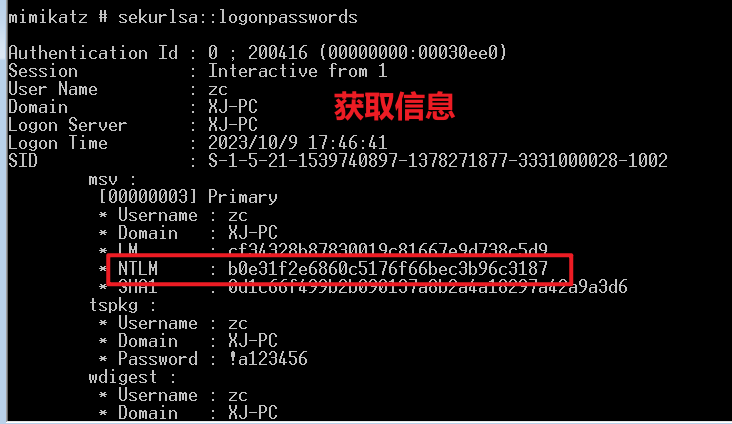

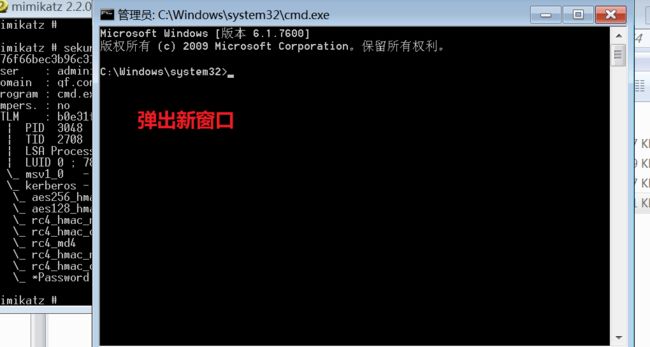

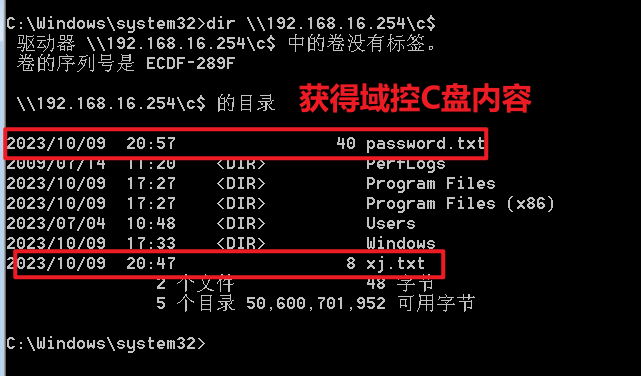

泷羽sec学习笔记安全网络windows

摘要脚本程序主要讨论的是安全性问题。脚本语言因其源代码可见、可复制性高而具有脚本性质。常见的脚本语言包括:-Lua-PHP-Go-Python-JavaScript脚本语言可以编写病毒和木马,例如Python可以编写木马,PHP可以编写一句话木马。编写脚本病毒需要了解脚本语言基础和病毒构成。宏病毒(macro)可以通过工具如metasploit生成,并植入Office文件中,如Word和PPT。宏

- springmvc 下 freemarker页面枚举的遍历输出

杨白白

enumfreemarker

spring mvc freemarker 中遍历枚举

1枚举类型有一个本地方法叫values(),这个方法可以直接返回枚举数组。所以可以利用这个遍历。

enum

public enum BooleanEnum {

TRUE(Boolean.TRUE, "是"), FALSE(Boolean.FALSE, "否");

- 实习简要总结

byalias

工作

来白虹不知不觉中已经一个多月了,因为项目还在需求分析及项目架构阶段,自己在这段

时间都是在学习相关技术知识,现在对这段时间的工作及学习情况做一个总结:

(1)工作技能方面

大体分为两个阶段,Java Web 基础阶段和Java EE阶段

1)Java Web阶段

在这个阶段,自己主要着重学习了 JSP, Servlet, JDBC, MySQL,这些知识的核心点都过

了一遍,也

- Quartz——DateIntervalTrigger触发器

eksliang

quartz

转载请出自出处:http://eksliang.iteye.com/blog/2208559 一.概述

simpleTrigger 内部实现机制是通过计算间隔时间来计算下次的执行时间,这就导致他有不适合调度的定时任务。例如我们想每天的 1:00AM 执行任务,如果使用 SimpleTrigger,间隔时间就是一天。注意这里就会有一个问题,即当有 misfired 的任务并且恢复执行时,该执行时间

- Unix快捷键

18289753290

unixUnix;快捷键;

复制,删除,粘贴:

dd:删除光标所在的行 &nbs

- 获取Android设备屏幕的相关参数

酷的飞上天空

android

包含屏幕的分辨率 以及 屏幕宽度的最大dp 高度最大dp

TextView text = (TextView)findViewById(R.id.text);

DisplayMetrics dm = new DisplayMetrics();

text.append("getResources().ge

- 要做物联网?先保护好你的数据

蓝儿唯美

数据

根据Beecham Research的说法,那些在行业中希望利用物联网的关键领域需要提供更好的安全性。

在Beecham的物联网安全威胁图谱上,展示了那些可能产生内外部攻击并且需要通过快速发展的物联网行业加以解决的关键领域。

Beecham Research的技术主管Jon Howes说:“之所以我们目前还没有看到与物联网相关的严重安全事件,是因为目前还没有在大型客户和企业应用中进行部署,也就

- Java取模(求余)运算

随便小屋

java

整数之间的取模求余运算很好求,但几乎没有遇到过对负数进行取模求余,直接看下面代码:

/**

*

* @author Logic

*

*/

public class Test {

public static void main(String[] args) {

// TODO A

- SQL注入介绍

aijuans

sql注入

二、SQL注入范例

这里我们根据用户登录页面

<form action="" > 用户名:<input type="text" name="username"><br/> 密 码:<input type="password" name="passwor

- 优雅代码风格

aoyouzi

代码

总结了几点关于优雅代码风格的描述:

代码简单:不隐藏设计者的意图,抽象干净利落,控制语句直截了当。

接口清晰:类型接口表现力直白,字面表达含义,API 相互呼应以增强可测试性。

依赖项少:依赖关系越少越好,依赖少证明内聚程度高,低耦合利于自动测试,便于重构。

没有重复:重复代码意味着某些概念或想法没有在代码中良好的体现,及时重构消除重复。

战术分层:代码分层清晰,隔离明确,

- 布尔数组

百合不是茶

java布尔数组

androi中提到了布尔数组;

布尔数组默认的是false, 并且只会打印false或者是true

布尔数组的例子; 根据字符数组创建布尔数组

char[] c = {'p','u','b','l','i','c'};

//根据字符数组的长度创建布尔数组的个数

boolean[] b = new bool

- web.xml之welcome-file-list、error-page

bijian1013

javaweb.xmlservleterror-page

welcome-file-list

1.定义:

<welcome-file-list>

<welcome-file>login.jsp</welcome>

</welcome-file-list>

2.作用:用来指定WEB应用首页名称。

error-page1.定义:

<error-page&g

- richfaces 4 fileUpload组件删除上传的文件

sunjing

clearRichfaces 4fileupload

页面代码

<h:form id="fileForm"> <rich:

- 技术文章备忘

bit1129

技术文章

Zookeeper

http://wenku.baidu.com/view/bab171ffaef8941ea76e05b8.html

http://wenku.baidu.com/link?url=8thAIwFTnPh2KL2b0p1V7XSgmF9ZEFgw4V_MkIpA9j8BX2rDQMPgK5l3wcs9oBTxeekOnm5P3BK8c6K2DWynq9nfUCkRlTt9uV

- org.hibernate.hql.ast.QuerySyntaxException: unexpected token: on near line 1解决方案

白糖_

Hibernate

文章摘自:http://blog.csdn.net/yangwawa19870921/article/details/7553181

在编写HQL时,可能会出现这种代码:

select a.name,b.age from TableA a left join TableB b on a.id=b.id

如果这是HQL,那么这段代码就是错误的,因为HQL不支持

- sqlserver按照字段内容进行排序

bozch

按照内容排序

在做项目的时候,遇到了这样的一个需求:

从数据库中取出的数据集,首先要将某个数据或者多个数据按照地段内容放到前面显示,例如:从学生表中取出姓李的放到数据集的前面;

select * fro

- 编程珠玑-第一章-位图排序

bylijinnan

java编程珠玑

import java.io.BufferedWriter;

import java.io.File;

import java.io.FileWriter;

import java.io.IOException;

import java.io.Writer;

import java.util.Random;

public class BitMapSearch {

- Java关于==和equals

chenbowen00

java

关于==和equals概念其实很简单,一个是比较内存地址是否相同,一个比较的是值内容是否相同。虽然理解上不难,但是有时存在一些理解误区,如下情况:

1、

String a = "aaa";

a=="aaa";

==> true

2、

new String("aaa")==new String("aaa

- [IT与资本]软件行业需对外界投资热情保持警惕

comsci

it

我还是那个看法,软件行业需要增强内生动力,尽量依靠自有资金和营业收入来进行经营,避免在资本市场上经受各种不同类型的风险,为企业自主研发核心技术和产品提供稳定,温和的外部环境...

如果我们在自己尚未掌握核心技术之前,企图依靠上市来筹集资金,然后使劲往某个领域砸钱,然

- oracle 数据块结构

daizj

oracle块数据块块结构行目录

oracle 数据块是数据库存储的最小单位,一般为操作系统块的N倍。其结构为:

块头--〉空行--〉数据,其实际为纵行结构。

块的标准大小由初始化参数DB_BLOCK_SIZE指定。具有标准大小的块称为标准块(Standard Block)。块的大小和标准块的大小不同的块叫非标准块(Nonstandard Block)。同一数据库中,Oracle9i及以上版本支持同一数据库中同时使用标

- github上一些觉得对自己工作有用的项目收集

dengkane

github

github上一些觉得对自己工作有用的项目收集

技能类

markdown语法中文说明

回到顶部

全文检索

elasticsearch

bigdesk elasticsearch管理插件

回到顶部

nosql

mapdb 支持亿级别map, list, 支持事务. 可考虑做为缓存使用

C

- 初二上学期难记单词二

dcj3sjt126com

englishword

dangerous 危险的

panda 熊猫

lion 狮子

elephant 象

monkey 猴子

tiger 老虎

deer 鹿

snake 蛇

rabbit 兔子

duck 鸭

horse 马

forest 森林

fall 跌倒;落下

climb 爬;攀登

finish 完成;结束

cinema 电影院;电影

seafood 海鲜;海产食品

bank 银行

- 8、mysql外键(FOREIGN KEY)的简单使用

dcj3sjt126com

mysql

一、基本概念

1、MySQL中“键”和“索引”的定义相同,所以外键和主键一样也是索引的一种。不同的是MySQL会自动为所有表的主键进行索引,但是外键字段必须由用户进行明确的索引。用于外键关系的字段必须在所有的参照表中进行明确地索引,InnoDB不能自动地创建索引。

2、外键可以是一对一的,一个表的记录只能与另一个表的一条记录连接,或者是一对多的,一个表的记录与另一个表的多条记录连接。

3、如

- java循环标签 Foreach

shuizhaosi888

标签java循环foreach

1. 简单的for循环

public static void main(String[] args) {

for (int i = 1, y = i + 10; i < 5 && y < 12; i++, y = i * 2) {

System.err.println("i=" + i + " y="

- Spring Security(05)——异常信息本地化

234390216

exceptionSpring Security异常信息本地化

异常信息本地化

Spring Security支持将展现给终端用户看的异常信息本地化,这些信息包括认证失败、访问被拒绝等。而对于展现给开发者看的异常信息和日志信息(如配置错误)则是不能够进行本地化的,它们是以英文硬编码在Spring Security的代码中的。在Spring-Security-core-x

- DUBBO架构服务端告警Failed to send message Response

javamingtingzhao

架构DUBBO

废话不多说,警告日志如下,不知道有哪位遇到过,此异常在服务端抛出(服务器启动第一次运行会有这个警告),后续运行没问题,找了好久真心不知道哪里错了。

WARN 2015-07-18 22:31:15,272 com.alibaba.dubbo.remoting.transport.dispatcher.ChannelEventRunnable.run(84)

- JS中Date对象中几个用法

leeqq

JavaScriptDate最后一天

近来工作中遇到这样的两个需求

1. 给个Date对象,找出该时间所在月的第一天和最后一天

2. 给个Date对象,找出该时间所在周的第一天和最后一天

需求1中的找月第一天很简单,我记得api中有setDate方法可以使用

使用setDate方法前,先看看getDate

var date = new Date();

console.log(date);

// Sat J

- MFC中使用ado技术操作数据库

你不认识的休道人

sqlmfc

1.在stdafx.h中导入ado动态链接库

#import"C:\Program Files\Common Files\System\ado\msado15.dll" no_namespace rename("EOF","end")2.在CTestApp文件的InitInstance()函数中domodal之前写::CoIniti

- Android Studio加速

rensanning

android studio

Android Studio慢、吃内存!启动时后会立即通过Gradle来sync & build工程。

(1)设置Android Studio

a) 禁用插件

File -> Settings... Plugins 去掉一些没有用的插件。

比如:Git Integration、GitHub、Google Cloud Testing、Google Cloud

- 各数据库的批量Update操作

tomcat_oracle

javaoraclesqlmysqlsqlite

MyBatis的update元素的用法与insert元素基本相同,因此本篇不打算重复了。本篇仅记录批量update操作的

sql语句,懂得SQL语句,那么MyBatis部分的操作就简单了。 注意:下列批量更新语句都是作为一个事务整体执行,要不全部成功,要不全部回滚。

MSSQL的SQL语句

WITH R AS(

SELECT 'John' as name, 18 as

- html禁止清除input文本输入缓存

xp9802

input

多数浏览器默认会缓存input的值,只有使用ctl+F5强制刷新的才可以清除缓存记录。如果不想让浏览器缓存input的值,有2种方法:

方法一: 在不想使用缓存的input中添加 autocomplete="off"; eg: <input type="text" autocomplete="off" name