网络安全协议配置练习题2

一. 单选题(共1题,5分)

1. (单选题, 5分)【单选题】以下关于IPSec中密钥交换的描述,错误的是哪一项?

- A. 带外共享密钥过程中,需要管理员手工配置静态的机密和验证密钥。

- B. 带外共享密钥的安全性低,可扩展性也较差。

- C. 因特网密钥交换IKE协议建立在Internet安全联盟和密钥管理协议ISAKMP定义的框架上, 是基于TCP的应用层协议。

- D. IKE采用DH(Diffie-Hellman)算法在不安全的网络上安全地分发密钥。

正确答案: C:因特网密钥交换IKE协议建立在Internet安全联盟和密钥管理协议ISAKMP定义的框架上, 是基于TCP的应用层协议。;

二. 多选题(共153题,765分)

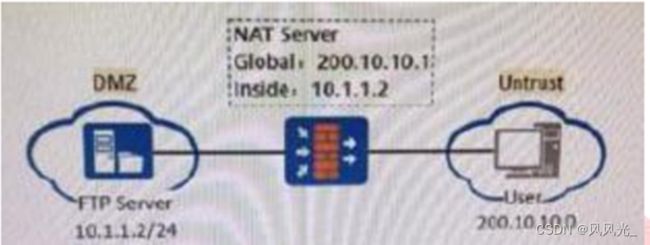

2. (多选题, 5分)【多选题】如所示为一个NAT server的应用场景,在使用web配置方式进行该项配置时。下列哪些说法是正确的?

- A. 配置域间安全策略时,需设置源安全区域为Untrust,目标安全区域为DMZ

- B. 配置NAT Server时,内部地址为10.1.1.2 ,外部地址为200.10.10.1

- C. 配置域间安全策略时,设置源安全区域为DMZ,目标安全区域为Untrust

- D. 配置NAT Server时,内部地址为200.10.10.1,外部地址为10.1.1.2

正确答案: AB:配置域间安全策略时,需设置源安全区域为Untrust,目标安全区域为DMZ; 配置NAT Server时,内部地址为10.1.1.2 ,外部地址为200.10.10.1;

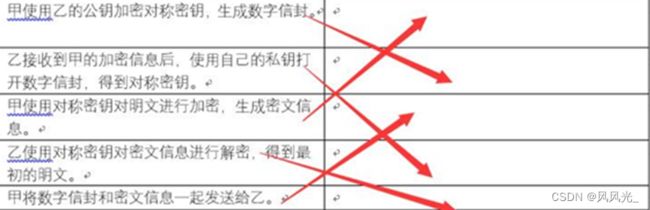

3. (多选题, 5分)【多选题】请对下列数字信封加解密过程进行正确的排序。

- A. 甲使用乙的公钥加密对称密钥,生成数字信封(CAEBD)

- B. 乙接收到甲的加密信息后,使用自己的私钥打开数字信封,得到对称密钥。(CAEBD)

- C. 甲使用对称密钥对明文进行加密,生成密文信息。(CAEBD)

- D. 乙使用对称密钥对密文信息进行解密,得到最初的明文。(CAEBD)

- E. 甲将数字信封和密文信息起发送给乙 (CAEBD)

正确答案: ABCDE:甲使用乙的公钥加密对称密钥,生成数字信封(CAEBD); 乙接收到甲的加密信息后,使用自己的私钥打开数字信封,得到对称密钥。(CAEBD); 甲使用对称密钥对明文进行加密,生成密文信息。(CAEBD); 乙使用对称密钥对密文信息进行解密,得到最初的明文。(CAEBD); 甲将数字信封和密文信息起发送给乙 (CAEBD);

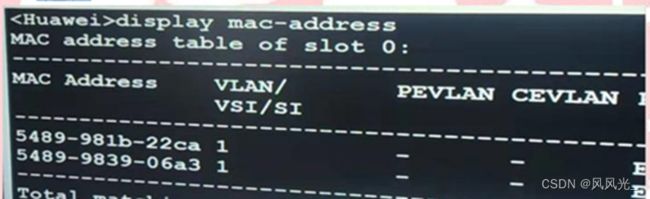

4. (多选题, 5分)【多选题】该交换机在 E0/0/5 接口处收到目的 MC 地址为 5489-981b-22ca 的报文会丢弃。如图所示,该图为某交换机的 MAC 地址转发表顶,以下关于该表项的描述中,正确的是哪些项?

- A. 该交换机在 E0/0/5 接口处收到目的 MC 地址为 5489-981b-22ca 的报文会丢弃。

- B. 该交换机在其他活跃接口处收到目的 MAC 地址为 5489-7053-a24c 的报文会泛洪。

- C. 该交换机在 EO/0/10 接口处收到目的 MAC 地址为 5489-7053-a24c 的报文会丢弃。

- D. 该交换机在 EO/0/5 接口处收到目的 MAC 地址为 5489-981b-22ca 的报文会转发。

正确答案: AB:该交换机在 E0/0/5 接口处收到目的 MC 地址为 5489-981b-22ca 的报文会丢弃。; 该交换机在其他活跃接口处收到目的 MAC 地址为 5489-7053-a24c 的报文会泛洪。;

5. (多选题, 5分)【多选题】关于windows日志事件类型的描述,一下哪些选项是正确的?

- A. 警告事件是指应用程序、驱动程序或服务的成功操作的事件。

- B. 错误事件通常指功能和 数据的丢失。例如一个服务不能作为系统引导被加载,则会产生一个错误事件。

- C. 当磁盘空间不足时,会被记录为一次“信息事件”

- D. 失败审核事件是指失败的审核安全登录尝试,例如用户视图访问网络驱动器时失败,则会被记录为失败审核事件。

正确答案: BD:错误事件通常指功能和 数据的丢失。例如一个服务不能作为系统引导被加载,则会产生一个错误事件。; 失败审核事件是指失败的审核安全登录尝试,例如用户视图访问网络驱动器时失败,则会被记录为失败审核事件。;

6. (多选题, 5分)【多选题】加密技术可以分为以下哪几种类型?

- A. 对称加密

- B. 分对称加密

- C. 指纹加密

- D. 数据加密

正确答案: AB:对称加密; 分对称加密;

7. (多选题, 5分)【多选题】关于AH和ESP安全协议,以下哪些选项的说法是正确的?

- A. AH可以提供加密和验证功能

- B. ESP可以提供加密和验证功能

- C. AH的协议号是51

- D. ESP的协议号是51

正确答案: BC:ESP可以提供加密和验证功能; AH的协议号是51;

8. (多选题, 5分)【多选题】以下哪些选项可以再windows防火墙的高级设置中进行操作?

- A. 还原默认值

- B. 更改通知规则

- C. 设置连接安全规则

- D. 设置出入站规则

正确答案: CD:设置连接安全规则; 设置出入站规则;

9. (多选题, 5分)【多选题】以下哪些属于远端认证方式?

- A. RADIUS

- B. Local

- C. HWTACACS

- D. LLDP

正确答案: AC:RADIUS; HWTACACS;

10. (多选题, 5分)【多选题】以下哪项是数字信封采用的加密技术?

- A. 对称加密算法

- B. 非对称加密算法

- C. 散列算法

- D. 流加密算法

正确答案: AB:对称加密算法; 非对称加密算法;

11. (多选题, 5分)【多选题】TCSEC标准中包含下列哪些保护级别?

- A. 验证保护级

- B. 强制保护级

- C. 自主保护级

- D. 被动保护级

正确答案: ABC:验证保护级; 强制保护级; 自主保护级;

12. (多选题, 5分)【多选题】以下哪些选项属于PKI体系架构的组成部分?

- A. 终端实体

- B. 证书认证机构

- C. 证书注册机构

- D. 证书存储机构

正确答案: ABCD:终端实体; 证书认证机构; 证书注册机构; 证书存储机构;

13. (多选题, 5分)【多选题】关于windows防火墙的描述,下列哪些选项是正确的?

- A. windows防火墙只能允许或禁止预置的程序或功能和安装在系统上的程序,不能够自己根据协议或端口号自定义放行规则

- B. windows防火墙不仅能允许或禁止预置的程序或功能和安装在系统上的程序,还支持自己根据协议或端口号自定义放行规则

- C. 如果在设置windows防火墙过程中,导致无法上网,可以使用还原默认值功能快速恢复防火墙至初始状态

- D. windows防火墙在关闭状态下也能够更改通知规则

正确答案: BC:windows防火墙不仅能允许或禁止预置的程序或功能和安装在系统上的程序,还支持自己根据协议或端口号自定义放行规则; 如果在设置windows防火墙过程中,导致无法上网,可以使用还原默认值功能快速恢复防火墙至初始状态;

14. (多选题, 5分)【多选题】以下哪些协议能够保证数据传输的机密性?

- A. Telnet

- B. SSH

- C. FTP

- D. HTTPS

正确答案: BD:SSH; HTTPS;

15. (多选题, 5分)【多选题】以下哪些选项属于PKI实体向CA申请本地证书的方式?

- A. 在线申请

- B. 本地申请

- C. 网络申请

- D. 离线申请

正确答案: AD:在线申请; 离线申请;

16. (多选题, 5分)【多选题】关于配置防火墙安全区域,以下哪些选项是正确的?

- A. 防火墙缺省有四个安全区域,且该四个安全区域优先级不支持修改

- B. 防火墙最多可以有12个安全区域

- C. 防火墙可以创建两个相同优先级的安全区域

- D. 当不同安全区域之间发生数据流动时,会触发设备的安全检查,并实施相应的安全策略

正确答案: AD:防火墙缺省有四个安全区域,且该四个安全区域优先级不支持修改; 当不同安全区域之间发生数据流动时,会触发设备的安全检查,并实施相应的安全策略;

17. (多选题, 5分)【多选题】对于会话首包在防火墙域间转发的流程,有以下几个步骤:以下哪项顺序是正确的?

- A. 查找路由表 CDAB

- B. 查找域间包过滤规则 CDAB

- C. 查找会话表 CDAB

- D. 查找黑名单 CDAB

正确答案: ABCD:查找路由表 CDAB; 查找域间包过滤规则 CDAB; 查找会话表 CDAB; 查找黑名单 CDAB;

18. (多选题, 5分)【多选题】以下哪些属于杀毒软件的基本功能?

- A. 防范病毒

- B. 查找病毒

- C. 清除病毒

- D. 复制病毒

正确答案: ABC:防范病毒; 查找病毒; 清除病毒;

19. (多选题, 5分)【多选题】在信息安全未来发展趋势中,终端检测是重要的一环。下列哪些方法属于终端检测的范畴?

- A. 安装主机杀毒软件

- B. 监控记住外联设备

- C. 阻止用户访问公网搜索引擎

- D. 监控主机注册表修改记录

正确答案: ABD:安装主机杀毒软件; 监控记住外联设备; 监控主机注册表修改记录;

20. (多选题, 5分)【多选题】下列哪项属于网络安全应急响应中在总结阶段要采取的动作?

- A. 建立防御体系,指定控制措施

- B. 评价应急预案的执行情况,并提出后续改进计划

- C. 判断隔离措施的有效性

- D. 对应急响应组织成员进行评价

正确答案: BD:评价应急预案的执行情况,并提出后续改进计划; 对应急响应组织成员进行评价;

21. (多选题, 5分)【多选题】关于端口镜像,以下哪些描述是正确的?

- A. 镜像端口将报文复制到观察端口

- B. 观察端口将接收到的报文发送给监控设备

- C. 镜像端口将接收到的报文发送给监控设备

- D. 观察端口将报文复制到镜像端口

正确答案: AB:镜像端口将报文复制到观察端口; 观察端口将接收到的报文发送给监控设备;

22. (多选题, 5分)【多选题】关于单点登录,以下哪些说法是正确的?

- A. 设备可以识别出身份认证系统认证通过的用户

- B. AD域单点登录只有一种部署模式

- C. 虽然不需要输入用户密码,但是认证服务器需要将用户密码和设备进行交互,用来保证认证通过

- D. AD域单点登录可采用镜像登录数据流的方式同步到防火墙

正确答案: AD:设备可以识别出身份认证系统认证通过的用户; AD域单点登录可采用镜像登录数据流的方式同步到防火墙;

23. (多选题, 5分)【多选题】关于VRRP/VGMP/HRP的关系和作用,下列哪些说法是正确的?

- A. VRRP负责在主备倒换时发送免费ARP把流量引导新的主设备上

- B. VGMP负责监控设备的故障并控制设备的快速切换

- C. HRP负责在双机热备运行过程中的数据备份

- D. 处于Active状态的VGMP组中可能包含处于standby状态的VRRP组

正确答案: ABC:VRRP负责在主备倒换时发送免费ARP把流量引导新的主设备上; VGMP负责监控设备的故障并控制设备的快速切换; HRP负责在双机热备运行过程中的数据备份;

24. (多选题, 5分)【多选题】管理员PC与USG防火墙管理口直连,使用web方式进行初始化操作,以下哪些说法是正确的?

- A. 管理PC的浏览器访问http;//192.168.0.1

- B. 管理PC的IP地址手工设置为192.168.0.2-192.168.0.254

- C. 管理PC的浏览器访问http://192.168.1.1

- D. 将管理PC的网卡设置为自动获取IP地址

正确答案: ABD:管理PC的浏览器访问http;//192.168.0.1; 管理PC的IP地址手工设置为192.168.0.2-192.168.0.254; 将管理PC的网卡设置为自动获取IP地址;

25. (多选题, 5分)【多选题】关于防火墙双机热备的描述,下列哪些选项是正确的?

- A. 当防火墙上多个区域需要提供双机备份功能时,需要在防火墙上配置多个VRRP备份组

- B. 要求同一台防火墙上同一VGMP管理组所有VRRP备份组状态保持一致

- C. 防火墙双机热备需要进行会话表、MAC表、路由表等信息在主设备和从设备间同步备份

- D. VGMP用于保证所有VRRP备份组切换的一致性

正确答案: ABD:当防火墙上多个区域需要提供双机备份功能时,需要在防火墙上配置多个VRRP备份组; 要求同一台防火墙上同一VGMP管理组所有VRRP备份组状态保持一致; VGMP用于保证所有VRRP备份组切换的一致性;

26. (多选题, 5分)【多选题】关于安全策略的匹配条件,以下哪些选项是正确的?

- A. 匹配条件中“源安全区域”是可选参数

- B. 匹配条件中“时间段”是可选参数

- C. 匹配条件中“应用”是可选参数

- D. 匹配条件中“服务”是可选参数

正确答案: ABCD:匹配条件中“源安全区域”是可选参数; 匹配条件中“时间段”是可选参数; 匹配条件中“应用”是可选参数; 匹配条件中“服务”是可选参数;

27. (多选题, 5分)【多选题】防火墙Trust域中的客户机可以登录Untrust域中的FTP服务器,但无法下载文件,以下哪些方法可以解决该问题?

- A. 在Trust和Untrust之间放行21端口号

- B. FTP工作方式为port模式时,修改从Trust到Untrust区域的安全策略动作为允许

- C. 启用detect ftp

- D. FTP 工作方式为Passive模式时,修改从Trust到Untrust区域的安全策略动作为允许

正确答案: CD:启用detect ftp; FTP 工作方式为Passive模式时,修改从Trust到Untrust区域的安全策略动作为允许;

28. (多选题, 5分)【多选题】以下哪些选项属于恶意程序?

- A. 特洛伊木马

- B. 漏洞

- C. 蠕虫

- D. 病毒

正确答案: ACD:特洛伊木马; 蠕虫; 病毒;

29. (多选题, 5分)【多选题】下列哪些选项属于信息安全防范的关键要素?

- A. 资产管理

- B. 安全运维与管理

- C. 安全产品与技术

- D. 人员

正确答案: BCD:安全运维与管理; 安全产品与技术; 人员;

30. (多选题, 5分)【多选题】下列哪些选项属于应用风险

- A. 网络病毒

- B. 电子邮件安全

- C. 数据库系统配置安全

- D. WEB服务安全

正确答案: ABCD:网络病毒; 电子邮件安全; 数据库系统配置安全; WEB服务安全;

31. (多选题, 5分)【多选题】关于Client-Initiated VPN,以下哪些说法是正确的?

- A. 每个接入用户和LNS之间均建立一条隧道

- B. 每条隧道中仅承载一条L2TP会话和PPP连接

- C. 每条隧道中承载多条L2TP会话和PPP连接

- D. 每条隧道中承载多条L2TP会话和一条PPP连接

正确答案: AB:每个接入用户和LNS之间均建立一条隧道; 每条隧道中仅承载一条L2TP会话和PPP连接;

32. (多选题, 5分)【多选题】关于免认证方式的双向绑定用户不能访问网络资源的问题,以下哪些选项是可能的原因?

- A. 免认证用户和认证用户处于同一安全区域

- B. 免认证用户没有使用指定IP/MAC地址的PC

- C. 认证策略中认证动作设置为“不认账/免认证”

- D. 在线用户已经达到最大值

正确答案: BD:免认证用户没有使用指定IP/MAC地址的PC; 在线用户已经达到最大值;

33. (多选题, 5分)【多选题】以下哪些属于地址转换技术的功能?

- A. 地址转换可以使内部网络用户(私有IP地址)访问Internet

- B. 地址转换可以使内部局域网的许多主机共享一个IP地址上网

- C. 地址转换能够处理加密的IP报头

- D. 地址转换可以屏蔽内部网络的用户,提高内部网络的安全性

正确答案: ABD:地址转换可以使内部网络用户(私有IP地址)访问Internet; 地址转换可以使内部局域网的许多主机共享一个IP地址上网; 地址转换可以屏蔽内部网络的用户,提高内部网络的安全性;

34. (多选题, 5分)【多选题】关于VRRP/VGMP/HRP的关系和作用,下列哪些说法是正确的?

- A. VRRP负责在 主 备 倒 换 时 发 送 免 费 ARP把 流 量 引 到 新 的 主 设 备 上

- B. VGMP负责监 控 设 备 的 故障 并 控 制 设 备 的 快 速 切 换

- C. HRP负 责在 双 机 热 备 运 行 过 程 中 的 数 据 备 份

- D. 处 于 Active状 态 的 VGMP组 中 可 能 包 含 处 于 Standby状 态 的 VRRP组

正确答案: ABC:VRRP负责在 主 备 倒 换 时 发 送 免 费 ARP把 流 量 引 到 新 的 主 设 备 上; VGMP负责监 控 设 备 的 故障 并 控 制 设 备 的 快 速 切 换; HRP负 责在 双 机 热 备 运 行 过 程 中 的 数 据 备 份;

35. (多选题, 5分)【多选题】下列哪些选项属于IATF(信息保障技术框架)模型的核心要素?

- A. 环境

- B. 人

- C. 技术

- D. 操作

正确答案: BCD:人; 技术; 操作;

36. (多选题, 5分)【多选题】以下哪些属于多用户操作系统?

- A. MSDOS

- B. UNIX

- C. LINUX

- D. Windows

正确答案: BCD:UNIX; LINUX; Windows;

37. (多选题, 5分)【多选题】以下哪些选项可以在windows防火墙的高级设置中进行操作?

- A. 还原默认值

- B. 更改通知规则

- C. 设置连接安全规则

- D. 设置出入站规则

正确答案: CD:设置连接安全规则; 设置出入站规则;

38. (多选题, 5分)【多选题】以下哪些选项属于入侵防御系统技术特点?

- A. 在线模式

- B. 实时阻断

- C. 自学习及自适应

- D. 直路部署

正确答案: BC:实时阻断; 自学习及自适应;

39. (多选题, 5分)【多选题】在使用数字信封的过程中,下列哪些信息会被加密?

- A. 对称密钥

- B. 用户数据

- C. 接收方公钥

- D. 接收方私钥

正确答案: AB:对称密钥; 用户数据;

40. (多选题, 5分)【多选题】下列哪些选项属于ISO27001的认证领域?

- A. 访问控制

- B. 人员安全

- C. 漏洞管理

- D. 业务持续性管理

正确答案: ABCD:访问控制; 人员安全; 漏洞管理; 业务持续性管理;

41. (多选题, 5分)【多选题】针对缓冲区溢出攻击的描述,以下哪些选项是正确的?

- A. 缓冲区溢出攻击利用软件系统对内存操作的缺陷,以高操作权限运行攻击代码.

- B. 缓冲区溢出攻击与操作系统的漏洞和体系结构无关.

- C. 缓冲区溢出攻击是攻击软件系统的行为中常见的方法之一

- D. 缓冲区溢出攻击属于应用层攻击行为.

正确答案: ACD:缓冲区溢出攻击利用软件系统对内存操作的缺陷,以高操作权限运行攻击代码.; 缓冲区溢出攻击是攻击软件系统的行为中常见的方法之一; 缓冲区溢出攻击属于应用层攻击行为.;

42. (多选题, 5分)【多选题】安全防范技术在不同技术层次和领域有着不同的方法。以下哪些设备可以用于网络层安全防范?

- A. 漏洞扫描设备

- B. 防火墙

- C. Anti-DDoS设备

- D. IPS/IDS设备

正确答案: BCD:防火墙; Anti-DDoS设备; IPS/IDS设备;

43. (多选题, 5分)【多选题】以下哪些选项属于SSL VPN的功能?

- A. 用户认证

- B. 端口扫描

- C. 文件共享

- D. WEB改写

正确答案: ACD:用户认证; 文件共享; WEB改写;

44. (多选题, 5分)【多选题】以下哪些属于FTP协议的标准端口号?

- A. 20

- B. 21

- C. 23

- D. 80

正确答案: AB:20; 21;

45. (多选题, 5分)【多选题】以下哪些选项属于对称加密算法的特点?

- A. 加密速度快

- B. 机密速度慢

- C. 密钥分发不安全

- D. 密钥分发安全性高

正确答案: AC:加密速度快; 密钥分发不安全;

46. (多选题, 5分)【多选题】以下哪些选项属于流量型攻击的危害?

- A. 网络瘫痪

- B. 服务器宕机

- C. 数据被窃取

- D. 网页被篡改

正确答案: AB:网络瘫痪; 服务器宕机;

47. (多选题, 5分)【多选题】数据传输过程中加密技术对数据起到保障作用包括下列哪些选项?

- A. 机密性

- B. 可控性

- C. 完整性

- D. 源校验

正确答案: ACD:机密性; 完整性; 源校验;

48. (多选题, 5分)【多选题】关于防火墙分片缓存功能的描述,下列哪些选项是正确的?

- A. 缺省情况下,防火墙对分片报文进行缓存

- B. 配置分片报文直接转发功能后,对于不是首片报文的分片报文,防火墙将根据域间安全策略进行转发

- C. 对于分片报文,NAT ALG不支持对SIP分片报文的处理

- D. 缺省情况下,一个IPV4报文的最大分片缓存数目为32,一个IPV6报文的最大分片缓存数目为255

正确答案: AC:缺省情况下,防火墙对分片报文进行缓存; 对于分片报文,NAT ALG不支持对SIP分片报文的处理;

49. (多选题, 5分)【多选题】SNMP协议有哪些版本?

- A. SNMPv1

- B. SNMPv2b

- C. SNMPv2c

- D. SNMPv3

正确答案: ACD:SNMPv1; SNMPv2c; SNMPv3;

50. (多选题, 5分)【多选题】以下哪些属于HRP(Huawei Redundancy Protocol)协议可以备份的状态信息?

- A. 会话表

- B. ServerMap表项

- C. 动态黑名单

- D. 路由表

正确答案: ABC:会话表; ServerMap表项; 动态黑名单;

51. (多选题, 5分)【多选题】在L2TP的配置中,对于命令Tunnel Name,以下哪些说法是正确的?

- A. 用来指定本端的隧道名称

- B. 用来指定对端的隧道名称

- C. 两端的Tunnel Nname必须保持一致

- D. 如果不配置Tunnel Name,则隧道名称为本地系统名称

正确答案: AD:用来指定本端的隧道名称; 如果不配置Tunnel Name,则隧道名称为本地系统名称;

52. (多选题, 5分)【多选题】关于windows防火墙高级设置的描述,以下哪些选项是错误的?

- A. 设置入栈规则的时候,只能限制本地端口,无法限制远程端口

- B. 设置入栈规则的时候,既能限制本地端口,又能限制远程端口

- C. 设置出栈规则的时候,只能限制本地端口,无法限制远程端口

- D. 设置出栈规则的时候,既能限制本地端口,又能限制远程端口

正确答案: BD:设置入栈规则的时候,既能限制本地端口,又能限制远程端口; 设置出栈规则的时候,既能限制本地端口,又能限制远程端口;

53. (多选题, 5分)【多选题】以下哪些属于网关防病毒检测到邮件病毒后的响应动作?

- A. 告警

- B. 阻断

- C. 宣告

- D. 删除附件

正确答案: ACD:告警; 宣告; 删除附件;

54. (多选题, 5分)【多选题】以下哪些属于网关防病毒的主要实现方式?

- A. 代理扫描方式

- B. 流扫描方式

- C. 包查杀方式

- D. 文件查杀方式

正确答案: AB:代理扫描方式; 流扫描方式;

55. (多选题, 5分)【多选题】MAC泛洪攻击利用了以下哪些机制实现的?

- A. 交换机的MAC学习机制

- B. 交换机的转发机制

- C. ARP学习机制

- D. MAC表项的数目限制

正确答案: ABC:交换机的MAC学习机制; 交换机的转发机制; ARP学习机制;

56. (多选题, 5分)【多选题】在华为SDSec解决方案中,下列哪些选项属于执行层的设备?

- A. CIS

- B. Fierhunter

- C. 路由器

- D. AntiDDoS

正确答案: CD:路由器; AntiDDoS;

57. (多选题, 5分)【多选题】在华为防火墙用户管理中,包含以下哪几类?

- A. 上网用户管理

- B. 接入用户管理

- C. 管理员用户管理

- D. 设备用户管理

正确答案: ABC:上网用户管理; 接入用户管理; 管理员用户管理;

58. (多选题, 5分)【多选题】在管理员对USG防火墙软件版本升级过程中,下列哪些操作是必须的?

- A. 上传防火墙版本软件

- B. 重启设备

- C. 设备恢复出厂设置

- D. 指定下次启动加载软件版本

正确答案: ABD:上传防火墙版本软件; 重启设备; 指定下次启动加载软件版本;

59. (多选题, 5分)【多选题】关于安全策略的动作和安全配置文件的描述,以下哪些选项是正确的?

- A. 禁止如果安全策略的动作为“禁止”,则设备会丢弃此流量,后续不再进行内容安全检查

- B. 安全配置文件可以不应用在动作为允许的安全策略下也能生效

- C. 安全配置文件必须应用在动作为允许的安全策略下才能生效。

- D. 如果安全策略动作为“允许”,则流量不会去匹配安全配置文件

正确答案: AC:禁止如果安全策略的动作为“禁止”,则设备会丢弃此流量,后续不再进行内容安全检查; 安全配置文件必须应用在动作为允许的安全策略下才能生效。;

60. (多选题, 5分)【多选题】以下哪些选项属于windows系统和LINUX系统的相同特点?

- A. 支持多任务

- B. 支持图形化界面操作

- C. 开源的系统

- D. 支持多种终端平台

正确答案: ABD:支持多任务; 支持图形化界面操作; 支持多种终端平台;

61. (多选题, 5分)【多选题】ASPF(Application specific Packet Filter)是一种基于应用层的包过滤技术,并通过server-map表实现了特殊的安全机制。关于ASPF和server-map表的说法,下列哪些是正确的?

- A. ASPF监视通信过程中的报文

- B. ASPF可以动态创建server-map

- C. ASPF通过server-map表实现动态允许多通道协议数据通过

- D. 五元组server-map表项实现了和会话表类似的功能

正确答案: ABC:ASPF监视通信过程中的报文; ASPF可以动态创建server-map; ASPF通过server-map表实现动态允许多通道协议数据通过;

62. (多选题, 5分)【多选题】下列哪些选项属于与信息安全标准化有关的国际组织?

- A. International Organization for Standardization(ISO)国际标准化组织

- B. International Electrotechnical Commission(IEC)国际电工委员会

- C. nternational Telecommunication Union(ITU)国际电信联盟

- D. Wi-Fi Alliance Wi-Fi联盟组织

正确答案: ABC:International Organization for Standardization(ISO)国际标准化组织; International Electrotechnical Commission(IEC)国际电工委员会; nternational Telecommunication Union(ITU)国际电信联盟;

63. (多选题, 5分)【多选题】为获取犯罪证据,掌握入侵追踪的技术十分必要,下列哪些选项对于追踪技术的描述是正确的?

- A. 数据包记录技术通过在被追踪的IP数据包中插入追踪数据,从而在经过的各个路由器上标记数据包

- B. 链路测试技术通过测试路由器之间的网络链路来确定攻击源的信息

- C. 数据包标记技术通过在路由器上记录数据包,然后使用数据钻取技术来提取攻击源的信息

- D. 浅层邮件行为解析可以实现对发送IP地址、发送时间、发送频率、收件者数目、浅层电子邮件标头等信息的分析。

正确答案: BD:链路测试技术通过测试路由器之间的网络链路来确定攻击源的信息; 浅层邮件行为解析可以实现对发送IP地址、发送时间、发送频率、收件者数目、浅层电子邮件标头等信息的分析。;

64. (多选题, 5分)【多选题】关于业务连续性计划,以下说法正确的是?

- A. 业务连续性计划在确定项目范围阶段不需要公司高层参与

- B. 以为不能预测所有可能会遭受的事故,所以BCP需要具备灵活性

- C. 业务连续性计划在形成正式文档前不需要公司高层参与

- D. 并非所有的安全事故都必须报告给公司高层

正确答案: BCD:以为不能预测所有可能会遭受的事故,所以BCP需要具备灵活性; 业务连续性计划在形成正式文档前不需要公司高层参与; 并非所有的安全事故都必须报告给公司高层;

65. (多选题, 5分)【多选题】以下哪些选项适合出差人员在公网环境下接入企业内网?

- A. L2 TP over IPSec VPN

- B. GER VPN

- C. MPLS VPN

- D. SSL VPN

正确答案: AD:L2 TP over IPSec VPN; SSL VPN;

66. (多选题, 5分)【多选题】下列哪些 NAT 技术可以实现一个公网地址为多个私网地址提供源地址转换(

- A. NAPT

- B. NAT Server

- C. Easy-ipCT 精路

- D. NAT No-PAT

正确答案: AC:NAPT; Easy-ipCT 精路;

67. (多选题, 5分)【多选题】根据等级保护要求,下列哪些行为属于信息安全运维管理的范畴?(

- A. 参加信息安全培训

- B. 对数据进行备份或恢复

- C. 制定应急响应计划

- D. 对主机进行安全加固

正确答案: ABCD:参加信息安全培训; 对数据进行备份或恢复; 制定应急响应计划; 对主机进行安全加固;

68. (多选题, 5分)【多选题】某企业想要搭建一套服务器系统,要求能够实现如下功能:1、企业需要有自己的专属邮箱,邮件的收发需要经过企业的服务器:2、服务器上要提供文件传输和访问服务,对企业内不同部门的用户提供不同权限的账号:3、企业在访问企业内部网页时能够直接在浏览器输入域名访问。要满足以上需求,企业需要部署以下哪些服务器?

- A. 时间同步服务器

- B. FTP 服务器(I)

- C. DNS 服务器

- D. 邮件服务器

正确答案: BCD:FTP 服务器(I); DNS 服务器; 邮件服务器;

69. (多选题, 5分)【多选题】USG9500VGMP 组的初始优先级和下列哪些因素有关

- A. 接口带宽

- B. VRRP 优先级

- C. 接口板上的子卡个数

- D. 业务板上的 CPU 个数

正确答案: CD:接口板上的子卡个数; 业务板上的 CPU 个数;

70. (多选题, 5分)【多选题】信息安全发展经历了以下哪些阶段?

- A. 通信保障阶段

- B. 信息保障阶段

- C. 信息安全阶段

- D. 通信保密阶段

正确答案: BCD:信息保障阶段; 信息安全阶段; 通信保密阶段;

71. (多选题, 5分)【多选题】关于防火墙安全区域和接口关系的描述,以下哪些选项是正确的?

- A. 防火墙允许同一物理接口分属于两个不同的安全区域(不考虑子接口)

- B. 防火墙存在两个具有完全相同安全级别的安全区域

- C. 防火墙的不同接口可以属于不同的安全区域

- D. 防火墙的不同接口可以属于同一个安全区域

正确答案: CD:防火墙的不同接口可以属于不同的安全区域; 防火墙的不同接口可以属于同一个安全区域;

72. (多选题, 5分)【多选题】防火墙在下列哪些场景下会产生Server-map表?

- A. 防火墙产生了会话表就会产生Server-map表

- B. 防火墙上部署了ASPF并转发多通道协议的流量

- C. 防火墙上部署了安全策略并放行流量

- D. 防火墙上部署了NAT Server

正确答案: BCD:防火墙上部署了ASPF并转发多通道协议的流量; 防火墙上部署了安全策略并放行流量; 防火墙上部署了NAT Server;

73. (多选题, 5分)【多选题】以下关于LDAP基本概念的描述,正确的选项有哪些?

- A. 目录信息树DIT:属性的集合构成目录信息树。

- B. 唯一标识名DN,在一个目录信息树种唯一标识一个条目的名字

- C. 相对标识名RDN,条目的名字,唯一标识同一父条目的子条目

- D. 属性Attribute:属性描述对象的特征,一个属性有属性类型和一个或多个属性值构成。

正确答案: BD:唯一标识名DN,在一个目录信息树种唯一标识一个条目的名字; 属性Attribute:属性描述对象的特征,一个属性有属性类型和一个或多个属性值构成。;

74. (多选题, 5分)【多选题】下列关于OSPF的描述中,说法正确的是?

- A. 距离矢量协议

- B. 扩展性好

- C. 无环路

- D. 支持认证

正确答案: BCD:扩展性好; 无环路; 支持认证;

75. (多选题, 5分)【多选题】下列有关PKI生命周期的描述中正确的是?

- A. 证书更新:当证书过期、密钥泄漏时,PKI实体必须更换证书,可以通过重新申请来达到更新的目的,也可以使用SCEP或CPv2协议自动进行更新。

- B. 证书下载:PKI实体通过SCEP或CIPvz协议向RA服务器下载已颁发的证书,或者通过LDAP,HITP或者带外方式,下载已颁发的证书。

- C. 证书颁发:PKI实体向CA申请本地证书时,如果有RA,则先由RA审核PKI实体的身份信息,审核通过后,RA将申请信息发送给CA.

- D. 证书申请:证书申请即证书注册,就是一个PKI实体向CA自我介绍并获取证书的过程。

正确答案: ABCD:证书更新:当证书过期、密钥泄漏时,PKI实体必须更换证书,可以通过重新申请来达到更新的目的,也可以使用SCEP或CPv2协议自动进行更新。; 证书下载:PKI实体通过SCEP或CIPvz协议向RA服务器下载已颁发的证书,或者通过LDAP,HITP或者带外方式,下载已颁发的证书。; 证书颁发:PKI实体向CA申请本地证书时,如果有RA,则先由RA审核PKI实体的身份信息,审核通过后,RA将申请信息发送给CA.; 证书申请:证书申请即证书注册,就是一个PKI实体向CA自我介绍并获取证书的过程。;

76. (多选题, 5分)【多选题】关于GRE VPN隧道配置的描述,以下哪些选项是正确的?

- A. 两端设备的隧道接口号必须一致

- B. 隧道地址必须保证网络层可达

- C. 隧道接口必须配置IP地址

- D. 隧道接口必须加入安全区域

正确答案: ABCD:两端设备的隧道接口号必须一致; 隧道地址必须保证网络层可达; 隧道接口必须配置IP地址; 隧道接口必须加入安全区域;

77. (多选题, 5分)【多选题】以下哪些是数字签名技术中用到的算法?

- A. 非对称加密算法

- B. 对称加密算法

- C. 散列算法

- D. 混合加密算法

正确答案: AC:非对称加密算法; 散列算法;

78. (多选题, 5分)【多选题】以下哪些安全威胁属于终端安全威胁?

- A. 中间人攻击

- B. 服务器存在漏洞

- C. 用户身份未经验证

- D. 用户使用弱密码

正确答案: BCD:服务器存在漏洞; 用户身份未经验证; 用户使用弱密码;

79. (多选题, 5分)【多选题】某企业想要搭建一套服务器系统,要求能够实现如下功能:

1企业需要有自己的专属邮箱,邮件的收发需要经过企业的服务器;

2服务器上要提供文件传输和访问服务,对企业内不同部门的用户提供不同权限的账号;

3企业在访问企业内部网页时能够直接在浏览器输入域名访问。提问:要满足以上需求,企业需要部署以下哪些服务器?

- A. 邮件服务器

- B. 时间同步服务器

- C. FTP服务器

- D. DNS服务器

正确答案: ACD:邮件服务器; FTP服务器; DNS服务器;

80. (多选题, 5分)【多选题】下列哪些选项可用于IPSec VPN对等体身份验证?

- A. 数宇签名

- B. 数字证书

- C. 数字信封

- D. 不对称密钥

正确答案: BC:数字证书; 数字信封;

81. (多选题, 5分)【多选题】关于等保2.0中等级保护系统定级的描述,以下哪些选项是正确的?

- A. 第一级:信息系统受到破坏后,会对公民、法人和其他组织的合法权益造成严重损害,但不损害国家安全、社会秩序和公共利益。

- B. 第五级:信息系统受到破坏后,会对国家安全造成特别严重损害。

- C. 第四级:信息系统受到破坏后,会对社会秩序和公共利益造成特别严重损害,或者对国家安全造成严重损害。

- D. 第三级:信息系统受到破坏后,会对公民、法人和其他组织的合法权益产生严重损害,或者对社会秩序和公共利益造成损害,同时会对国家安全造成损。

正确答案: ABC:第一级:信息系统受到破坏后,会对公民、法人和其他组织的合法权益造成严重损害,但不损害国家安全、社会秩序和公共利益。; 第五级:信息系统受到破坏后,会对国家安全造成特别严重损害。; 第四级:信息系统受到破坏后,会对社会秩序和公共利益造成特别严重损害,或者对国家安全造成严重损害。;

82. (多选题, 5分)【多选题】以下关于DNS协议的描述,正确的是哪些项?

- A. DNS域名解析系统存在根服务器、顶级域名服务器、递归服务器和缓存服务器这四种类型的服务器

- B. DNS协议端口号是53

- C. DNS协议传输层既可以使用TCP,也可以使用UDP

- D. 如果DNS缓存服务器不存在要查询的域名解析缓存,会直接向顶级域名服务器进行查询

正确答案: ABD:DNS域名解析系统存在根服务器、顶级域名服务器、递归服务器和缓存服务器这四种类型的服务器; DNS协议端口号是53; 如果DNS缓存服务器不存在要查询的域名解析缓存,会直接向顶级域名服务器进行查询;

83. (多选题, 5分)【多选题】以下哪些项属于运维管理维度的信息安全防范方法?

- A. 灾难恢复

- B. 安全运营

- C. 企业员工安全意识培养

- D. 应急响应

正确答案: ABC:灾难恢复; 安全运营; 企业员工安全意识培养;

84. (多选题, 5分)【多选题】根据所支持同时操作的用户数目,操作系统可以分为单用户操作系统和多用户操作系统,以下哪些项不属于多用户操作系统?

- A. UNIX

- B. OS/2

- C. Linux

- D. MSDOS

正确答案: BD:OS/2; MSDOS;

85. (多选题, 5分)【多选题】以下对防火墙日志的描述,错误的是哪一项?

- A. 日志等级Emergency为最严重的等级

- B. Alert日志等级表示设备重大的异常,需要立即采取措施

- C. 根据信息的严重等级或紧急程度,日志可以分为8个等级,信息越严重,其日志等级值越大

- D. ebug日志等级表示是设备正常运转的一般性信息,用户无需关注

正确答案: CD:根据信息的严重等级或紧急程度,日志可以分为8个等级,信息越严重,其日志等级值越大; ebug日志等级表示是设备正常运转的一般性信息,用户无需关注;

86. (多选题, 5分)【多选题】随着技术的发展,电子取证出现了一些新的技术,以下哪些项属于新型取证技术?

- A. 云取证

- B. 物联网取证

- C. 边信道攻击取证

- D. 日志取证

正确答案: ABC:云取证; 物联网取证; 边信道攻击取证;

87. (多选题, 5分)【多选题】下列哪项属于网络安全应急响应中在根除阶段要采取的动作?

- A. 査找病毐木马,非法授权,系统漏洞,并及时处理

- B. 根据发生的安全事件修订安全策略,启用安全审计

- C. 阻断正在发起攻击的行为,降低影响范围

- D. 确认安全事件造成的损害程度,上报安全事件

正确答案: AB:査找病毐木马,非法授权,系统漏洞,并及时处理; 根据发生的安全事件修订安全策略,启用安全审计;

88. (多选题, 5分)【多选题】DHCP Snooping可以防止以下哪些攻击?

- A. DHCP Server仿冒者攻击

- B. 中间人与IP/MAC spoofing攻击

- C. IP欺骗攻击

- D. 利用option82字段的仿冒DHCP续租报文攻击

正确答案: ABD:DHCP Server仿冒者攻击; 中间人与IP/MAC spoofing攻击; 利用option82字段的仿冒DHCP续租报文攻击;

89. (多选题, 5分)【多选题】某公司员工账号权限过期,但仍然可以使用该账号访问公司服务器。上述场景属于哪些安全风险?

- A. 管理安全风险

- B. 访问安全风险

- C. 系统安全风险

- D. 物理安全风险

正确答案: ABC:管理安全风险; 访问安全风险; 系统安全风险;

90. (多选题, 5分)【多选题】以下哪些事IPSec VPN的必要配置?

- A. 配置IKE邻居

- B. 配置IKE SA相关参数

- C. 配置IPSec SA相关参数

- D. 配置感兴趣流

正确答案: ACD:配置IKE邻居; 配置IPSec SA相关参数; 配置感兴趣流;

91. (多选题, 5分)【多选题】以下哪些选项属于IPSec VPN支持的封装模式?

- A. AH模式

- B. 隧道模式

- C. 传输模式

- D. ESP模式

正确答案: BC:隧道模式; 传输模式;

92. (多选题, 5分)【多选题】关于NAT策略处理流程,以下哪些选项是正确的?

- A. Server-map在状态检测之后处理

- B. 源NAT策略査询在创建会话之后处理

- C. 源NAT策略在安全策略匹配之后处理

- D. Server-map在安全策略匹配之前处理

正确答案: ACD:Server-map在状态检测之后处理; 源NAT策略在安全策略匹配之后处理; Server-map在安全策略匹配之前处理;

93. (多选题, 5分)【多选题】以下哪些选项属于防火墙双机热备场景的必要配置?

- A. hrp enable

- B. hrp mirror session enable

- C. hrp interface interface-type interface-number

- D. hrp preempt [delay interval]

正确答案: AC:hrp enable; hrp interface interface-type interface-number;

94. (多选题, 5分)【多选题】以下哪些选项属于华为防火墙默认的安全区域?

- A. Zone区域

- B. Trust区域

- C. Untrust区域

- D. Security 区域

正确答案: BC:Trust区域; Untrust区域;

95. (多选题, 5分)【多选题】根据管理规范,对网络安全系统和设备进行定期检查,补丁升级,并组织网络安全应急响应演练, 上述动作属于MPDRR网络安全模式中的哪些环节?

- A. 防护环节

- B. 检测环节

- C. 响应环节

- D. 管理环节

正确答案: ABC:防护环节; 检测环节; 响应环节;

96. (多选题, 5分)【多选题】下列有关事故前预防策略和事故后恢复策略的区别,说法正确的是?

- A. 预防策略侧重在故事发生前尽量减少事故发生的可能性。恢复策略侧重在事故发生后尽量减少对企业的影响和损失

- B. 灾前预防策略的作用不包括尽量减少事故发生带来的经济、声誉等损失

- C. 恢复策略用于提高业务高可用性

- D. 恢复策略属于业务连续性计划的内容

正确答案: AD:预防策略侧重在故事发生前尽量减少事故发生的可能性。恢复策略侧重在事故发生后尽量减少对企业的影响和损失; 恢复策略属于业务连续性计划的内容;

97. (多选题, 5分)【多选题】当USG系列防火墙硬盘在位的时候,可以查看到以下哪些日志?

- A. 操作日志

- B. 业务日志

- C. 告警信息

- D. 威胁日志

正确答案: AD:操作日志; 威胁日志;

98. (多选题, 5分)【多选题】关子华为的路由器和文换机,以下哪些说法是正确的?

- A. 路由器可以实现部分安全功能,部分路由器可以通过增加安全插板实现更多安全功能

- B. 路由器的主要功能是转发数据,当企业有安全需求时,有时防火墙可能是个更合适的选择

- C. 交换机具备部分安全功能,部分交换机可以通过增加安全插板实现更多安全功能

- D. 交换机不具备安全功能

正确答案: ABC:路由器可以实现部分安全功能,部分路由器可以通过增加安全插板实现更多安全功能; 路由器的主要功能是转发数据,当企业有安全需求时,有时防火墙可能是个更合适的选择; 交换机具备部分安全功能,部分交换机可以通过增加安全插板实现更多安全功能;

99. (多选题, 5分)【多选题】在网络入侵事件发生后,根据预案获取入侵的身份,攻击源等信息,并阻断入侵行为,上述动作属于PDRR网络安全模型中的哪些环节?

- A. 防护环节

- B. 检测环节

- C. 响应环节

- D. 恢复环节

正确答案: BC:检测环节; 响应环节;

100. (多选题, 5分)【多选题】在配置NAT过程中,以下哪些情况,设备会生成Server-map表项?

- A. 配置源NAT时自动生成server-map表项

- B. 配置NAT server成功后,设备会自动生成Server-map表项

- C. 配置easy-ip时会生成server-map表项

- D. 配置NAT No-PAT后,设备会为所配置的多通道协议数据流建立server-map表

正确答案: BD:配置NAT server成功后,设备会自动生成Server-map表项; 配置NAT No-PAT后,设备会为所配置的多通道协议数据流建立server-map表;

101. (多选题, 5分)【多选题】防火墙上执行命令并显示以上信息,下列哪项描述是正确的?

- A. 此防火墙VGMP组状态为Active

- B. 此防火墙G1/0/1接口的虚IP地址为202.38.10.2

- C. 此防火墙VRID为1的VRRP备份组的优先级为100

- D. 当主用设备USG_A发生故障时将不会切换

正确答案: AC:此防火墙VGMP组状态为Active; 此防火墙VRID为1的VRRP备份组的优先级为100;

102. (多选题, 5分)【多选题】针对缓冲区溢出攻击的描述,以下哪些选項是正确的?

- A. 缓冲区溢出攻击利用软件系统对内存操作的缺陷,以高操作权限运行攻击代码

- B. 缓冲区溢出攻击与操作系统的漏洞和体系结构无关

- C. 缓冲区溢出攻击是攻击软件系统的行为中常见的方法之一

- D. 缓冲区溢出攻击属于应用层攻击行为

正确答案: ACD:缓冲区溢出攻击利用软件系统对内存操作的缺陷,以高操作权限运行攻击代码; 缓冲区溢出攻击是攻击软件系统的行为中常见的方法之一; 缓冲区溢出攻击属于应用层攻击行为;

103. (多选题, 5分)【多选题】在信息安全等级保护系统定级中,下列哪几个级别定义了如果信息系统被破坏,会对社会秩序和公共利益造成损坏?

- A. 第一级用户自主保护级

- B. 第二级系统审计保护级

- C. 第三级安全标记保护

- D. 第四级结构化保护

正确答案: BCD:第二级系统审计保护级; 第三级安全标记保护; 第四级结构化保护;

104. (多选题, 5分)【多选题】关于防火墙域间转发安全策略的控制动作permit和deny,以下哪些选项是正确的?

- A. 防火墙缺省安全策略的动作为deny

- B. 报文匹配了域间安全策略deny动作后立即丢弃报文,不会继续往下执行其他域间安全策略

- C. 即使数据包匹配安全策略的permit动作,也不一定会被防火墙转发

- D. 报文不管是匹配安全策略的permit动作,还是deny动作,都会转到UTM模块处理

正确答案: ABC:防火墙缺省安全策略的动作为deny; 报文匹配了域间安全策略deny动作后立即丢弃报文,不会继续往下执行其他域间安全策略; 即使数据包匹配安全策略的permit动作,也不一定会被防火墙转发;

105. (多选题, 5分)【多选题】按外形对服务器进行分类,可以分为以下哪些类型?(多选)

- A. 刀片服务器

- B. 塔式服务器

- C. 机架式服务器

- D. x86 服务器

正确答案: ABC:刀片服务器; 塔式服务器; 机架式服务器;

106. (多选题, 5分)【多选题】以下哪些选项的 VPN 技术支持对数据报文进行加密?(多选)

- A. SSL VPN

- B. GRE VPN

- C. IPSec VPN

- D. L2TP VPN

正确答案: AC:SSL VPN; IPSec VPN;

107. (多选题, 5分)【多选题】关于华为的路由器和交换机,以下哪些说法是正确的?(多选)

- A. 路由器可以实现部分安全功能,部分路由器可以通过增加安全插板实现更多安全功 能。

- B. 路由器的主要功能是转发数据,当企业有安全需求时,有时防火墙可能是个更合适 的选择。

- C. 交换机具备部分安全功能,部分交换机可以通过增加安全插板实现更多安全功能.

- D. 交换机不具备安全功能.

正确答案: ABC:路由器可以实现部分安全功能,部分路由器可以通过增加安全插板实现更多安全功 能。; 路由器的主要功能是转发数据,当企业有安全需求时,有时防火墙可能是个更合适 的选择。; 交换机具备部分安全功能,部分交换机可以通过增加安全插板实现更多安全功能.;

108. (多选题, 5分)【多选题】以下关于密码学的措述。正确的是哪些项?

- A. 数字签名结合对称和非对称加密。从而保证数据传输的机密性。

- B. 数字信封采用散列算法。从而保证数据传输的完整性。

- C. 密码学的应用主要有数字信封、数字签名和数字证书。

- D. 数字证书是通过第三方机构(CA)对公钥进行公证,从而保证数据传输的不可否认性。

正确答案: BC:数字信封采用散列算法。从而保证数据传输的完整性。; 密码学的应用主要有数字信封、数字签名和数字证书。;

109. (多选题, 5分)【多选题】以下关于 IPSec 中缺省配置的指述,正确的是哪些项?

- A. 发送 NAT Keepalive 报文时间间隔为 20 秒。

- B. SA 触发方式是流量触发

- C. 默认使 NAT 穿越功能

- D. 默认未使能全局 IPSec 抗重放功能

正确答案: BC:SA 触发方式是流量触发; 默认使 NAT 穿越功能;

110. (多选题, 5分)【多选题】以下关于 PKI 中申请本地证书的描述,正确的是哪些顶?

- A. PKI 实体信息就是 PK1 实体的身份信息,cA 根据 PKI 实体提供的身份信息来唯一标识证书 申请者。

- B. PKI 实体不一定要将包含 PB1 实体信息的证书注册请求消息发送给 CA

- C. 本地证书是由 CA 进行数字签名并颁发的。

- D. 缺省情况下,系统末配.置 PKI 实体的 IP 地址。

正确答案: BC:PKI 实体不一定要将包含 PB1 实体信息的证书注册请求消息发送给 CA; 本地证书是由 CA 进行数字签名并颁发的。;

111. (多选题, 5分)【多选题】PEM 格式是以 ASCII 码格式保存证书,常见的后缀有哪些顶?

- A. CER

- B. PKCS#12

- C. DER

- D. PEM

正确答案: BCD:PKCS#12; DER; PEM;

112. (多选题, 5分)【多选题】以下哪些项技术可以实现分支机构用户访问企业总部的网络资源?

- A. IPsec VPN

- B. L2TP VPN

- C. SSL VPN

- D. PPPoE

正确答案: ABC:IPsec VPN; L2TP VPN; SSL VPN;

113. (多选题, 5分)【多选题】以下关于 IDS 的描述,正确的是哪些顶?

- A. IDS 不可以和防火墙进行联动

- B. IDS 属于细粒度的检测设备,通过 IDS 可以更精确地整控现网。

- C. IDS 可灵活、及时的进行升级,策略地配置操作方便灵活。

- D. 通过 IDS,系统管理员能够捕获关键节点的流量并做智能的分析,从中发现异常和可疑 的网络行为,并向管理员报告。

正确答案: BCD:IDS 属于细粒度的检测设备,通过 IDS 可以更精确地整控现网。; IDS 可灵活、及时的进行升级,策略地配置操作方便灵活。; 通过 IDS,系统管理员能够捕获关键节点的流量并做智能的分析,从中发现异常和可疑 的网络行为,并向管理员报告。;

114. (多选题, 5分)【多选题】以下哪些动作可以配置为 POP3 的反病毒动作?

- A. 删除附件

- B. 阻断

- C. 宣告

- D. 告警

正确答案: ABCD:删除附件; 阻断; 宣告; 告警;

115. (多选题, 5分)【多选题】以下哪些项属于信息安全标准组织?

- A. ISMS

- B. CCSA

- C. CITS

- D. IS0

正确答案: BCD:CCSA; CITS; IS0;

116. (多选题, 5分)【多选题】某公司员工收到了一封来关于公司薪资调整的邮件、并保存了邮件附件,几天过后该公 司管理员发现公司大部分员工电脑都感染了病毒.无法正常运行。在此次案例中黑客可 能使用了以下哪些攻击手段?

- A. 蠕虫病毒

- B. 钓鱼邮件

- C. 拒绝服务政击

- D. 社会工程学

正确答案: AB:蠕虫病毒; 钓鱼邮件;

117. (多选题, 5分)【多选题】关于 SMTP 和 POP3 协议的特点,以下哪些项的描述是正确的?

- A. SMTP 和 POP3 协议缺乏严格的用户认证,因此导致了垃圾邮件问题。

- B. SMTP 规定了终端发送传递邮件到服务器,POP3 规定了终端从服务器接受下载邮件。

- C. SMTP 和 POP3 协议明文传输数据,因此存在数据泄漏的可能。

- D. POP3 规定了终端发送传递邮件到服务器,SMTP 规定了终端从服务器接受下载邮件。

正确答案: ABC:SMTP 和 POP3 协议缺乏严格的用户认证,因此导致了垃圾邮件问题。; SMTP 规定了终端发送传递邮件到服务器,POP3 规定了终端从服务器接受下载邮件。; SMTP 和 POP3 协议明文传输数据,因此存在数据泄漏的可能。;

118. (多选题, 5分)【多选题】包过滤防火墙可以针对以下哪些参数过滤数据报文?

- A. 源目 IP 地址

- B. 数据包载荷

- C. 源目端口号和协议号口

- D. 源目 MAC 地址

正确答案: AC:源目 IP 地址; 源目端口号和协议号口;

119. (多选题, 5分)【多选题】脱壳技术可以实现以下哪些功能?

- A. 加花文件

- B. 加壳文件

- C. 分装类文件

- D. 压缩文件

正确答案: ABCD:加花文件; 加壳文件; 分装类文件; 压缩文件;

120. (多选题, 5分)【多选题】安全检查服务需要检查以下哪些内容?

- A. 用户行为

- B. 文件

- C. 流量

- D. 应用

正确答案: ABCD:用户行为; 文件; 流量; 应用;

121. (多选题, 5分)【多选题】华为防火墙支持以下哪些项服务器认证?

- A. RADIUS

- B. AD

- C. HWTACACS

- D. LDAP

正确答案: ABCD:RADIUS; AD; HWTACACS; LDAP;

122. (多选题, 5分)【多选题】以下关于 HWTACACS 的描述,正确的是哪些项?

- A. 与 RADIUS 相比,HTACACS 具有更加可靠的传输和加密特性。更加适合于安全控制。

- B. HWTACACS 与标准 TACACS 的实现相同,且 HWTACACS 和标准的 TACACS 服务器可以 互通。

- C. HWTACACS 是在 TACACS 协议的基础上进行了功能增强的安全协

- D. HWTACACS 采用浏览器/服务器模式实现 HWTACACS 与 TACACS+服务器之间的通信。

正确答案: ABC:与 RADIUS 相比,HTACACS 具有更加可靠的传输和加密特性。更加适合于安全控制。; HWTACACS 与标准 TACACS 的实现相同,且 HWTACACS 和标准的 TACACS 服务器可以 互通。; HWTACACS 是在 TACACS 协议的基础上进行了功能增强的安全协;

123. (多选题, 5分)【多选题】以下那些项是包过滤防火墙的缺点?

- A. 攻击者可以使用假冒地址进行欺骗,通过把自己主机 IP 地址设成一个合法主机 IP 地址, 就能很轻易地通过报文过滤器。

- B. 软件实现限制了处理速度,易于遭受拒绝服务攻击。

- C. 静态的 ACL 规则难以应动态的安全要求。

- D. 连接状态清单是动态管理的。

正确答案: ABD:攻击者可以使用假冒地址进行欺骗,通过把自己主机 IP 地址设成一个合法主机 IP 地址, 就能很轻易地通过报文过滤器。; 软件实现限制了处理速度,易于遭受拒绝服务攻击。; 连接状态清单是动态管理的。;

124. (多选题, 5分)【多选题】华为防火墙支持对以下哪些协议传输的文件进行病毒检测?

- A. NFS

- B. FTP

- C. SMTP

- D. HTTP

正确答案: BD:FTP; HTTP;

125. (多选题, 5分)【多选题】以下哪些算法是数字信封可以采用的算法?

- A. 非对称加密算法

- B. 哈希算法

- C. 散列算法

- D. 对称加密算法

正确答案: AD:非对称加密算法; 对称加密算法;

126. (多选题, 5分)【多选题】以下关于 CRE over IPSee 的描述,正确的是哪些项?

- A. GRE over IPSec 支持隧道中间有 NAT 设备-

- B. GRE over IPSec 对用户客户并无要求-

- C. GRE over IPSee 支持通过 IPSec 进行加密。

- D. GRE over IPSec 支持用户认证

正确答案: ACD:GRE over IPSec 支持隧道中间有 NAT 设备-; GRE over IPSee 支持通过 IPSec 进行加密。; GRE over IPSec 支持用户认证;

127. (多选题, 5分)【多选题】以下哪些算法属于非对称加密算法?

- A. AES

- B. IDEA

- C. DH

- D. RSA

正确答案: CD:DH; RSA;

128. (多选题, 5分)【多选题】关于事故前预防策略和事故后恢复策略的区别,以下哪些项的描述是正确的?

- A. 恢复策略属于业务连续性计划的内容。

- B. 预防策略侧重在事故发生前尽量减少事故发生的可能性。恢复策略侧重在事故发生后尽 量减少对企业的影响和损失。

- C. 灾前预防策略的作用不包括尽量减少事故发生带来的经济、声誉等损失。

- D. 恢复策略用于提高业务高可用性。

正确答案: AB:恢复策略属于业务连续性计划的内容。; 预防策略侧重在事故发生前尽量减少事故发生的可能性。恢复策略侧重在事故发生后尽 量减少对企业的影响和损失。;

129. (多选题, 5分)【多选题】关于基于 TCP 攻击的特点,以下哪些项的描述是正确的?

- A. TCP SYN Flood 是指攻击者在三次握手过程中伪造大量 SYN 报文占用 TCP 会话连接,从 而耗尽服务器资源的一种攻击手段。

- B. TCP SYN Flood 是指攻击者伪造大量 syn 报文,强制正常用户关闭 TCP 连接。

- C. TCP 会话劫持能够控制 TCP 会话,但不算篡改用户数据。

- D. TCP 会话劫持是指攻击者窥探用户报文,并伪造合法序列号的 TCP 报文的一种攻击手 段。

正确答案: ACD:TCP SYN Flood 是指攻击者在三次握手过程中伪造大量 SYN 报文占用 TCP 会话连接,从 而耗尽服务器资源的一种攻击手段。; TCP 会话劫持能够控制 TCP 会话,但不算篡改用户数据。; TCP 会话劫持是指攻击者窥探用户报文,并伪造合法序列号的 TCP 报文的一种攻击手 段。;

130. (多选题, 5分)【多选题】服务器在使用的过程中可能会遇到哪些安全威胁?

- A. 系统漏洞

- B. 恶意程序

- C. SQL 功注入攻击

- D. DDoS 攻击

正确答案: ABCD:系统漏洞; 恶意程序; SQL 功注入攻击; DDoS 攻击;

131. (多选题, 5分)【多选题】Iptables 包含五条规则链,对于 NAT 表而言一般在以下哪些链上得以实现?

- A. Postrouting

- B. Forward

- C. Input

- D. Prerouting

- E. Output

正确答案: ACD:Postrouting; Input; Prerouting;

132. (多选题, 5分)【多选题】以下哪些项属于 LDAP 的特点?

- A. 优化查询,读取数据较快

- B. 支持数据的分布式数据存储

- C. 对外提供一个统一的访问点

- D. 目录方式组织数据

正确答案: ABCD:优化查询,读取数据较快; 支持数据的分布式数据存储; 对外提供一个统一的访问点; 目录方式组织数据;

133. (多选题, 5分)【多选题】漏洞可能会给企业带来什么样的危害?

- A. 黑客利用漏洞入侵服务器

- B. 业务机密被篡改、破坏和偷窃

- C. 病毒通过漏洞控制主机权限

- D. 蠕虫利用应用软件消耗网络带宽

正确答案: ABD:黑客利用漏洞入侵服务器; 业务机密被篡改、破坏和偷窃; 蠕虫利用应用软件消耗网络带宽;

134. (多选题, 5分)【多选题】以下哪些登录方式可以实现 AD 单点登录?

- A. 查询 AD 服务器安全日志模式

- B. 接受 PC 消息模式

- C. 不接受 PC 消息模式

- D. 防火墙监控 AD 认证报文

正确答案: ABD:查询 AD 服务器安全日志模式; 接受 PC 消息模式; 防火墙监控 AD 认证报文;

135. (多选题, 5分)【多选题】以下关于 HWTACACS 的描述,错误的是哪些项?

- A. 支持对配置命令进行授权

- B. 使用 UDP 协议

- C. 适于进行安全控制

- D. 认证与授权一起处理

正确答案: BD:使用 UDP 协议; 认证与授权一起处理;

136. (多选题, 5分)【多选题】病毒程序一般由以下下哪些模块组成?

- A. 感染程序

- B. 触发程序

- C. 感染标记

- D. 破坏程序

正确答案: ABCD:感染程序; 触发程序; 感染标记; 破坏程序;

137. (多选题, 5分)【多选题】以下关于主备防火墙会话表的描述,正确的是哪些项?

- A. 如果备份通道故障,主用防火墙的会话不能备份到备用防火墙。

- B. 如果关闭了会话自动备份功能,两台防火墙的会话表必然不一致。

- C. 在开启会话自动备份的情况下,到防火墙自身的会话不会备份。

- D. 在开启会话自动备份的情况下,会话可以实时备份。

正确答案: AC:如果备份通道故障,主用防火墙的会话不能备份到备用防火墙。; 在开启会话自动备份的情况下,到防火墙自身的会话不会备份。;

138. (多选题, 5分)【多选题】数字证书的类型包括以下哪些项?

- A. 自签名证书

- B. CA 证书

- C. 本地证书

- D. RA 证书

正确答案: ABC:自签名证书; CA 证书; 本地证书;

139. (多选题, 5分)【多选题】以下关于 PKI 体系架构的描述,正确的是哪些项?

- A. 证书认证机构 CA 是一个用于颁发并管理数字证书的可信实体。

- B. CA 通常采用多层次的分级结构,根据证书颁发机构的层次,可以划分为根 CA 和从属 CA。

- C. 一个 PKI 体系由终端实体、证书认证机构和证书注册机构三个部分组成。

- D. PKI 实体,它是 PKI 产品或服务的最终使用者,可以是个人、组织、设备(如路由器、 防火墙)或计算机中运行的进程。

正确答案: ABD:证书认证机构 CA 是一个用于颁发并管理数字证书的可信实体。; CA 通常采用多层次的分级结构,根据证书颁发机构的层次,可以划分为根 CA 和从属 CA。; PKI 实体,它是 PKI 产品或服务的最终使用者,可以是个人、组织、设备(如路由器、 防火墙)或计算机中运行的进程。;

140. (多选题, 5分)【多选题】关于路由器和防火墙的区别,以下哪些项的描述是正确的?

- A. 路由器没有任何安全防御机制,防火墙具有包过滤检测等一系列安全防御策略。

- B. 防火墙没有路由功能,不能作为终端设备的网关。

- C. 路由器在查路由表转发报文时,只会查看报文的目的IP地址。

- D. 防火墙在转发数据报文时,能够根据IP五元组对数据进行检测

正确答案: CD:路由器在查路由表转发报文时,只会查看报文的目的IP地址。; 防火墙在转发数据报文时,能够根据IP五元组对数据进行检测;

141. (多选题, 5分)【多选题】缓冲区溢出攻击可能造成以下哪些危害?

- A. 系统宕机或重启

- B. 信息被窃取

- C. 程序运行失败

- D. 获取系统控制权限

正确答案: AC:系统宕机或重启; 程序运行失败;

142. (多选题, 5分)【多选题】关于防火墙安全区域的特点,以下哪些项的描述是正确的?

- A. 防火墙一个接口可以属于多个安全区域。

- B. 一条安全策略可以允许单方向的放通。

- C. 在同一区域下的用户互访不需要安全策略的允许。

- D. 缺省情况下,防火墙只有三个安全区域,分别是:Trust、Untrust和DMZ。

正确答案: BC:一条安全策略可以允许单方向的放通。; 在同一区域下的用户互访不需要安全策略的允许。;

143. (多选题, 5分)【多选题】关于HITP和HTTPS的区别,以下哪些项的描述是错误的?

- A. HTTP协议是有状态的,每次请求都是有联系的。

- B. HITPS需要用到SSL证书,而HIIP不需要。

- C. HITPS标准端口是80,HTTP标准端口是445。

- D. HITP是明文传输,HITPS是加密传输。

正确答案: AC:HTTP协议是有状态的,每次请求都是有联系的。; HITPS标准端口是80,HTTP标准端口是445。;

144. (多选题, 5分)【多选题】以下关于杀毒软件的描述,正确的是哪些项?

- A. 杀毒软件可以查杀所有病毒。

- B. 大部分杀毒软件是滞后于计算机病毒的,所以需要及时更新升级软件版本和定期扫措。

- C. 杀毒软件能查到的病毒,一定也能清除。

- D. 病毒删除后转移到隔离区,用户可以从隔离区找回删除的文件,但是隔离区的文件不能 运行。

正确答案: BD:大部分杀毒软件是滞后于计算机病毒的,所以需要及时更新升级软件版本和定期扫措。; 病毒删除后转移到隔离区,用户可以从隔离区找回删除的文件,但是隔离区的文件不能 运行。;

145. (多选题, 5分)【多选题】以下关于操作系统的描述,正确的是哪些项?

- A. 操作系统是用户和计算机之间的接口。

- B. 操作系统可以改善人机界面。

- C. 操作系统负责管理计算机系统的全部硬件资源和控制软件的执行。

- D. 操作系统本身也是软件。

正确答案: ABCD:操作系统是用户和计算机之间的接口。; 操作系统可以改善人机界面。; 操作系统负责管理计算机系统的全部硬件资源和控制软件的执行。; 操作系统本身也是软件。;

146. (多选题, 5分)【多选题】AAA认证可以支持以下哪些服务类型?

- A. Ftp

- B. SSH

- C. Telnet

- D. Web

正确答案: ABCD:Ftp; SSH; Telnet; Web;

147. (多选题, 5分)【多选题】拒绝服务攻击包括以下哪些特征?

- A. 未经授权访问

- B. 未经授权算改

- C. 未经授权激活

- D. 未经授权破坏-

正确答案: AD:未经授权访问; 未经授权破坏-;

148. (多选题, 5分)【多选题】以下哪些项攻击属于单包攻击?

- A. IP欺骗攻击

- B. Smurf攻击

- C. IP地址扫描攻击

- D. ICMP重定向攻击

正确答案: ABCD:IP欺骗攻击; Smurf攻击; IP地址扫描攻击; ICMP重定向攻击;

149. (多选题, 5分)【多选题】在设备重启后主备FW的配置自动同步中,会同步以下哪些项配置?

- A. OSPF

- B. 安全策略

- C. NAT策略

- D. BGP

正确答案: BC:安全策略; NAT策略;

150. (多选题, 5分)【多选题】病毒及恶意软件包含以下哪些特征?

- A. 未经授权注册

- B. 未经授权算改

- C. 未经授权破坏

- D. 未经授权访问

正确答案: BCD:未经授权算改; 未经授权破坏; 未经授权访问;

151. (多选题, 5分)【多选题】以下关于IPSec中手工方式建立SA的描述,正确的是哪些项?

- A. 安全性高。

- B. 密钥管理成本很高。

- C. SA永久存在。

- D. SPI取值需要手工配置

正确答案: BCD:密钥管理成本很高。; SA永久存在。; SPI取值需要手工配置;

152. (多选题, 5分)【多选题】以下关于SSL VPN使用限制的描述,正确的是哪些项?

- A. 当SSL VPN采用RADIUS服务器认证时,RADIUS服务器上配置的用户名支持带@符号。

- B. 加载或更换License后,设备会删除最大并发用户数的配置,管理员需要重新配置。

- C. SSL VPN并发用户数不受License控制。

- D. 首次通过浏览器方式登录SSL VPN网关时,需要根据浏览器提示信息安装Activex控件。

正确答案: ABD:当SSL VPN采用RADIUS服务器认证时,RADIUS服务器上配置的用户名支持带@符号。; 加载或更换License后,设备会删除最大并发用户数的配置,管理员需要重新配置。; 首次通过浏览器方式登录SSL VPN网关时,需要根据浏览器提示信息安装Activex控件。;

153. (多选题, 5分)【多选题】以下关于IPSec中IKE安全机制的描述,正确的是哪些项?

- A. IKE协议分IKEv1和IKEv2两个版本。

- B. IKE具有一套自保护机制,可以在网络上安全地认证身份、分发密钥和建立IPSec SA。

- C. IKE支持的认证算法有MD5、SHA1和SM3等。

- D. 身份数据在密钥产生之后加密传送,实现了对身份数据的保护。

正确答案: ABCD:IKE协议分IKEv1和IKEv2两个版本。; IKE具有一套自保护机制,可以在网络上安全地认证身份、分发密钥和建立IPSec SA。; IKE支持的认证算法有MD5、SHA1和SM3等。; 身份数据在密钥产生之后加密传送,实现了对身份数据的保护。;

154. (多选题, 5分)【多选题】以下关于PKI生命周期的描述,正确的是哪些项?

- A. PKI实体下载证书后,还需安装证书,即将证书导入到设备的内存中,否则证书不生效。

- B. 如果用户业务中止,用户需要将自己的数字证书撤消。

- C. PKI的核心技术就围绕着本地证书的申请、领发、存储、下载、安装、验证、更新和撤 销的整个生命周期进行展开。

- D. 当证书过期时,PKI实体也不必更换证书,依然有效。

正确答案: AD:PKI实体下载证书后,还需安装证书,即将证书导入到设备的内存中,否则证书不生效。; 当证书过期时,PKI实体也不必更换证书,依然有效。;

三. 填空题(共179题,895分)

155. (填空题, 5分)【填空题】在杀毒软件中, ____技术可以对压缩文件、加花文件、分装类文件进行分析。

(1)

正确答案:

(1) 脱壳

156. (填空题, 5分)【填空题】如果我们在配置NAT Server的时候不想产生反向的Server Map表项,此时需要在配置NATServer的时候加一个参数,这个参数是____

(1)

正确答案:

(1) no-reverse

157. (填空题, 5分)【填空题】防火墙上的接口在没有加入 ____之前,不能转发流量。

(1)

正确答案:

(1) 安全域

158. (填空题, 5分)【填空题】在防火墙上使用Ping命令测试到达用服务器(服务器所在安全区域为DMZ)的可达性,如果配置安全策略放行测试流量,则源安全区域为 ____

(1)

正确答案:

(1) Local

159. (填空题, 5分)【填空题】传输层协议TCP的协议号为____

(1)

正确答案:

(1) 6

160. (填空题, 5分)【填空题】个人信息泄露属于信息的____特性遭到破坏。

(1)

正确答案:

(1) 保密

161. (填空题, 5分)【填空题】常见信息安全标准与规范主要有国家等级保护制度(GB)、 ____、美国标准TCSEC和欧洲联盟标准ITSEC。

(1)

正确答案:

(1) ISO27001

162. (填空题, 5分)【填空题】了解工程学原理属于 ____信息安全防范中安全意识培养的范畴。

(1)

正确答案:

(1) 安全

163. (填空题, 5分)【填空题】心跳报文(Hello报文):两台FW通过定期(默认周期为 ____秒)互相发送心跳报文检测对端设备是否存活。

(1)

正确答案:

(1) 1

164. (填空题, 5分)【填空题】在对称加密算法中,算法一般用在数据通信信道,浏览器或网络链路上 ____。

(1)

正确答案:

(1) 流密码加密

165. (填空题, 5分)【填空题】我们应该根据自己的使用特点来选择加密算法,当我们需要加密大量的数据时,建议采用 ____加密算法,提高加解密速度。

(1)

正确答案:

(1) 对称

166. (填空题, 5分)【填空题】当我们采用数字签名技术时,接收方需要使用发送方的 ____才能解开数字签名得到数字指纹。

(1)

正确答案:

(1) 公钥

167. (填空题, 5分)【填空题】 ____能够实时阻断发现的网络入侵行为。

(1)

正确答案:

(1) 防火墙

168. (填空题, 5分)【填空题】如果防火墙上没有安装硬盘,当发现网络入侵事件时,则会将该事件记录在 ____日志中。

(1)

正确答案:

(1) Logbuffer

169. (填空题, 5分)【填空题】PKI实体向CA申请本地证书有以下两种方式: ____。

(1)

正确答案:

(1) 在线申请 和 离线导入

170. (填空题, 5分)【填空题】使用扫描工具进行端口扫描来收集信息的方法属于 ____分析的手段。

(1)

正确答案:

(1) 渗透

171. (填空题, 5分)【填空题】一般情况下,RADIUS服务器提供计费服务时使用的端号为 ____。

(1)

正确答案:

(1) 1813

172. (填空题, 5分)【填空题】在数字签名技术中,我们通常使用发送方的 ____对数字指纹进行加密。

(1)

正确答案:

(1) 私钥

173. (填空题, 5分)【填空题】FW部署在网络出口位置时,如果发生故障会影响到整网业务。为提升网络的可靠性,需要部署两台FW并组成 ____

(1)

正确答案:

(1) 双机热备

174. (填空题, 5分)【填空题】现阶段我们已经掌握了三种源NAT技术,分别为NAT No-PAT、 ____、 Easy IP。

(1)

正确答案:

(1) NAPT

175. (填空题, 5分)【填空题】交换机对帧的转发操作行为一共有三种:泛洪、 ____、丢弃。

(1)

正确答案:

(1) 转发

176. (填空题, 5分)【填空题】在防火墙上配置安全策略时,可选的内容安全选项有 ____。

(1)

正确答案:

(1) 时间

177. (填空题, 5分)【填空题】NAPT之所以可以实现一对多的地址转换,主要原因是在转换地址的同时对 ____也进行了转换,所以可以实现多个私网地址共用一个公网地址。

(1)

正确答案:

(1) 端口号

178. (填空题, 5分)【填空题】相比于IPSec VPN, ____具有兼容性好的优点,能够封装IPX、组播报文等,被广泛应用。

(1)

正确答案:

(1) GRE VPN

179. (填空题, 5分)【填空题】 ____的目标是在紧急情况下提供快速、沉着和有效的响应,从而增强企业立即从破坏性事件中恢复过来的能力。

(1)

正确答案:

(1) 业务连续性计划

180. (填空题, 5分)【填空题】防火墙内置的Portal认证的触发方式包括事前认证和 ____认证。

(1)

正确答案:

(1) 会话

181. (填空题, 5分)【填空题】公司网络管理员在配置完公司双机热备后,如果需要查看心跳接口的状态,则他需要键入的命令是 ____默认已经进入系统视图)

(1)

正确答案:

(1) display hrp interface

182. (填空题, 5分)【填空题】配置认证选项如果使用web推送页面认证,还需要配置相应安全策略,允许默认端口号为 ____的数据流到达防火墙本身。

(1)

正确答案:

(1) 80

183. (填空题, 5分)【填空题】防火墙检测到入侵后,管理员可以在防火墙业务日志或 ____日志查看入侵日志信息。

(1)

正确答案:

(1) 系统

184. (填空题, 5分)【填空题】对等体FW____A和FW____B建立IPSec VPN的过程中,需要经过两个阶段建立两类安全联盟,在第一阶段建立 ____验证对等体身份。

(1)

正确答案:

(1) IKE SA

185. (填空题, 5分)【填空题】当发生信息安全事件时,优先采用____应急响应为客户提供技术支持。(填空题)

(1)

正确答案:

(1) MPDRR

186. (填空题, 5分)【填空题】攻击者通过对端口进行扫描探寻被攻击对象目前开放的端口,以确定攻击方式。在端口扫描攻击中,攻击者通常使用Port Scan攻击软件,发起一系列TCP/UDP连接,根据应答报文判断主机是否使用这些端口提供服务。这样的网络探测行为称为 ____扫描。

(1)

正确答案:

(1) 端口

187. (填空题, 5分)【填空题】某工程师完成源NAT配置后,内网依旧无法访问外网,该工程师希望通过使用查询会话表的命令查询地址转换的详细信息,所以该工程师直接在用户视图下使用 ____命令查询地址转换信息。

(1)

正确答案:

(1) display firewall session table

188. (填空题, 5分)【填空题】双机热备的备份方式分为自动备份, ____,手工批量备份,设备重启后主备FW的配置自动同步。

(1)

正确答案:

(1) 会话快速备份

189. (填空题, 5分)【填空题】在防火墙的认证策略中,可以让用户无需输入用户名、密码,但是FW可以获取用户和IP对应关系,从而基于 ____用户进行策略管理。

(1)

正确答案:

(1) 免认证

190. (填空题, 5分)【填空题】 ____是一种“间接”的入侵攻击,这种攻击模式是通过各种技术手段将受入侵者控制的一台计算机虚拟放置在网络连接中的两台通信计算机之间。

(1)

正确答案:

(1) 中间人攻击

191. (填空题, 5分)【填空题】在USG6000E中,VGMP的初始优先级为 ____

(1)

正确答案:

(1) 45000

192. (填空题, 5分)【填空题】防火墙上的同一个接口不能同时加入多个不同的 ____

(1)

正确答案:

(1) 安全区域

193. (填空题, 5分)【填空题】 ____是指计算机系统在硬件、软件、协议的具体事项或系统安全策略上存在缺陷和不足。(中文标准术语)

(1)

正确答案:

(1) 漏洞

194. (填空题, 5分)【填空题】在命令行模式下配置NAT策略,需要在系统视图下使用.

命令 ____进入NAT策略配置视图。(全小写)

(1)

正确答案:

(1) nat-policy

195. (填空题, 5分)【填空题】____模式:两台设备一主一备。正常情况下业务流量由主用设备处理。当主用设备故障时,备用设备接替主用设备处理业务流量,保证业务不中断。

(1)

正确答案:

(1) 双机热备主备备份

196. (填空题, 5分)【填空题】某工程师配置完 NAT- Server 后,为了检查配置后生成的 Server-map,要使用____命令 查询 Server-map?

(1)

正确答案:

(1) display firewall server-map

197. (填空题, 5分)【填空题】在防火墙的____视图,可以使用 reboot 命令对防火墙进行重启操作。

(1)

正确答案:

(1) 用户

198. (填空题, 5分)【填空题】____是在硬件、软件、协议的具体实现或系统安全策略上存在的缺陷,从而可以使攻击者能够在未授权的情况下访问或破坏系统。

(1)

正确答案:

(1) 漏洞

199. (填空题, 5分)【填空题】免费 ARP可以用来探测____地址是否冲突,同时也可以刷新交换机MAC地址表。

(1)

正确答案:

(1) IP

200. (填空题, 5分)【填空题】通常情况下,FTP 主动模式服务器使用数据传输的端口是 TCP____端口。

(1)

正确答案:

(1) 20

201. (填空题, 5分)【填空题】W 部署在网络出口位置时,如果发生故障会是响到枣网业务。为提升网络的可靠性,需要部署两台 FW 并组成____

(1)

正确答案:

(1) 双机热备

202. (填空题, 5分)【填空题】在配置安全策略的时候,可以基于用户的____对流量进行控制。

(1)

正确答案:

(1) 应用

203. (填空题, 5分)【填空题】SSL VPN 路由模式决定了客户发送报文的路由,在____模式下,无论是访问什么资源,数据一概被虚拟网卡截获,转发给虚拟网关处理

(1)

正确答案:

(1) 全路由

204. (填空题, 5分)【填空题】在防火墙的____中能查看到流量的方向。

(1)

正确答案:

(1) 会话表

205. (填空题, 5分)【填空题】数据库操作记录可以作为____证据对于安全事件进行回溯。

(1)

正确答案:

(1) 电子

206. (填空题, 5分)【填空题】我们通常所说的AAA,包括认证、____授权

(1)

正确答案:

(1) 计费

207. (填空题, 5分)【填空题】通常情况下,FTP主动模式服务器使用数据传输的端口是TCP端口。 ____

(1)

正确答案:

(1) 20

208. (填空题, 5分)【填空题】网关防病毒____方式简单提取文件的特征与本地签名库进行匹配,相对于代理扫描方式,检测速度快而检出率相对低。

(1)

正确答案:

(1) 流扫描

209. (填空题, 5分)【填空题】如果我们在配置NAT Server的时候不想产生反向的Server Map表项,此时需要在配置NATServer的时候加一个参数,这个参数是 ____

(1)

正确答案:

(1) no-reverse

210. (填空题, 5分)【填空题】数据库操作记录可以作为 ____证据对于安全事件进行回溯。

(1)

正确答案:

(1) 电子

211. (填空题, 5分)【填空题】IPSec VPN使用预共享秘钥、 ____以及数字信封方式验证对等体身份。

(1)

正确答案:

(1) 数字签名

212. (填空题, 5分)【填空题】PKI实体向CA申请本地证书有以下两种方式: ____。

(1)

正确答案:

(1) 在线申请 和 离线申请

213. (填空题, 5分)【填空题】在命令行模式下配置NAT策略,需要在系统视图下使用 ____命令进入NAT策略配置视图。

(1)

正确答案:

(1) nat-policy

214. (填空题, 5分)【填空题】防火墙上的缺省策略默认是 ____所有流量。

(1)

正确答案:

(1) 拒绝

215. (填空题, 5分)【填空题】在VGMP组状态中,如果设备自身的VGMP组优先级等于对端设备的VGMP组优先级时,设备的VGMP组状态为 ____。(答案用字母)

(1)

正确答案:

(1) load-balance

216. (填空题, 5分)【填空题】某工程师配置完NAT Server后,为了检查配置后生成的Server map,要使用 ____命令查询Servermap。

(1)

正确答案:

(1) display firewall server-map

217. (填空题, 5分)【填空题】对称加密算法中, ____算法用在数据通信信道,浏览器或网络链路上。

(1)

正确答案:

(1) 流加密

218. (填空题, 5分)【填空题】免费 ARP 可以用来探测 ____地址是否冲突,同时也可以刷新交换机 MAC 地址表。

(1)

正确答案:

(1) IP

219. (填空题, 5分)【填空题】通常情况下, FTP 主动模式服务器使用数据传输的端口是 TCP____端口。

(1)

正确答案:

(1) 20

220. (填空题, 5分)【填空题】FW 部署在网络出口位置时,如果发生故障会是影响到上网业务。为提升网络的可靠性, 需要部署两台 FW 并组成 ____

(1)

正确答案:

(1) 双机热备

221. (填空题, 5分)【填空题】RFC(Request For Comment)1918 为私有使用留出了 3 个 IP 地址端,分别 10.0.0.0-10.255.255.255, ____192.168.0.0-192.168.255.255

(1)

正确答案:

(1) 172.16.0.0 -172.31.255.255

222. (填空题, 5分)【填空题】NAPT 之所以可以实现一对多的地址转换,主要原因是在转换地址的同时对 ____也进行了转换,所以可以实现多个私有地址共用同一个公有地址。

(1)

正确答案:

(1) 端口

223. (填空题, 5分)【填空题】公司网络管理员在进行双机热备时,由于考虑有可能来回路径不一致的情况,想要开启 会话快速备份功能,则需要输入的命令是 ____

(1)

正确答案:

(1) hrp mirror session enable

224. (填空题, 5分)【填空题】PKI 的体系架构中, ____是 CA 面对用户的窗口,是 CA 的证书发放、管理功能的延 伸,他负责接受用户的证书注册和撤销申请,"对员工的身份信息进行审查,并决定是 否向 CA 提交签发或撤销数字证书的申请。

(1)

正确答案:

(1) RA

225. (填空题, 5分)【填空题】用户认证是 SSL 虚拟网关对客户端身份的验证,包括: ____、服务器认证,证书匿名认证和证书挑战认证。

(1)

正确答案:

(1) 本地认证

226. (填空题, 5分)【填空题】当发生信息安全事件事,优先来采用 ____应急响应为客户提供技术支持

(1)

正确答案:

(1) MPDRR

227. (填空题, 5分)【填空题】数据库操作记录可以作为 ____证据对于安全事件进行回溯。

(1)

正确答案:

(1) 电子

228. (填空题, 5分)【填空题】我们应该根据自己的使用特点来选择加密算法,当我们需要加密大量的数据时,建议采用 ____加密算法,提高加解密速度。

(1)

正确答案:

(1) 对称[简答题]

229. (填空题, 5分)【填空题】 ____的目标是在紧急情况下提供快速、沉着和有效的响应,从而增强企业立即从破 坏性事件中恢复过来的能力。

(1)

正确答案:

(1) 业务连续性计划

230. (填空题, 5分)【填空题】某工程师需要对防火墙配置进行备份,现在他想要用一条命令查看防火墙当前的所有配置,请问他使用的命令是 ____

(1)

正确答案:

(1) display current-configuration

231. (填空题, 5分)【填空题】通常情况下,我们常说的 Email 协议包括 ____、POP3,SMTP。

(1)

正确答案:

(1) IMAP

232. (填空题, 5分)【填空题】防火墙内置的 Portal 认证的触发方式包括事前认证和 ____认证。

(1)

正确答案:

(1) 会话

233. (填空题, 5分)【填空题】在防火墙的认证策略中, ____可以让用户无需输入用户名、密码,但是可以获取 用户和 IP 对应关系,从而基于用户进行策略管理。

(1)

正确答案:

(1) 免认证

234. (填空题, 5分)【填空题】 在 Linux 系统中,用户想要进入根目录下的 tmp 文件夹,需要输入的命令是 ____/tmp

(1)

正确答案:

(1) cd

235. (填空题, 5分)【填空题】 IPSec 通过 ____和 ESP 两个安全协议实现对原始报文的安全保护。(英文缩写,全大写。)

(1)

正确答案:

(1) AH

236. (填空题, 5分)【填空题】两台防火墙正常运行且双机热备关系已建立的情况下,在一台 FW 上每执行一条支持备份的命令时,此配置命令就会立即备份到另一台 FW 上但是不是所有的配置命令都支持备份,如果配置命令支持备份,在 FW 上执行命令时,命令后面会有+ ____的标识符。(英文,全大写)

(1)

正确答案:

(1) B

237. (填空题, 5分)【填空题】常见信息安全标准与规范主要有国家等级保护制度(GB)、____、美国标准 TCSEC和欧洲联盟标准 ITSEC.

(1)

正确答案:

(1) ISO27001

238. (填空题, 5分)【填空题】华为的 Agile- Controller 产品在 HiSec 解决方案中属于____器。

(1)

正确答案:

(1) 控制

239. (填空题, 5分)【填空题】现阶段我们已经掌握了三种源 NAT 技术,分别为 NAT No-PAT,____,Easy IP.

(1)

正确答案:

(1) NATP

240. (填空题, 5分)【填空题】USG6000 系列防火墙的默认的认证域是____域。

(1)

正确答案:

(1) default

241. (填空题, 5分)【填空题】在 Linux 系统中,用户想要进入根目录下的 tmp 文件夹,需要输入的命令是____/tmp.

(1)

正确答案:

(1) cd

242. (填空题, 5分)【填空题】如果允许外网用户(所在安全区域为 Untrust)访问内网服务器(所在安全区域为 DMZ),则配置安全策略时选择的目的安全区域为____。

(1)

正确答案:

(1) DMZ

243. (填空题, 5分)【填空题】在防火墙上使用 Ping 命令测试到达服务器(服务器所在安全区域为 DMZ)的可达性,如果配置安全策略放行测试流量,则源安全区域为____。

(1)

正确答案:

(1) local

244. (填空题, 5分)【填空题】FW 部署在网络出口位置时,如果发生故障会是响到枣网业务。为提升网络的

可靠性,需要部署两台 FW 并组成____

(1)

正确答案:

(1) 双机热备

245. (填空题, 5分)【填空题】RFC(Request For Comment)1918 为私有使用留出了 3 个 IP 地址端,

分别是10.0.0.0-10.255.255.255,____,192.168.0.0-192.168.255.255

(1)

正确答案:

(1) 172.16.0.0-172.31.255.255

246. (填空题, 5分)【填空题】NAPT 之所了可以实现一对多的地址转换,主要原因是在转换地址的同时对____也进行了转换,所以可以实现多个私有地址共用同一个公有地址。

(1)

正确答案:

(1) 端口

247. (填空题, 5分)【填空题】公司网络管理员在进行双机热备时,由于考虑有可能来回路径不一致的情况,想要开启会话快速备份功能,则需要输入的命令是____

(1)

正确答案:

(1) hrp mirror session enable

248. (填空题, 5分)【填空题】PKI 的体系架构中,____是 CA 面对用户的窗口,是 CA 的证书发放、管理功能的伸,他负责接受用户的证书注册和撤销申请,对员工的身份信息进行审查,并决定是否向CA 提交签发或撤销数字证书的申请。

(1)

正确答案:

(1) RA

249. (填空题, 5分)【填空题】攻击者通过对端口进行扫描探寻被攻击对象目前开放的端口,以确定攻击方式。在端口扫描攻击中,攻击者通常使用 Port Scan 攻击软件,发起一系列 TCP/UDP 连接,根据应答报文判断主机是否使用这些端口提供服务。这样的网络探测行为称为____扫描。

(1)

正确答案:

(1) 端口

250. (填空题, 5分)【填空题】防火墙通过本地方式导入用户,支持将____格式文件和数据库 dbm 文件的用户信息导入到设备本地。

(1)

正确答案:

(1) CSV

251. (填空题, 5分)【填空题】使用代理的____方式,虚拟网关会将用户要访问的真实 URL 加密,并且能够适配不同的终端类型。 [填空题]*

(1)

正确答案:

(1) web

252. (填空题, 5分)【填空题】IPSec VPN 使用非对称算法计算出____密钥以加密数据报文。 [填空题]

(1)

正确答案:

(1) 对称

253. (填空题, 5分)【填空题】数据库操作记录可以作为____证据对于安全事件进行回溯。 [填空题]*

(1)

正确答案:

(1) 电子

254. (填空题, 5分)【填空题】____认认证是将用户信息(包括本地用户的用户名、密码和各种属性)配置在网络接入服务器上,优点是速度快。 [填空题]*

(1)

正确答案:

(1) 本地认证

255. (填空题, 5分)【填空题】我们应该根据自己的使用特点来选择加密算法,当我们需要加密大量的数据时,建议采用____加密算法,提高加解密速度 [填空题]*

(1)

正确答案:

(1) 对称

256. (填空题, 5分)【填空题】____-的目标是在紧急情况下提供快速、沉着和有效的响应,从而增强企业立即从破坏性事件中恢复过来的能力。 [填空题]*

(1)

正确答案:

(1) 业务连续性计划

257. (填空题, 5分)【填空题】某工程师需要对防火墙配置进行备份,现在他想要用一条命令查看防火墙当前的所有配置,请问他使用的命令是____[填空题]*

(1)

正确答案:

(1) display current- configuration

258. (填空题, 5分)【填空题】通常情况下,我们常说的 Emai1 协议包括____、POP3、SMTP. [填空题]*

(1)

正确答案:

(1) IMAP

259. (填空题, 5分)【填空题】防火墙内置的 Portal 认证的触发方式包括事前认证和____认证 [填空题]*

(1)

正确答案:

(1) 会话

260. (填空题, 5分)【填空题】在防火墙的认证策略中,____可以让用户无需输入用户名、密码,但是可以获取用户和 IP 对应关系,从而基于用户进行策略管理 [填空题]*

(1)

正确答案:

(1) 免认证

261. (填空题, 5分)【填空题】公司网络管理员配。置完双机热备后,通过命令查看 VRRP 等信息,得到如下信息

HRP____M

Gigabi tEtherneto/0/3 Virtual Router 1

State: Master

Virtual IP:10.3.0.3

Master IP:10.3.0.1

PriorityRun:120

Priori tyConfig:100

MasterPriority:120

Preempt: YESDelay Time: 0 s

TimerRun:60 s

TimerConfig:60 s

Auth type:NONE

Virtual MAC:0000-5e00-0101

Check TIL:YES

Config type:vgmp Vrrp

Backup- torward: disabled

Create time:2020-03-17 17:35:54 UTC+08:02

Last change time:2020-03-22 16:01:56 UTC+08:02

请问他键入空白处的查看命令是____

(1)

(2)

正确答案:

(1) display

(2) vrrp

262. (填空题, 5分)【填空题】公司网络管理员配置完双机热备后,希望检查当前 VGMP 组的状态,于是键入命令显示了以下信息

HRP____M

Running priority:45000, peer:45000

Backup channe1 usage:30x

Stab1 e time:1days,13 hours,35 minutes

Last state change information:2020-03-22 16:01:56 HRP core state changed,old____state= normal

(active),new____state=normal

(active). local priority F 4

Peer____priority 45000.

Configurati on:

Hello interval:1000ms

Preempt:60s

Mirror configuration:off

Mirror session:on

Track trunk member:on

Auto- sync configuration:on

Auto- sync connection- status:on

Adjust ospf cost:on

Adjust ospfv3-cost:on

Adjust bgp-cost:on

Nat resource:off

Detail informati on:

Gigabi tEthernet0/0/1:up

Gigabi tEthernet0/0/3:up

Ospf-cost:+0

则他在空白处键入的命令是 ____

(1)

正确答案:

(1) display hrp state verbose

263. (填空题, 5分)【填空题】数字信封是指发送方采用接收方的____来加密对称密钥后所得的数据

(1)

正确答案:

(1) 公钥

264. (填空题, 5分)【填空题】在IPSec VPN中,常用非对称加密算法中的____算法来计算密钥

(1)

正确答案:

(1) RSA

265. (填空题, 5分)【填空题】使用NAT No-PAT的时候,为了防止产生路由环路,需要对地址池配置黑洞路由,在地址池的视图下,使用什么命令可以直接为该地址池生成黑洞路由?

Route enable____模式:两台设备一主一备。正常情况下业务流量由主用设备处理。当主用设备故障时,备用设备接替主用设备处理业务流量,保证业务不中断。

(1)

正确答案:

(1) 双机热备

266. (填空题, 5分)【填空题】我们通常所说的AAA,包括认证、____。授权

(1)

正确答案:

(1) 计费

267. (填空题, 5分)【填空题】我们应该根据自己的使用特点来选择加密算法,当我们需要加密大量的数据时,建议采用____加密算法,提高加解密速度。

(1)

正确答案:

(1) 对称

268. (填空题, 5分)【填空题】公司网络管理员在配置双机热备时,配置VRRP备份组1的状态为Active,并配置虚拟IP地址为10.1.1.1/24

[sysname]interface GigabitEthernet 0/0/1

[sysname-GigabitEthernet0/0/1]____则空白处需要键入的命令是

(1)

正确答案:

(1) port link-type hybrid

269. (填空题, 5分)【填空题】华为的Agile Controller产品在HiSec解决方案中属于____器.

(1)

正确答案:

(1) 控制

270. (填空题, 5分)【填空题】防火墙接口G1/0/0和G1/0/1都加入了TrustZone,但两个接口的地址属于不同网段,如果从G1/0/0接口所在安全区域发出的流量访问的目地址为G1/0/1所在的安全区域,则不需要配置____放行流量。

(1)

正确答案:

(1) 安全策略

271. (填空题, 5分)【填空题】隧道技术适用于client-to-site场景,____可以认证接入用户身份,但不具备验证传输数据完整性和保障机密性的机制。

(1)

正确答案:

(1) SSL VPN

272. (填空题, 5分)【填空题】防火墙在建立会话时____会记录流量的五元组信息,则五元组信息具体指源端口,目的端口,源地址,目的地址。

(1)

正确答案:

(1) 协议号

273. (填空题, 5分)【填空题】如果允许外网用户(所在安全区域为Untrust)访问内网服务器(所在安全区域为DMZ),则配置安全策略时选择的目的安全区域为____

(1)

正确答案:

(1) DMZ

274. (填空题, 5分)【填空题】等级保护经历了近20年的发展,大概经历了三个阶段,分别为起步阶段、发展阶段和____

(1)

正确答案:

(1) 成熟阶段

275. (填空题, 5分)【填空题】MD5是计算机安全领域广泛使用的一种散列函数,用以提供消息的____保护。

(1)

正确答案:

(1) 完整性

276. (填空题, 5分)【填空题】某工程师需要对防火墙配置进行备份,现在他想要用一条命令查看防火墙当前的所有配置,请问他使用的命令是((使用完整命令) )____

(1)

正确答案:

(1) display current-configuration

277. (填空题, 5分)【填空题】现阶段我们已经掌握了三种源 NAT 技术,分别为 NAT No-PAT, ____,Easy____IP

(1)

正确答案:

(1) NAPT

【填空题】USG6000 系列防火墙的默认的认证域是_______域default

278. (填空题, 5分)【填空题】. ____模式:两台设备一主一备。正常情况下业务流量由主用设备处理。当主用设 备故障时,备用设备接替主用设备处理业务流量,保证业务不中断。

(1)

正确答案:

(1) 双机热备主备备份

279. (填空题, 5分)【填空题】常见信息安全标准与规范主要有国家等级保护制度(GB)、____、美国标准 TCSEC 和欧洲联盟标准 ITSEC。

(1)

正确答案:

(1) ISO27001

280. (填空题, 5分)【填空题】华为的 Agile-Controller 产品在 HiSec 解决方案中属于 ____器

(1)

正确答案:

(1) 控制

281. (填空题, 5分)【填空题】在 Linux 系统中,用户想要进入根目录下的 tmp 文件夹,需要输入的命令是 ____/tmp

(1)

正确答案:

(1) 大写字母 Cd

282. (填空题, 5分)【填空题】如果内部员工通过防火墙访问 Internet,发现不能正常连网,在防火墙上可使用哪些查 看命令进行接口、安全区域、安全策略以及路由表的故障排查?(写出任意一条查看命令,要求:命令行的单词必须完整无误才得分,不能省略或缩写)____

(1)

正确答案:

(1) display firewall session table verbose

283. (填空题, 5分)【填空题】如果允许外网用户(所在安全区域为 Untrust)访问内网服务器(所在安全区域为 DMZ), 则配置安全策略时选择的目的安全区域为 ____。

(1)

正确答案:

(1) DMZ

284. (填空题, 5分)【填空题】某工程师配置完 NAT-Server 后,为了检查配置后生成的 Server-map,要使用命令 ____查询 Server-map?

(1)

正确答案:

(1) display firewall server-map

285. (填空题, 5分)【填空题】使用 SSL VPN 的 ____功能时,虚拟网关将分配给接入用户一个内网 IP 地址,用 于接入用户访问内网的 IP 资源

(1)

正确答案:

(1) 网络扩展

286. (填空题, 5分)【填空题】在防火墙的 ____视图,可以使用 reboot 命令对防火墙进行重启操作。

(1)

正确答案:

(1) 用户

287. (填空题, 5分)【填空题】攻击者通过对端口进行扫描探寻被攻击对象目前开放的端口,以确定攻击方式。在端口扫描攻击中,攻击者通常使用 PortScan 攻击软件,发起一系列 TCP/UDP 连接,根据应答报文判断主机是否使用这些端口提供服务。这样的网络探测行为称为 ____扫描。

(1)

正确答案:

(1) 端口

288. (填空题, 5分)【填空题】在防火墙的 ____中能查看到流量的方向。

(1)

正确答案:

(1) 会话表

289. (填空题, 5分)【填空题】. 对等体 FWA 和 FW B 建立 IPSec VPN 的过程中,需要经过两个阶段建立两类安全联盟在 第一阶段建立 ____,验证对等体身份

(1)

正确答案:

(1) IKE SA

290. (填空题, 5分)【填空题】使用 Web 代理的 ____方式,虚拟网关会将用户要访问的真实 URL 加密,并且能够适配不同的终端类型。

(1)

正确答案:

(1) web 改写

291. (填空题, 5分)【填空题】IPSec VPN 使用非对称算法计算出 ____密钥以加密数据报文

(1)

正确答案:

(1) 对称

292. (填空题, 5分)【填空题】网络中通过部署 SNMP 协议管理网络设备,当被网络设备发生异常时,管理员将会收到 ____报文。(英文,全小写)

(1)

正确答案:

(1) trap

293. (填空题, 5分)【填空题】公司网络管理员配置完双机热备后,通过命令查看 VRRP 等信息,得到如下信息。 HRP____M

(1)

(2)

正确答案:

(1) display

(2) vrrp

294. (填空题, 5分)【填空题】公司网络管理员配置完双机热备后,希望检查当前 VGMP 组的状态,于是键入命令显示了以下信息。 HRP M

(1)

正确答案:

(1) display hrp state verbose

295. (填空题, 5分)【填空题】数字信封是指发送方采用接收方的 ____来加密对称密钥后所得的数据

(1)

正确答案:

(1) 公钥

296. (填空题, 5分)【填空题】了解 ____工程学原理属于信息安全防范中安全意识培养的范畴

(1)

正确答案:

(1) 社会

297. (填空题, 5分)【填空题】在命令行模式下配置 NAT 策略,需要在系统视图下使用.命令 ____进入 NAT 策略配置视图。

(1)

正确答案:

(1) nat-policy

298. (填空题, 5分)【填空题】我们通常所说的 AAA,包括认证、 ____、授权

(1)

正确答案:

(1) 计费

299. (填空题, 5分)【填空题】传输层协议 TCP 的协议号为 ____

(1)

正确答案:

(1) 6

300. (填空题, 5分)【填空题】网关防病毒 ____方式简单提取文件的特征与本地签名库进行匹配,相对于代理扫 描方式,检测速度快而检出率相对低。

(1)

正确答案:

(1) 流扫描

301. (填空题, 5分)【填空题】防火墙接口 G1/0/0 和 G1/0/1 都加入了 Trust Zone,但两个接口的地址属于不同网段, 如果从 G1/0/0 接口所在安全区域发出的流量访问的目地址为 G1/0/1 所在的安全区域, 则不需要配置 ____放行流量。

(1)

正确答案:

(1) 安全策略

302. (填空题, 5分)【填空题】防火墙在建立会话时会记录流量的五元组信息,则五元组信息具体指源端口,目的端口,源地址,目的地址 ____

(1)

正确答案:

(1) 协议

303. (填空题, 5分)【填空题】等级保护经历了近 20 年的发展,大概经历了三个阶段,分别为起步阶段、发展阶段和____

(1)

正确答案:

(1) 成熟阶段

304. (填空题, 5分)【填空题】MD5 是计算机安全领域广泛使用的一种散列函数,用以提供消息的 ____保护。

(1)

正确答案:

(1) 完整性

305. (填空题, 5分)【填空题】如果我们在配置 NAT Server 的时候不想产生反向的 Server Map 表项,此时需要在配置 NATServer 的时候加一个参数,这个参数是 ____

(1)

正确答案:

(1) no-rervers

306. (填空题, 5分)【填空题】防火墙上的接口在没有加入 ____之前,不能转发流量。

(1)

正确答案:

(1) 安全区域

307. (填空题, 5分)【填空题】心跳报文(Hello 报文):两台 FW 通过定期(默认周期为____秒)互相发送心跳 报文检测对端设备是否存活。

(1)

正确答案:

(1) 1

308. (填空题, 5分)【填空题】当我们采用数字签名技术时,接收方需要使用发送方的____才能解开数字签名得 到数字指纹

(1)

正确答案:

(1) 公钥

309. (填空题, 5分)【填空题】如果防火墙上没有安装硬盘,当发现网络入侵事件时,则会将该事件记录在 ____日志

(1)

正确答案:

(1) logbuffer

310. (填空题, 5分)【填空题】PKI 实体向 CA 申请本地证书有以下两种方式:____

(1)

正确答案:

(1) 在线申请和离线申请

311. (填空题, 5分)【填空题】一般情况下,RADIUS 服务器提供计费服务时使用的端号为 ____

(1)

正确答案:

(1) 1813

312. (填空题, 5分)【填空题】在数字签名技术中,我们通常使用发送方的____对数字指纹进行加密。

(1)

正确答案:

(1) 私钥

313. (填空题, 5分)【填空题】交换机对帧的转发操作行为一共有三种:泛洪、 ____、丢弃

(1)

正确答案:

(1) 转发

314. (填空题, 5分)【填空题】在防火墙上配置安全策略时,可选的内容安全选项有____

(1)

正确答案:

(1) 时间

315. (填空题, 5分)【填空题】相比于 IPSec VPN, ____具有兼容性好的优点,能够封装 IPX、组播报文等,被广泛应用。

(1)

正确答案:

(1) GRE VPN

316. (填空题, 5分)【填空题】防火墙上的缺省策略默认是 ____所有流量

(1)

正确答案:

(1) 拒绝

317. (填空题, 5分)【填空题】公司网络管理员在配置完公司双机热备后,如果需要查看心跳接口的状态,则他需要键入的命令是 ____默认已经进入系统视图

(1)

正确答案:

(1) display hrp interface

318. (填空题, 5分)【填空题】防火墙检测到入侵后,管理员可以在防火墙业务日志或____日志查看入侵日志信息。

(1)

正确答案:

(1) 系统

319. (填空题, 5分)【填空题】某工程师完成源 NAT 配置后,内网依旧无法访问外网,该工程师希望通过使用查询会话表的命令查询地址转换的详细信息,所以该工程师直接在用户视图下使用____命令查询地址转换信息。

(1)

正确答案:

(1) disaply firewall session table

320. (填空题, 5分)【填空题】双机热备的备份方式分为自动备份, ____,手工批量备份,设备重启后主备 FW 的配置自动同步。

(1)

正确答案:

(1) 快速备份

321. (填空题, 5分)【填空题】____是一种“间接”的入侵攻击,这种攻击模式是通过各种技术手段将受入侵者控 制的一台计算机虚拟放置在网络连接中的两台通信计算机之间。

(1)

正确答案:

(1) 中间人攻击

322. (填空题, 5分)【填空题】在 USG6000E 中,VGMP 的初始优先级为____

(1)

正确答案:

(1) 45000

323. (填空题, 5分)【填空题】防火墙上的同一个接口不能同时加入多个不同的____

(1)

正确答案:

(1) 安全区域

324. (填空题, 5分)【填空题】由于用户身份、用户公钥的改变或用户业务中止等原因,用户需要将自己的数字证书撤消,即撒消公钥与用户身份信息的绑定关系。在 PKI 中,CA 主要采用 CCSP 协议和 ____协议撤销证书。(英文缩写,全大写)

(1)

正确答案:

(1) CRL

325. (填空题, 5分)【填空题】在实际的网络环境中,某些特殊的业务数据流的会话信息需要长时间不被老化。通过配 置长连接功能,可以保证此类业务正常运行。可通过执行命令 ____enable,启用 长连接功能。《全英文小写)

(1)

正确答案:

(1) Long-link

326. (填空题, 5分)【填空题】管理员在使用命令行配置远程登录防火墙时,需要创建多个用户,并向不同用户分配不 同的设备权限。因此管理员需要在 ____建用户。(英文,全小写)

(1)

正确答案:

(1) user-manage

327. (填空题, 5分)【填空题】____服务器是一台保存该网络中所有主机的域名和与之对应的 IP 地址,并具有将域名转换为 IP 地址功能的计算机。(中文标准术语)

(1)

正确答案:

(1) 域名解析

328. (填空题, 5分)【填空题】信息系统遭到破坏后对国家安全、社会秩序、公共利益以及公民、法人和其他组织的合法权益的危害程度等因素确定。信息系统的安全等级分为____级。(阿拉伯数字)

(1)

正确答案:

(1) 5

329. (填空题, 5分)【填空题】在双机热备中,本端设备没有接收到对端设备发送的 VGMP 报文,无法了解到对端VGMP 组优先级时,此时本端设备 VGMP 组状态为____。(英文全小写)

正确答案:

(1) active

330. (填空题, 5分)【填空题】可通过在防火墙上执行 display firewall session ____来查看状态检测功能的开启情况。(英文,全小写)

(1)

正确答案:

(1) link-state

331. (填空题, 5分)【填空题】在配置状态中,TCP状态检测功能和ICMP状态检测功能是相互独立的,开启或关闭一种 数据流的状态检测,不会对另一种数据流的状态检测产生影响。缺省情况下,ICP最大报文段长度为____字节。(请填写阿拉伯数字)

正确答案:

(1) 1460

332. (填空题, 5分)【填空题】一个PKI体系由 ____证书认证机构、证书注册机构和证书/CRL存储库四部分共同组成。 (中文标准术语)

正确答案:

(1) 终端实体

333. (填空题, 5分)【填空题】PKI的核心技术就围绕着数字证书的申请、领发和使用等整个生命周期进行展开,而在这整个生命周期过程中,PKI会使用到对称密钥加密、公钥加密、 ____和数字签名技术。(中文标准术语)

正确答案:

(1) 数字信封

四. 判断题(共1题,5分)

334. (判断题, 5分)【判断题】在IPSec中,数据的封装有传输和隧道两种模式。

- A. 对

- B. 错

我的答案:正确答案: 对

五. 简答题(共3题,15分)

335. (简答题, 5分)【填空题】如果内部员工通过防火墙访问 Internet,发现不能正常连网,在防火墙上可使用哪些查看命令进行接口、安全区域、安全策略以及路由表的故障排查?(写出任意一条查看命令,要求:命令行的单词必须完整无误才得分,不能省略或缩写)

正确答案:

display zone display current-configuration | display ip routing-table | display security-policy rule all|display ip interface brief

336. (简答题, 5分)【填空题】如果内部员工通过防火墙访问 Internet,发现不能正常连网,在防火墙上可使用哪些查看命令进行接口州安全区域、安全策略以及路由表的故障排查?(写出任意一条条查看命令,要求:命令行的单词必须完整无误才得分,不能省略或缩写)

正确答案:

display ip routing- table display zone

337. (简答题, 5分)【填空题】VGMP 协议中定义了 VRRP 组,防火墙基于 VGMP 组实现设备主备状态管理。华为 USG6000E 产品中,VGMP 默认的优先级是.(阿拉伯数字)

正确答案:

45000