Ddos攻击的原理和防护

1、什么是DDOS攻击?

分布式拒绝服务(DDoS:Distributed Denial ofService)攻击指借助于客户/服务器技术,将多个计算机联合起来作为攻击平台,对一个或多个目标发动DDoS攻击,从而成倍地提高拒绝服务攻击的威力。通常,攻击者使用一个偷窃帐号将DDoS主控程序安装在一个计算机上,在一个设定的时间主控程序将与大量代理程序通讯,代理程序已经被安装在网络上的许多计算机上。代理程序收到指令时就发动攻击。利用客户/服务器技术,主控程序能在几秒钟内激活成百上千次代理程序的运行。

可以结合下面这个例子来理解:

一群恶霸试图让对面那家有着竞争关系的商铺无法正常营业,他们会采取什么手段呢?(只为举例,切勿模仿)恶霸们扮作普通客户一直拥挤在对手的商铺,赖着不走,真正的购物者却无法进入;或者总是和营业员有一搭没一搭的东扯西扯,让工作人员不能正常服务客户;也可以为商铺的经营者提供虚假信息,商铺的上上下下忙成一团之后却发现都是一场空,最终跑了真正的大客户,损失惨重。此外恶霸们完成这些坏事有时凭单干难以完成,需要叫上很多人一起。网络安全领域中DoS和DDoS攻击就遵循着这些思路。

2、DDOS的攻击方式

DDoS攻击通过大量合法的请求占用大量网络资源,以达到瘫痪网络的目的。 这种攻击方式可分为以下几种:

(1)通过使网络过载来干扰甚至阻断正常的网络通讯;

(2)通过向服务器提交大量请求,使服务器超负荷;

(3)阻断某一用户访问服务器;

(4)阻断某服务与特定系统或个人的通讯。

IP Spoofing

IP欺骗攻击是一种黑客通过向服务端发送虚假的包以欺骗服务器的

做法。具体说,就是将包中的源IP地址设置为不存在或不合法的值。服务器一旦接受到该包便会返回接受请求包,但实际上这个包永远返回不到来源处的计算机。这种做法使服务器必需开启自己的监听端口不断等待,也就浪费了系统各方面的资源。

LAND attack

这种攻击方式与SYN floods类似,不过在LAND attack攻击包中的原地址和目标地址都是攻击对象的IP。这种攻击会导致被攻击的机器死循环,最终耗尽资源而死机。

ICMP floods

ICMPfloods是通过向未良好设置的路由器发送广播信息占用系统资源的做法。

Application

与前面叙说的攻击方式不同,Applicationlevel floods主要是针对应用软件层的,也就是高于OSI的。它同样是以大量消耗系统资源为目的,通过向IIS这样的网络服务程序提出无节制的资源申请来迫害正常的网络服务。

3、攻击现象

(1)被攻击主机上有大量等待的TCP连接;

(2)网络中充斥着大量的无用的数据包;

(3)源地址为假 制造高流量无用数据,造成网络拥塞,使受害主机无法正常和外界通讯;

(4)利用受害主机提供的传输协议上的缺陷反复高速的发出特定的服务请求,使主机无法处理所有正常请求;

(5)严重时会造成系统死机。

4、攻击特点

分布式拒绝服务攻击采取的攻击手段就是分布式的,在攻击的模式改变了传统的点对点的攻击模式,使攻击方式出现了没有规律的情况,而且在进行攻击的时候,通常使用的也是常见的协议和服务,这样只是从协议和服务的类型上是很难对攻击进行区分的。在进行攻击的时候,攻击数据包都是经过伪装的,在源IP 地址上也是进行伪造的,这样就很难对攻击进行地址的确定,在查找方面也是很难的。这样就导致了分布式拒绝服务攻击在检验方法上是很难做到的。

分布式拒绝服务在进行攻击的时候,要对攻击目标的流量地址进行集中,然后在攻击的时候不会出现拥塞控制。在进行攻击的时候会选择使用随机的端口来进行攻击,会通过数千端口对攻击的目标发送大量的数据包,使用固定的端口进行攻击的时候,会向同一个端口发送大量的数据包。

5、攻击分类

按照TCP/IP协议的层次可将DDOS攻击分为基于ARP的攻击、基于ICMP的攻击、基于IP的攻击、基于UDP的攻击、基于TCP的攻击和基于应用层的攻击。

5.1基于ARP

ARP是无连接的协议,当收到攻击者发送来的ARP应答时。它将接收ARP应答包中所提供的信息。更新ARP缓存。因此,含有错误源地址信息的ARP请求和含有错误目标地址信息的ARP应答均会使上层应用忙于处理这种异常而无法响应外来请求,使得目标主机丧失网络通信能力。产生拒绝服务,如ARP重定向攻击。

5.2基于ICMP

攻击者向一个子网的广播地址发送多个ICMP Echo请求数据包。并将源地址伪装成想要攻击的目标主机的地址。这样,该子网上的所有主机均对此ICMP Echo请求包作出答复,向被攻击的目标主机发送数据包,使该主机受到攻击,导致网络阻塞。

5.3基于IP

TCP/IP中的IP数据包在网络传递时,数据包可以分成更小的片段。到达目的地后再进行合并重装。在实现分段重新组装的进程中存在漏洞,缺乏必要的检查。利用IP报文分片后重组的重叠现象攻击服务器,进而引起服务器内核崩溃。如Teardrop是基于IP的攻击。

5.4基于应用层

应用层包括SMTP,HTTP,DNS等各种应用协议。其中SMTP定义了如何在两个主机间传输邮件的过程,基于标准SMTP的邮件服务器,在客户端请求发送邮件时,是不对其身份进行验证的。另外,许多邮件服务器都允许邮件中继。攻击者利用邮件服务器持续不断地向攻击目标发送垃圾邮件,大量侵占服务器资源。

6、攻击形式

6.1 SYN/ACK Flood攻击

这种攻击方法是经典最有效的DDOS方法,可通杀各种系统的网络服务,主要是通过向受害主机发送大量伪造源IP和源端口的SYN或ACK 包,导致主机的缓存资源被耗尽或忙于发送回应包而造成拒绝服务,由于源都是伪造的故追踪起来比较困难,缺点是实施起来有一定难度,需要高带宽的僵尸主机支持。少量的这种攻击会导致主机服务器无法访问,但却可以Ping的通,在服务器上用Netstat -na命令会观察到存在大量的SYN_RECEIVED状态,大量的这种攻击会导致Ping失败、TCP/IP栈失效,并会出现系统凝固现象,即不响应键 盘和鼠标。普通防火墙大多无法抵御此种攻击[1] 。

6.2 TCP全连接攻击

这种攻击是为了绕过常规防火墙的检查而设计的,一般情况下,常规防火墙大多具备过滤TearDrop、Land等DOS攻击的能 力,但对于正常的TCP连接是放过的,殊不知很多网络服务程序(如:IIS、Apache等Web服务器)能接受的TCP连接数是有限的,一旦有大量的 TCP连接,即便是正常的,也会导致网站访问非常缓慢甚至无法访问,TCP全连接攻击就是通过许多僵尸主机不断地与受害服务器建立大量的TCP连接,直到服务器的内存等资源被耗尽而被拖跨,从而造成拒绝服务,这种攻击的特点是可绕过一般防火墙的防护而达到攻击目的,缺点是需要找很多僵尸主机,并且由于僵尸 主机的IP是暴露的,因此容易被追踪。

6.3 刷Script脚本攻击

这种攻击主要是针对存在ASP、JSP、PHP、CGI等脚本程序,并 调用MSSQLServer、 MySQLServer、Oracle等数据库的网站系统而设计的,特征是和服务器建立正常的TCP连接,并不断的向脚本程序提交查询、列表等大量耗费数 据库资源的调用,典型的以小博大的攻击方法。一般来说,提交一个GET或POST指令对客户端的耗费和带宽的占用是几乎可以忽略的,而服务器为处理此请求却可能要从上万条记录中去查出某个记录,这种处理过程对资源的耗费是很大的,常见的数据库服务器很少能支持数百个查询指令同时执行,而这对于客户端来说却 是轻而易举的,因此攻击者只需通过Proxy代理向主机服务器大量递交查询指令,只需数分钟就会把服务器资源消耗掉而导致拒绝服务,常见的现象就是网站慢 如蜗牛、ASP程序失效、PHP连接数据库失败、数据库主程序占用CPU偏高。这种攻击的特点是可以完全绕过普通的防火墙防护,轻松找一些Proxy代理就可实施攻击,缺点是对付只有静态页面的网站效果会大打折扣,并且有些Proxy会暴露攻击者的IP地址。

7、如何防范DDOS攻击

对于DDOS攻击的防范,除了企业本身内部系统防护外,还要对外部访问进行防护。有如下几个方面:

7.1 采用高性能的网络设备

首先要保证网络设备不能成为瓶颈,因此选择路由器、交换机、硬件防火墙等设备的时候要尽量选用知名度高、口碑好的产品。当大量攻击发生的时候请他们在网络接点处做一下流量限制来对抗某些种类的DDOS攻击是非常有效的。

可以做如下的一些策略:

①禁止对主机的非开放服务的访问

②限制同时打开的SYN最大连接数

③限制特定IP地址的访问

④启用防火墙的防DDoS的属性

⑤严格限制对外开放的服务器的向外访问

7.2 集成防DDOS功能的应用层防火墙

Web应用防火墙是一种能够理解并执行应用安全策略的高级组件。该组件可发现并缓解应用层攻击,不论是对耗尽容量的HTTP洪水攻击还是基于漏洞的攻击都可有效防御。除了防DDOS攻击外,还可以对服务器进行WEB应用防护和IPS防护等功能。

7.3 专业防DDOS攻击设备

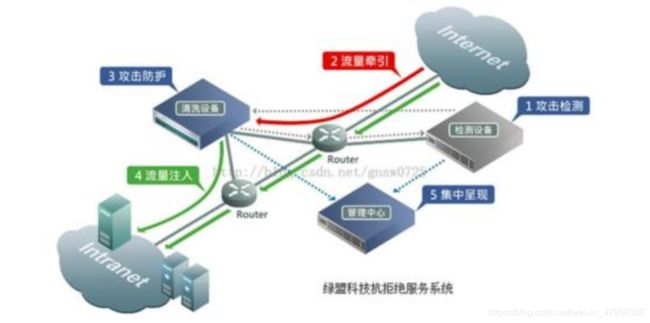

例如绿盟的ADS设备,可防护各类基于网络层、传输层及应用层的拒绝服务攻击,如SYN Flood、UDP Flood、UDPDNS Query Flood、(M)Stream Flood、ICMP Flood、HTTP Get Flood以及连接耗尽等常见的攻击行为;智能防御,借助内嵌的“智能多层识别净化矩阵”,实现基于行为异常的攻击检测和过滤机制,而不依赖于传统的特征字(或指纹)匹配等方式;提供完备的异常流量检测、攻击防御、设备管理、报表生成、增值运营等功能;支持灵活的部署方式。产品支持包括串联、串联集群、旁路以及旁路集群等不同部署方式。旁路部署下支持多种路由协议进行流量的牵引和回注,满足各种复杂的网络环境下的部署需求。海量防御,通过方案设计,可以组成N*10Gbps以上海量攻击防御能力的系统。

7.4 通过云进行防御

现在大部分的云运营商都提供云防御的服务,比如360,安全保,云盾等等。以云盾为例,云盾DDoS云防御采用是的以防御为主的分布式集群防御。管理员可通过网络监控系统的访问行为进行严密检测及安全评估。一旦发现问题,智能DNS解析系统能针对不同的网络应用服务设置检测端口,在遭受攻击使能自动切换成另一节点,保证用户的正常访问。云盾对每个节点服务器都配置了多个IP地址,真实数据所在的服务器IP不对外公布,网络攻击者难以检测到真实服务器IP。而值得一提的是,为了防御大规模的DDoS攻击,云盾组建的分布式集群防御网络每个节点都能承受不低于10G的DDoS攻击,并可根据用户需要增加节点来无限扩展防御能力。在遭受DDoS攻击之后,云盾的宕机检测系统会快速更换,在保证网站恢复正常的同时还能将攻击者的数据包返回发送点,使攻击源变成瘫痪状态,从而将攻击的损失降为最小。

云防御特点:

-具有强大的攻击检测和防护能力,可以抗200G以上流量的攻击

-对已知和未知的攻击都可以完美的防御

-所具备其他防火墙不具备的海量DDoS防御,在一定压力测试下对强大的DDoS攻击可以做到完美的防御

-采用透明模式,在不改变网络拓扑图的前提下,拥有强大的网络部署能力

-拥有丰富的管理能力,用户可以远程通过IE浏览器、或远程桌面跳转登录后台

-详细的攻击数据分析系统,有利于对流量进行统计分析

-运用智能负载均衡系统保证网站在线服务不中断

-只需要把被攻击的网站或者服务器IP地址接到云端网络,就可以立即实现抗攻击功能

-云防御服务器的规模可以动态伸缩,满足应用和用户规模增长的需要

-不按带宽收费,不加收任何初始配置费用,按照攻击流量计费,比硬件防火墙可节省50倍成本每年

7.5 互联网服务提供商(ISP)

基于ISP大容量高带宽的优势,并且大多数ISP都有“洁净的网络管道”(Clean Pipe)或DDoS缓解服务,收费通常要比标准的带宽成本高一些。基于ISP的服务对许多中小企业来说很管用,也符合预算方面的要求。

别忘了一点:云服务提供商和主机托管商也是ISP。