Django CVE-2018-14574

Django CVE-2018-14574

版本说明

开发环境使用的Python版本为Python3.5.1,使用的Django版本为Django2.0。

注意:打开Django2.0官网,可以发现其上方提示Django2.0是一个不安全的版本(这是发甚了什么事)。

去Vulhub一搜,果然有Django2.0版本的漏洞,编号为CVE-2018-14574:

涉及到的版本为:Django1.11.15之前的1.11.x版本以及Django2.0.8之前的Django2.0.x版本。

有漏洞的组件是Django的CommonMiddleware中间件存在重定向漏洞,攻击者可以利用该漏洞将用户重定向到任意网站。

这时候,由于自己安装的就是Django2.0版本,那岂不是…

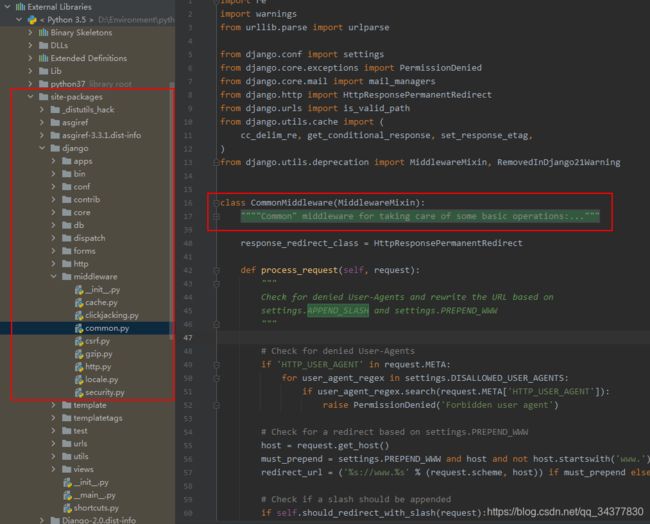

直接翻开Django2.0的源码,找到CommonMiddleware组件:

一上来,好家伙,直接继承自MiddlewareMixin父类,写Python框架的都这么喜欢用Mixin设计模式嘛。。。又要抽点时间学习一波了。

先不看MiddlewareMixin,直接打开注释,阅读一波。

注释大概的意思就是:

- 你可以在settings下定义一个DISALLOWED_USER_AGENTS变量,然后这个变量存放User-Agent黑名单,如果客户端请求时带上了其中的User-Agent访问,则会被拦截。

- URL重写功能,依赖于

APPEND_SLASH和PREPEND_WWW设置。如果设置了APPEND_SLASH为True,并且用户访问的url末尾没有带/,然后这个url又和你在urlpatterns中定义的url都匹配不上,那么django就会在这个url后面添加上一个/,如果添加/之后的url可以在urlpatterns中找到,则django会返回一个重定向给用户,重定向的url就是它给你加上/的那个url。 - 如果想要定制url重写功能,可以继承CommonMiddleware,然后覆盖

response_redirect_class属性,默认的response_redirect_class为HttpResponsePermanentRedirect类,该类把状态码设置为301,即永久重定向。

从注释的第二点可以看出,假如你开发的网站域名为:maple.com,网站后端定义的urlpatterns如下:

urlpatterns = [

url('/login', LoginView.as_view()),

url('/logout/', LogoutView.as_view())

]

并且在配置中开启了APPEND_SLASH,那么用户访问maple.com/login时会跳转到正常的视图函数中。

如果用户访问的是maple.com/logout,django首先在urlpatterns中没有找到匹配的,于是在url末尾加上一个/把url变成了/logout/,然后给你返回重定向,重定向的url为/logout/。

如果我们的urlpatterns是按照添加顺序就url进行查找时,会不会有人在urlpatterns列表的末尾加上一个访问除了上面定义的这些路径,其他路径都给你跳转到404页面的想法呢?

就比如:

urlpatterns = [

url('/login', LoginView.as_view()),

... 网站所有能够访问的url

url(r'^(.*)/$', 404View.as_view())

]

这样,访问不存在的路径,例如:maple.com/sfodsfdsfdsf路径在urlpatterns中找不到,加上/后就能够匹配上最后一个了,于是给你返回重定向。

假设这个重定向的路径是钓鱼网站,例如:www.diaoyu.com/,则原始输入给django的路径就要是:www.diaoyu.com,但是把路径和域名一拼接,发现少了个/,加上去之后就是maple.com/www.diaoyu.com。

万事俱备,只欠复现漏洞了。

漏洞复现

1、创建django项目:django-admin startproject django_vul_demo。

2、进入django_vul_demo目录中,创建app:python manage.py startapp demo。

3、pycharm打开项目,由于CommonMiddleware中间件默认就是开启的,我们只需要在settings.py最后加上一行即可:

APPEND_SLASH = True

4、在demo/views.py编写视图函数:

# -*- coding: utf-8 -*-

from django.views import View

from django.http import HttpResponse

class ErrorView(View):

def get(self, request, *args, **kwargs):

return HttpResponse('404')

class LoginView(View):

def get(self, request):

return HttpResponse('login')

5、在urls.py中注册url:

from django.conf.urls import url, re_path

from django.contrib import admin

from demo.views import LoginView, ErrorView

urlpatterns = [

url(r'^admin/', admin.site.urls),

url(r'^login/', LoginView.as_view()),

re_path(r'^(.*)/$', ErrorView.as_view())

]

6、命令行启动项目:py -3 manage.py runserver。

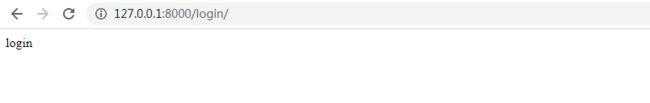

7、先访问:localhost:8000/login,OK没问题:

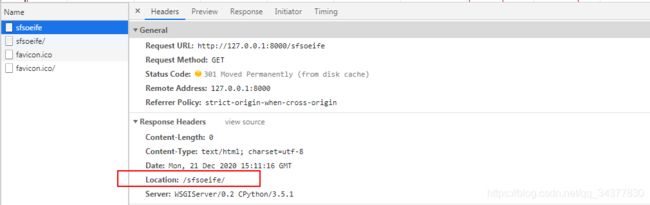

8、再访问:localhost:8000/sfsoeife,也没问题:

9、打开F12抓包,发现重定向的路径有问题:

Django返回的是/sfsoeife/,浏览器会认为其是相对路径,于是就去访问127.0.0.1:8000/sfsoeife/了。

如果想让浏览器将其当做是绝对路径,还需要加上一个/,我们访问的路径就应该是:127.0.0.1:8000//sfsoeife。

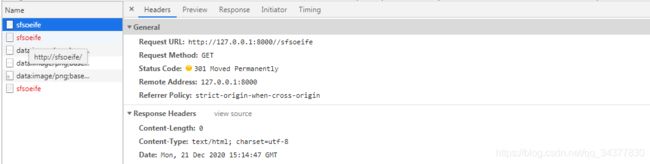

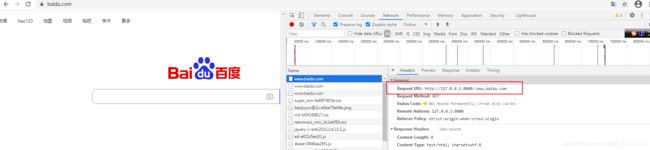

修改url后再访问并抓包:

这次成功了,浏览器直接去访问http://sfsoeife/网站了,于是我们将url改造成127.0.0.1//www.baidu.com,看看是不是能够成功重定向到百度首页。

成功复现。慢着,这篇文章不是要讲Django使用的吗???这么跑偏了???

Sorry,Django使用只能下篇再见了。